Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. zablokowanie prezentacji numeru abonenta, który został wywołany

B. ominięcie blokady prezentacji numeru abonenta wywołującego

C. zablokowanie prezentacji numeru abonenta wywołującego

D. prezentację numeru abonenta, który wykonuje połączenie

Eksploatacja i konfiguracja o…

Jakie pasmo częstotliwości umożliwia antenie zachowanie określonych parametrów?

A. pasmo przenoszenia

B. impedancja wejściowa anteny

C. zysk kierunkowy

D. charakterystyka promieniowania anteny

Eksploatacja i konfiguracja o…

Jaką domenę internetową mają organizacje rządowe?

A. .net

B. .mil

C. .org

D. .gov

Eksploatacja i konfiguracja o…

W jakiej macierzy dyskowej sumy kontrolne są umieszczane na ostatnim dysku?

A. RAID 0

B. RAID 3

C. RAID 1

D. RAID 5

Eksploatacja i konfiguracja o…

Którego protokołu składnikiem jest baza danych MIB (Management Information Base)?

A. TFTP (Trivial File Transfer Protocol)

B. PPTP (Point-to-Point Tunneling Protocol)

C. SMTP (Simple Mail Transfer Protocol)

D. SNMP (Simple Network Management Protocol)

Montaż i konfiguracja lokalny…

Jaką komendę wykorzystuje się do ustawiania interfejsu sieciowego w systemie Linux?

A. ipconfig

B. netsh

C. ifconfig

D. netstate

Eksploatacja i konfiguracja o…

Jakie polecenie systemu operacyjnego z rodziny Windows powinno zostać umieszczone w pliku wsadowym, aby podczas jego uruchamiania na monitorze pojawił się tekst Witaj?

A. type Witaj

B. echo Witaj

C. xcopy Witaj

D. print Witaj

Eksploatacja i konfiguracja o…

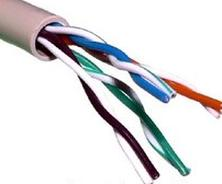

Z jakiego surowca wykonane są żyły kabli telekomunikacyjnych przeznaczonych do stacji oraz miejscowych, a także skrętek symetrycznych w lokalnych sieciach komputerowych?

A. Stal

B. Aluminium

C. Włókno szklane

D. Miedź

Eksploatacja i konfiguracja o…

Jaką trasę należy ustawić, aby zapewnić najwyższą wiarygodność informacji o ścieżkach uzyskanych przez ruter?

A. Trasę dynamiczną z protokołem BGP

B. Trasę dynamiczną z protokołem OSPF

C. Trasę statyczną

D. Trasę bezpośrednio podłączoną

Eksploatacja i konfiguracja o…

Zestaw urządzeń składający się z łącznicy, przełącznicy oraz urządzeń pomiarowych i zasilających, to

A. przełącznik sieciowy

B. koncentrator sieciowy

C. ruter sieciowy

D. centrala telefoniczna

Eksploatacja i konfiguracja o…

Technik instaluje wewnętrzny system telefoniczny w małej firmie. Urządzenia telefoniczne powinien podłączyć do zacisków centrali abonenckiej oznaczonych

A. USB1, USB2

B. BRA-S1-BRA-S8

C. LM1, LM2

D. LW1-LW8

Montaż i konfiguracja lokalny…

Jakie urządzenie pozwala komputerom na bezprzewodowe łączenie się z przewodową siecią komputerową?

A. regenerator

B. modem

C. koncentrator

D. punkt dostępu

Montaż i konfiguracja lokalny…

Jakie polecenie diagnostyczne powinno się wykorzystać do sprawdzenia, czy miejsce docelowe odpowiada oraz w jakim czasie otrzymano odpowiedź?

A. route

B. ping

C. ipconfig

D. nbtstat

Eksploatacja i konfiguracja o…

Z czego wykonane są żyły kabla UTP Cat 5e?

A. z żelaza

B. ze stali

C. z aluminium

D. z miedzi

Eksploatacja i konfiguracja o…

Oblicz koszt 4 połączeń 5 minutowych oraz przesłania 20 MMS-ów według podanej taryfy. Wszystkie ceny zawierają podatek VAT.

| Minuta do wszystkich sieci | 0,72 zł |

| SMS | 0,18 zł |

| MMS | 0,18 zł |

| Taktowanie połączeń | 1s/1s |

A. 7,20 zł

B. 8,78 zł

C. 18,00 zł

D. 21,96 zł

Eksploatacja i konfiguracja o…

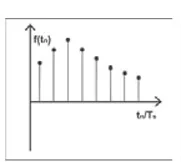

Który wykres przedstawia sygnał dyskretny w dziedzinie czasu?

A. A.

B. D.

C. B.

D. C.

Eksploatacja i konfiguracja o…

Jaki protokół służy do przesyłania formatów PCM, GSM, MP3 (audio) oraz MPEG i H263 (wideo)?

A. HELO

B. RTP

C. SSL

D. PPoE

Eksploatacja i konfiguracja o…

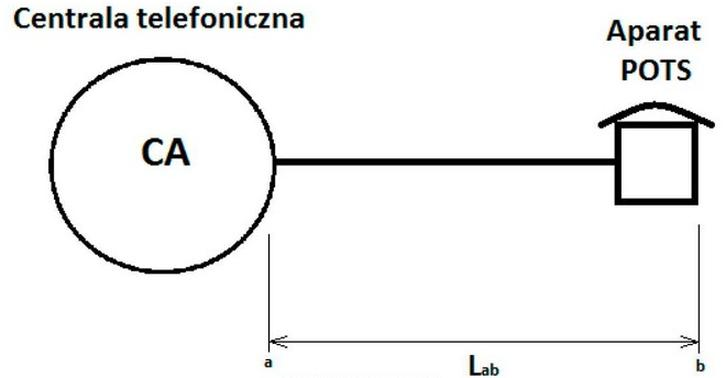

Maksymalna rezystancja pętli dla prądu stałego odcinka Labnie powinna przekroczyć wartości

A. 1,8 kΩ

B. 0,9 Ω

C. 0,9 kΩ

D. 1,8 Ω

Eksploatacja i konfiguracja o…

Jaki zapis nie stanowi adresu IPv6?

A. 2003:dba::1535:43cd

B. 2003:0dba:::::1535:43cd

C. 2003:dba:0000:0000:0000:0000:1535:43cd

D. 2003:0dba:0000:0000:0000:0000:1535:43cd

Eksploatacja i konfiguracja o…

Jakie jest maksymalne natężenie prądu, które może być pobierane przez analogowe urządzenie końcowe zasilane centralą telefoniczną w trybie otwartej pętli abonenckiej?

A. 0,2 mA

B. 1,0 mA

C. 0,4 mA

D. 2,0 mA

Eksploatacja i konfiguracja o…

Jakie oznaczenie jest przypisane do kabla światłowodowego?

A. XzTkMXpw

B. Z-XOTktsd

C. J-H(St)H

D. YTKSYekW

Eksploatacja i konfiguracja o…

Podczas montażu sieci teleinformatycznej, gdy pracownik wierci otwory w ścianach, powinien on mieć

A. buty z gumową podeszwą

B. fartuch bawełniany

C. okulary ochronne

D. kask ochronny

Eksploatacja i konfiguracja o…

Który aplet w panelu sterowania systemów Windows służy do przeglądania historii aktualizacji?

A. Programy i funkcje

B. Windows Defender

C. System

D. Windows Update

Eksploatacja i konfiguracja o…

Zespół Liniowy Abonencki nie pełni funkcji

A. odbierania i nadawania sygnalizacji wybierczej

B. kodowania oraz filtracji sygnałów

C. wysyłania prądów dzwonienia

D. rozdziału kierunków transmisji

Eksploatacja i konfiguracja o…

Skretka przedstawiona na rysunku, zgodnie z normą ISO/IEC 11801:2002, jest oznaczana symbolem

A. F/UTP

B. S/UTP

C. U/UTP

D. U/FTP

Montaż i konfiguracja lokalny…

Mechanizm limitów dyskowych, pozwalający zarządzać wykorzystaniem przez użytkowników zasobów dyskowych, jest określany jako

A. spool

B. management

C. release

D. quota

Montaż i konfiguracja lokalny…

Jakie jest IP sieci, w której funkcjonuje host o adresie 192.168.176.125/26?

A. 192.168.176.64

B. 192.168.176.192

C. 192.168.176.0

D. 192.168.176.128

Eksploatacja i konfiguracja o…

Tor sygnałowy o długości 3 km składa się z 3 segmentów kabla światłowodowego. Tłumienność na jednostkę długości użytego światłowodu wynosi 0,2 dB/km. Jakie jest całkowite tłumienie toru, jeśli w miejscu spawu tłumienie wynosi 0,01 dB?

A. 0,02 dB

B. 1,35 dB

C. 0,62 dB

D. 0,68 dB

Eksploatacja i konfiguracja o…

W jakiej generacji telefonii komórkowej wprowadzono standard transmisji danych LTE (ang. Long Term Evolution)?

A. 2G

B. 3G

C. 1G

D. 4G

Eksploatacja i konfiguracja o…

Który z protokołów sygnalizacyjnych nie jest stosowany w VoIP?

A. SIP

B. IAX

C. H323

D. DSSI

Eksploatacja i konfiguracja o…

Przedstawiony symbol graficzny stosowany w schematach sieci teleinformatycznych jest oznaczeniem

A. routera.

B. przełącznika typu switch.

C. magistrali

D. centrali abonenckiej.

Eksploatacja i konfiguracja o…

Jak określa się kopię zapasową, która zabezpiecza tylko te pliki, które zostały zmienione od ostatniego utworzenia kopii?

A. Normalna

B. Przyrostowa

C. Różnicowa

D. Pełna

Eksploatacja i konfiguracja o…

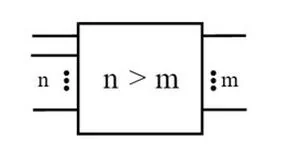

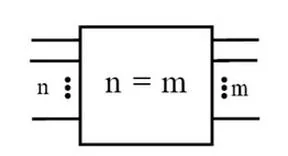

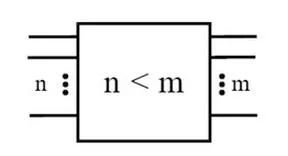

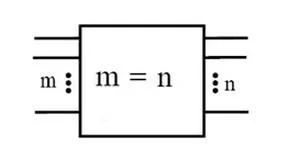

Na którym rysunku przedstawiono symbol pola komutacyjnego z kompresją?

A. D.

B. A.

C. B.

D. C.

Eksploatacja i konfiguracja o…

Jakie kodowanie jest używane na styku S w ISDN BRA?

A. Manchester

B. Millera

C. RZ bipolarny

D. Zmodyfikowany AMI

Montaż i konfiguracja lokalny…

Jaką rolę należy zainstalować na serwerze, aby umożliwić centralne zarządzanie stacjami roboczymi w sieci obsługiwanej przez Windows Serwer?

A. Dostęp zdalny

B. Usługi domenowe Active Directory

C. Usługi polityki sieciowej oraz dostępu do sieci

D. Serwer Aplikacji

Montaż i konfiguracja lokalny…

Administrator sieci planuje zapisać konfigurację urządzenia Cisco na serwerze TFTP. Jakie polecenie powinien wydać w trybie EXEC?

A. copy running-config tftp:

B. restore configuration tftp:

C. backup running-config tftp:

D. save config tftp:

Montaż i konfiguracja lokalny…

Zestaw zasad do filtrowania ruchu w routerach to

A. NNTP (Network News Transfer Protocol)

B. MMC (Microsoft Management Console)

C. ACL (Access Control List)

D. ACPI (Advanced Configuration and Power Interface)

Eksploatacja i konfiguracja o…

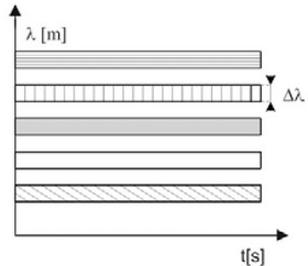

Rysunek ilustruje technikę zwielokrotnienia

A. WDM

B. FDM

C. TDM

D. CDM

Montaż i konfiguracja lokalny…

Protokół pomocniczy do kontroli stosu TCP/IP, który odpowiada za identyfikację oraz przekazywanie informacji o błędach podczas działania protokołu IP, to

A. Address Resolution Protocol (ARP)

B. Routing Information Protocol (RIP)

C. Internet Control Message Protocol (ICMP)

D. Reverse Address Resolution Protocol (RARP)

Eksploatacja i konfiguracja o…

Na podstawie danych zawartych w ofercie cenowej zaproponuj klientowi zakup kserokopiarki o najniższych kosztach rocznej eksploatacji (365 dni). Klient kopiuje dziennie 100 stron.

| Oferta cenowa kserokopiarek | ||||

|---|---|---|---|---|

| Typ kserokopiarki | Kserokopiarka I | Kserokopiarka II | Kserokopiarka III | Kserokopiarka IV |

| Cena zakupu | 2600 zł | 4500 zł | 4000 zł | 3000 zł |

| Koszt tonera | 500 zł | 350 zł | 400 zł | 450 zł |

| Wydajność przy ok. 5% pokryciu powierzchni | 3650 | 3650 | 3650 | 3650 |

A. Kserokopiarka III

B. Kserokopiarka IV

C. Kserokopiarka II

D. Kserokopiarka I