Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. ::/128

B. 2000::/3

C. FE80::/10

D. FC00::/7

Montaż i konfiguracja lokalny…

Jaką metodę należy zastosować, aby chronić dane przesyłane w sieci przed działaniem sniffera?

A. Szyfrowanie danych w sieci

B. Wykorzystanie antydialera

C. Zmiana hasła konta użytkownika

D. Skanowanie za pomocą programu antywirusowego

Eksploatacja i konfiguracja o…

Technologia HSCSD (High Speed Circuit Switched Data) jest wykorzystywana w sieciach

A. LAN (Local Area Network)

B. GSM (Global System for Mobile Communications)

C. PON (Passive Optical Network)

D. PSTN (Public Switched Telephone Network)

INF.08 Pytanie 1084

Eksploatacja i konfiguracja o…

Weryfikację ustawień protokołu TCP/IP w systemie Windows XP można przeprowadzić za pomocą komendy

A. cmd

B. ipconfig

C. msconfig

D. winipcfg

Montaż i konfiguracja lokalny…

Komputer, który automatycznie otrzymuje adres IP, adres bramy oraz adresy serwerów DNS, łączy się z wszystkimi urządzeniami w sieci lokalnej za pośrednictwem adresu IP. Jednakże komputer ten nie ma możliwości nawiązania połączenia z żadnym hostem w sieci rozległej, ani poprzez adres URL, ani przy użyciu adresu IP, co sugeruje, że występuje problem z siecią lub awaria

A. przełącznika

B. rutera

C. serwera DHCP

D. serwera DNS

Eksploatacja i konfiguracja o…

Który z protokołów routingu wykorzystuje metodę wektora odległości?

A. IS-IS

B. OSPF

C. BGP-4

D. RIP

Montaż i konfiguracja lokalny…

Do jakiej warstwy modelu ISO/OSI odnosi się segmentacja danych, komunikacja w trybie połączeniowym z użyciem protokołu TCP oraz komunikacja w trybie bezpołączeniowym z zastosowaniem protokołu UDP?

A. Fizycznej

B. Łącza danych

C. Sieciowej

D. Transportowej

INF.08 Pytanie 1088

Eksploatacja i konfiguracja o…

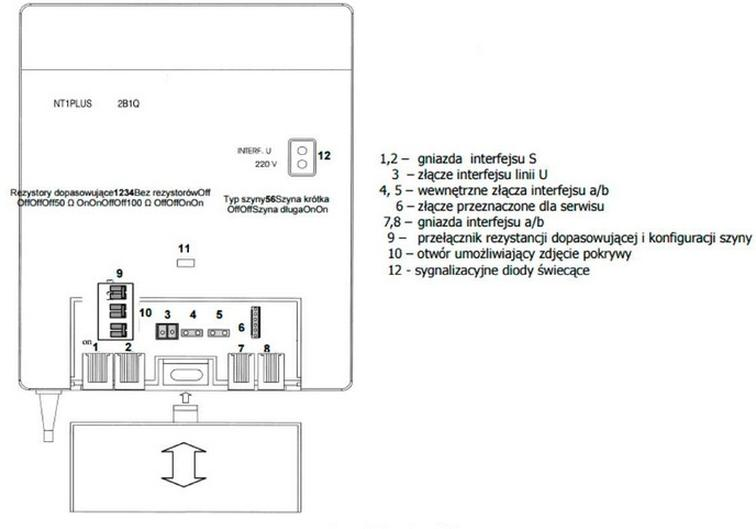

Na podstawie fragmentu instrukcji zakończenia sieciowego NT określ do którego portu należy podłączyć linię miejską ISDN.

A. 6

B. 7

C. 3

D. 1

Eksploatacja i konfiguracja o…

Jaką impedancję falową ma kabel koncentryczny oznaczony jako RG58?

A. 75 Ω

B. 50 Ω

C. 93 Ω

D. 125 Ω

Montaż i konfiguracja lokalny…

Polecenie dsadd służy do

A. usuwania użytkowników, grup, komputerów, kontaktów oraz jednostek organizacyjnych z usług Active Directory

B. modyfikacji właściwości obiektów w katalogu

C. dodawania użytkowników, grup, komputerów, kontaktów oraz jednostek organizacyjnych do usług Active Directory

D. przenoszenia obiektów w ramach jednej domeny

Eksploatacja i konfiguracja o…

Wskaż typ modulacji, w której przy stałej amplitudzie sygnału nośnego o charakterze harmonicznym każdemu poziomowi logicznemu przyporządkowana jest inna częstotliwość nośna.

A. ASK

B. FSK

C. PSK

D. QAM

Eksploatacja i konfiguracja o…

Serwery SIP (ang. Session Initiation Protocol) są stosowane do nawiązywania połączeń w technologii

A. UMTS

B. ISDN

C. PSTN

D. VoIP

Eksploatacja i konfiguracja o…

Jednostką miary parametru jednostkowego symetrycznej linii długiej, która opisuje straty cieplne w dielektryku pomiędzy przewodami, jest

A. S/m

B. F/m

C. H/m

D. Ω/m

Eksploatacja i konfiguracja o…

Jakie jest impedancja wejściowa standardowego dipola półfalowego?

A. 300 Ω

B. 600 Ω

C. 150 Ω

D. 75 Ω

Eksploatacja i konfiguracja o…

Komutacja pakietów w trybie datagramowym polega na

A. dzieleniu wiadomości na segmenty o stałej długości, a następnie przesyłaniu ich przez łącza komunikacyjne między węzłami sieci, gdzie każdy pakiet jest trasowany osobno

B. przydzielaniu wybranemu połączeniu ustalonej sekwencji połączonych kanałów od terminala źródłowego do terminala docelowego

C. tworzeniu na żądanie stałego połączenia pomiędzy dwoma lub więcej urządzeniami, które jest utrzymywane do momentu jego rozłączenia

D. przesyłaniu informacji od urządzenia inicjującego do końcowego w formie wiadomości, które mogą być przechowywane przez pewien czas w węzłach komutacyjnych w sieci

Eksploatacja i konfiguracja o…

Co to jest system sygnalizacji CCS (Common Channel Signaling)?

A. działa w specjalnie wydzielonym kanale, który obsługuje wiele kanałów rozmównych

B. jest stosowany wyłącznie w sieciach analogowych

C. jest na stałe powiązany z określonym kanałem użytkownika i przesyła w nim dane sygnalizacyjne

D. jest uznawany za sygnalizację w paśmie

Eksploatacja i konfiguracja o…

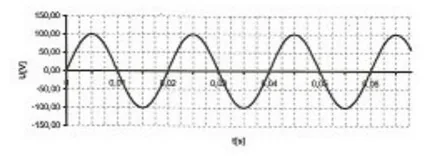

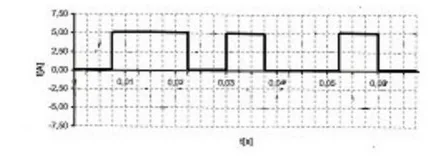

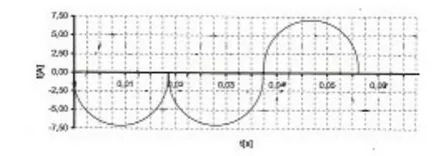

Na którym rysunku przedstawiono sygnał harmoniczny?

A. A.

B. B.

C. D.

D. C.

Eksploatacja i konfiguracja o…

W urządzeniach analizujących telekomunikacyjne, wykorzystywanych do pomiaru parametrów okablowania strukturalnego w sieciach abonenckich, przenik zbliżny nosi oznaczenie

A. TDR

B. FEXT

C. NEXT

D. ACR

Eksploatacja i konfiguracja o…

Jaką gaśnicę wykorzystuje się do zwalczania pożaru w sprzęcie teleinformatycznym?

A. śniegową

B. proszkową

C. mgłową

D. pianową

Eksploatacja i konfiguracja o…

Czym jest usługa CLIR, dostarczana przez operatorów telekomunikacyjnych?

A. zablokowanie identyfikacji abonenta poprzez zablokowanie prezentacji własnego numeru na telefonach innych osób

B. rozpoznawanie numeru, z którym już nawiązano połączenie, co pozwala na wyświetlenie numeru abonenta, z którym naprawdę połączono

C. identyfikacja osoby dzwoniącej

D. oczywiste ukrycie numeru abonenta, do którego kierowane są połączenia z dzwoniącego numeru

Montaż i konfiguracja lokalny…

Ile równych podsieci można utworzyć z sieci o adresie 192.168.100.0/24 z wykorzystaniem maski 255.255.255.192?

A. 8 podsieci

B. 4 podsieci

C. 2 podsieci

D. 16 podsieci

Eksploatacja i konfiguracja o…

Ochrona urządzeń abonenckich przed przepięciami realizowana jest poprzez podłączenie w linię abonencką (przed urządzeniem abonenckim) specjalnego elementu nazywanego

A. ochronnikiem abonenckim

B. uziemiaczem linii

C. odgromnikiem abonenckim

D. bezpiecznikiem przepięciowym

Eksploatacja i konfiguracja o…

Osoba, która nabyła program na licencji OEM, może

A. używać go tylko na sprzęcie komputerowym, na którym został zakupiony.

B. uruchamiać go w każdym celu, rozwijać oraz publikować własne poprawki programu i kod źródłowy tego programu.

C. korzystać z niego jedynie przez ustalony czas od momentu jego zainstalowania w systemie, po tym czasie musi go usunąć.

D. zainstalować go na nieograniczonej liczbie komputerów i udostępniać innym użytkownikom w sieci.

Eksploatacja i konfiguracja o…

Wartość rezystancji jednostkowej, symetrycznej pary linii długiej przedstawionej w formie schematu zastępczego, zależy m.in. od

A. pojemności pomiędzy przewodami

B. średnicy przewodów

C. stanu izolacji przewodów

D. typy izolacji przewodów

Montaż i konfiguracja lokalny…

Planowana sieć przypisana jest do klasy C. Sieć została podzielona na 4 podsieci, w których każda z nich obsługuje 62 urządzenia. Która z wymienionych masek będzie odpowiednia do realizacji tego zadania?

A. 255.255.255.128

B. 255.255.255.240

C. 255.255.255.224

D. 255.255.255.192

Eksploatacja i konfiguracja o…

Kod odpowiedzi protokołu SIP 305 Use Proxy wskazuje, że

A. żądanie zostało odebrane i zaakceptowane

B. należy użyć serwera proxy, aby zakończyć realizację żądania

C. składnia żądania jest błędna

D. żądanie czeka na przetworzenie

Eksploatacja i konfiguracja o…

Aby uzyskać symetryczną transmisję o maksymalnej prędkości 2 Mbit/s, wykorzystując jedynie jedną parę przewodów miedzianych, jakie urządzenia należy zastosować, aby były zgodne z technologią?

A. ADSL

B. HFC

C. VDSL

D. SDSL

Eksploatacja i konfiguracja o…

Który z dostępnych standardów zapewnia najszybszy transfer danych?

A. RS-232C

B. SCSI-SAS

C. LPT

D. USB 2.0

Eksploatacja i konfiguracja o…

Charakterystyczną cechą pamięci ROM w routerze jest to, że

A. przechowuje pliki konfiguracji początkowej oraz ich kopie zapasowe

B. zachowuje zawartość po wymianie lub ponownym uruchomieniu rutera

C. przechowuje program uruchomieniowy (bootstrap) i kluczowe oprogramowanie systemu operacyjnego

D. zawiera pamięć podręczną dla protokołu ARP

Eksploatacja i konfiguracja o…

Jaki rodzaj wykresu w programie do arkuszy kalkulacyjnych powinno się zastosować, aby zaprezentować procentowy udział poszczególnych wartości w całości?

A. Wykres liniowy

B. Wykres kołowy

C. Wykres kolumnowy

D. Wykres punktowy

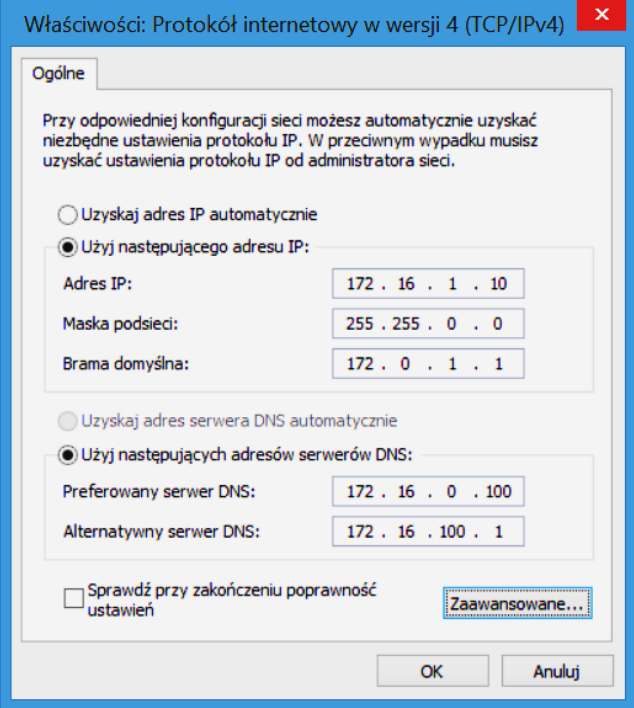

Montaż i konfiguracja lokalny…

Komputer ma pracować w sieci lokalnej o adresie 172.16.0.0/16 i łączyć się z Internetem. Który element konfiguracji karty sieciowej został wpisany nieprawidłowo?

A. Brama domyślna.

B. Adres IP.

C. Adresy serwerów DNS.

D. Maska podsieci.

Eksploatacja i konfiguracja o…

Na który adres IP protokół RIP v2 wysyła tablice rutingu do najbliższych sąsiadów?

A. 224.0.0.10

B. 224.0.0.5

C. 224.0.0.9

D. 224.0.0.6

Eksploatacja i konfiguracja o…

Kable w sieciach teleinformatycznych powinny być wprowadzane oraz wyprowadzane z głównych tras pod kątem

A. 30 stopni

B. 45 stopni

C. 180 stopni

D. 90 stopni

Montaż i konfiguracja lokalny…

Który z protokołów nie jest wykorzystywany do ustawiania wirtualnej sieci prywatnej?

A. PPTP

B. SSTP

C. L2TP

D. SNMP

Eksploatacja i konfiguracja o…

Który z poniższych protokołów jest klasyfikowany jako protokół wektora odległości?

A. OSPF (Open Shortest Path First)

B. RIP (Routing Information Protocol)

C. BGP (Border Gateway Protocol)

D. IDRP (Inter-Domain Routing Protocol)

Eksploatacja i konfiguracja o…

Szyb telekomunikacyjny (rękaw) służy do transportu kabli

A. od stacji nadawczej do stacji odbiorczej

B. od serwera do komputera klienckiego

C. między piętrami

D. do gniazd abonenckich

Eksploatacja i konfiguracja o…

W cyfrowych łączach abonenckich do wymiany informacji pomiędzy stacjami końcowymi a węzłem komutacyjnym wykorzystuje się sygnalizację

A. SS7

B. DSS1

C. R2

D. R1

Eksploatacja i konfiguracja o…

Aplikacja Sysprep.exe w systemie Windows 7 Professional pozwala na

A. sprawdzanie błędów na dysku

B. aktualizację zdalną systemu

C. defragmentację dysku

D. sklonowanie obrazu zainstalowanego systemu

INF.08 Pytanie 1119

Eksploatacja i konfiguracja o…

Na podstawie fragmentu instrukcji modemu DSL określ prawdopodobną przyczynę świecenia kontrolki Internet na czerwono.

| Fragment instrukcji modemu DSL | ||

|---|---|---|

| Opis diody | Kolor diody | Opis działania |

| Power | Zielona | Urządzenie jest włączone |

| Czerwona | Urządzenie jest w trakcie włączania się | |

| Miganie na czerwono i zielono | Aktualizacja oprogramowania | |

| Wyłączona | Urządzenie jest wyłączone | |

| ADSL | Zielona | Połączenie jest ustanowione |

| Miganie na zielono | Linia DSL synchronizuje się | |

| Wyłączona | Brak sygnału | |

| Internet | Zielona | Połączenie ustanowione |

| Czerwona | Połączenie lub autoryzacja zakończona niepowodzeniem | |

| Miganie na zielono | Zestawianie sesji PPP | |

| Wyłączona | Brak połączenia z Internetem | |

| LAN 1/2/3/4 | Zielona | Połączenie ustanowione |

| Miganie na zielono | Transmisja danych | |

| Wyłączona | Kabel Ethernet jest odłączony | |

| WLAN | Zielona | WLAN jest włączony |

| Miganie na zielono | Transmisja danych | |

| Wyłączona | WLAN jest wyłączony | |

| WPS | Zielona | Funkcja WPS włączona |

| Miganie na zielono | Funkcja WPS synchronizuje się | |

| Wyłączona | Funkcja WPS wyłączona | |

A. Błędnie skonfigurowane w modemie parametry VPI i VCI.

B. Niepodłączony kabel Ethernet.

C. Brak komunikacji pomiędzy modem a modemem providera.

D. Do gniazda DSL jest podłączony komputer.

Eksploatacja i konfiguracja o…

Który z poniższych serwerów kieruje użytkowników VoIP do innego serwera?

A. Registration Server

B. Redirect Server

C. Location Server

D. Proxy Server