Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. sektorowej

B. kierunkowej

C. dookólnej

D. parabolicznej

Eksploatacja i konfiguracja o…

Jakie skutki dla ustawień systemu BIOS ma zwarcie zworki na płycie głównej oznaczonej jako CLR lub CLRTC albo CLE?

A. Spowoduje to weryfikację działania systemu

B. Program Bios-Setup zostanie usunięty z pamięci

C. Ustawienia fabryczne zostaną przywrócone

D. Zostanie przeprowadzona jego aktualizacja

Eksploatacja i konfiguracja o…

Jaką największą liczbę urządzeń można przypisać w sieci 36.239.30.0/23?

A. 127 urządzeń

B. 510 urządzeń

C. 1022 urządzenia

D. 254 urządzenia

Eksploatacja i konfiguracja o…

Jaki prefiks maski powinien wybrać dostawca internetu, aby z adresu IPv4 74.0.0.0 /8 uzyskać dokładnie 32 podsieci?

A. /12

B. /14

C. /11

D. /13

Montaż i konfiguracja lokalny…

Podczas realizacji projektu sieci LAN zastosowano medium transmisyjne w standardzie Ethernet 1000Base-T. Która z poniższych informacji jest poprawna?

A. Standard ten umożliwia transmisję w trybie full-duplex przy maksymalnym zasięgu 100 metrów

B. To standard sieci optycznych, którego maksymalny zasięg wynosi 1000 metrów

C. Standard ten pozwala na transmisję w trybie half-duplex przy maksymalnym zasięgu 1000 metrów

D. Jest to standard sieci optycznych działających na wielomodowych światłowodach

Montaż i konfiguracja lokalny…

Do ilu sieci należą komputery o podanych w tabeli adresach IP i standardowej masce sieci?

| komputer 1 | 172.16.15.5 |

| komputer 2 | 172.18.15.6 |

| komputer 3 | 172.18.16.7 |

| komputer 4 | 172.20.16.8 |

| komputer 5 | 172.20.16.9 |

| komputer 6 | 172.21.15.10 |

A. Czterech.

B. Jednej.

C. Sześciu.

D. Dwóch.

Eksploatacja i konfiguracja o…

Jakie jednostki są używane do opisu zysku energetycznego anten?

A. dBi

B. MB/s

C. Mb/s

D. GHz/s

Eksploatacja i konfiguracja o…

W jakich jednostkach określa się przepustowość cyfrowego kanału?

A. kb/s

B. LAI/s

C. kB/s

D. Kc/s

Eksploatacja i konfiguracja o…

Aby zapobiec przedostawaniu się do słuchawki prądu zmiennego generowanego przez mikrofon telefonu podczas rozmowy, konieczne jest użycie

A. przełącznika obwodów

B. tłumika trzasków

C. układu antylokalnego

D. układu gasika

Montaż i konfiguracja lokalny…

Proces łączenia sieci komputerowych, który polega na przesyłaniu pakietów protokołu IPv4 przez infrastrukturę opartą na protokole IPv6 oraz w przeciwnym kierunku, nosi nazwę

A. podwójnego stosu IP

B. translacją protokołów

C. mapowaniem

D. tunelowaniem

Eksploatacja i konfiguracja o…

Jakie komunikaty w protokole SNMP są standardowo przesyłane na port 162 TCP lub UDP?

A. Get

B. Response

C. Trap

D. Set

Montaż i konfiguracja lokalny…

Kabel skrętkowy, w którym każda para przewodów ma oddzielne ekranowanie folią, a wszystkie przewody są umieszczone w ekranie z folii, jest oznaczany symbolem

A. F/UTP

B. S/FTP

C. F/FTP

D. S/UTP

Eksploatacja i konfiguracja o…

Kontroler RAID 1 umieszczony na płycie głównej serwera

A. łączy kilka fizycznych dysków w jeden logiczny dysk poprzez przeplatanie danych między dyskami

B. zwiększa szybkość zapisu i odczytu z dysku twardego poprzez operowanie na blokach danych

C. umożliwia odzyskanie danych po awarii jednego z dysków przy użyciu kodów korekcyjnych przechowywanych na dodatkowym dysku

D. zwiększa ochronę danych na dysku twardym poprzez ich replikację na dwóch lub więcej dyskach

INF.08 Pytanie 94

Eksploatacja i konfiguracja o…

W tabeli została zamieszczona specyfikacja techniczna

| Ilość portów WAN | 1 |

| Konta SIP | 8 |

| Obsługiwane kodeki | - G.711 - alaw, ulaw - 64 Kbps - G.729 - G.729A - 8 Kbps, ramka10ms |

| Obsługiwane protokoły | - SIP - Session Initiation Protocol -SCCP - Skinny Client Control Protocol |

| Zarządzanie przez | - WWW - zarządzanie przez przeglądarkę internetową - TFTP - Trivial File Transfer Protocol - klawiatura telefonu |

A. aparatu telefonicznego VoIP.

B. centrali telefonicznej cyfrowej.

C. przełącznika zarządzalnego.

D. aparatu telefonicznego analogowego.

Eksploatacja i konfiguracja o…

Który z adresów może być użyty do adresacji w sieci publicznej?

A. 10.32.242.1

B. 172.32.1.242

C. 172.16.242.1

D. 10.242.1.32

Eksploatacja i konfiguracja o…

Jakie jest pasmo przenoszenia kanału telefonicznego w systemie PCM 30/32?

A. 128 kb/s

B. 64 kb/s

C. 256 kb/s

D. 144 kb/s

Montaż i konfiguracja lokalny…

Urządzenie, które łączy sieć kablową z siecią bezprzewodową, to

A. most.

B. przełącznik.

C. punkt dostępu.

D. koncentrator.

Eksploatacja i konfiguracja o…

W urządzeniach analizujących telekomunikacyjne, wykorzystywanych do pomiaru parametrów okablowania strukturalnego w sieciach abonenckich, przenik zbliżny nosi oznaczenie

A. FEXT

B. TDR

C. ACR

D. NEXT

Montaż i konfiguracja lokalny…

Urządzenia przedstawione na zdjęciu to

A. przełączniki.

B. modemy.

C. bezprzewodowe karty sieciowe.

D. adaptery PowerLine.

Eksploatacja i konfiguracja o…

Jakie medium wykorzystuje się do przesyłania sygnałów na znaczne odległości bez użycia urządzeń do regeneracji sygnału?

A. kable symetryczne

B. kable koncentryczne

C. światłowody

D. skrętkę kat. 6

Eksploatacja i konfiguracja o…

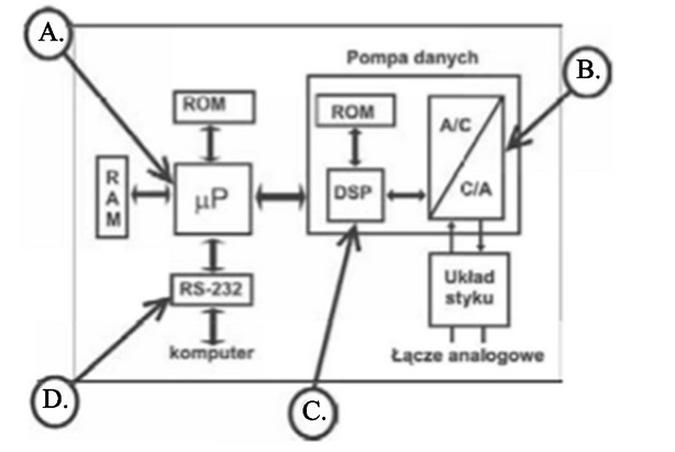

Na schemacie modemu przedstawionego na rysunku układ transmisji szeregowej oznaczono literą

A. C.

B. D.

C. A.

D. B.

Eksploatacja i konfiguracja o…

W tabeli zamieszczono specyfikację techniczną

| Typ włókna światłowodowego | SM (ITU-T G.652), MM (ITU-T G.651), DS (ITU-T G.653), NZDS (ITU-T G.655) |

| Średnica płaszcza | 125 µm |

| Średnica pokrycia pierwotnego | 0,2 ... 1,5 mm |

| Długość obranego włókna | 16 mm |

| Metoda centrowania | centrowanie do rdzenia, centrowanie do pokrycia, centrowanie manualne |

| Wyświetlacz | 5,1, TFT LCD, kolorowy, równoczesne wyświetlanie w dwóch płaszczyznach (X-Y) |

| Średnia tłumienność | 0,02 dB (SM); 0,01 dB (MM); 0,04 dB (DS); 0,04 dB (NZDS) |

| Średni czas spawania | 10 sekund (SM) |

| Średni czas wygrzewania | 36 sekund |

| Programy spawania | 20 |

| Wewnętrzne wygrzewanie | tak |

| Warunki pracy | 0÷5000 m n.p.m., V wiatr 15m/s |

| Pamięć spawów | 5000 wyników |

| Podłączenie do komputera | interfejs USB |

| Zasilanie | AC 100÷240 V / 50÷60 Hz, DC, akumulator Li 8AH na ok. 400 cykli (spaw + wygrzewanie). Możliwość zasilania z gniazda zapalniczki samochodowej. |

| Żywotność elektrod | 2000 spawów |

| Wymiary | 170 x 150 x 155 mm |

| Temperatura pracy | -10°C÷50°C |

A. reflektometru optycznego.

B. spawarki światłowodowej służącej do spawania włókien jedno- i wielodomowych.

C. obcinarki światłowodów jedno- i wielomodowych.

D. modemu światłowodowego.

Eksploatacja i konfiguracja o…

Cechą wyróżniającą technikę komutacji łączy jest

A. stała długość komutowanych ramek

B. możliwość eliminacji błędnych ramek w węzłach komutacyjnych

C. wysoka jakość transmisji, stabilne parametry oraz trwały kanał komunikacyjny

D. możliwość identyfikacji uszkodzonych pakietów

Eksploatacja i konfiguracja o…

Jaką technologię stosuje się do budowy przyłącza abonenckiego przy użyciu światłowodu?

A. FTTB (Fiber-to-the-Building)

B. FTTH (Fiber-to-the-Home)

C. FTTP (Fiber-to-the-Premise)

D. FTTC (Fiber-to-the-Curb)

Montaż i konfiguracja lokalny…

Które z poniższych zdań charakteryzuje protokół SSH (Secure Shell)?

A. Sesje SSH przesyłają dane w formie niezaszyfrowanego tekstu

B. Bezpieczny protokół terminalowy, który oferuje szyfrowanie połączeń

C. Protokół umożliwiający zdalne operacje na odległym komputerze bez kodowania transmisji

D. Sesje SSH nie umożliwiają weryfikacji autentyczności punktów końcowych

Eksploatacja i konfiguracja o…

Jaki parametr jest oznaczany skrótem SNR?

A. Najwyższa prędkość przesyłania danych

B. Stosunek mocy sygnału do mocy szumów

C. Prędkość transmisji

D. Podstawowa stopa błędów

Eksploatacja i konfiguracja o…

Jaka licencja oprogramowania jest związana z urządzeniem?

A. Freeware

B. OEM

C. GNU

D. Shareware

Eksploatacja i konfiguracja o…

Wskaź metodę kodowania informacji w warstwie fizycznej łączy ISDN, która polega na zastosowaniu czterech poziomów napięcia?

A. HDB-3

B. 1B2B

C. 2B1Q

D. AMI II

Eksploatacja i konfiguracja o…

Błąd przesunięcia zera w konwerterze A/C definiowany jest przez wartość napięcia

A. wyjściowego, niezbędną do przekształcenia od zerowej wartości słowa wyjściowego do kolejnej większej wartości

B. wejściowego, niezbędną do przekształcenia od zerowej wartości słowa wejściowego do kolejnej większej wartości

C. wyjściowego, niezbędną do przekształcenia od zerowej wartości słowa wejściowego do kolejnej większej wartości

D. wejściowego, niezbędną do przekształcenia od zerowej wartości słowa wyjściowego do kolejnej większej wartości

Eksploatacja i konfiguracja o…

Co oznacza zapis 2B1Q na zakończeniu sieciowym u abonenta?

A. Zakończenie sieciowe stosuje kod, który każde dwa kolejne bity zamienia na jeden poziom napięcia.

B. Zakończenie sieciowe stosuje modulację dwupoziomową.

C. Zakończenie sieciowe stosuje cyfrową modulację impulsowo-kodową.

D. Zakończenie sieciowe stosuje kod, który każde dwa kolejne bajty zamienia na jeden poziom napięcia.

Eksploatacja i konfiguracja o…

W systemach operacyjnych z rodziny Windows program chkdsk uruchamia się w celu

A. przywrócenia usuniętych danych z nośnika.

B. odszukania plików na nośniku.

C. weryfikacji spójności systemu plików na nośniku.

D. eliminacji zbędnych plików.

Eksploatacja i konfiguracja o…

Zjawisko, które polega na modyfikacji częstotliwości analogowego sygnału nośnego w zależności od zmian amplitudy analogowego sygnału informacyjnego, nosi nazwę modulacja

A. PCM

B. FM

C. AM

D. PAM

Eksploatacja i konfiguracja o…

Jakie są relacje między impedancją wejściową Zwe a rezystancją wejściową Rwe w antenie rezonansowej?

A. Zwe = 4Rwe

B. Zwe = 2Rwe

C. Zwe = 3Rwe

D. Zwe = Rwe

Eksploatacja i konfiguracja o…

Jakie medium transmisyjne wykorzystuje system DECT (Digital Enhanced Cordless Telecommunication)?

A. Światłowód

B. Skrętka

C. Kabel koncentryczny

D. Fale radiowe

Eksploatacja i konfiguracja o…

Magistrala FSB w procesorze działa jako łącze komunikacyjne pomiędzy

A. dyskiem twardym komputera a kartą graficzną

B. kartą graficzną a procesorem

C. BIOS-em a procesorem

D. procesorem a kontrolerem pamięci

Eksploatacja i konfiguracja o…

Jakie jest przeznaczenie programu cleanmgr w systemach operacyjnych z rodziny Windows?

A. Wykrywania oraz usuwania złośliwego oprogramowania

B. Sprawdzania rejestru systemu i usuwania zbędnych kluczy w rejestrze

C. Oczyszczania dysku, eliminowania niepotrzebnych plików

D. Usuwania programów zainstalowanych w systemie

Montaż i konfiguracja lokalny…

Adres MAC (Medium Access Control Address) stanowi sprzętowy identyfikator karty sieciowej Ethernet w warstwie modelu OSI

A. trzeciej o długości 32 bitów

B. drugiej o długości 32 bitów

C. drugiej o długości 48 bitów

D. trzeciej o długości 48 bitów

Eksploatacja i konfiguracja o…

Ile czasu zajmie impulsowi dotarcie do końca toru o długości 10 km, jeśli zakładamy, że jego średnia prędkość wynosi 20 cm/ns?

A. 20 mikrosekund

B. 200 mikrosekund

C. 50 mikrosekund

D. 5 mikrosekund

INF.08 Pytanie 119

Eksploatacja i konfiguracja o…

Który z protokołów jest stosowany do wymiany informacji o trasach pomiędzy różnymi autonomicznymi systemami?

A. OSPF (Open Shortest Path First)

B. BGP (Border Gateway Protocol)

C. EIGRP (Enhanced Interior Gateway Routing Protocol)

D. RIP (Routing Information Protocol)

Eksploatacja i konfiguracja o…

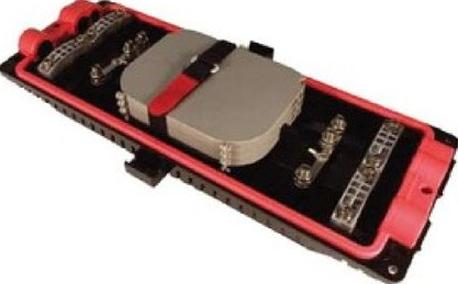

Jak nazywa się osprzęt światłowodowy przedstawiony na rysunku?

A. Mufa kablowa.

B. Przełącznica.

C. Szuflada zapasu.

D. Dukt.