Filtrowanie pytań

Montaż i konfiguracja lokalny…

A. Serwer DHCP automatycznie powiększy zakres adresów IP

B. Urządzenia będą otrzymywać adresy IPv6 zamiast IPv4

C. Każde urządzenie otrzyma dwa różne adresy IP

D. Nowe urządzenia nie otrzymają adresu IP i nie połączą się z siecią

INF.08 Pytanie 82

Eksploatacja i konfiguracja o…

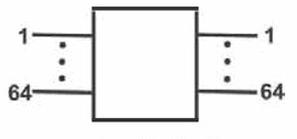

Przedstawiony na rysunku symbol oznacza pole komutacyjne

A. jednosekcyjne.

B. z kompresją.

C. wielosekcyjne.

D. z ekspansją.

INF.08 Pytanie 83

Eksploatacja i konfiguracja o…

Jakim rodzajem transmisji posługuje się DHCP (Dynamic Host Configuration Protocol) przy współpracy z protokołem IPv4?

A. Anycast

B. Broadcast

C. Unicast

D. Multicast

Eksploatacja i konfiguracja o…

Jaki port służy do realizacji wysyłania i odbierania zapytań w protokole SNMP?

A. Port 161 protokołu UDP

B. Port 23 protokołu TCP

C. Port 443 protokołu UDP

D. Port 80 protokołu TCP

Eksploatacja i konfiguracja o…

Tabela przedstawia specyfikację techniczną

| Wyświetlacz | TFT LCD kolorowy ; 8,4"; 800x600 |

| Pamięć wewnętrzna | 1000 wyników pomiaru |

| Porty | 2xUSB, RJ-45 Fast Speed Ethernet |

| Długości fali | 1310/1550 nm |

| Dynamika (1310/1550 nm) | 32/30 dB |

| Strefa martwa zdarzeniowa | 2,5 m |

| Strefa martwa tłumieniowa | 8 m |

| Liniowość tłumieniowa | ±0,03 dB/dB |

| Częstotliwość próbkowania | od 4 cm |

| Dokładność obliczenia dystansu | ± (1 m + 0,0005% x odległość +odstęp próbkowania) |

| Zakres pomiaru odległości | do 260 km |

| Czas odświeżania | od 0,1 s |

A. reflektometru optycznego.

B. obcinarki światłowodów jedno i wielomodowych.

C. miernika tłumienia optycznego.

D. spawarki światłowodowej do spawania włókien wielodomowych.

Montaż i konfiguracja lokalny…

Które urządzenie sieciowe jest widoczne na zdjęciu?

A. Karta sieciowa.

B. Modem.

C. Most.

D. Przełącznik.

Montaż i konfiguracja lokalny…

Interfejs graficzny Menedżera usług IIS (Internet Information Services) w systemie Windows służy do ustawiania konfiguracji serwera

A. wydruku

B. terminali

C. WWW

D. DNS

Eksploatacja i konfiguracja o…

Który moduł w centrali telefonicznej pozwala na nawiązywanie połączeń pomiędzy łączami podłączonymi do centrali?

A. Zespół obsługowy

B. Przełącznica główna

C. Pole komutacyjne

D. Zespół połączeniowy

Montaż i konfiguracja lokalny…

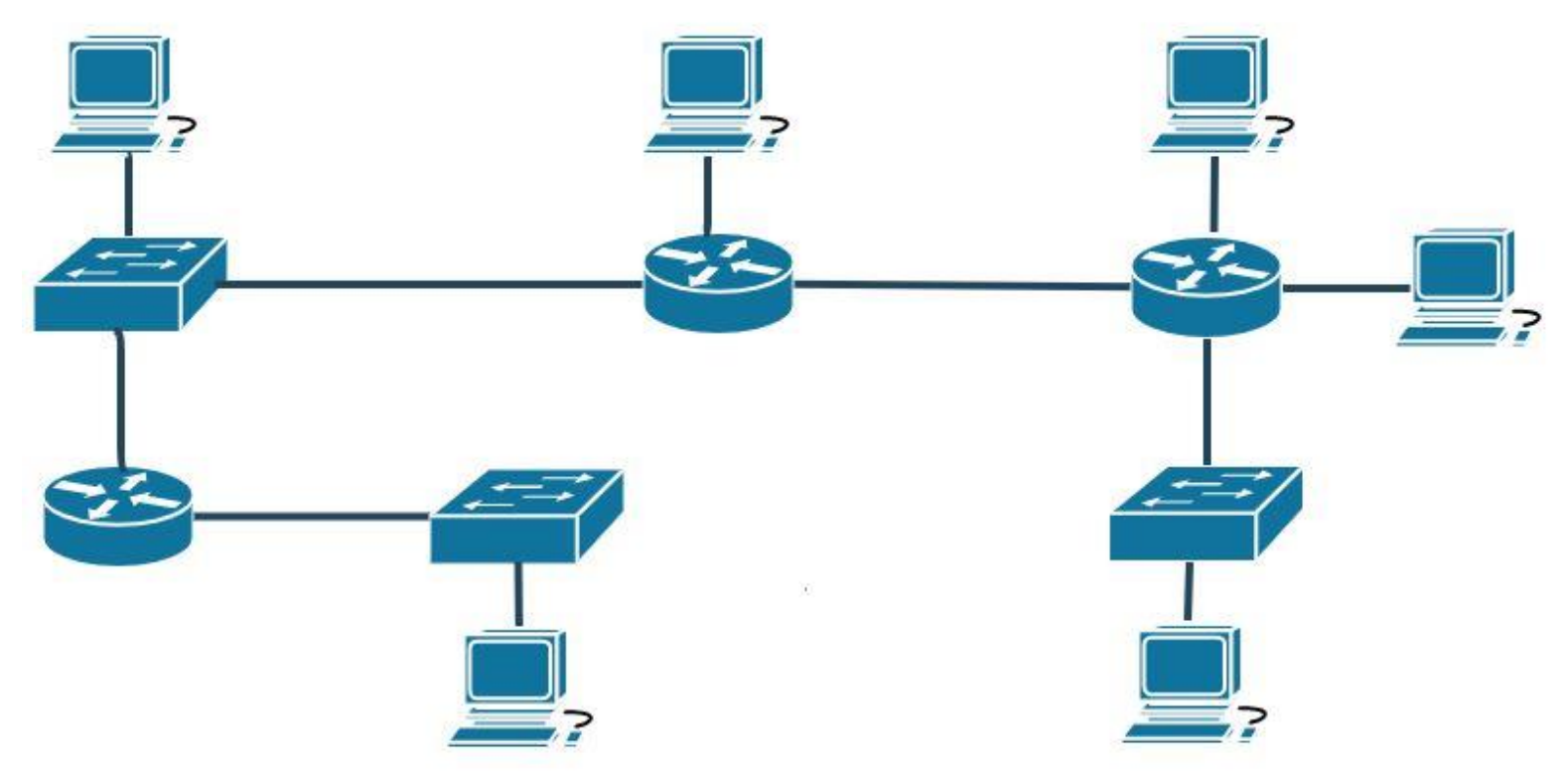

Ile domen rozgłoszeniowych istnieje w sieci o schemacie przedstawionym na rysunku, jeżeli przełączniki pracują w drugiej warstwie modelu ISO/OSI z konfiguracją domyślną?

A. 11

B. 5

C. 9

D. 7

Eksploatacja i konfiguracja o…

Jaką funkcję pełni przetwornik C/A?

A. zamiana sygnału cyfrowego na sygnał analogowy

B. przekształcanie sygnału analogowego na format cyfrowy

C. konwersja napięcia lub prądu na określoną liczbę binarną

D. generowanie odpowiedniego ciągu binarnego, który zależy od wartości danego parametru fizycznego

Montaż i konfiguracja lokalny…

Użytkownik korzysta z polecenia ipconfig /all w systemie Windows. Jaką informację uzyska po jego wykonaniu?

A. Szczegółową konfigurację wszystkich interfejsów sieciowych, w tym adresy IP, maski podsieci, bramy domyślne, adresy serwerów DNS oraz fizyczne adresy MAC.

B. Listę aktywnych połączeń TCP wraz z numerami portów i adresami zdalnymi.

C. Informacje dotyczące wersji i stanu sterownika karty graficznej zainstalowanej w systemie.

D. Dane o aktualnym wykorzystaniu miejsca na wszystkich partycjach dysku twardego.

Eksploatacja i konfiguracja o…

W opisie zestawu komputerowego wskazano, że dołączony nośnik pamięci, określony jako recovery disc, jest częścią zestawu. Co to oznacza w kontekście tego zestawu komputerowego?

A. nośnik pamięci zawierający sterownik dysku twardego

B. oprogramowanie stosowane do tworzenia kopii zapasowej systemu operacyjnego

C. oprogramowanie stosowane do odzyskiwania systemu operacyjnego

D. nośnik pamięci zawierający materiały promocyjne

Eksploatacja i konfiguracja o…

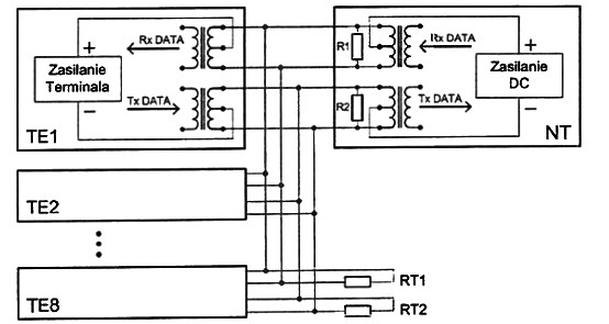

Rysunek przedstawia strukturę elektryczną w dostępie abonenckim sieci ISDN styku

A. S

B. V

C. U

D. Z

Eksploatacja i konfiguracja o…

Tester do sieci LAN RJ-45 może być użyty do weryfikacji kabli

A. OTK

B. nieekranowanych UTP oraz ekranowanych STP

C. gradientowych

D. telekomunikacyjnych RG-8

Eksploatacja i konfiguracja o…

Osoba, która nabyła program na licencji OEM, może

A. używać go tylko na sprzęcie komputerowym, na którym został zakupiony.

B. zainstalować go na nieograniczonej liczbie komputerów i udostępniać innym użytkownikom w sieci.

C. korzystać z niego jedynie przez ustalony czas od momentu jego zainstalowania w systemie, po tym czasie musi go usunąć.

D. uruchamiać go w każdym celu, rozwijać oraz publikować własne poprawki programu i kod źródłowy tego programu.

Eksploatacja i konfiguracja o…

Który z poniższych protokołów pełni funkcję protokołu routingu?

A. IGMP

B. ICMP

C. OSPF

D. SNMP

Eksploatacja i konfiguracja o…

Który kabel jest przedstawiony na rysunku?

A. Optotelekomunikacyjny kabel z włóknami w tubie centralnej.

B. Kabel telekomunikacyjny miejscowy, samonośny.

C. Kabel telekomunikacyjny stacyjny.

D. Optotelekomunikacyjny kabel z włóknami w ścisłej tubie.

Eksploatacja i konfiguracja o…

Która z wymienionych metod komutacji polega na nawiązywaniu fizycznego łącza pomiędzy dwiema lub większą liczbą stacji końcowych, które jest dostępne wyłącznie dla nich, aż do momentu rozłączenia?

A. Komutacja kanałów

B. Komutacja pakietów

C. Komutacja wiadomości

D. Komutacja ATM

Montaż i konfiguracja lokalny…

Domyślnie dostęp anonimowy do zasobów serwera FTP pozwala na

A. prawa zarówno do odczytu, jak i zapisu

B. wyłącznie prawo do odczytu

C. kompletne prawa dostępu

D. wyłącznie prawo do zapisu

Montaż i konfiguracja lokalny…

Symbol graficzny przedstawiony na rysunku oznacza

A. zamknięty kanał kablowy.

B. gniazdo telekomunikacyjne.

C. główny punkt dystrybucyjny.

D. otwarty kanał kablowy.

Montaż i konfiguracja lokalny…

Jakim skrótem oznacza się zbiór zasad filtrujących dane w sieci?

A. ACL

B. QoS

C. PoE

D. VLAN

Eksploatacja i konfiguracja o…

Jakie są różnice pomiędzy robakiem a wirusem komputerowym?

A. Wirus do rozprzestrzeniania się potrzebuje pliku-nosiciela, a robak jest samodzielnym programem

B. Wirus rozprzestrzenia się jedynie przez sieć, a robak tylko przez nośniki wymienne

C. Robak do swojego rozprzestrzeniania potrzebuje pliku-nosiciela, podczas gdy wirus jest samodzielnym programem

D. Robak rozprzestrzenia się wyłącznie poprzez sieć, natomiast wirus tylko za pomocą nośników wymiennych

Eksploatacja i konfiguracja o…

Aby podłączyć analogowe telefony do zakończenia sieciowego NT1, trzeba użyć wtyku

A. RJ-25

B. RJ-11

C. BNC

D. RJ-45

Eksploatacja i konfiguracja o…

Jakie jest maksymalne dopuszczalne natężenie rezystancji linii telefonicznej razem z aparatem POTS?

A. 2 000 Ω

B. 1 600 Ω

C. 1 800 Ω

D. 2 200 Ω

Eksploatacja i konfiguracja o…

Jakie są wysokości orbit klasyfikowanych jako LEO (Low Earth Orbit)?

A. Od 500 do 2 000 km

B. W przybliżeniu 36 000 km

C. Od 8 000 do 12 000 km

D. Od 500 do 50 000 km

Eksploatacja i konfiguracja o…

Zgodnie z wymogami licencji OEM, gdzie należy zamieścić naklejkę z kluczem produktu?

A. na obudowie komputera lub w pudełku BOX albo w licencji zbiorowej

B. na paragonie sprzedaży lub na fakturze

C. na monitorze oraz na paragonie sprzedaży

D. na płycie głównej i na fakturze

Eksploatacja i konfiguracja o…

Ile niezależnych analogowych aparatów telefonicznych można podłączyć do bramki VoIP przedstawionej na rysunku?

A. 2

B. 1

C. 4

D. 3

Montaż i konfiguracja lokalny…

Adresy IPv6 nie zawierają adresu typu

A. broadcast

B. unicast

C. anycast

D. multicast

Montaż i konfiguracja lokalny…

Wynik wykonania którego polecenia widoczny jest na fragmencie zrzutu z ekranu?

| Network Destination | Netmask | Gateway | Interface | Metric |

|---|---|---|---|---|

| 0.0.0.0 | 0.0.0.0 | 192.168.0.1 | 192.168.0.65 | 50 |

| 127.0.0.0 | 255.0.0.0 | On-link | 127.0.0.1 | 331 |

| 127.0.0.1 | 255.255.255.255 | On-link | 127.0.0.1 | 331 |

| 127.255.255.255 | 255.255.255.255 | On-link | 127.0.0.1 | 331 |

| 169.254.0.0 | 255.255.0.0 | On-link | 169.254.189.240 | 281 |

| 169.254.189.240 | 255.255.255.255 | On-link | 169.254.189.240 | 281 |

| 169.254.255.255 | 255.255.255.255 | On-link | 169.254.189.240 | 281 |

| 192.168.0.0 | 255.255.255.0 | On-link | 192.168.0.65 | 306 |

| 192.168.0.65 | 255.255.255.255 | On-link | 192.168.0.65 | 306 |

| 192.168.0.255 | 255.255.255.255 | On-link | 192.168.0.65 | 306 |

| 192.168.56.0 | 255.255.255.0 | On-link | 192.168.56.1 | 281 |

| 192.168.56.1 | 255.255.255.255 | On-link | 192.168.56.1 | 281 |

| 192.168.56.255 | 255.255.255.255 | On-link | 192.168.56.1 | 281 |

| 224.0.0.0 | 240.0.0.0 | On-link | 127.0.0.1 | 331 |

| 224.0.0.0 | 240.0.0.0 | On-link | 192.168.56.1 | 281 |

| 224.0.0.0 | 240.0.0.0 | On-link | 192.168.0.65 | 306 |

| 224.0.0.0 | 240.0.0.0 | On-link | 169.254.189.240 | 281 |

| 255.255.255.255 | 255.255.255.255 | On-link | 127.0.0.1 | 331 |

| 255.255.255.255 | 255.255.255.255 | On-link | 192.168.56.1 | 281 |

| 255.255.255.255 | 255.255.255.255 | On-link | 192.168.0.65 | 306 |

| 255.255.255.255 | 255.255.255.255 | On-link | 169.254.189.240 | 281 |

A. ipconfig /all

B. netstat -a

C. netstat -r

D. ipconfig

Eksploatacja i konfiguracja o…

Jak można sprawdzić, czy kabel zasilający dysk twardy jest w dobrym stanie?

A. miernika uniwersalnego

B. reflektometru TDR

C. analizatora sieciowego

D. testera bitowej stopy błędów

Eksploatacja i konfiguracja o…

Przyciśnięcie cyfry "6" aparatu telefonicznego z wybieraniem tonowym powoduje, zgodnie z zamieszczonym w tabeli kodem "2(1/4)", wytworzenie tonu powstałego z nałożenia na siebie dwóch sinusoidalnych fal o częstotliwościach

| Częstotliwość | 1209 Hz | 1336 Hz | 1477 Hz | 1633 Hz |

|---|---|---|---|---|

| 697 Hz | 1 | 2 | 3 | A |

| 770 Hz | 4 | 5 | 6 | B |

| 852 Hz | 7 | 8 | 9 | C |

| 941 Hz | * | 0 | # | D |

A. 770 Hz i 1477 Hz

B. 697 Hz i 1633 Hz

C. 941 Hz i 1209 Hz

D. 852 Hz i 1336 Hz

Eksploatacja i konfiguracja o…

Który z programów wchodzących w skład pakietu Microsoft Office służy do zarządzania bazami danych (SZBD)?

A. MS Access

B. MS Excel

C. MS Word

D. MS Power Point

Eksploatacja i konfiguracja o…

Jakie jest pasmo przenoszenia kanału telefonicznego w systemie PCM 30/32?

A. 144 kb/s

B. 256 kb/s

C. 128 kb/s

D. 64 kb/s

Montaż i konfiguracja lokalny…

Podczas konfigurowania oraz instalacji serwera DHCP w systemach z rodziny Windows Server można wprowadzać zastrzeżenia dotyczące adresów, które określą

A. adresy początkowy i końcowy zakresu serwera DHCP

B. adresy IP, które będą przydzielane w ramach zakresu DHCP dopiero po ich autoryzacji

C. konkretne adresy IP przydzielane urządzeniom na podstawie ich adresu MAC

D. adresy MAC, które nie będą przydzielane w obrębie zakresu DHCP

Eksploatacja i konfiguracja o…

Nadmiarowa struktura niezależnych dysków określana jako mirroring to

A. RAID 5

B. RAID 0

C. RAID 3

D. RAID 1

Eksploatacja i konfiguracja o…

Jakie znaczenie ma pojęcie "hotspot"?

A. Domyślna brama rutera

B. Otwarty dostęp do sieci Internet

C. Port switcha działający w trybie "access"

D. Część urządzenia, która najczęściej ulega awarii

Eksploatacja i konfiguracja o…

Zysk energetyczny anteny definiuje się jako stosunek

A. maksymalnej wartości natężenia pola generowanego przez antenę do wartości minimalnej

B. gęstości mocy emitowanej przez antenę izotropową w określonym kierunku do gęstości mocy emitowanej przez antenę, przy założeniu, że obie anteny otrzymują tę samą moc P

C. minimalnej wartości natężenia pola generowanego przez antenę do wartości maksymalnej

D. gęstości mocy emitowanej przez antenę w danym kierunku do gęstości mocy emitowanej przez antenę izotropową, przy założeniu, że obie anteny otrzymują tę samą moc P

Montaż i konfiguracja lokalny…

Na podstawie tabeli ustal, ile kabli ekranowanych typu skrętka należy poprowadzić w listwie PCV typu LN 25x16.

| Typ listwy | Przewody | |||

|---|---|---|---|---|

| Przekrój czynny [mm²] | Ø 5,5 mm, np. FTP | Ø 7,2 mm, np. WDX pek 75-1,0/4,8 | Ø 10,6 mm, np. YDY 3 x 2,5 | |

| LN 20X10 | 140 | 2 | 1 | |

| LN 16X16 | 185 | 3 | 1 | 1 |

| LN 25X16 | 305 | 5 | 3 | 2 |

| LN 35X10.1 | 230 | 4 | 3 | |

| LN 35X10.2 | 115 + 115 | 4 | 1/1 | |

| LN 40X16.1 | 505 | 9 | 6 | 3 |

| LN 40X16.2 | 245 + 245 | 8 | 3/3 | 1/1 |

A. 5 kabli.

B. 3 kable.

C. 4 kable.

D. 2 kable.

Montaż i konfiguracja lokalny…

Jakie kanały powinno się wybrać dla trzech sieci WLAN 2,4 GHz, aby zredukować ich wzajemne zakłócenia?

A. 2, 5,7

B. 1,6,11

C. 3, 6, 12

D. 1,3,12

Eksploatacja i konfiguracja o…

Urządzenie, które do asynchronicznej transmisji danych stosuje podział pasma częstotliwości linii abonenckiej 1100 kHz na poszczególne kanały, to

A. modem ADSL

B. modem DSL

C. router

D. modem telefoniczny