Filtrowanie pytań

INF.08 Pytanie 1241

Eksploatacja i konfiguracja o…

A. funkcji automatycznej dystrybucji ruchu ACD

B. czasów realizacji upgrade karty SYS

C. karty PRA (30B+D) w tej centrali

D. funkcji DISA w tej centrali

Eksploatacja i konfiguracja o…

Modulacja, która polega na jednoczesnej zmianie amplitudy oraz fazy sygnału nośnego, gdzie każda modyfikacja fali nośnej koduje czterobitową informację wejściową, definiowana jest jako modulacja

A. FSK

B. PSK

C. QAM

D. ASK

Eksploatacja i konfiguracja o…

W badanym systemie przesyłania danych stopa błędów wynosi 0,0001. Jakie może być maksymalne количество błędnie odebranych bajtów, gdy zostanie wysłane 1 MB informacji?

A. 10

B. 1000

C. 1

D. 100

Eksploatacja i konfiguracja o…

Funkcja COLP (Connected Line Identification Presentation) w telefonach ISDN pozwala na

A. zablokowanie ujawniania numeru dzwoniącego abonenta

B. zablokowanie prezentacji numeru abonenta, do którego kierowane są połączenia

C. uzyskanie przez abonenta odbierającego informacji o dzwoniącym abonencie

D. pokazanie numeru abonenta, z którym faktycznie nawiązano połączenie

Eksploatacja i konfiguracja o…

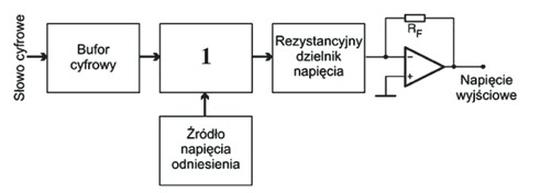

Na rysunku przedstawiono przetwornik C/A z rezystancyjnym dzielnikiem napięcia. Blok oznaczony symbolem 1, to

A. wzmacniacz sygnałów cyfrowych.

B. zespół kluczy elektronicznych.

C. multiplekser.

D. analizator stanów logicznych.

Eksploatacja i konfiguracja o…

Kiedy stosuje się sygnalizację prądem stałym?

A. w systemach światłowodowych

B. w łączach cyfrowych

C. w systemach radiowych

D. w łączach naturalnych

Eksploatacja i konfiguracja o…

Jaki typ pamięci można elektrycznie kasować i programować?

A. MROM

B. EEPROM

C. PROM

D. EPROM

Eksploatacja i konfiguracja o…

Pole komutacyjne, w którym liczba wyjść jest mniejsza niż liczba wejść, określane jest jako pole komutacyjne

A. z rozdziałem przestrzennym

B. z rozdziałem czasowym

C. z ekspansją

D. z kompresją

Montaż i konfiguracja lokalny…

Jakie medium transmisyjne w sieciach LAN wskazane jest do używania w obiektach historycznych?

A. Kabel koncentryczny

B. Światłowód

C. Kabel typu "skrętka"

D. Fale radiowe

Eksploatacja i konfiguracja o…

Aby chronić system operacyjny przed zagrożeniami z sieci, konieczne jest zainstalowanie oraz prawidłowe skonfigurowanie

A. programu archiwizującego

B. zapory sieciowej

C. komunikatora internetowego

D. przeglądarki internetowej

Eksploatacja i konfiguracja o…

Jakim kolorem oznacza się patchord światłowodowy jednomodowy?

A. czerwonym

B. pomarańczowym

C. zielonym

D. żółtym

Eksploatacja i konfiguracja o…

W systemie ISDN wykorzystuje się komutację

A. pakietów i komórek

B. komórek oraz ramek

C. pakietów i kanałów

D. wiadomości oraz ramek

Montaż i konfiguracja lokalny…

Które z poniższych urządzeń sieciowych umożliwia segmentację sieci na poziomie warstwy 3 modelu OSI?

A. Punkt dostępowy (Access Point)

B. Repeater (regenerator sygnału)

C. Switch

D. Router

Eksploatacja i konfiguracja o…

Która z poniższych informacji wskazuje na właściwe połączenie modemu ADSL z komputerem za pomocą kabla USB?

A. Dioda LINK świeci się stałym czerwonym światłem

B. Dioda LINK świeci się stałym zielonym światłem

C. Dioda ADSL świeci się stałym zielonym światłem

D. Dioda PWR świeci się stałym zielonym światłem

Eksploatacja i konfiguracja o…

Jaki modem powinien być użyty w sieciach dostępowych zaprojektowanych w technologii kabli miedzianych w architekturze punkt-punkt, który nie współpracuje z usługą POTS?

A. HDSL

B. ADSL

C. VDSL

D. ISDN

Eksploatacja i konfiguracja o…

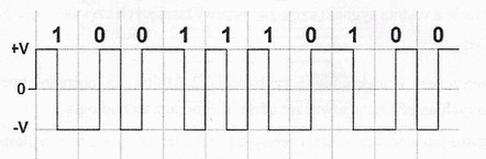

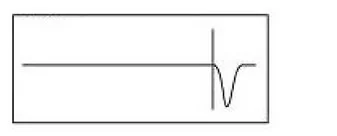

Na rysunku przedstawiono kod

A. Manchester

B. High Density Bipolar 3 - HDB 3

C. Alternate Mark Inversion - AMI

D. Return to Zero

Eksploatacja i konfiguracja o…

Urządzenie, które do asynchronicznej transmisji danych stosuje podział pasma częstotliwości linii abonenckiej 1100 kHz na poszczególne kanały, to

A. modem DSL

B. modem telefoniczny

C. router

D. modem ADSL

Montaż i konfiguracja lokalny…

Jaką wiadomość przesyła klient DHCP w celu przedłużenia dzierżawy?

A. DHCPDISCOVER

B. DHCPREQUEST

C. DHCPNACK

D. DHCPACK

Eksploatacja i konfiguracja o…

Na podstawie danych przedstawionych w tabeli ustal, na który element wyposażenia komputera należy wymienić istniejący, aby na komputerze mógł poprawnie pracować system Windows 10 Professional w wersji 64 bitowej?

| Element wyposażenia komputera | Parametr |

|---|---|

| RAM | RAM 2 GB |

| Procesor | 1,3 GHz |

| HDD | 80 GB |

| Karta graficzna | 1 GB bez sterownika WDDM (Windows Display Driver Model). |

A. Procesor 2 GHz

B. Karta graficzna z pamięcią 1,5 GB bez sterownika WDDM (Windows Display Driver Model)

C. Dysk twardy 160 GB

D. Karta graficzna z pamięcią 1,5 GB ze sterownikiem WDDM (Windows Display Driver Model)

INF.07 Pytanie 1260

Montaż i konfiguracja lokalny…

W biurze rachunkowym potrzebne jest skonfigurowanie punktu dostępu oraz przygotowanie i podłączenie do sieci bezprzewodowej trzech komputerów oraz drukarki z WiFi. Koszt usługi konfiguracji poszczególnych elementów sieci wynosi 50 zł za każdy komputer, 50 zł za drukarkę i 100 zł za punkt dostępu. Jaki będzie całkowity wydatek związany z tymi pracami serwisowymi?

A. 250 zł

B. 300 zł

C. 100 zł

D. 200 zł

Eksploatacja i konfiguracja o…

Maska blankietowa odpowiadająca notacji kropkowo dziesiętnej 255.255.255.0 to

A. 0.0.255.255

B. 0.0.0.255

C. 0.0.0.0

D. 0.255.255.255

Eksploatacja i konfiguracja o…

Co to jest QPSK w kontekście modulacji?

A. kluczowana częstotliwości

B. prosta, pulsowo - kodowa

C. kwadraturowa amplitudy

D. kwadraturowa fazy

Eksploatacja i konfiguracja o…

Podaj częstotliwość sygnału związanej z powiadomieniem z centrali.

A. 1800 Hz

B. 400-450 Hz

C. 1400 Hz

D. 900-950 Hz

Eksploatacja i konfiguracja o…

Jakie urządzenie służy do pomiaru tłumienności światłowodu?

A. Reflektometrem światłowodowym

B. Interfejsem laserowo-satelitarnym

C. Areometrem światłowodowym

D. Generatorem częstotliwości pomocniczej włókna podstawowego

Eksploatacja i konfiguracja o…

Aby zbadać zakres przenoszenia analogowej linii abonenckiej, konieczne jest wykorzystanie generatora, który pozwala na regulację częstotliwości w przedziale

A. 20 Hz + 2 000 Hz

B. 500 Hz + 2 400 Hz

C. 20 Hz + 3 400 Hz

D. 500 Hz + 20 000 Hz

Eksploatacja i konfiguracja o…

Który adres IPv4 nie jest adresem prywatnym w klasie B?

A. 172.15.24.10

B. 172.18.24.10

C. 172.17.24.10

D. 172.16.24.10

Eksploatacja i konfiguracja o…

Termin software odnosi się do

A. rodzaj pamięci

B. złośliwe oprogramowanie

C. typ licencji

D. oprogramowanie

Eksploatacja i konfiguracja o…

Jak można zweryfikować wersję BIOS aktualnie zainstalowaną na komputerze, nie uruchamiając ponownie urządzenia z systemem Windows 10, wykonując polecenie w wierszu poleceń?

A. timeout

B. systeminfo

C. hostname

D. ipconfig

Montaż i konfiguracja lokalny…

Do zakończenia kabla skręcanego wtykiem 8P8C wykorzystuje się

A. zaciskarkę do wtyków RJ-45

B. spawarkę światłowodową

C. narzędzie uderzeniowe

D. zaciskarkę do złączy typu F

Eksploatacja i konfiguracja o…

Sygnał analogowy może przybierać wartości

A. dowolne w czasie dyskretnym

B. dyskretne w czasie ciągłym

C. dowolne w czasie ciągłym

D. dyskretne w czasie dyskretnym

Eksploatacja i konfiguracja o…

W celu ochrony urządzeń teleinformatycznych przed nagłymi skokami napięcia wykorzystuje się

A. wyłącznik różnicowoprądowy

B. wyłącznik nadprądowy

C. bezpiecznik

D. ogranicznik przepięć

Eksploatacja i konfiguracja o…

Jaką technologię stosuje się do budowy przyłącza abonenckiego przy użyciu światłowodu?

A. FTTH (Fiber-to-the-Home)

B. FTTB (Fiber-to-the-Building)

C. FTTC (Fiber-to-the-Curb)

D. FTTP (Fiber-to-the-Premise)

Eksploatacja i konfiguracja o…

Oblicz koszt 4 połączeń 5 minutowych oraz przesłania 20 MMS-ów według podanej taryfy. Wszystkie ceny zawierają podatek VAT.

| Minuta do wszystkich sieci | 0,72 zł |

| SMS | 0,18 zł |

| MMS | 0,18 zł |

| Taktowanie połączeń | 1s/1s |

A. 21,96 zł

B. 18,00 zł

C. 8,78 zł

D. 7,20 zł

Eksploatacja i konfiguracja o…

Jakie komunikaty w protokole SNMP są standardowo przesyłane na port 162 TCP lub UDP?

A. Response

B. Get

C. Trap

D. Set

Eksploatacja i konfiguracja o…

Aby użytkownik mógł korzystać z opcji sygnalizacji tonowej, konieczne jest włączenie obsługi usługi oznaczonej skrótem dla jego konta

A. DTMF

B. CONF

C. CLIR

D. MCID

Eksploatacja i konfiguracja o…

Jakie zastosowanie ma oprogramowanie CAD w procesie?

A. administracji relacyjnymi bazami danych

B. analizy wydajności podzespołów komputera

C. organizacji plików oraz folderów na dysku

D. projektowania wspomaganego komputerowo

Eksploatacja i konfiguracja o…

Który z poniższych opisów odnosi się do kabla transmisyjnego (skrętki) kategorii 5?

A. Skrętka umożliwiająca przesył danych z przepływnością binarną do 100Mbit/s.

B. Skrętka działająca na częstotliwości do 16 MHz. Kabel składa się z czterech par przewodów.

C. Klasyczna nieekranowana skrętka telefoniczna, zaprojektowana do przesyłania głosu, nieprzystosowana do transmisji danych.

D. Nieekranowana skrętka, z częstotliwością transmisji do 4 MHz. Kabel posiada 2 pary skręconych przewodów.

Eksploatacja i konfiguracja o…

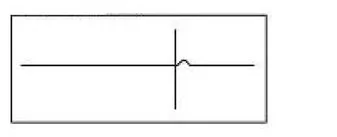

Który element osprzętu telekomunikacyjnego został przedstawiony na rysunku?

A. Osłona łączówki LSA-PLUS.

B. Łączówka wieloparowa uziemiająca Ft-LSA.

C. Osłona złącza kablowego.

D. Łączówka wieloparowa RJ45, zabezpieczona osłoną.

Eksploatacja i konfiguracja o…

Szybką transmisję informacji w niewielkich pakietach o stałej długości 53 bajtów zapewnia sprzętowa implementacja komutacji

A. komórek

B. ramek

C. kanałów

D. łączy

Eksploatacja i konfiguracja o…

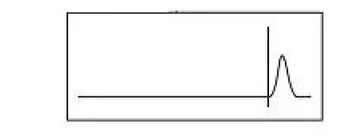

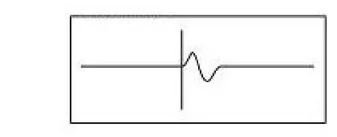

Który rysunek przedstawia przykładowy wynik pomiaru impedancji falowej toru telekomunikacyjnego zbudowanego z dwóch odcinków kabla połączonego mufą?

A. B.

B. A.

C. D.

D. C.