Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. usunięcie z widma sygnału częstotliwości przewyższających częstotliwość Nyquista

B. zmiana natężenia sygnału uzależniona od częstotliwości składowych

C. ograniczenie minimalnej częstotliwości próbkowania sygnału

D. ulepszanie kształtu sygnału analogowego na wejściu

Eksploatacja i konfiguracja o…

Multipleksacja TDM, używana w urządzeniach DSLAM, polega na zwielokrotnieniu z podziałem

A. przestrzeni.

B. długości fali.

C. częstotliwości.

D. czasu.

Eksploatacja i konfiguracja o…

Największą liczbę kanałów optycznych w systemach światłowodowych umożliwia zwielokrotnienie zwane

A. CWDM (Coarse Wavelength Division Multiplexing)

B. WDM (Wavelength Division Multiplexing)

C. DWDM (Dense Wavelength Division Multiplexing)

D. UWDM (Ultra Dense Wavelength Division Multiplexing)

Eksploatacja i konfiguracja o…

W urządzeniach analizujących telekomunikacyjne, wykorzystywanych do pomiaru parametrów okablowania strukturalnego w sieciach abonenckich, przenik zbliżny nosi oznaczenie

A. ACR

B. FEXT

C. NEXT

D. TDR

Montaż i konfiguracja lokalny…

Protokół ARP (Address Resolution Protocol) pozwala na konwersję logicznych adresów z poziomu sieci na rzeczywiste adresy z poziomu

A. fizycznej

B. aplikacji

C. transportowej

D. łącza danych

Eksploatacja i konfiguracja o…

Który z poniższych protokołów pozwala na ustanawianie bezpiecznych połączeń?

A. SSL

B. HTTP

C. PKCS#7

D. Telnet

Eksploatacja i konfiguracja o…

Która z usług odpowiada za konwersję adresów prywatnych na publiczne oraz na odwrót w granicach sieci LAN i WAN?

A. VPN (Virtual Private Network)

B. DHCP (Dynamic Host Configuration Protocol)

C. IPS (Intrusion Prevention System)

D. NAT (Network Address Translation)

Eksploatacja i konfiguracja o…

Plik z rozszerzeniem *.exe to plik

A. wykonywalny

B. graficzny

C. tekstowy

D. muzyczny

Eksploatacja i konfiguracja o…

Interfejs rutera ma adres 192.200.200.5/26. Ile dodatkowych urządzeń może być podłączonych w tej podsieci?

A. 61

B. 62

C. 64

D. 63

Eksploatacja i konfiguracja o…

Charakterystyczną cechą pamięci ROM w routerze jest to, że

A. zawiera pamięć podręczną dla protokołu ARP

B. zachowuje zawartość po wymianie lub ponownym uruchomieniu rutera

C. przechowuje pliki konfiguracji początkowej oraz ich kopie zapasowe

D. przechowuje program uruchomieniowy (bootstrap) i kluczowe oprogramowanie systemu operacyjnego

Eksploatacja i konfiguracja o…

W światłowodach jednomodowych sygnał doświadcza dyspersji chromatycznej, która wynika z zjawisk

A. dyspersji materiałowej i falowodowej

B. zakłóceń elektromagnetycznych i absorpcji

C. absorpcji i dyspersji modowej

D. dyspersji modowej oraz falowodowej

Eksploatacja i konfiguracja o…

Jakie porty służą do komunikacji w protokole SNMP?

A. port 443 protokołu UDP

B. port 23 protokołu TCP

C. port 80 protokołu TCP

D. port 161 protokołu UDP

Eksploatacja i konfiguracja o…

W telefonie komórkowym funkcję eliminacji dźwięków przechodzących z mikrofonu do słuchawki pełni

A. układ wybierczy

B. mikrofon

C. układ antylokalny

D. głośnik

Eksploatacja i konfiguracja o…

Elementy znajdujące się na płycie głównej, takie jak układy do komunikacji modemowej i dźwiękowej, a także kontrolery sieciowe oraz FireWire, są konfigurowane w menu BIOS w sekcji

A. Advanced Chip Configuration

B. PCI Configuration Setup

C. Advanced Hardware Monitoring

D. CPU Host Freąuency

Montaż i konfiguracja lokalny…

Jakie oprogramowanie do wirtualizacji jest dostępne jako rola w systemie Windows Server 2019?

A. Virtual Box

B. VMware

C. Virtual PC

D. Hyper-V

Eksploatacja i konfiguracja o…

Aby umożliwić wymianę informacji sygnalizacyjnych między centralami różnych operatorów, konieczny jest aktualnie system sygnalizacji

A. R2

B. S11

C. SS7

D. R1

Eksploatacja i konfiguracja o…

Ze względu na typ materiału, z którego wykonane są światłowody, nie łączy się ich za pomocą złączy

A. skręcanych

B. spawanych

C. mechanicznych z użyciem techniki zaciskania

D. klejonych

Eksploatacja i konfiguracja o…

Kabel telekomunikacyjny czteroparowy, zaprojektowany do działania z częstotliwością maksymalną 100 MHz oraz przepustowością do 1 Gb/s, korzystający ze wszystkich czterech par przewodów (full duplex), to kabel

A. kategorii 2

B. kategorii 5e

C. kategorii 4

D. kategorii 3

Eksploatacja i konfiguracja o…

Wykonanie w terminalu Windows polecenia net user Marcinkowski /times:Pn-Pt,6-17

net user Marcinkowski /times:Pn-Pt,6-17A. utworzy konto o nazwie Marcinkowski w określonym czasie

B. ustali dni i godziny, w których logowanie dla konta o nazwie Marcinkowski jest zabronione

C. ustali dozwolone dni oraz godziny logowania dla konta o nazwie Marcinkowski

D. stworzy konto o nazwie Marcinkowski z pustym hasłem

Eksploatacja i konfiguracja o…

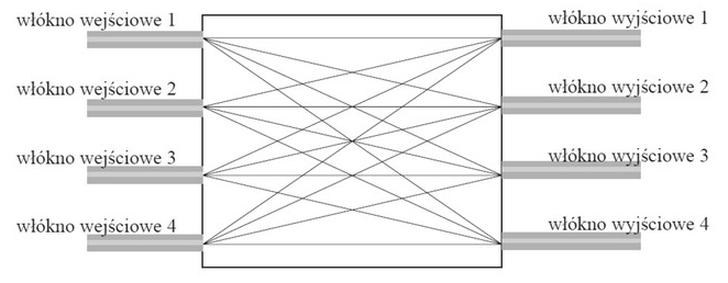

Rysunek przedstawia sieć optyczną połączoną w strukturę

A. pierścienia.

B. pasywnej gwiazdy.

C. aktywnej magistrali.

D. magistrali.

Montaż i konfiguracja lokalny…

Oblicz całkowity koszt kabla UTP Cat 6, który posłuży do połączenia 5 punktów abonenckich z punktem dystrybucyjnym, wiedząc, że średnia odległość między punktem abonenckim a punktem dystrybucyjnym wynosi 8 m, a cena brutto 1 m kabla to 1 zł. W obliczeniach należy uwzględnić dodatkowe 2 m kabla na każdy punkt abonencki.

A. 45 zł

B. 40 zł

C. 50 zł

D. 32 zł

Montaż i konfiguracja lokalny…

Standardowa sekwencja przetwarzania zasad grupowych w systemie Windows jest następująca:

A. lokalny komputer – lokacja – domena – jednostka organizacyjna

B. jednostka organizacyjna – domena – lokacja – lokalny komputer

C. domena – lokacja – jednostka organizacyjna – lokalny komputer

D. lokacja – domena – jednostka organizacyjna – lokalny komputer

Eksploatacja i konfiguracja o…

Jakie są domyślne interwały czasowe dla aktualizacji tras w protokole RIP (Routing Information Protocol)?

A. 30 s

B. 270 s

C. 90 s

D. 170 s

Eksploatacja i konfiguracja o…

Według obowiązujących norm minimalna rezystancja izolacji każdej żyły kabla XzTKMXpw na długości 1000 m powinna wynosić

A. 10 MΩ

B. 1 500 MΩ

C. 1 000 MΩ

D. 100 MΩ

Montaż i konfiguracja lokalny…

Proces łączenia sieci komputerowych, który polega na przesyłaniu pakietów protokołu IPv4 przez infrastrukturę opartą na protokole IPv6 oraz w przeciwnym kierunku, nosi nazwę

A. translacją protokołów

B. podwójnego stosu IP

C. tunelowaniem

D. mapowaniem

Eksploatacja i konfiguracja o…

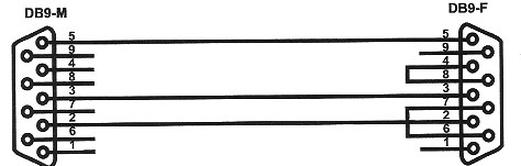

Na rysunku zamieszczono schemat ideowy przedłużacza kabla łączącego rejestrator rozmów telefonicznych z komputerem. Jaki typ złącza ma ten przedłużacz?

A. Centronics

B. RS232

C. USB

D. RJ45

Eksploatacja i konfiguracja o…

Jakie zasady działania ma przetwornik A/C typu delta-sigma?

A. porównywania wartości napięcia wejściowego z napięciem odniesienia generowanym przez przetwornik cyfrowo-analogowy w iteracyjnym procesie kontrolowanym przez układ sterujący

B. jednoczesnego zestawienia wartości napięcia wejściowego z serią napięć odniesienia przy użyciu szeregu komparatorów analogowych

C. zliczania impulsów z generatora wzorcowego o dużej częstotliwości, względem czasu pomiaru, w czasie proporcjonalnym do napięcia wejściowego

D. kwantowania pochodnej sygnału, co oznacza przetwarzanie różnicy wartości sygnału pomiędzy następującymi próbkami na jednobitowe słowo cyfrowe

Montaż i konfiguracja lokalny…

Medium, w którym przesyłany sygnał nie jest narażony na wpływ zakłóceń elektromagnetycznych, to

A. kabel typu skrętka

B. światłowód

C. kabel koncentryczny

D. fale radiowe

Eksploatacja i konfiguracja o…

Klient zamierza podpisać umowę abonamentową na zakup i korzystanie z telefonu komórkowego przez 12 miesięcy. Na podstawie informacji zamieszczonych w tabeli wskaż najtańszą ofertę.

| Taryfa abonamentowa | Cena brutto telefonu komórkowego | Miesięczny koszt abonamentu (z VAT) |

|---|---|---|

| I | 800,00 zł | 20,00 zł |

| II | 500,00 zł | 40,00 zł |

| III | 100,00 zł | 70,00 zł |

| IV | 1,00 zł | 90,00 zł |

A. I

B. IV

C. III

D. II

Eksploatacja i konfiguracja o…

Ile maksymalnie urządzeń można zainstalować na jednym kontrolerze EIDE?

A. 4 urządzenia

B. 3 urządzenia

C. 1 urządzenie

D. 2 urządzenia

Eksploatacja i konfiguracja o…

Jakim materiałem jest liniowo związane napięcie elektryczne z natężeniem prądu elektrycznego?

A. Polietylen

B. Krzem

C. Miedź

D. Szkło

Eksploatacja i konfiguracja o…

Dysk twardy w komputerze uległ uszkodzeniu i wymaga wymiany. Aby chronić informacje przed dostępem niepożądanych osób, należy

A. zniszczyć wyłącznie elektronikę dysku twardego

B. przeprowadzić proces formatowania dysku

C. wymienić elektronikę na nową oraz usunąć istotne pliki z dysku twardego

D. fizycznie uszkodzić dysk twardy, nieodwracalnie niszcząc tarcze magnetyczne

Montaż i konfiguracja lokalny…

Które z poniższych zdań charakteryzuje protokół SSH (Secure Shell)?

A. Protokół umożliwiający zdalne operacje na odległym komputerze bez kodowania transmisji

B. Bezpieczny protokół terminalowy, który oferuje szyfrowanie połączeń

C. Sesje SSH nie umożliwiają weryfikacji autentyczności punktów końcowych

D. Sesje SSH przesyłają dane w formie niezaszyfrowanego tekstu

Eksploatacja i konfiguracja o…

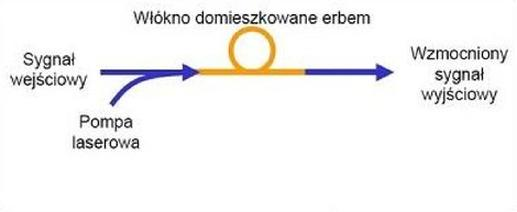

Który wzmacniacz światłowodowy został przedstawiony na rysunku?

A. SOA (Semiconductor Optical Amplifier)

B. Brillouin’a

C. Rammana

D. EDFA (Erbium Doped Fibre Amplifier)

Montaż i konfiguracja lokalny…

Wskaż właściwy adres hosta?

A. 192.168.192.0/18

B. 128.128.0.0/9

C. 192.169.192.0/18

D. 128.129.0.0/9

Eksploatacja i konfiguracja o…

Jakie urządzenie jest najczęściej stosowane do pomiaru tłumienia w spawach światłowodowych?

A. oscyloskop cyfrowy

B. reflektometr światłowodowy

C. miernik mocy optycznej

D. poziomoskop

Eksploatacja i konfiguracja o…

Technika przesyłania danych o stałej długości 53 bajtów nazywa się komutacją

A. łączy

B. komórek

C. optyczną

D. pakietów

Eksploatacja i konfiguracja o…

Która z poniższych anten nie zalicza się do grupy anten prostoliniowych (linearnych)?

A. paraboliczna

B. dipolowa

C. ramowa

D. Yagi-Uda

Eksploatacja i konfiguracja o…

Który z segmentów światłowodu jednomodowego o długości L oraz tłumieniu T ma najmniejszą wartość tłumienności jednostkowej?

A. L = 2,7 km, T = 0,59 dB

B. L = 4,0 km, T = 0,40 dB

C. L = 3,5 km, T = 0,65 dB

D. L = 2,5 km, T = 0,45 dB

Eksploatacja i konfiguracja o…

W modelu OSI warstwa transportowa odpowiada za

A. kodowanie i dekodowanie danych w formacie binarnym

B. przepływ pakietów przez sieci fizyczne

C. zarządzanie transmisją danych pomiędzy systemami końcowymi

D. zapewnienie fizycznego połączenia pomiędzy urządzeniami