Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. Łączy procesor z pamięcią podręczną

B. Przenosi sygnały sterujące pracą układu

C. Przesyła adresy z/do lokalizacji, z których jednostka centralna chce odczytywać lub zapisywać dane

D. Wysyła odpowiednie dane

Eksploatacja i konfiguracja o…

Metoda komutacji, w której dane są transferowane pomiędzy stacjami końcowymi w formie zbiorów elementów binarnych o stałej, ograniczonej długości, określana jest jako komutacja

A. pakietów.

B. wiadomości.

C. komórek.

D. łączy.

Eksploatacja i konfiguracja o…

Czym jest partycja?

A. mechanizm, w którym część danych jest dodatkowo przechowywana w pamięci o lepszych parametrach

B. logiczny obszar, wydzielony na dysku twardym, który może być formatowany przez system operacyjny w odpowiednim systemie plików

C. zbiór od kilku do kilkuset fizycznych dysków, które są zgrupowane w kilka do kilkudziesięciu grup

D. pamięć komputerowa, która jest adresowana i dostępna bezpośrednio przez procesor, a nie przez urządzenia wejścia-wyjścia

Montaż i konfiguracja lokalny…

Aby utworzyć kontroler domeny w środowisku systemów Windows Server na lokalnym serwerze, należy zainstalować rolę

A. usług LDS w Active Directory

B. usług zarządzania prawami dostępu w Active Directory

C. usług certyfikatów w Active Directory

D. usług domenowej w Active Directory

Eksploatacja i konfiguracja o…

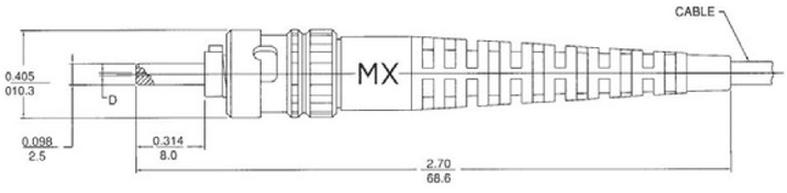

Rysunek przedstawia złącze światłowodowe zgodne ze standardem

A. F300

B. ST

C. MTRJ

D. LC

Eksploatacja i konfiguracja o…

Czym zajmuje się program MS Access?

A. tworzeniem baz danych i ich zarządzaniem

B. edycją tekstu wielostronicowego

C. tworzeniem publikacji prasowych

D. przygotowywaniem prezentacji multimedialnych

Eksploatacja i konfiguracja o…

Do przeprowadzenia transmisji danych na dzierżawionym łączu typu punkt-punkt używa się modemu

A. ISDN (Integrated Services Digital Network)

B. ADSL (Asymmetric Digital Subscriber Line)

C. HDSL (High bit rate Digital Subscriber Line)

D. VDSL (Very High Speed DSL)

Eksploatacja i konfiguracja o…

Aby podłączyć analogowe telefony do zakończenia sieciowego NT1, trzeba użyć wtyku

A. BNC

B. RJ-45

C. RJ-11

D. RJ-25

Eksploatacja i konfiguracja o…

Jaką przepływność ma kanał typu D w ISDN PRA?

A. 16 kbps

B. 64 kbps

C. 16 Mbps

D. 64 Mbps

Eksploatacja i konfiguracja o…

Aby zapewnić prawidłowe funkcjonowanie urządzeń w serwerowni, konieczne jest dostarczenie powietrza o takich parametrach:

A. temperatura (45 ÷ 55°C), wilgotność (40 ÷ 45%)

B. temperatura (19 ÷ 25°C), wilgotność (40 ÷ 45%)

C. temperatura (19 ÷ 25°C), wilgotność (90 ÷ 95%)

D. temperatura (0 ÷ 5°C), wilgotność (40 ÷ 45%)

Montaż i konfiguracja lokalny…

Które z komputerów o adresach IPv4 przedstawionych w tabeli należą do tej samej sieci?

|

A. 3 i 4

B. 1 i 2

C. 2 i 4

D. 2 i 3

Eksploatacja i konfiguracja o…

Która forma sygnalizacji cyfrowej wyróżnia się tym, że w oktecie przesyła jeden bit informacji sygnalizacyjnej, a pozostałe bity są wykorzystywane do transmisji informacji abonenta?

A. W szczelinie czasowej

B. We wspólnym kanale

C. Skojarzona z kanałem

D. Poza szczeliną czasową

Eksploatacja i konfiguracja o…

W trybie skojarzonym sygnalizacja międzycentralowa jest przesyłana

A. w szczelinie informacyjnej tylko na pierwszych czterech bitach

B. w szczelinie informacyjnej tylko na pierwszych dwóch bitach

C. w wydzielonym kanale, który znajduje się w innej wiązce niż kanały przesyłające informacje rozmówną

D. w wydzielonym kanale, który znajduje się w tej samej wiązce co kanały przesyłające informację rozmówną

Eksploatacja i konfiguracja o…

Jaką liczbę hostów w danej sieci można przypisać, używając prefiksu /26?

A. 26 hostów

B. 510 hostów

C. 254 hosty

D. 62 hosty

Eksploatacja i konfiguracja o…

Najskuteczniejszym sposobem zabezpieczenia danych przesyłanych w sieci Wi-Fi jest szyfrowanie w standardzie

A. WPA

B. WPA2

C. 128-bit WEP

D. 64-bit WEP

Eksploatacja i konfiguracja o…

Podczas skanowania sieci komputerowej uzyskano informację FF05:0:0:0:0:0:0:42. Co to jest

A. adres IP v 6

B. adres IP v 4

C. numer protokołu w standardzie TCP/IP

D. adres MAC karty sieciowej

Eksploatacja i konfiguracja o…

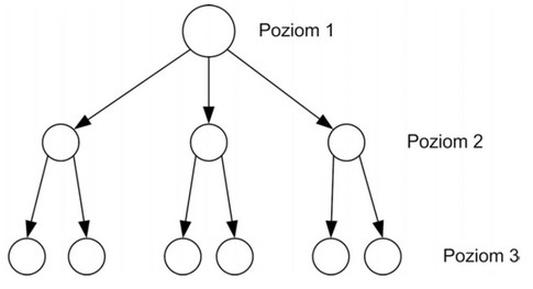

Na rysunku przedstawiono sposób synchronizacji sieci typu

A. równoległego.

B. synchronizacji wzajemnej.

C. synchronizacji mieszanej.

D. master slave.

Eksploatacja i konfiguracja o…

Jaka długość fali świetlnej odpowiada II oknu transmisyjnemu?

A. 1625 nm

B. 1550 nm

C. 850 nm

D. 1310 nm

Montaż i konfiguracja lokalny…

Adresy IPv6 nie zawierają adresu typu

A. unicast

B. broadcast

C. anycast

D. multicast

Eksploatacja i konfiguracja o…

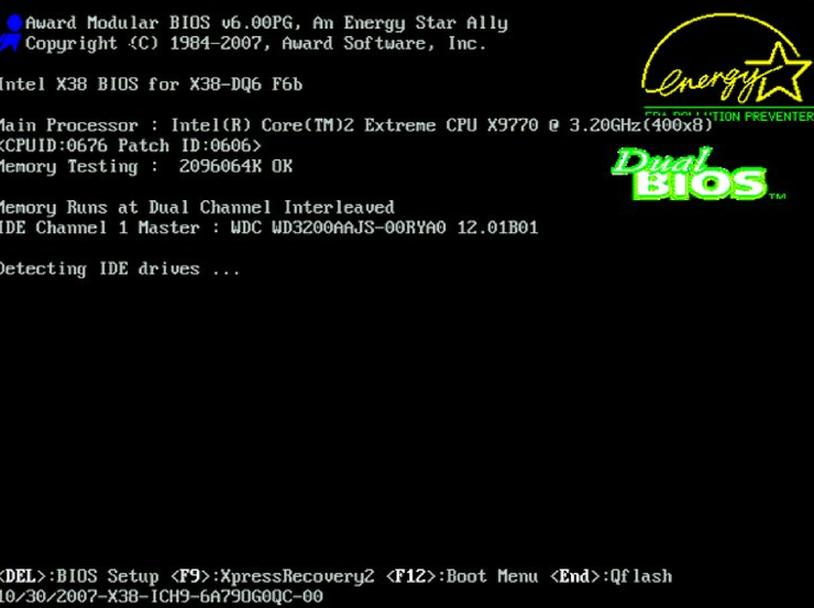

Który klawisz na klawiaturze należy nacisnąć, aby uruchomić program BIOS Setup w momencie pojawienia się na monitorze planszy POST?

A. END

B. F9

C. DEL

D. F12

Eksploatacja i konfiguracja o…

W cyfrowych łączach abonenckich do transmisji danych pomiędzy stacjami końcowymi a węzłem komutacyjnym stosuje się sygnalizację

A. DSS1

B. R1

C. R2

D. SS7

Eksploatacja i konfiguracja o…

Który z poniższych protokołów jest używany do zdalnego zarządzania urządzeniami sieciowymi za pomocą interfejsu wiersza poleceń?

A. SMTP (Simple Mail Transfer Protocol)

B. FTP (File Transfer Protocol)

C. SSH (Secure Shell)

D. HTTP (Hypertext Transfer Protocol)

Eksploatacja i konfiguracja o…

Rutery dostępowe to sprzęt, który

A. stanowią granicę sieci dostawcy usług internetowych wyższego poziomu

B. stanowią granicę sieci dostawcy usług internetowych niższego poziomu

C. są używane przez klientów indywidualnych lub w niewielkich przedsiębiorstwach

D. są instalowane w sieciach rdzeniowych

Eksploatacja i konfiguracja o…

Co oznacza skrót SSH w kontekście protokołów?

A. bezpieczny terminal sieciowy oferujący możliwość szyfrowania połączenia

B. protokół transmisji wykorzystywany do wymiany wiadomości z serwerami grup dyskusyjnych

C. rodzaj klient-serwer, który umożliwia automatyczne ustawienie parametrów sieciowych stacji roboczej

D. protokół komunikacyjny, który opisuje sposób przesyłania poczty elektronicznej w Internecie

Montaż i konfiguracja lokalny…

Przekazywanie tokena (ang. token) ma miejsce w sieci o topologii fizycznej

A. magistrali

B. gwiazdy

C. siatki

D. pierścienia

Eksploatacja i konfiguracja o…

Jakie są domyślne interwały czasowe dla aktualizacji tras w protokole RIP (Routing Information Protocol)?

A. 30 s

B. 90 s

C. 170 s

D. 270 s

Eksploatacja i konfiguracja o…

Jakie znaczenie ma prefiks przeznaczony dla adresacji multicast w IPv6?

A. 2002::/24

B. ::1/128

C. FF00::/8

D. FE80::/10

Eksploatacja i konfiguracja o…

Zbiór zasad i ich charakterystyki zapewniających zgodność stworzonych aplikacji z systemem operacyjnym to

A. API (Application Programming Interface)

B. DMA (Direct Memory Access)

C. ACAPI (Advanced Configuration and Power Interface)

D. IRQ (Interrupt ReQuest)

Eksploatacja i konfiguracja o…

Jakie cechy ma licencja oprogramowania Donationware?

A. Licencja pozwala na bezpłatne rozpowszechnianie aplikacji, nie ujawniając jednocześnie kodu źródłowego

B. Licencja ta pozwala instytucjom komercyjnym oraz organizacjom na zakup licencji oprogramowania Microsoftu na korzystnych warunkach grupowych

C. Oprogramowanie na tej licencji może być dowolnie modyfikowane, kopiowane i rozpowszechniane, pod warunkiem, że licencjobiorca uiści autorowi symboliczną opłatę, której wysokość zależy od licencjobiorcy

D. Oprogramowanie objęte tą licencją można użytkować przez określony czas, od 7 do 90 dni, i można je modyfikować bez ograniczeń

Eksploatacja i konfiguracja o…

Podczas montażu światłowodu kluczowymi parametrami, ze względu na ich właściwości mechaniczne, są:

A. zakresy temperatur: transportowania, przechowywania, instalacji oraz eksploatacji

B. ciężar kabla oraz jego zewnętrzna średnica

C. długość produkcyjna oraz średnica kabla

D. maksymalna siła naciągu i minimalny promień gięcia

Montaż i konfiguracja lokalny…

AES (ang. Advanced Encryption Standard) to co?

A. nie może być zrealizowany w formie sprzętowej

B. jest wcześniejszą wersją DES (ang. Data Encryption Standard)

C. nie może być użyty do szyfrowania dokumentów

D. wykorzystuje algorytm szyfrujący symetryczny

Eksploatacja i konfiguracja o…

Jak można ochronić komputer przed nieautoryzowanym dostępem z sieci lokalnej lub Internetu?

A. korzystając z Internetu, używać konta Gość

B. zawsze pracować na koncie z uprawnieniami administratora

C. zainstalować i odpowiednio skonfigurować firewall

D. zainstalować oprogramowanie proxy oraz skaner online

Eksploatacja i konfiguracja o…

W dokumentacji zestawu komputerowego zapisano: nośnik pamięci, nazwany recovery disc, został dołączony do zestawu komputerowego. Co oznacza ten zapis?

A. nośnik pamięci zawierający materiały promocyjne

B. oprogramowanie wykorzystywane do tworzenia kopii zapasowej systemu operacyjnego

C. oprogramowanie stosowane do odzyskiwania systemu operacyjnego

D. nośnik pamięci zawierający sterownik dysku twardego

Montaż i konfiguracja lokalny…

Jakie urządzenie należy wykorzystać, aby połączyć lokalną sieć z Internetem dostarczanym przez operatora telekomunikacyjnego?

A. Konwerter mediów

B. Ruter ADSL

C. Punkt dostępu

D. Przełącznik warstwy 3

Eksploatacja i konfiguracja o…

W tabeli są przedstawione parametry łącza DSL routera. Ile wynosi tłumienie linii przy odbieraniu danych?

| DSL Status: | Connected |

| DSL Modulation Mode: | MultiMode |

| DSL Path Mode: | Interleaved |

| Downstream Rate: | 2490 kbps |

| Upstream Rate: | 317 kbps |

| Downstream Margin: | 31 dB |

| Upstream Margin: | 34 dB |

| Downstream Line Attenuation: | 16 dB |

| Upstream Line Attenuation: | 3 dB |

| Downstream Transmit Power: | 11 dBm |

| Upstream Transmit Power: | 20 dBm |

A. 34 dB

B. 31 dB

C. 16 dB

D. 3 dB

Eksploatacja i konfiguracja o…

W systemie Windows narzędzie quota służy do ustanawiania ograniczeń

A. ważności hasła.

B. czasów logowania.

C. działalności konta.

D. przestrzeni dyskowej.

Eksploatacja i konfiguracja o…

Który z mierników służy do identyfikacji miejsca wystąpienia uszkodzenia typu "zwarcie do ziemi" w obrębie jednej pary przewodów kabla telekomunikacyjnego?

A. Miernik pojemności

B. Pojemnościowy mostek pomiarowy

C. Rezystancyjny mostek pomiarowy

D. Miernik rezystancji izolacji

Eksploatacja i konfiguracja o…

Definicja linii abonenckiej bez strat wskazuje, że rezystancja jednostkowa tej linii

A. R = 0 i konduktancja jednostkowa linii G = 0

B. R = +∞ i konduktancja jednostkowa linii G = +∞

C. R = 0 i konduktancja jednostkowa linii G =+∞

D. R = +∞ i konduktancja jednostkowa linii G = 0

Eksploatacja i konfiguracja o…

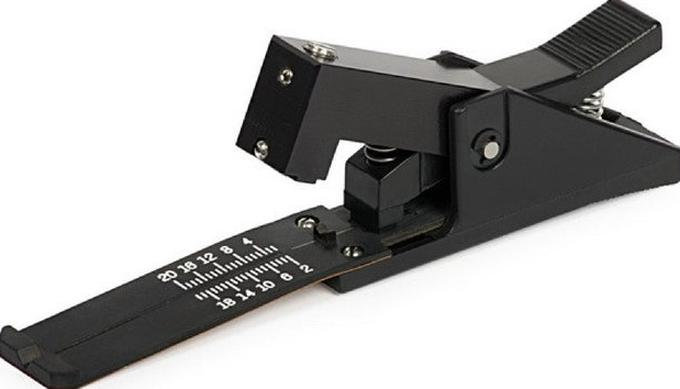

Narzędzie przedstawione na rysunku służy do

A. wyrównywania powłoki kabla.

B. pomiaru średnicy kabli.

C. spawania włókien światłowodowych.

D. obcinania włókien światłowodowych.

Eksploatacja i konfiguracja o…

Jak nazywana jest cyfrowa sieć o topologii podwójnych, przeciwstawnych pierścieni światłowodowych?

A. FC (Fiber Channel)

B. FITL (Fiber in the loop)

C. FDDI (Fiber Distributed Data Interface)

D. HIPPI (High performance parallel interface)