Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. SWAP

B. UDF

C. NTFS

D. FAT32

Montaż i konfiguracja lokalny…

Który z podanych adresów IP można uznać za prywatny?

A. 8.8.8.8

B. 10.34.100.254

C. 172.132.24.15

D. 191.168.0.1

Montaż i konfiguracja lokalny…

Aby oddzielić komputery w sieci, które posiadają ten sam adres IPv4 i są połączone z przełącznikiem zarządzalnym, należy przypisać

A. aktywnych interfejsów do różnych VLAN-ów

B. statyczne adresy MAC komputerów do aktywnych interfejsów

C. statyczne adresy MAC komputerów do niewykorzystanych interfejsów

D. niewykorzystane interfejsy do różnych VLAN-ów

Eksploatacja i konfiguracja o…

Czas trwania periodycznego sygnału cyfrowego wynosi 0,01ms. Jaką częstotliwość ma ten sygnał?

A. 1 MHz

B. 1 kHz

C. 10 kHz

D. 100 kHz

Eksploatacja i konfiguracja o…

Celem wizowania anten kierunkowych jest

A. dopasowanie falowe do impedancji kabla

B. korygowanie współczynnika fali stojącej

C. dopasowanie falowe do impedancji nadajnika oraz odbiornika

D. określenie kierunku transmisji, żeby uzyskać maksymalną moc sygnału

Eksploatacja i konfiguracja o…

Oblicz koszt 2-godzinnego połączenia z Internetem za pomocą modemu ISDN w godzinach szczytu uwzględniając poniższe ceny za połączenia.

| 0,35 gr za 6 min. - w godzinach 18.00 do 8.00 0,35 gr za 3 min. - w godzinach szczytu 8.00 do 18.00 |

A. 3,5 zł

B. 14,0 zł

C. 17,5 zł

D. 7,0 zł

Eksploatacja i konfiguracja o…

Złącze DVI-i w komputerze używane jest do podłączenia

A. głośników

B. monitora

C. joysticka

D. drukarki

Eksploatacja i konfiguracja o…

Wykonanie w terminalu Windows polecenia net user Marcinkowski /times:Pn-Pt,6-17

net user Marcinkowski /times:Pn-Pt,6-17A. ustali dozwolone dni oraz godziny logowania dla konta o nazwie Marcinkowski

B. utworzy konto o nazwie Marcinkowski w określonym czasie

C. stworzy konto o nazwie Marcinkowski z pustym hasłem

D. ustali dni i godziny, w których logowanie dla konta o nazwie Marcinkowski jest zabronione

Eksploatacja i konfiguracja o…

W jakich mediach transmisyjnych płynie prąd o tym samym natężeniu, lecz w przeciwnych kierunkach?

A. W światłowodach

B. W kablach symetrycznych

C. W falowodach

D. W kablach współosiowych

Eksploatacja i konfiguracja o…

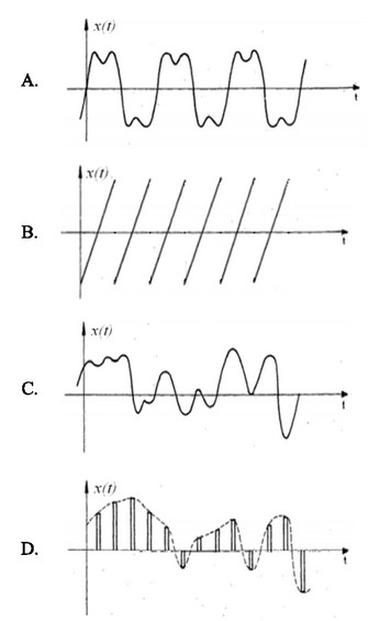

Który z zamieszczonych przebiegów czasowych przedstawia sygnał okresowy, ciągły?

A. A.

B. D.

C. C.

D. B.

Eksploatacja i konfiguracja o…

Jaką częstotliwość fal radiowych stosuje sieć bezprzewodowa Wi-Fi?

A. 6,5 GHz

B. 11 GHz

C. 2,4 GHz

D. 3,4 GHz

Eksploatacja i konfiguracja o…

Jakiego rodzaju interfejs centrali telefonicznej powinno się użyć do dołączenia traktów cyfrowych o przepływności 8448 kb/s lub 6312 kb/s?

A. V

B. B

C. Z

D. A

Eksploatacja i konfiguracja o…

Jak wiele maksymalnych sieci można uzyskać dzieląc sieć o adresie 182.160.17.0/24 na równe podsieci, z których każda zawiera trzydzieści dwa adresy?

A. 12 sieci

B. 8 sieci

C. 6 sieci

D. 16 sieci

Eksploatacja i konfiguracja o…

Narzędzie diskmgmt.msc w systemie MMC (Microsoft Management Console) pozwala na

A. zarządzanie kontami użytkowników

B. przeglądanie zdarzeń systemu Windows

C. zarządzanie partycjami oraz woluminami prostymi

D. weryfikację sterowników zainstalowanych na dysku

Eksploatacja i konfiguracja o…

Kluczowym zjawiskiem fizycznym stosowanym do przesyłania światła w światłowodach jest

A. zewnętrzne załamanie światła

B. dyspersja

C. całkowite wewnętrzne odbicie światła

D. interferencja

Eksploatacja i konfiguracja o…

Jak nazywa się technika modulacji impulsowej, w której następuje zmiana współczynnika wypełnienia sygnału nośnego?

A. PAM (Pulse-Amplitude Modulation)

B. PWM (Pulse-Width Modulation)

C. PCM (Pulse-Code Modulation)

D. PPM (Pulse-Position Modulation)

Eksploatacja i konfiguracja o…

Jaką rolę pełni serwer Radius (ang. Remote Authentication Dial-In User)?

A. umożliwienie weryfikacji tożsamości użytkownika zdalnego oraz ustalenie jego uprawnień dostępu i praw w sieci

B. utworzenie kanału komunikacyjnego, który zabezpiecza przed nieuprawnionym dostępem przy pomocy kryptografii

C. prowadzenie kontroli integralności oraz autentyczności segmentów TCP

D. gwarantowanie integralności oraz poufności informacji w datagramie IP

Eksploatacja i konfiguracja o…

Z jakiej liczby bitów składa się adres fizyczny karty sieciowej używającej technologii Ethernet?

A. 48 bitów

B. 40 bitów

C. 24 bity

D. 36 bitów

Montaż i konfiguracja lokalny…

Dwie stacje robocze w tej samej sieci nie mogą się nawzajem komunikować. Która z poniższych okoliczności może być prawdopodobną przyczyną tego problemu?

A. Inne systemy operacyjne stacji roboczych

B. Identyczne adresy IP stacji roboczych

C. Różne bramy domyślne stacji roboczych

D. Tożsame nazwy użytkowników

Eksploatacja i konfiguracja o…

Jaka jest wartość tłumienia toru światłowodowego, jeżeli poziom sygnału na wejściu wynosi -10 dBm, a na jego wyjściu -14 dBm?

A. -34dB

B. -4dB

C. +34dB

D. +4dB

Eksploatacja i konfiguracja o…

W procesie generowania strumienia E2 z czterech strumieni E1 w europejskiej strukturze PDH wykorzystywane są:

A. zwielokrotnienie czasowe TDM i przeplot bajtowy

B. zwielokrotnienie częstotliwościowe FDM oraz przeplot bajtowy

C. zwielokrotnienie częstotliwościowe FDM oraz przeplot bitowy

D. zwielokrotnienie czasowe TDM i przeplot bitowy

Eksploatacja i konfiguracja o…

Aliasing to

A. zjawisko występowania w sygnale analogowym odtworzonym z sygnału cyfrowego komponentów o nieprawidłowych częstotliwościach

B. operacja mnożenia sygnału przez okno czasowe

C. przekształcenie przypisujące sygnałowi dyskretnemu określoną wartość

D. okresowy zbiór próbek widma sygnału

Eksploatacja i konfiguracja o…

Jakie zdanie najlepiej wyjaśnia zasadę funkcjonowania drukarki laserowej?

A. Na papier aplikowane są mikroskopijne krople atramentu wypuszczane z grupy dysz głowicy drukującej.

B. Obraz jest przenoszony na papier przez zestaw stalowych bolców, które uderzają w niego poprzez taśmę barwiącą.

C. Na bębnie powstaje elektryczna imago drukowanego obrazu, a naelektryzowane obszary przyciągają cząsteczki tonera, które następnie są przenoszone na papier.

D. Barwnik jest aplikowany z folii będącej nośnikiem pośrednim na papier przy użyciu głowicy zbudowanej z mikrogrzałek.

Montaż i konfiguracja lokalny…

Jaki protokół umożliwia przeglądanie stron www w przeglądarkach internetowych poprzez szyfrowane połączenie?

A. Hypertext Transfer Protocol Secure

B. SSH File Transfer Protocol

C. FTP Secure

D. Hypertext Transfer Protocol

Montaż i konfiguracja lokalny…

Oblicz koszt brutto materiałów niezbędnych do połączenia w sieć, w topologii gwiazdy, 3 komputerów wyposażonych w karty sieciowe, wykorzystując przewody o długości 2 m. Ceny materiałów podano w tabeli.

| Nazwa elementu | Cena jednostkowa brutto |

|---|---|

| przełącznik | 80 zł |

| wtyk RJ-45 | 1 zł |

| przewód typu „skrętka" | 1 zł za 1 metr |

A. 249 zł

B. 252 zł

C. 92 zł

D. 89 zł

Eksploatacja i konfiguracja o…

W badanym systemie przesyłania danych stopa błędów wynosi 0,0001. Jakie może być maksymalne количество błędnie odebranych bajtów, gdy zostanie wysłane 1 MB informacji?

A. 10

B. 100

C. 1000

D. 1

Montaż i konfiguracja lokalny…

Wykonanie komendy net use Z:\M92.168.20.2\data /delete

spowoduje

net use Z:\M92.168.20.2\data /deleteA. odłączenie zasobów z hosta 192.168.20.2 od dysku Z

B. odłączenie folderu data od dysku Z:

C. przyłączenie zasobów z hosta 192.168.20.2 do dysku Z:

D. przyłączenie folderu data do dysku Z.

Eksploatacja i konfiguracja o…

Jakie znaczenie ma pojęcie "hotspot"?

A. Część urządzenia, która najczęściej ulega awarii

B. Port switcha działający w trybie "access"

C. Otwarty dostęp do sieci Internet

D. Domyślna brama rutera

Montaż i konfiguracja lokalny…

W zasadach grup włączono i skonfigurowano opcję "Ustaw ścieżkę profilu mobilnego dla wszystkich użytkowników logujących się do tego komputera":

| \\serwer\profile\%username% |

A. \profile\username\jkowal

B. \profile\jkowal

C. \profile\username

D. \profile\serwer\username

Eksploatacja i konfiguracja o…

Podczas próby uruchomienia komputera użytkownik zauważył czarny ekran z informacją ntldr is missing. W efekcie tego błędu

A. system operacyjny uruchomi się, ale będzie działał niestabilnie

B. automatycznie rozpocznie się narzędzie do przywracania systemu

C. system operacyjny nie będzie w stanie się załadować

D. komputer będzie się nieprzerwanie resetował

Eksploatacja i konfiguracja o…

Metoda komutacji, w której dane są transferowane pomiędzy stacjami końcowymi w formie zbiorów elementów binarnych o stałej, ograniczonej długości, określana jest jako komutacja

A. komórek.

B. łączy.

C. wiadomości.

D. pakietów.

Eksploatacja i konfiguracja o…

Jaką wartość przyjmuje metryka w protokole RIP, gdy dana trasa jest uznawana za nieosiągalną?

A. 20

B. 18

C. 12

D. 16

Eksploatacja i konfiguracja o…

Aby połączyć trzy komputery w niewielką sieć LAN typu peer-to-peer, można zastosować

A. regenerator

B. drukarkę sieciową z portem RJ45

C. przełącznik

D. komputer serwerowy

Eksploatacja i konfiguracja o…

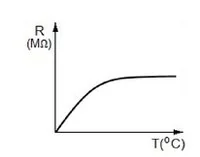

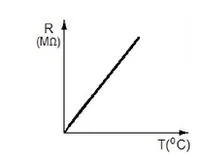

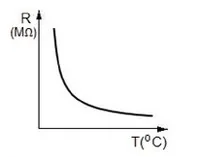

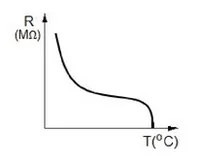

Który wykres prezentuje zależność rezystancji izolacji żył w kablach telekomunikacyjnych od temperatury R = f(T)?

A. C.

B. D.

C. A.

D. B.

Eksploatacja i konfiguracja o…

Jakie medium wykorzystuje się do przesyłania sygnałów na znaczne odległości bez użycia urządzeń do regeneracji sygnału?

A. kable symetryczne

B. światłowody

C. skrętkę kat. 6

D. kable koncentryczne

Eksploatacja i konfiguracja o…

Co należy zrobić przed wymianą karty sieciowej w komputerze?

A. wymienić procesor

B. odłączyć kabel zasilający od komputera

C. przeprowadzić reinstalację systemu operacyjnego

D. przeprowadzić archiwizację danych z dysku twardego

Eksploatacja i konfiguracja o…

Jak nazywa się system zabezpieczeń, który pozwala na identyfikowanie ataków oraz skuteczne ich blokowanie?

A. VPN (Virtual Private Network)

B. IPS (Intrusion Prevention System)

C. DNS (Domain Name Server)

D. NAT (Network Address Translation)

Eksploatacja i konfiguracja o…

Związek częstotliwości f [Hz] z okresem T[s] sygnału o charakterze okresowym przedstawia wzór

A. f = 1*T

B. f = 10*T

C. f = 10/T

D. f = 1/T

Eksploatacja i konfiguracja o…

Jaka licencja dotyczy oprogramowania, które umożliwia korzystanie w tym samym czasie przez liczbę użytkowników określoną w umowie?

A. Licencję na ograniczoną liczbę uruchomień

B. Licencję bezpłatnego oprogramowania

C. Licencję współpracy

D. Licencję dostępu jednoczesnego

Eksploatacja i konfiguracja o…

Parametr jednostkowy określający straty ciepła w dielektryku pomiędzy przewodami symetrycznej linii długiej to

A. rezystancja na jednostkę długości

B. indukcyjność na jednostkę długości

C. pojemność na jednostkę długości

D. upływność na jednostkę długości