Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. 255.255.255.0

B. 255.255.255.192

C. 255.255.255.1

D. 255.255.255.128

Eksploatacja i konfiguracja o…

Przekazywanie informacji o trasach pomiędzy różnymi protokołami routingu to

A. redystrybucja tras

B. trasowanie

C. agregacja tras

D. sumaryzacja podsieci

Eksploatacja i konfiguracja o…

Jakiego rodzaju licencja pozwala na bezpłatne używanie oprogramowania, gdzie producent zyskuje poprzez wyświetlanie reklam podczas jego użytkowania?

A. Trial

B. Adware

C. Beerware

D. GNU GPL

Eksploatacja i konfiguracja o…

Terminale urządzeń cyfrowych ISDN są podłączone do centrali ISDN lub urządzenia NT za pomocą wtyczki

A. RJ-11, przy użyciu jednej pary przewodów (piny 2 i 3)

B. RJ-45, przy użyciu jednej pary przewodów (piny 4 i 5)

C. RJ-45, przy użyciu dwóch par przewodów (pierwsza para - piny 4 i 5, druga 3 i 6)

D. RJ-11, przy użyciu dwóch par przewodów (pierwsza para - piny 2 i 3, druga 1 i 4)

Eksploatacja i konfiguracja o…

W standardzie V.29, używanym do przesyłania danych za pomocą faksmodemów, zastosowano modulację

A. FSK

B. QAM/TCM

C. 8DPSK

D. QAM/DPSK

Eksploatacja i konfiguracja o…

Jakie funkcje pełni blok MSC (ang. Mobile Switching Center) w sieci GSM?

A. Utrzymywanie bazy danych zawierającej numery urządzeń

B. Zarządzanie rejestrem własnych abonentów

C. Zestawianie, rozłączanie oraz nadzorowanie połączenia

D. Prowadzenie rejestru abonentów odwiedzających

Eksploatacja i konfiguracja o…

Która z technologii umożliwia przesyłanie od 4 do 16 sygnałów w jednym włóknie światłowodowym z odstępem 20 nm w zakresie 1270-1610 nm?

A. OFDM

B. CWDM

C. UWDM

D. DWDM

Eksploatacja i konfiguracja o…

Jakie polecenie systemu operacyjnego z rodziny Windows powinno zostać umieszczone w pliku wsadowym, aby podczas jego uruchamiania na monitorze pojawił się tekst Witaj?

A. type Witaj

B. xcopy Witaj

C. echo Witaj

D. print Witaj

Eksploatacja i konfiguracja o…

Symbolem zamieszczonym na urządzeniu telekomunikacyjnym oznacza się urządzenia, które mogą być uszkodzone przez

A. promieniowanie laserowe.

B. substancje żrące.

C. substancje radioaktywne.

D. ładunki elektrostatyczne.

Montaż i konfiguracja lokalny…

Na podstawie jakiego adresu przełącznik podejmuje decyzję o przesyłaniu ramki?

A. Adresu docelowego IP

B. Adresu docelowego MAC

C. Adresu źródłowego MAC

D. Adresu źródłowego IP

Eksploatacja i konfiguracja o…

Jakie urządzenie sieciowe jest używane jedynie do wydłużania zasięgu transmisji?

A. Switch

B. Bridge

C. Router

D. Regenerator

Eksploatacja i konfiguracja o…

Które z poniższych stwierdzeń odnosi się do opóźnień propagacji?

A. Określa błąd przesyłu i ilustruje, w jaki sposób amplituda sygnału odbieranego z dalekiego końca toru będzie zakłócana przez sygnały z bliskiego końca

B. Określa osłabienie sygnału w analizowanym torze transmisyjnym i ma znaczący wpływ na liczbę błędów przesyłanych danych

C. Jest silnie związane z właściwościami kabla i dielektryka, który stanowi izolację, a lokalne zmiany tego parametru powodują odbicie części sygnału i jego powrót do źródła

D. Jest to czas, jaki impuls potrzebuje na przemieszczenie się od jednego końca do drugiego końca badanego toru i ogranicza maksymalną długość połączeń w sieci

Eksploatacja i konfiguracja o…

Jakie ustawienie w routerze pozwala na przypisanie stałego adresu IP do konkretnego urządzenia na podstawie jego adresu MAC?

A. NAT (Network Address Translation)

B. QoS (Quality of Service)

C. Routowanie statyczne

D. Rezerwacja DHCP

Montaż i konfiguracja lokalny…

Ransomware to rodzaj szkodliwego oprogramowania, które

A. ukrywa pliki lub procesy, aby wspierać kontrolę nad zainfekowanym komputerem.

B. rejestruje naciskane przez użytkownika klawisze.

C. szyfruje lub blokuje dane w celu wyłudzenia okupu.

D. używa zainfekowanego komputera do rozsyłania wiadomości spam.

Montaż i konfiguracja lokalny…

Jak nazywa się protokół używany do komunikacji za pomocą terminala tekstowego?

A. Simple Mail Transfer Protocol (SMTP)

B. Internet Message Access Protocol (IMAP)

C. Voice over IP (VoIP)

D. Internet Relay Chat (IRC)

Eksploatacja i konfiguracja o…

Aby obliczyć adres sieci na podstawie podanego adresu hosta oraz maski sieci w formie binarnej, konieczne jest użycie operatora logicznego

A. negacja sumy (NOR)

B. iloczyn (AND)

C. negacja iloczynu (NAND)

D. suma (OR)

Eksploatacja i konfiguracja o…

Jakie oprogramowanie powinno być wykorzystane do przeprowadzania obliczeń oraz tworzenia wykresów na podstawie danych przedstawionych w tabeli?

A. AutoCAD

B. MS Excel

C. MS Access

D. Adobe Reader

Eksploatacja i konfiguracja o…

Wykonanie w terminalu Windows polecenia net user Marcinkowski /times:Pn-Pt,6-17

net user Marcinkowski /times:Pn-Pt,6-17A. utworzy konto o nazwie Marcinkowski w określonym czasie

B. ustali dni i godziny, w których logowanie dla konta o nazwie Marcinkowski jest zabronione

C. ustali dozwolone dni oraz godziny logowania dla konta o nazwie Marcinkowski

D. stworzy konto o nazwie Marcinkowski z pustym hasłem

Eksploatacja i konfiguracja o…

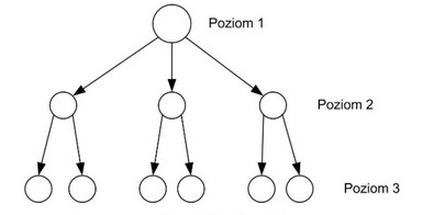

Jak się nazywa sposób synchronizacji sieci telekomunikacyjnej przedstawiony na rysunku?

A. Synchronizacja wzajemna.

B. Synchronizacja zegarem własnym.

C. Synchronizacja mieszana.

D. Synchronizacja centralnym sygnałem zegarowym.

Eksploatacja i konfiguracja o…

Modulacja to proces zmiany parametrów ustalonego, standardowego sygnału, który określamy jako sygnał

A. zmodulowanym

B. nośnym

C. informacyjnym

D. modulującym

Eksploatacja i konfiguracja o…

Jakie jest maksymalne dopuszczalne natężenie rezystancji linii telefonicznej razem z aparatem POTS?

A. 2 000 Ω

B. 1 600 Ω

C. 1 800 Ω

D. 2 200 Ω

Eksploatacja i konfiguracja o…

Jaką wartość domyślną ma dystans administracyjny dla sieci bezpośrednio połączonych z routerem?

A. 90

B. 120

C. 20

D. 0

Eksploatacja i konfiguracja o…

Jak określa się proces przeciwny do multipleksacji, który polega na rozdzieleniu jednego strumienia danych na kilka fizycznych kanałów?

A. Sniffering

B. Splitting

C. Streaming

D. Striping

INF.08 Pytanie 1584

Eksploatacja i konfiguracja o…

Jakim rodzajem transmisji posługuje się DHCP (Dynamic Host Configuration Protocol) przy współpracy z protokołem IPv4?

A. Unicast

B. Broadcast

C. Anycast

D. Multicast

Eksploatacja i konfiguracja o…

Jakie urządzenie stosuje się do pomiaru rezystancji pętli abonenckiej?

A. poziomoskop

B. miernik poziomu

C. omomierz

D. megaomomierz

Eksploatacja i konfiguracja o…

Ile razy zestaw kluczy stosowanych w procesie uwierzytelniania abonenta oraz sieci może być wykorzystany podczas różnych połączeń w systemie UMTS (Universal Mobile Telecommunications System)?

A. Raz

B. Dwa

C. Trzy

D. Cztery

Eksploatacja i konfiguracja o…

Który element osprzętu telekomunikacyjnego został przedstawiony na rysunku?

A. Magazyn odgromników do montażu w łączówkach RJ45.

B. Łączówka uziemiająca RJ45.

C. Łączówka uziemiająca Ft-LSA wspólnego uziemiania 10 par przewodów.

D. Magazyn odgromników do montażu w łączówkach LSA-PLUS.

Eksploatacja i konfiguracja o…

Jakie parametry jednostkowe długiej linii bezstratnej mają wartość równą 0?

A. Pojemność i indukcyjność

B. Rezystancja i pojemność

C. Rezystancja i upływność

D. Upływność i indukcyjność

Eksploatacja i konfiguracja o…

Wskaż urządzenie pomiarowe używane do identyfikacji uszkodzenia kabla telefonicznego w linii abonenckiej?

A. Tester diodowy okablowania

B. Reflektometr TDR

C. Miernik bitowej stopy błędów

D. Aparat montażowy

Eksploatacja i konfiguracja o…

Który moduł w centrali telefonicznej pozwala na nawiązywanie połączeń pomiędzy łączami podłączonymi do centrali?

A. Zespół połączeniowy

B. Przełącznica główna

C. Zespół obsługowy

D. Pole komutacyjne

Eksploatacja i konfiguracja o…

Element odpowiedzialny za wykonywanie obliczeń w formacie zmiennoprzecinkowym, wspierający procesor w obliczeniach jest określany jako

A. EU (Execution Unit)

B. IU (Instruction Unit)

C. FPU (Floating-Point Unit)

D. MMU (Memory Management Unit)

Eksploatacja i konfiguracja o…

Jak odbywa się zasilanie urządzeń różnych kategorii w przypadku braku napięcia, biorąc pod uwagę wymaganą pewność dostarczania energii elektrycznej w serwerowni?

A. Włącza się automatycznie agregat prądotwórczy, który zasilania urządzenia wszystkich kategorii

B. Włącza się automatycznie agregat prądotwórczy zasilający urządzenia III kategorii oraz UPS dla urządzeń II i I kat

C. Najpierw urządzenia I i II kategorii są zasilane przez UPS, aż do wyczerpania baterii, a następnie zasilają je agregat prądotwórczy

D. Urządzenia wszystkich kategorii są od razu zasilane jednocześnie przez agregat oraz UPS

Eksploatacja i konfiguracja o…

Jakie są długości nagłówka oraz pola informacyjnego komórki w standardzie ATM (Asynchronous Transfer Mode)?

A. Nagłówek 5 oktetów, pole informacyjne 48 oktetów

B. Nagłówek 4 oktety, pole informacyjne 49 oktetów

C. Nagłówek 6 oktetów, pole informacyjne 47 oktetów

D. Nagłówek 3 oktety, pole informacyjne 50 oktetów

Montaż i konfiguracja lokalny…

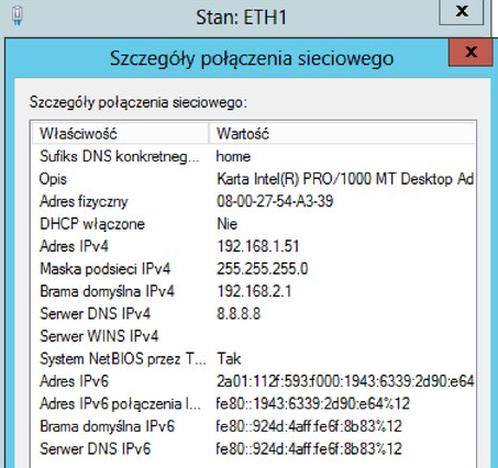

Na rysunku jest przedstawiona konfiguracja interfejsu sieciowego komputera. Komputer może się łączyć z innymi komputerami w sieci lokalnej, ale nie może się połączyć z ruterem i siecią rozległą. Jeżeli maska podsieci IPv4 jest prawidłowa, to błędny jest adres

A. bramy domyślnej.

B. serwera WINS.

C. IPv4 komputera.

D. serwera DNS.

Eksploatacja i konfiguracja o…

Który system plików powinien zostać zainstalowany na komputerze, jeśli istnieje konieczność ochrony danych na poziomie plików i folderów?

A. FAT32

B. UDF

C. NTFS

D. SWAP

Eksploatacja i konfiguracja o…

Z jakiego zakresu adresów IP mechanizm APIPA (Automatic Private IP Addressing) przydzieli komputerowi adres, jeśli serwer DHCP w sieci nie funkcjonuje?

A. 192.168.0.0 192.168.255.255 /255.255.0.0

B. 169.254.0.1 169.254.255.254 /255.255.0.0

C. 11.10.10.0 122.255.255.254 /255.0.0.0

D. 172.16.0.0 172.31.255.255 /255.255.255.0

Eksploatacja i konfiguracja o…

Oprogramowanie informatyczne, które wspiera zarządzanie relacjami z klientami, to

A. MRP (ang. Material Requirements Planning)

B. ERP (ang. Enterprise Resource Planning)

C. SCM (ang. Supply Chain Management)

D. CRM (ang. Customer Relationship Management)

Montaż i konfiguracja lokalny…

Jak nazywa się usługa, która pozwala na przekształcanie nazw komputerów w adresy IP?

A. NIS (Network Information Service)

B. DNS (Domain Name System)

C. DHCP (Dynamic Host Configuration Protocol)

D. WINS (Windows Internet Name Service)

Eksploatacja i konfiguracja o…

Jakie narzędzie w systemie Windows 7 pozwala na zbadanie systemu plików pod kątem błędów związanych z integralnością danych?

A. Defrag

B. Cleanmgr

C. Chkdsk

D. Diskpart

Montaż i konfiguracja lokalny…

Jak wygląda ścieżka sieciowa do folderu pliki, który jest udostępniony pod nazwą dane jako ukryty zasób?

A. \pliki$

B. \dane$

C. \dane

D. \pliki