Filtrowanie pytań

Montaż i konfiguracja lokalny…

A. 108 Mb/s

B. 150 Mb/s

C. 54 Mb/s

D. 11 Mb/s

Montaż i konfiguracja lokalny…

Narzędzie iptables w systemie Linux jest używane do

A. ustawienia zdalnego dostępu do serwera

B. ustawienia zapory sieciowej

C. ustawienia karty sieciowej

D. ustawienia serwera pocztowego

Eksploatacja i konfiguracja o…

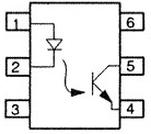

Przedstawiony na rysunku układ scalony to transoptor

A. analogowy z fotodiodą.

B. z wyjściem triakowym.

C. z wyjściem Darlingtona.

D. z wyjściem tranzystorowym.

Eksploatacja i konfiguracja o…

Multipleksacja polegająca na przesyłaniu strumieni danych przez jeden kanał, który jest dzielony na segmenty czasowe (time slot), a następnie łączona jest ich kilka w jeden kanał o wysokiej przepustowości, to rodzaj zwielokrotnienia

A. WDM (Wavelength Division Multiplexing)

B. FDM (Frequency Division Multiplexing)

C. CDM (Code Division Multiplexing)

D. TDM (Time Division Multiplexing)

Eksploatacja i konfiguracja o…

W digitalnym łączu abonenckim do wymiany informacji pomiędzy stacjami abonenckimi a węzłem komutacyjnym wykorzystuje się sygnalizację

A. R2

B. SS7

C. DSS1

D. R1

Eksploatacja i konfiguracja o…

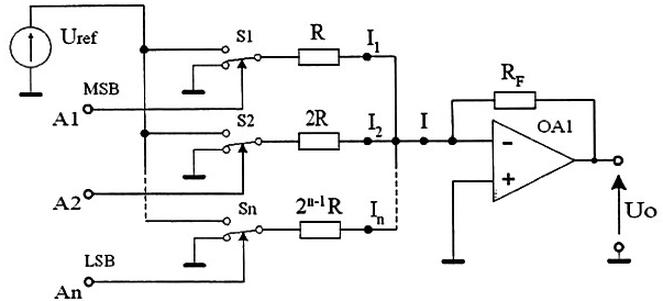

Rysunek przedstawia schemat blokowy przetwornika

A. c/a z rezystorami wagowymi.

B. c/a z drabinką rezystorów R-2R.

C. a/c równoległego typu Flash.

D. a/c z wyjściem napięciowym.

Eksploatacja i konfiguracja o…

Jak określa się procedurę weryfikującą podstawowe komponenty oraz urządzenia systemu BIOS (Basic Input/Output System) po ponownym uruchomieniu komputera?

A. RAID (Redundant Array of Independent Disks)

B. POST (Post On Self Test)

C. CMOS (Complementary Metal Oxide Semiconductor)

D. S.M.A.R.T. (Self Monitoring, Analysis and Reporting Technology)

Eksploatacja i konfiguracja o…

Wskaż aplikację, która w systemie operacyjnym Windows sprawdza logiczną integralność systemu plików na dysku twardym.

A. fsck

B. df

C. regedit

D. chkdsk

Montaż i konfiguracja lokalny…

Jakie protokoły sieciowe są typowe dla warstwy internetowej w modelu TCP/IP?

A. HTTP, FTP

B. IP, ICMP

C. DHCP, DNS

D. TCP, UDP

Montaż i konfiguracja lokalny…

Adres IPv6 pętli zwrotnej to adres

A. FC80::

B. FE80::

C. ::

D. ::1

Eksploatacja i konfiguracja o…

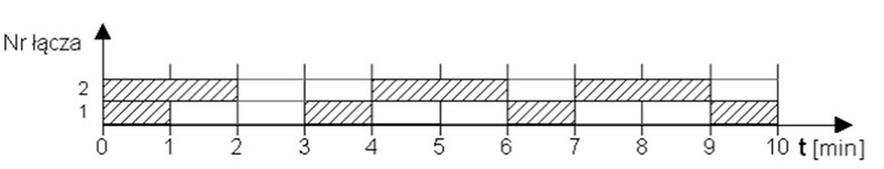

Rysunek przedstawia wynik obserwacji wiązki łączy w czasie 10 minut. Natężenie ruchu w wiązce wynosi

A. 2,0 erl

B. 1,2 erl

C. 1,0 erl

D. 0,4 erl

Eksploatacja i konfiguracja o…

Pakiet, który służy do zbierania, organizowania, edytowania oraz prezentowania danych, to

A. GIMP

B. Desktop Office

C. Mozilla Application Suite

D. Open Office

Eksploatacja i konfiguracja o…

Aby zweryfikować zdarzenia zarejestrowane w pamięci komputera działającego na systemie Windows, należy skorzystać z opcji przeglądania

A. logów systemu

B. ustawień w pliku tekstowym

C. aktualnej, działającej konfiguracji

D. wpisów w tablicy routingu

Montaż i konfiguracja lokalny…

Zrzut ekranowy przedstawia wynik wykonania w systemie z rodziny Windows Server polecenia

Server: livebox.home

Address: 192.168.1.1

Non-authoritative answer:

dns2.tpsa.pl AAAA IPv6 address = 2a01:1700:3:ffff::9822

dns2.tpsa.pl internet address = 194.204.152.34

A. tracert

B. whois

C. ping

D. nslookup

Eksploatacja i konfiguracja o…

Które z poniższych urządzeń jest używane do łączenia różnych sieci komputerowych i zarządzania ruchem między nimi?

A. Modem

B. Hub

C. Router

D. Switch

Eksploatacja i konfiguracja o…

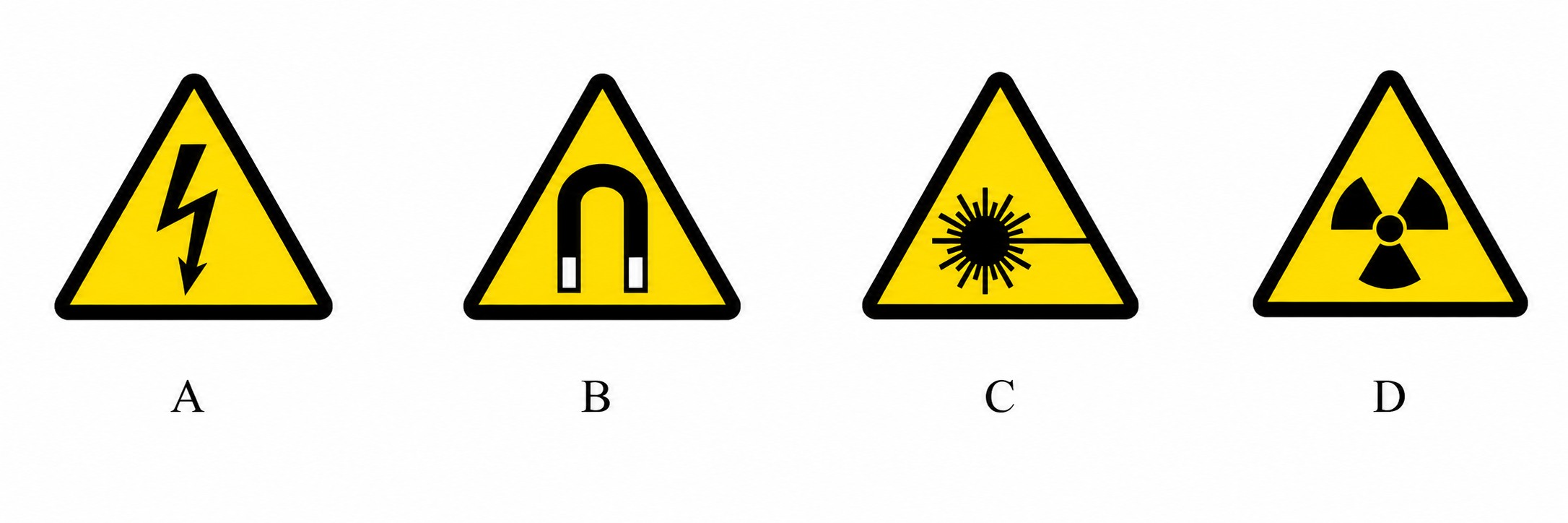

Który z przedstawionych znaków informuje o obecności silnego pola magnetycznego?

A. C.

B. B.

C. A.

D. D.

Eksploatacja i konfiguracja o…

Jak nazywa się proces, w którym zawartość i-tej szczeliny czasowej z wejściowego strumienia PCM jest umieszczana w j-tej szczelinie czasowej w strumieniu wyjściowym PCM?

A. Komutacja przestrzenna

B. Komutacja szczelinowa

C. Komutacja czasowa

D. Komutacja kanałowa

Eksploatacja i konfiguracja o…

Jaką rolę pełni serwer Radius (ang. Remote Authentication Dial-In User)?

A. gwarantowanie integralności oraz poufności informacji w datagramie IP

B. utworzenie kanału komunikacyjnego, który zabezpiecza przed nieuprawnionym dostępem przy pomocy kryptografii

C. prowadzenie kontroli integralności oraz autentyczności segmentów TCP

D. umożliwienie weryfikacji tożsamości użytkownika zdalnego oraz ustalenie jego uprawnień dostępu i praw w sieci

Eksploatacja i konfiguracja o…

Komputery o poniżej wymienionych adresach IP

- 10.1.61.10 z maską 255.0.0.0

- 10.2.62.10 z maską 255.0.0.0

- 10.3.63.10 z maską 255.0.0.0

- 10.4.64.10 z maską 255.0.0.0

- 10.5.65.10 z maską 255.0.0.0

tworzą w danej organizacji

A. 1 sieć

B. 2 sieci

C. 3 sieci

D. 4 sieci

Eksploatacja i konfiguracja o…

Aby użytkownik mógł korzystać z opcji sygnalizacji tonowej, konieczne jest włączenie obsługi usługi oznaczonej skrótem dla jego konta

A. CLIR

B. MCID

C. CONF

D. DTMF

Eksploatacja i konfiguracja o…

Technik aktywuje wewnętrzny system telefoniczny w małej firmie. Telefony powinien podłączyć do zacisków centrali abonenckiej oznaczonych

A. LW1÷LW8

B. USB1, USB2

C. BRA-S1÷BRA-S8

D. LM1, LM2

Eksploatacja i konfiguracja o…

Która funkcja w systemie ISDN pozwala na powiadomienie użytkownika o nadchodzącym połączeniu oraz umożliwia jego odebranie po wcześniejszym zakończeniu lub wstrzymaniu bieżącej rozmowy?

A. AOC (Advice of Charge)

B. SUB (Subadddressing)

C. CW (Call Waiting)

D. CLIRO (Calling Line Identification Override)

Eksploatacja i konfiguracja o…

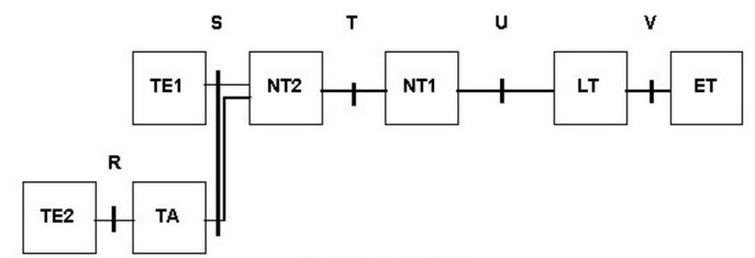

Które urządzenie końcowe w cyfrowych sieciach z integracją usług nie posiada styku zgodnego z zaleceniami dotyczącymi ISDN?

A. TE1

B. NT2

C. TE2

D. NT1

Eksploatacja i konfiguracja o…

Jaką wartość ma zysk energetyczny dla anteny izotropowej?

A. 0dBi

B. 0,1 dBi

C. 3dBi

D. 1dBi

Eksploatacja i konfiguracja o…

Wstrzymanie funkcjonowania łącza abonenckiego, spowodowane znacznym obniżeniem rezystancji pętli abonenckiej, może sugerować

A. zwarcie żył

B. zatrzymanie jednej z żył

C. uszkodzenie izolacji jednej z żył

D. zatrzymanie obu żył

INF.08 Pytanie 1626

Eksploatacja i konfiguracja o…

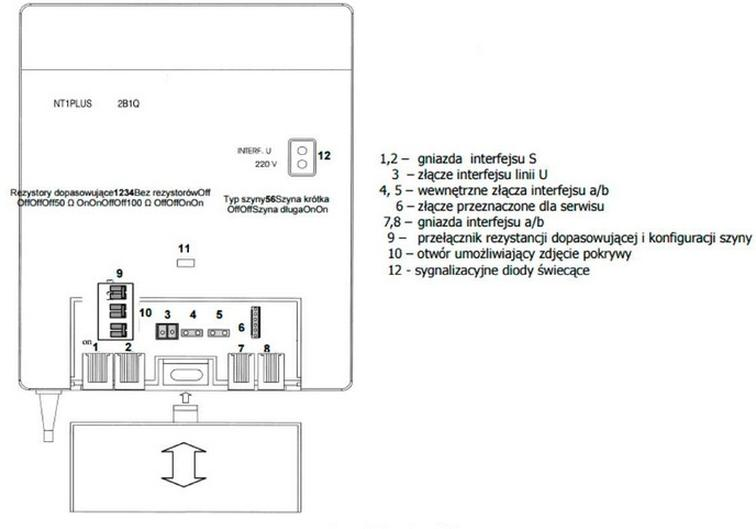

Na podstawie fragmentu instrukcji zakończenia sieciowego NT określ do którego portu należy podłączyć linię miejską ISDN.

A. 3

B. 6

C. 1

D. 7

Eksploatacja i konfiguracja o…

Jak nazywa się magistrala, która umożliwia podłączenie kart rozszerzeń do płyty głównej w komputerach PC?

A. COM

B. PCI

C. USB

D. PS/2

Montaż i konfiguracja lokalny…

Do zakończenia kabla skręcanego wtykiem 8P8C wykorzystuje się

A. zaciskarkę do wtyków RJ-45

B. narzędzie uderzeniowe

C. spawarkę światłowodową

D. zaciskarkę do złączy typu F

Montaż i konfiguracja lokalny…

Co oznacza skrót WAN?

A. rozległą sieć komputerową

B. lokalną sieć komputerową

C. prywatną sieć komputerową

D. miejską sieć komputerową

Eksploatacja i konfiguracja o…

Jaką domyślną wartość ma dystans administracyjny dla tras statycznych?

A. 90

B. 20

C. 1

D. 5

Eksploatacja i konfiguracja o…

Streamer rejestruje dane

A. na krążku polietylenowym z ferromagnetycznym pokryciem

B. na warstwie barwnika nałożonego na krążek z poliwęglanu

C. na aluminiowym krążku z cienką powłoką magnetyczną

D. na taśmie z powłoką ferromagnetyczną

Eksploatacja i konfiguracja o…

Szyb telekomunikacyjny (rękaw) służy do transportu kabli

A. od stacji nadawczej do stacji odbiorczej

B. od serwera do komputera klienckiego

C. między piętrami

D. do gniazd abonenckich

Eksploatacja i konfiguracja o…

Zgodnie z zaleceniem Q.23, wybieranie sygnałami wieloczęstotliwościowymi polega na jednoczesnym przesyłaniu dwóch tonów, z których jeden pochodzi z grupy niższych, a drugi z grupy wyższych częstotliwości, spośród

A. czterech, obu o zbliżonych częstotliwościach

B. szesnastu, jednego z grupy niższych, a drugiego z grupy wyższych częstotliwości

C. szesnastu, obu o zbliżonych częstotliwościach

D. ośmiu, jednego z grupy niższych, a drugiego z grupy wyższych częstotliwości

Eksploatacja i konfiguracja o…

Która technika modulacji jest używana do przedstawiania sygnału analogowego mowy w cyfrowych systemach telekomunikacyjnych?

A. PCM (Pulse-Code Modulation)

B. FSK (Frequency-Shift Keying)

C. PAM (Pulse-Amplitude Modulation)

D. ASK (Amplitude-Shift Keying)

Eksploatacja i konfiguracja o…

Jakie są długości nagłówka oraz pola informacyjnego komórki w standardzie ATM (Asynchronous Transfer Mode)?

A. Nagłówek 6 oktetów, pole informacyjne 47 oktetów

B. Nagłówek 3 oktety, pole informacyjne 50 oktetów

C. Nagłówek 4 oktety, pole informacyjne 49 oktetów

D. Nagłówek 5 oktetów, pole informacyjne 48 oktetów

Eksploatacja i konfiguracja o…

Jak definiuje się dokładność przetwornika C/A?

A. różnica pomiędzy zmierzoną a zakładaną wartością napięcia wyjściowego

B. różnica między zmierzoną a przewidywaną wartością napięcia wejściowego

C. iloczyn wartości napięcia wyjściowego zmierzonej oraz przewidywanej

D. iloraz wartości napięcia wejściowego zmierzonej do przewidywanej

Eksploatacja i konfiguracja o…

Najskuteczniejszym sposobem ochrony komputera przed złośliwym oprogramowaniem jest

A. zapora sieciowa FireWall

B. licencjonowany system operacyjny

C. skaner antywirusowy

D. hasło do konta użytkownika

Eksploatacja i konfiguracja o…

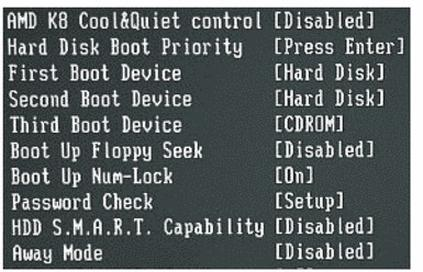

Którą z opcji BIOS-u należy zmodyfikować, aby system startował z napędu optycznego?

A. Boot Up Num-Lock

B. Away Mode

C. Boot Up Floppy Seek

D. First Boot Device

Eksploatacja i konfiguracja o…

Jaki typ licencji przydziela oprogramowanie jedynie do jednego, określonego zestawu komputerowego?

A. GNU GPL

B. CPL

C. OEM

D. BOX

Eksploatacja i konfiguracja o…

Zanim przystąpimy do wymiany pamięci RAM w komputerze, powinniśmy

A. wyłączyć komputer przyciskiem POWER znajdującym się na panelu przednim

B. usunąć system operacyjny

C. odłączyć komputer od zasilania

D. zdjąć zasilacz