Filtrowanie pytań

Eksploatacja i konfiguracja o…

A. FTP (File Transfer Protocol)

B. URI (Uniform Resource Identifier)

C. DNS (Domain Name System)

D. WWW (World Wide Web)

Eksploatacja i konfiguracja o…

Do zadań filtru dolnoprzepustowego wchodzącego w skład układu próbkującego przetwornika A/C należy

A. usunięcie z widma sygnału częstotliwości przewyższających częstotliwość Nyquista

B. zmiana natężenia sygnału uzależniona od częstotliwości składowych

C. ulepszanie kształtu sygnału analogowego na wejściu

D. ograniczenie minimalnej częstotliwości próbkowania sygnału

Eksploatacja i konfiguracja o…

Usługa dodatkowa w systemie ISDN oznaczona skrótem CFNR (Call Forwarding No Reply) pozwala na przekierowanie połączenia w momencie, gdy abonent, do którego dzwonimy,

A. ma aktywowaną usługę DND.

B. jest zajęty.

C. jest nieosiągalny.

D. nie odpowiada.

Montaż i konfiguracja lokalny…

W celu zwiększenia bezpieczeństwa sieci firmowej administrator wdrożył protokół 802.1X. Do czego służy ten protokół?

A. Realizuje dynamiczne przydzielanie adresów IP w sieci lokalnej.

B. Monitoruje i analizuje przepustowość łącza internetowego w firmie.

C. Zapewnia szyfrowanie transmisji danych wyłącznie w warstwie aplikacji.

D. Służy do kontroli dostępu do sieci na poziomie portów przełącznika, umożliwiając uwierzytelnianie urządzeń przed przyznaniem im dostępu do sieci.

Eksploatacja i konfiguracja o…

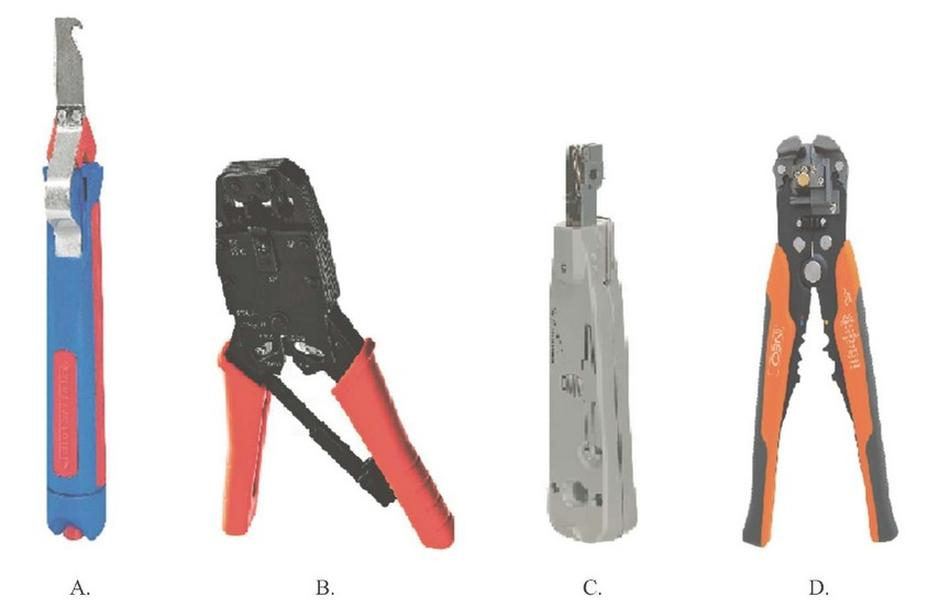

Które narzędzie jest stosowane do zarabiania kabli w złączach LSA?

A. B.

B. A.

C. D.

D. C.

Eksploatacja i konfiguracja o…

Jaką antenę należy zastosować do przesyłania fal radiowych na duże dystanse, aby osiągnąć maksymalny zasięg?

A. Kierunkowej

B. Dookólnej

C. Izotropowej

D. Dipolowej

Eksploatacja i konfiguracja o…

Które urządzenie przedstawiono na rysunku?

A. Gniazdo RJ11.

B. Rozgałęźnik RJ11.

C. Wzmacniak sieciowy.

D. Filtr ADSL.

Eksploatacja i konfiguracja o…

Jaka jest standardowa szerokość racka w szafie sieciowej teleinformatycznej?

A. 19 cali

B. 17 cali

C. 21 cali

D. 18 cali

Eksploatacja i konfiguracja o…

Jakie zadanie pełni preselekcja w centrali telefonicznej?

A. przesłanie sygnału dzwonienia

B. rozpoznanie abonenta, który podniósł słuchawkę telefonu

C. przesłanie sygnału zajętości

D. rozpoznanie abonenta po wprowadzeniu całego numeru telefonu

Eksploatacja i konfiguracja o…

Jakie narzędzie należy wykorzystać do aktualizacji sterownika urządzenia w systemie MS Windows?

A. menedżer urządzeń

B. wygląd oraz personalizacja

C. bezpieczeństwo i konserwacja

D. ustawienia zasilania

Eksploatacja i konfiguracja o…

W celu zainstalowania 64-bitowej wersji systemu Windows 7 na komputerze z:

- procesorem Intel Core 2 Duo 2.00 GHz 64-bit,

- pamięcią RAM 512 MB,

- dyskiem twardym o pojemności 80 GB,

- kartą graficzną Intel GMA X4500 obsługującą DirectX 10, co należy zrobić?

A. zainstalować kartę graficzną obsługującą DirectX 11 na porcie PCI Express

B. wymienić procesor na bardziej wydajny, o prędkości zegara przynajmniej 3.00 GHz

C. zwiększyć ilość pamięci RAM do 2 GB

D. zamienić dysk twardy na model o pojemności minimum 500 GB

Montaż i konfiguracja lokalny…

Zarządzanie uprawnieniami oraz zdolnościami użytkowników i komputerów w sieci z systemem Windows serwerowym zapewniają

A. ustawienia przydziałów

B. listy dostępu

C. zasady grupy

D. zasady zabezpieczeń

Eksploatacja i konfiguracja o…

Jaki kodek mowy cechuje się najkrótszym opóźnieniem sygnału oraz oferuje najlepszą jakość połączeń?

A. G.723

B. G.711

C. G.729

D. G.726

Eksploatacja i konfiguracja o…

Jaki prefiks maski powinien wybrać dostawca internetu, aby z adresu IPv4 74.0.0.0 /8 uzyskać dokładnie 32 podsieci?

A. /13

B. /12

C. /14

D. /11

Eksploatacja i konfiguracja o…

Jaki jest podstawowy cel kodowania liniowego?

A. Zwiększenie zabezpieczeń przed dostępem osób trzecich

B. Redukcja dyspersji sygnału

C. Ulepszenie właściwości transmisyjnych sygnału

D. Ochrona sygnału przed przenikami

Eksploatacja i konfiguracja o…

Zakończenie sieciowe NT dysponuje dwoma złączami S/T. Najbardziej ekonomiczną opcją podłączenia trzech terminali (telefonów) ISDN do NT będzie

A. połączenie jednego z gniazd S/T z trzema terminalami w trybie szeregowym

B. połączenie jednego z gniazd S/T z dwoma terminalami w konfiguracji szeregowej, a do drugiego gniazda podłączenie pozostałego terminala

C. zakup i podłączenie centrali ISDN

D. podłączenie do jednego z gniazd S/T dwóch terminali w trybie równoległym (tworząc tzw. szynę S0), a do drugiego pozostały terminal

Eksploatacja i konfiguracja o…

Na podstawie fragmentu karty katalogowej wskaż, z jaką maksymalną prędkością modem/ruter ADSL2+ może transmitować dane do sieci rozległej.

| ◎ Specifications: | |

|---|---|

| Product Description | 150Mbps Wireless N ADSL2+ Modem Router |

| WAN Port | 1 RJ11 DSL Port |

| LAN Ports | 4 10/100Mbps RJ45 LAN Ports |

| IEEE Standards | IEEE 802.3, 802.3u |

| ADSL Standards | Full-rate ANSI T1.413 Issue 2, ITU-T G.992.1 (G.DMT) Annex A, ITU-T G.992.2 (G.Lite) Annex A, ITU-T G.994.1 (G.hs) |

| ADSL 2 Standards | ITU-T G.992.3 (G.dmt.bis) Annex A/L/M, ITU-T G.992.4 (G.lite.bis) |

| ADSL2+ Standards | ITU-T G.992.5 Annex A/L/M |

| Data Rates | Downstream: Up to 24Mbps Upstream: Up to 3.5Mbps (with Annex M enabled) |

| ATM / PPP Protocols | ATM Forum UNI3.1/4.0 PVC (up to 8PVCs) ATM Adaptation Layer Type 5 (AAL5) ATM QoS (Traffic Shaping) Bridged and routed Ethernet encapsulation VC and LLC based multiplexing PPP over Ethernet (RFC2516) PPP over ATM (RFC 2364) |

A. 24 Mb/s

B. 10 Mb/s

C. 100 Mb/s

D. 3,5 Mb/s

Eksploatacja i konfiguracja o…

Jakie kodowanie liniowe polega na przełączaniu poziomu sygnału z niskiego na wysoki w trakcie każdego bitu mającego wartość logiczną 1 i na przełączaniu poziomu sygnału z wysokiego na niski w połowie każdego bitu o wartości logicznej 0?

A. Manchester

B. HDB3

C. AMI

D. MLT3

Eksploatacja i konfiguracja o…

Która sekcja BIOS-u producenta AWARD definiuje sposób prezentacji obrazu na wyświetlaczu oraz standard zainstalowanej karty graficznej?

A. Chipset Features Setup

B. PCI - PnP Configuration

C. Power Management Setup

D. Standard CMOS Setup

Montaż i konfiguracja lokalny…

Protokół, który komputery wykorzystują do informowania ruterów w swojej sieci o zamiarze dołączenia do określonej grupy multicastowej lub jej opuszczenia, to

A. Interior Gateway Protocol (IGP)

B. Internet Message Access Protocol (IMAP)

C. Internet Group Management Protocol (IGMP)

D. Transmission Control Protocol (TCP)

Eksploatacja i konfiguracja o…

Jak nazywa się element osprzętu światłowodowego przedstawiony na rysunku?

A. Panel krosowy.

B. Kaseta spawów.

C. Stelaż zapasu kabla.

D. Mufa przelotowa.

Eksploatacja i konfiguracja o…

Operacje takie jak filtracja sygnału, próbkowanie sygnału analogowego, kwantowanie oraz kodowanie są procesami modulacji

A. PAM (ang. Pulse Amplitudę Modulation)

B. PCM (ang. Pulse Code Modulation)

C. ASK (ang. Amplitude Shift Keying)

D. FSK (ang. Freąuency Shift Keying)

Eksploatacja i konfiguracja o…

Licencja typu trial to forma licencji na oprogramowanie, która umożliwia

A. używanie programu przez określony czas, po którym przestaje on działać

B. darmowe, nieograniczone rozpowszechnianie aplikacji bez ujawniania kodu źródłowego

C. zmiany w kodzie źródłowym oraz jego dystrybucję w tej formie

D. bezpłatne korzystanie z programu bez jakichkolwiek ograniczeń

Eksploatacja i konfiguracja o…

Jakie jest obciążenie łącza, jeśli wartość Erlanga wynosi 0,25?

A. 25 minut

B. 45 minut

C. 15 minut

D. 35 minut

Montaż i konfiguracja lokalny…

Jakie polecenie pozwala uzyskać informacje o bieżących połączeniach TCP oraz szczegóły dotyczące portów źródłowych i docelowych?

A. ping

B. netstat

C. ipconfig

D. lookup

Montaż i konfiguracja lokalny…

W systemie Ubuntu Server, aby zainstalować serwer DHCP, należy zastosować komendę

A. sudo apt-get isc-dhcp-server start

B. sudo service isc-dhcp-server start

C. sudo apt-get install isc-dhcp-server

D. sudo service isc-dhcp-server install

Eksploatacja i konfiguracja o…

Do włókna o długości 50 km zostało podłączone źródło światła o mocy Pw = 1 mW, a na wyjściu zmierzono moc Pwy = 10 µW. Jaką wartość ma tłumienność jednostkowa włókna?

A. 400,0 dB/km

B. 40,0 dB/km

C. 0,4 dB/km

D. 0,04 dB/km

Eksploatacja i konfiguracja o…

Przekazywanie informacji o trasach pomiędzy różnymi protokołami routingu to

A. agregacja tras

B. trasowanie

C. redystrybucja tras

D. sumaryzacja podsieci

Eksploatacja i konfiguracja o…

Jakie jest pasmo częstotliwości, na którym pracują fale radiowe w bezprzewodowym standardzie IEEE 802.11g?

A. 2,4 GHz

B. 5,0 GHz

C. 2,4 MHz

D. 5,0 MHz

Eksploatacja i konfiguracja o…

W europejskiej plezjochronicznej strukturze cyfrowej PDH sygnał E3 powstaje w wyniku zwielokrotnienia

A. 4 sygnałów E2

B. 2 sygnałów E2

C. 6 sygnałów E2

D. 8 sygnałów E2

Eksploatacja i konfiguracja o…

Dla jakiej długości fali tłumienność światłowodu osiąga najniższą wartość?

A. 1 550 nm

B. 850 nm

C. 950 nm

D. 1 310 nm

Eksploatacja i konfiguracja o…

Algorytmem kolejkowania, który jest powszechnie stosowany w urządzeniach sieciowych i działa według zasady "pierwszy wchodzi, pierwszy wychodzi", jest algorytm

A. LIFO

B. DRR

C. WRR

D. FIFO

Eksploatacja i konfiguracja o…

Baterie i akumulatory zużyte o masie nieprzekraczającej 5 kg

A. można je wrzucać do zwykłych koszy na śmieci.

B. nie muszą być oddzielane.

C. stanowią zwykłe odpady komunalne.

D. muszą być utylizowane wyłącznie przez wyspecjalizowane przedsiębiorstwa.

Eksploatacja i konfiguracja o…

Zamieszczony rysunek przedstawia złącze światłowodowe typu

A. LC

B. ST

C. FC

D. SC

Eksploatacja i konfiguracja o…

Zbiór urządzeń składający się z łącznicy, przełącznicy oraz urządzeń pomiarowych i zasilających to

A. centrala telefoniczna

B. ruter sieciowy

C. koncentrator sieciowy

D. przełącznik sieciowy

Eksploatacja i konfiguracja o…

Jak często domyślnie odbywa się aktualizacja tras w protokole RIPv1, RIPv2 (ang. Routing Information Protocol)?

A. 10 s

B. 40 s

C. 30 s

D. 20 s

Eksploatacja i konfiguracja o…

Jakie są wysokości orbit klasyfikowanych jako LEO (Low Earth Orbit)?

A. W przybliżeniu 36 000 km

B. Od 500 do 2 000 km

C. Od 500 do 50 000 km

D. Od 8 000 do 12 000 km

Eksploatacja i konfiguracja o…

Zgłoszenie z centrali jest sygnalizowane dla abonenta inicjującego połączenie sygnałem ciągłym o częstotliwości w zakresie

A. 1020-1040 Hz

B. 800-820 Hz

C. 200-240 Hz

D. 400-450 Hz

Eksploatacja i konfiguracja o…

Jaki modem powinien być użyty w sieciach dostępowych zaprojektowanych w technologii kabli miedzianych w architekturze punkt-punkt, który nie współpracuje z usługą POTS?

A. ADSL

B. ISDN

C. VDSL

D. HDSL

Eksploatacja i konfiguracja o…

Sygnał uzyskany poprzez próbkowanie sygnału analogowego, który jest ciągły, nazywamy sygnałem

A. skwantowanym

B. dyskretnym w czasie

C. o skończonej liczbie poziomów reprezentacji

D. cyfrowym binarnym