Pytanie 1

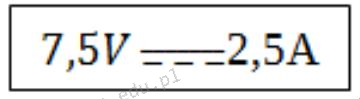

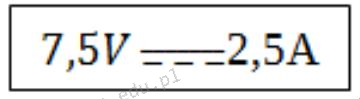

Na urządzeniu zasilanym prądem stałym znajduje się wskazane oznaczenie. Co można z niego wywnioskować o pobieranej mocy urządzenia, która wynosi około

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Na urządzeniu zasilanym prądem stałym znajduje się wskazane oznaczenie. Co można z niego wywnioskować o pobieranej mocy urządzenia, która wynosi około

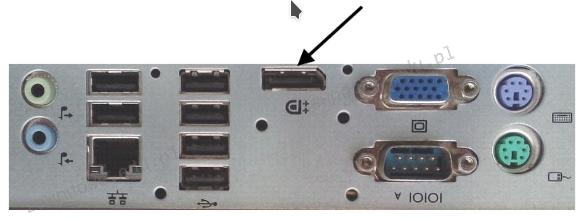

Na ilustracji ukazany jest tylny panel stacji roboczej. Strzałką wskazano port

Jaki protokół jest stosowany przez WWW?

Które z poniższych twierdzeń na temat protokołu DHCP jest poprawne?

Oznaczenie CE świadczy o tym, że

Wskaż złącze, które nie jest stosowane w zasilaczach ATX?

Oprogramowanie komputerowe, które jest dostępne bezpłatnie i bez ograniczeń czasowych, jest dystrybuowane na podstawie licencji typu

Która z poniższych informacji odnosi się do profilu tymczasowego użytkownika?

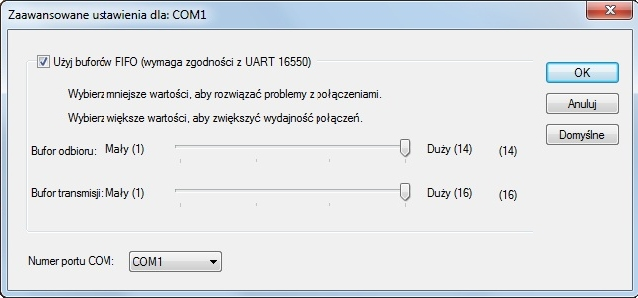

Ustawienia przedstawione na ilustracji odnoszą się do

W systemie Windows, aby założyć nową partycję podstawową, trzeba skorzystać z przystawki

Jakie informacje można uzyskać za pomocą programu Wireshark?

Jaki jest adres IP urządzenia, które pozwala innym komputerom w lokalnej sieci łączyć się z Internetem?

Plik tekstowy wykonaj.txt w systemie Windows 7 zawiera ```@echo off``` echo To jest tylko jedna linijka tekstu Aby wykonać polecenia zapisane w pliku, należy

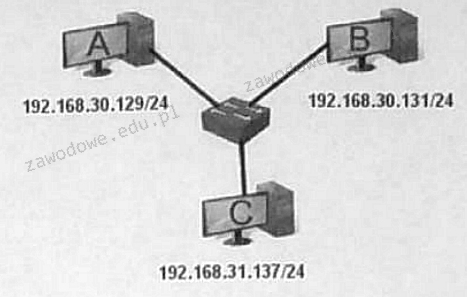

Hosty A i B nie są w stanie nawiązać komunikacji z hostem C. Między hostami A i B wszystko działa poprawnie. Jakie mogą być powody, dla których hosty A i C oraz B i C nie mogą się komunikować?

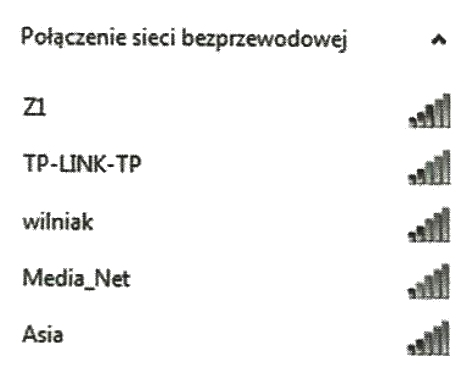

Użytkownik laptopa z systemem Windows 7 widzi dostępne sieci Wi-Fi, jak przedstawiono na ilustracji. Przy konfiguracji połączenia z siecią Z1 musi wprowadzić

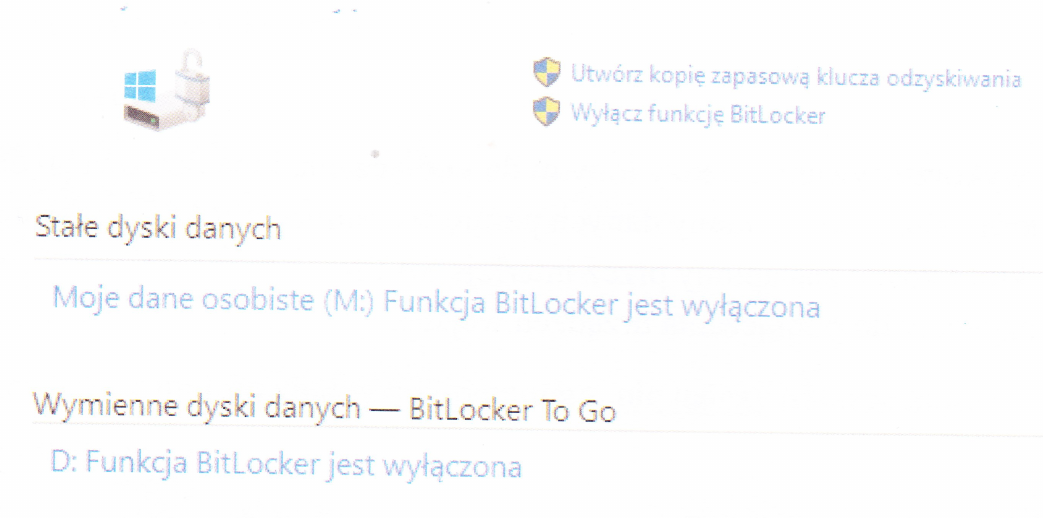

Wbudowane narzędzie dostępne w systemach Windows w edycji Enterprise lub Ultimate jest przeznaczone do

Aby podłączyć drukarkę z interfejsem równoległym do komputera, który ma jedynie porty USB, należy użyć adaptera

Wprowadzając w wierszu poleceń systemu Windows Server komendę convert, można wykonać

Jakie środowisko graficzne zaprojektowane dla systemu Linux ma najniższe wymagania dotyczące pamięci RAM?

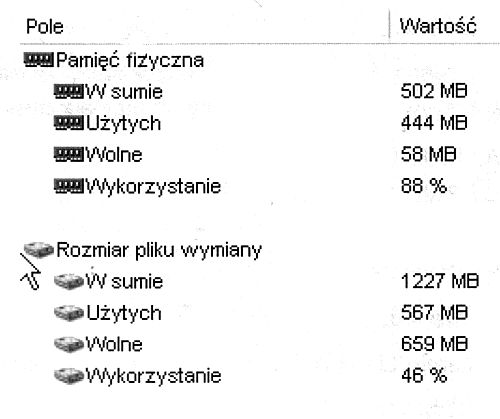

Zgodnie z zamieszczonym fragmentem testu w systemie komputerowym zainstalowane są

Jak zapisuje się liczbę siedem w systemie ósemkowym?

Liczba 22 umieszczona w adresie http://www.adres_serwera.pl:22 wskazuje na numer

Polecenie Gpresult

Symbol graficzny przedstawiony na rysunku wskazuje na opakowanie

Zapis #102816 oznacza reprezentację w systemie

Funkcja systemu operacyjnego, która umożliwia jednoczesne uruchamianie wielu aplikacji w trybie podziału czasu, z tym że realizacja tego podziału odbywa się przez same aplikacje, nosi nazwę

Który z rekordów DNS w systemach Windows Server służy do definiowania aliasu (alternatywnej nazwy) dla rekordu A, powiązanego z kanoniczną nazwą hosta?

Która z usług odnosi się do centralnego zarządzania tożsamościami, uprawnieniami oraz obiektami w sieci?

Podczas analizy ruchu sieciowego przy użyciu sniffera zauważono, że urządzenia przesyłają dane na portach 20 oraz 21. Przyjmując standardową konfigurację, oznacza to, że analizowanym protokołem jest protokół

Jak nazywa się program, który pozwala na interakcję pomiędzy kartą sieciową a systemem operacyjnym?

Przed przystąpieniem do modernizacji komputerów osobistych oraz serwerów, polegającej na dodaniu nowych modułów pamięci RAM, konieczne jest sprawdzenie

W systemie Linux polecenie chmod służy do

Złącze SC stanowi standard w cablach

Która z wymienionych czynności konserwacyjnych związana jest wyłącznie z drukarką laserową?

Jakie urządzenie powinno być użyte do połączenia sprzętu peryferyjnego, które posiada bezprzewodowy interfejs komunikujący się za pomocą fal świetlnych w podczerwieni, z laptopem, który nie dysponuje takim interfejsem, lecz ma port USB?

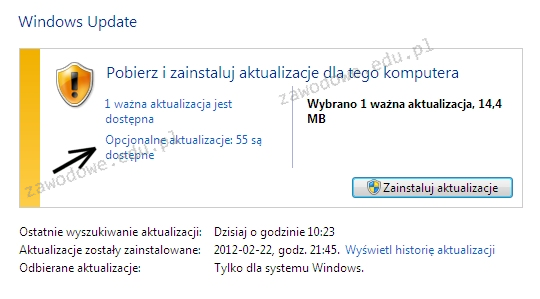

Jeżeli użytkownik zaznaczy opcję wskazaną za pomocą strzałki, będzie miał możliwość instalacji aktualizacji

W jakiej logicznej topologii funkcjonuje sieć Ethernet?

ACPI to akronim, który oznacza

Które z urządzeń sieciowych funkcjonuje w warstwie fizycznej modelu ISO/OSI, transmitując sygnał z jednego portu do wszystkich pozostałych portów?

Jakie są skutki działania poniższego polecenia ```netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53```?