Pytanie 1

Jaką partycją w systemie Linux jest magazyn tymczasowych danych, gdy pamięć RAM jest niedostępna?

Wynik: 12/40 punktów (30,0%)

Wymagane minimum: 20 punktów (50%)

Jaką partycją w systemie Linux jest magazyn tymczasowych danych, gdy pamięć RAM jest niedostępna?

Jaki wydruk w systemie rodziny Linux uzyskamy po wprowadzeniu komendy

dr-x------ 2 root root 0 lis 28 12:39 .gvfs -rw-rw-r-- 1 root root 361016 lis 8 2012 history.dat -rw-r--r-- 1 root root 97340 lis 28 12:39 .ICEauthority drwxrwxr-x 5 root root 4096 paź 7 2012 .icedtea drwx------ 3 root root 4096 cze 27 18:40 .launchpadlib drwxr-xr-x 3 root root 4096 wrz 2 2012 .local

Jakie funkcje pełni usługa katalogowa Active Directory w systemach Windows Server?

Czym jest odwrotność bezstratnego algorytmu kompresji danych?

Kabel typu skrętka, w którym każda para żył jest umieszczona w oddzielnym ekranie z folii, a wszystkie przewody znajdują się w jednym ekranie, ma oznaczenie

Jakie narzędzie w systemie Windows pozwala na ocenę wpływu poszczególnych procesów i usług na wydajność procesora oraz na obciążenie pamięci i dysku?

W biurze należy zamontować 5 podwójnych gniazd abonenckich. Średnia odległość od lokalnego punktu dystrybucyjnego do gniazda abonenckiego wynosi 10m. Jaki będzie przybliżony koszt zakupu kabla UTP kategorii 5e do utworzenia sieci lokalnej, jeśli cena brutto za 1m kabla UTP kategorii 5e wynosi 1,60 zł?

Aby zainstalować openSUSE oraz dostosować jego ustawienia, można skorzystać z narzędzia

Aby procesor działał poprawnie, konieczne jest podłączenie złącza zasilania 4-stykowego lub 8-stykowego o napięciu

Ile warstw zawiera model ISO/OSI?

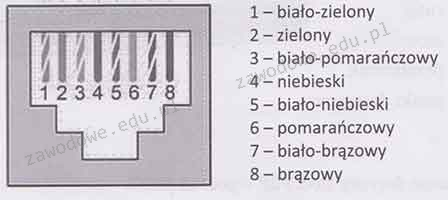

Jak wygląda kolejność przewodów w wtyczce RJ-45 zgodnie z normą TIA/EIA-568 dla zakończeń typu T568B?

Partycja, na której zainstalowany jest system operacyjny, określana jest jako partycja

Aby telefon VoIP działał poprawnie, należy skonfigurować adres

Na zdjęciu widać

Proces zapisywania kluczy rejestru do pliku określamy jako

Zatrzymując pracę na komputerze, możemy szybko wznowić działania po wybraniu w systemie Windows opcji

Rozmiar plamki na ekranie monitora LCD wynosi

Na zdjęciu ukazano złącze zasilające

Aby zainstalować serwer FTP w systemach z rodziny Windows Server, konieczne jest dodanie roli serwera

Pamięć RAM pokazana na ilustracji jest instalowana na płycie głównej posiadającej gniazdo

Brak odpowiedzi na to pytanie.

Zgodnie z normą EIA/TIA T568B, żyły pary odbiorczej w skrętce są pokryte izolatorem w kolorze

Brak odpowiedzi na to pytanie.

Jakie materiały są używane w kolorowej drukarce laserowej?

Brak odpowiedzi na to pytanie.

W systemie Windows 7, aby skopiować katalog c:\est wraz ze wszystkimi podkatalogami na zewnętrzny dysk, należy zastosować polecenie

Brak odpowiedzi na to pytanie.

Komputer z BIOS-em firmy Award wyświetlił komunikat o treści Primary/Secondary master/slave hard disk fail. Co taki komunikat może sugerować w kontekście konieczności wymiany?

Brak odpowiedzi na to pytanie.

Aby kontrolować ilość transferu w sieci, administrator powinien zastosować program rodzaju

Brak odpowiedzi na to pytanie.

Który typ standardu zakończenia kabla w systemie okablowania strukturalnego ilustruje przedstawiony rysunek?

Brak odpowiedzi na to pytanie.

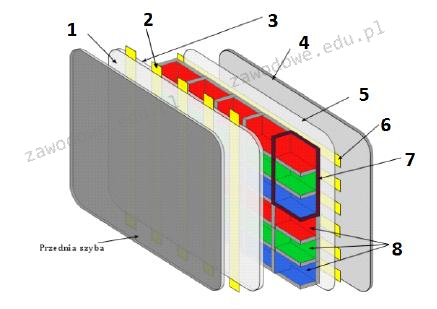

Na diagramie przedstawiającym zasadę funkcjonowania monitora plazmowego numer 6 zaznaczono

Brak odpowiedzi na to pytanie.

Wykonanie komendy perfmon w konsoli systemu Windows spowoduje

Brak odpowiedzi na to pytanie.

W systemie Linux komenda ifconfig odnosi się do

Brak odpowiedzi na to pytanie.

Metoda przekazywania tokena (ang. token) jest wykorzystywana w strukturze

Brak odpowiedzi na to pytanie.

Firma planuje stworzenie lokalnej sieci komputerowej, która będzie obejmować serwer, drukarkę oraz 10 stacji roboczych bez kart bezprzewodowych. Internet będzie udostępniany przez ruter z modemem ADSL i czterema portami LAN. Które z wymienionych elementów sieciowych jest konieczne, aby sieć mogła prawidłowo działać i uzyskać dostęp do Internetu?

Brak odpowiedzi na to pytanie.

Jakiego narzędzia należy użyć do montażu końcówek kabla UTP w gnieździe keystone z zaciskami typu 110?

Brak odpowiedzi na to pytanie.

W systemie Linux polecenie touch jest używane do

Brak odpowiedzi na to pytanie.

Który typ rekordu w bazie DNS (Domain Name System) umożliwia ustalenie aliasu dla rekordu A?

Brak odpowiedzi na to pytanie.

W jakim trybie pracy znajduje się system Linux, kiedy osiągalny jest tylko minimalny zestaw funkcji systemowych, często używany do napraw?

Brak odpowiedzi na to pytanie.

Który procesor będzie działał z płytą główną o zaprezentowanej specyfikacji?

Brak odpowiedzi na to pytanie.

Korzystając z polecenia systemowego ipconfig, można skonfigurować

Brak odpowiedzi na to pytanie.

Jak przywrócić stan rejestru systemowego w edytorze Regedit, wykorzystując wcześniej utworzoną kopię zapasową?

Brak odpowiedzi na to pytanie.

W systemach operacyjnych z rodziny Windows odpowiednikiem programu fsck z systemu Linux jest aplikacja

Brak odpowiedzi na to pytanie.

Który z poniższych adresów należy do klasy B?

Brak odpowiedzi na to pytanie.