Filtrowanie pytań

Kwalifikacja EE8

A. SYN flooding

B. DDoS

C. phishing

D. brute force

Kwalifikacja EE8

Na podstawie adresu IP oraz maski podsieci nie można ustalić

A. maski sieci nadrzędnej.

B. adresu rozgłoszeniowego {broadcast).

C. adresu hosta.

D. adresu podsieci.

Kwalifikacja EE8

Jakiego typu połączenie z Internetem można udostępniać w sieci lokalnej?

A. Tylko tzw. szybkie połączenia, czyli powyżej 64 kb/s

B. Połączenie z prędkością transmisji co najmniej 56 kb/s

C. Wszystkie rodzaje połączeń

D. Wszystkie połączenia, z wyjątkiem połączeń modemem analogowym

Kwalifikacja EE8

Urządzenie komputerowe z bezpośrednim połączeniem z Internetem, używane w codziennych zadaniach sekretariatu, powinno mieć zainstalowany program

A. antywirusowy

B. antyadwerowy

C. antyadwerowy lub firewall

D. antywirusowy i firewall

Kwalifikacja EE8

Użytkownik otrzymał wiadomość e-mail od osoby podszywającej się pod przedstawiciela banku, w której domaga się ujawnienia krytycznych informacji dotyczących konta. Wykorzystany przez napastnika atak to

A. spyware

B. koń trojański

C. adware

D. phishing

Kwalifikacja EE8

W trakcie instalacji sieci komputerowej, przy wykonywaniu otworów w ścianach, nie należy stosować

A. odzieży roboczej

B. rękawic ochronnych

C. okularów zabezpieczających

D. obuwia ochronnego

Kwalifikacja EE8

IP address składa się z adresu

A. sieci i adresu MAC

B. sieci i adresu hosta

C. MAC i maski podsieci

D. hosta i adresu MAC

Kwalifikacja EE8

Jakie medium stosuje standard 1000Base-T, aby osiągnąć prędkość 1Gb/s?

A. dwie pary skręconych żył kategorii 6

B. przewód koncentryczny

C. cztery pary skrętek kategorii 5

D. światłowód

Kwalifikacja EE8

Wyłudzanie tajnych danych osobowych poprzez udawanie zaufanej osoby lub instytucji, która pilnie potrzebuje tych informacji, nazywa się

A. adware.

B. spam.

C. phishing.

D. spyware.

Kwalifikacja EE8

Zewnętrzny dysk twardy 3,5″ o pojemności 5 TB, przeznaczony do magazynowania danych lub wykonywania kopii zapasowych, wyposażony jest w obudowę z czterema różnymi interfejsami komunikacyjnymi. Który z tych interfejsów powinien być użyty do podłączenia do komputera, aby uzyskać najwyższą prędkość transferu?

A. FireWire80

B. eSATA 6G

C. USB 3.1 gen 2

D. WiFi 802.11n

Kwalifikacja EE8

Wskaż urządzenie, które powinno być użyte do połączenia dwóch komputerów z siecią Internet za pośrednictwem lokalnej sieci Ethernet, mając do dyspozycji wyłącznie jeden adres IP.

A. Router LAN

B. Przełącznik LAN

C. Modem ISDN

D. Spliter ADSL

Kwalifikacja EE8

Której klasy adresów IP dotyczy adres C0:4B:3C:10?

A. Klasa A

B. Klasa C

C. Klasa B

D. Klasa D

Kwalifikacja EE8

Kiedy administrator przydziela adresy prywatne w klasie C przy użyciu 24-bitowej maski dla komputerów w lokalnej sieci, powinien wybrać zakres

A. 192.168.0.1 do 192.168.0.254

B. 172.16.0.1 do 172.16.255.254

C. 172.168.0.1 do 172.168.255.254

D. 192.168.0.1 do 192.168.10.254

Kwalifikacja EE8

Co odnosi się do terminu SLI?

A. kart LAN

B. systemów dysków twardych

C. układów graficznych

D. urządzeń modemowych

Kwalifikacja EE8

Która z warstw modelu ISO/OSI jest powiązana z protokołem IP?

A. Warstwa transportowa

B. Warstwa sieciowa

C. Warstwa fizyczna

D. Warstwa łącza danych

Kwalifikacja EE8

Jakie rodzaje przesyłania danych to: anycast, broadcast, multicast, unicast oraz geocast?

A. trasowania

B. baz danych

C. sieci LAN

D. sieci WAN

Kwalifikacja EE8

Technika VLSM stosowana w projektowaniu adresacji IPv4 umożliwia

A. używanie do adresowania urządzeń adresów IP z klasy F

B. stosowanie masek podsieci o różnych długościach w ramach jednej przestrzeni adresowej

C. aplikację 128-bitowych masek podsieci

D. selekcję dowolnego adresu rozgłoszeniowego w każdej podsieci

Kwalifikacja EE8

Wskaż nośnik, który w sieciach komputerowych oferuje najszybsze przesyłanie danych?

A. Mikrofale

B. Czteroparowy kabel kat. 5

C. Fale radiowe

D. Kabel światłowodowy

Kwalifikacja EE8

W jakiej fizycznej strukturze sieci awaria jednego komputera prowadzi do przerwania pracy całego systemu?

A. Drzewa

B. Siatki

C. Pierścienia

D. Magistrali

Kwalifikacja EE8

Jak nazywa się identyfikator, który musi być taki sam, aby urządzenia sieciowe mogły funkcjonować w określonej sieci bezprzewodowej?

A. URL

B. MAC

C. IP

D. SSID

Kwalifikacja EE8

W wyniku realizacji polecenia route ustawiono

route add 192.168.35.0 MASK 255.255.255.0 192.168.0.2

A. koszt metryki wynoszący 0 przeskoków

B. maskę 255.255.255.0 dla adresu IP bramy 192.168.0.2

C. adres sieci docelowej na 192.168.35.0

D. 25 bitową maskę dla adresu docelowego

Kwalifikacja EE8

Ile bitów trzeba przejąć z części hosta, aby adres IPv4 10.0.10.0/24 mógł zostać podzielony na

16 podsieci?

A. 4

B. 5

C. 2

D. 3

Kwalifikacja EE8

Użytkownik komputera łączy się z Internetem za pomocą sieci lokalnej. Kiedy wprowadza w przeglądarce adres www.wp.pl, nie uzyskuje dostępu do strony WWW, jednak wprowadzenie adresu IP, takiego jak 212.77.100.101, umożliwia otwarcie tej strony. Jakie mogą być tego powody?

A. Brak serwera WINS

B. Brak adresu bramy

C. Brak serwera PROXY

D. Brak serwera DNS

Kwalifikacja EE8

Jednym z elementów ustawienia sieci bezprzewodowej, który ma na celu podniesienie jej bezpieczeństwa, jest aktywacja szyfrowania informacji. Który standard szyfrowania jest obecnie rekomendowany w sieciach bezprzewodowych?

A. WPA2

B. EIRP

C. PSK

D. TKIP/RC4

Kwalifikacja EE8

Wirusy polimorficzne wyróżniają się tym, że

A. zarażają wszystkie komputery w sieci lokalnej

B. atakują sektor rozruchowy dysku

C. atakują tabelę FAT

D. mają cechę polegającą na modyfikowaniu swojego kodu

Kwalifikacja EE8

Zintegrowana karta sieciowa na płycie głównej uległa uszkodzeniu. Komputer nie jest w stanie uruchomić systemu operacyjnego, ponieważ brak mu dysku twardego oraz napędów optycznych, a system jest ładowany przez sieć lokalną. W celu przywrócenia utraconej funkcji, należy zainstalować w komputerze

A. dysk HDD

B. kartę sieciową obsługującą funkcję Preboot Execution Environment

C. najprostszy adapter sieciowy obsługujący IEEE 802.3

D. napęd DVD-ROM

Kwalifikacja EE8

Z jakim urządzeniem związane są domeny kolizyjne dla podłączonych elementów?

A. Przełącznika

B. Routera

C. Regeneratora

D. Koncentratora

Kwalifikacja EE8

Adres IP 158.75.60.16 należy do klasy adresów

A. klasy D

B. klasy B

C. klasy A

D. klasy C

Kwalifikacja EE8

Które protokoły przesyłają regularne kopie tabeli routingu do sąsiednich ruterów i nie posiadają pełnych danych o odległych ruterach?

A. RIP, IGRP

B. OSPF, RIP

C. EIGRP, OSPF

D. EGP, BGP

Kwalifikacja EE8

Ile bajtów zajmuje adres IPv4?

A. 32

B. 2

C. 4

D. 8

Kwalifikacja EE8

Zakres numerów portów, które są standardowo przypisane dla usług systemowych, takich jak: poczta elektroniczna, WWW, obejmuje

A. 7450-8096

B. 26700-65535

C. 0-1023

D. 9020-10535

Kwalifikacja EE8

Co to jest POP3?

A. protokół do przesyłania e-maili.

B. protokół do odbierania e-maili.

C. narzędziem do zarządzania wiadomościami.

D. systemem do obsługi poczty.

Kwalifikacja EE8

Jakie urządzenie sieciowe powinno zastąpić koncentrator, aby rozdzielić sieć LAN na cztery osobne domeny kolizji?

A. Przełącznikiem.

B. Ruterem.

C. Regeneratorem.

D. Koniem.

Kwalifikacja EE8

Stacja robocza powinna znajdować się w tej samej podsieci co serwer o IP 192.168.10.150 oraz masce 255.255.255.192. Który z adresów IP powinien być skonfigurowany w ustawieniach protokołu TCP/IP karty sieciowej stacji roboczej? (UWAGA: Zdający otrzymuje 1 pkt niezależnie od udzielonej odpowiedzi)

A. 192.168.10.220

B. 192.168.10.130

C. 192.168.10.190

D. 192.168.10.1

Kwalifikacja EE8

Laptopy zazwyczaj posiadają wbudowane bezprzewodowe sieci LAN. Ograniczenia ich stosowania związane są z emisją fal radiowych, które mogą zakłócać pracę innych istotnych dla bezpieczeństwa urządzeń?

A. w pociągu

B. w mieszkaniu

C. w biurze

D. w samolocie

Kwalifikacja EE8

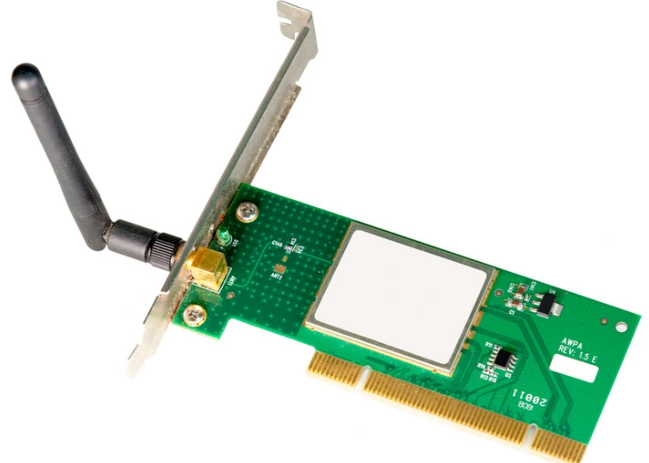

Na zdjęciu przedstawiono

A. modem kablowy.

B. moduł łączący komputer z UPS.

C. kartę sieci bezprzewodowej.

D. kartę telewizyjną.

Kwalifikacja EE8

Który z poniższych protokołów nie działa w warstwie aplikacyjnej modelu ISO/OSI?

A. IP

B. HTTP

C. FTP

D. DNS

Kwalifikacja EE8

Która usługa powinna być aktywna na serwerze, aby komputer roboczy mógł automatycznie otrzymać adres IP?

A. DHCP

B. PROXY

C. WINS

D. DNS

Kwalifikacja EE8

Wskaż właściwy adres hosta w podsieci, w której działa ponad 300 komputerów, przy założeniu, że stosuje się adresowanie klasowe IPv4?

A. 196.15.2.4

B. 220.150.10.6

C. 214.192.16.1

D. 132.10.10.2

Kwalifikacja EE8

Czym jest netykieta?

A. typ sieci komputerowej

B. zbiór zasad i norm dotyczących przyzwoitego zachowania w Internecie

C. symulator zapewniający bezpieczne korzystanie z sieci

D. oprogramowanie do pobierania danych z Internetu