Filtrowanie pytań

Kwalifikacja EE8

A. Macierzystym - w pierwszym sektorze dysku twardego

B. Roaming User Profile - na partycji startowej

C. Profile - na dodatkowej partycji

D. Documents and Settings

Kwalifikacja EE8

Przedstawioną diagnostykę systemu Linux można zrealizować za pomocą polecenia

Thread(s) per core: 1

Core(s) per socket: 4

Socket(s): 1

NUMA node(s): 1

Core(s) per socket: 4

Socket(s): 1

NUMA node(s): 1

A. lscpu

B. whoami

C. pwd

D. cat

Kwalifikacja EE8

Aby uporządkować dane pliku na dysku twardym, które są zapisane na nieprzylegających do siebie klastrach, konieczne jest wykonanie

A. programu chkdsk

B. programu scandisk

C. defragmentacji dysku

D. oczyszczania dysku

Kwalifikacja EE8

Instrukcja for(int i=1; liczba=4; i<5; i++) cout << "Liczba " << liczba << " jest parzysta." klasyfikuje się jako

A. prosta

B. rekurencyjna

C. iteracyjna

D. warunkowa

Kwalifikacja EE8

W modelu OSI wszystkie elementy sieci, które są niezbędne do elektrycznego, optycznego oraz radiowego przesyłania i odbierania sygnałów, są określane przez warstwę

A. sieciową

B. łącza danych

C. transportową

D. fizyczną

Kwalifikacja EE8

Jakie polecenie w języku C++ pozwoli na wyświetlenie na ekranie treści zmiennej char s = "To jest tylko test"?

A. cin<<s

B. cout<<s

C. cin>>s

D. cout>>s

Kwalifikacja EE8

W systemach opartych na Linuxie, konfiguracje sieciowe są przechowywane

A. zawsze w tych samych lokalizacjach, niezależnie od dystrybucji systemu Linux

B. w plikach zapisanych w formacie gpg

C. w różnych lokalizacjach, zależnie od dystrybucji systemu Linux

D. w plikach zapisanych w formacie ssh

Kwalifikacja EE8

Podczas instalacji systemu operacyjnego Linux, konieczne jest wykorzystanie systemu plików

A. NTFS 4

B. FAT32

C. NTFS 5

D. ReiserFS

Kwalifikacja EE8

Narzędzie przekształcające kod źródłowy na instrukcje maszynowe, które są zapisywane w pliku pośrednim OBJ, to

A. linker

B. debugger

C. kompilator

D. konsolidator

Kwalifikacja EE8

W schematach blokowych, symbol graficzny przedstawiony na rysunku, oznacza

A. początek algorytmu.

B. łącznik stronicowy.

C. wyprowadzanie danych.

D. wprowadzanie danych.

Kwalifikacja EE8

Ile razy zostanie przeprowadzona operacja mnożenia w oparciu o podaną instrukcję pętli?

k:=5; iloczyn:=1; for n:=10 downto k do iloczyn:=iloczyn*n;

A. 5B. 10C. 3D. 6 Kwalifikacja EE8 Aby wydobyć dane z archiwum o nazwie dane.tar, użytkownik korzystający z systemu Linux powinien zastosować polecenie

A. gzip –r dane.tarB. tar –cvf dane.tarC. tar –xvf dane.tarD. gunzip –r dane.tar Kwalifikacja EE8 W projekcie sieci komputerowej znajduje się informacja dotycząca użycia protokołów TCP oraz UDP. W której warstwie modelu ISO/OSI te protokoły są określone?

A. FizycznejB. PrezentacjiC. SesjiD. Transportowej Kwalifikacja EE8 Aby wzbogacić możliwości przeglądarki internetowej, na przykład o funkcję VPN, konieczne jest zainstalowanie zewnętrznych bibliotek lub aplikacji zwanych

A. protocolsB. readersC. pluginsD. inputs Kwalifikacja EE8 Iptables to program sterujący filtrem pakietów (głównie używanym jako zapora sieciowa bądź NAT) opracowany dla systemu operacyjnego Linux. Przedstawiona konfiguracja sprawia, że na wejściu są akceptowane protokoły bazujące na TCP, których numery portów definiuje opcja dport. Przy takiej konfiguracji akceptowane są protokoły

iptables -A INPUT --protocol tcp --dport 80 -j ACCEPT iptables -A INPUT --protocol tcp --dport 21 -j ACCEPT

A. FTP i POP3B. HTTP i FTPC. POP3 i SMTPD. HTTP i HTTPS Kwalifikacja EE8 Jak wygląda zapis deklaracji tablicy liczb całkowitych o w wierszach i k kolumnach posiadającej nazwę tab w języku C++?

A. tab[w][k] intB. int tab[w][k]C. int tab[k][w]D. float tab[k],[w] Kwalifikacja EE8 Na jakich nośnikach danych najczęściej uszkodzenia powierzchni są przyczyną problemów?

A. W dyskach twardych HDDB. W pamięciach zewnętrznych FlashC. W kartach pamięci SDD. W dyskach SSD Kwalifikacja EE8 Który z wymienionych parametrów wskazuje na przepustowość, z jaką procesor może nawiązywać komunikację z innymi komponentami komputera?

A. MMUB. FSBC. ALUD. FPU Kwalifikacja EE8 Program, który udostępnia dane na temat wydajności zestawu komputerowego to

A. debuggerB. kompilatorC. benchmarkD. sniffer Kwalifikacja EE8 Osoba korzystająca z sieci lokalnej powinna mieć możliwość dostępu do plików umieszczonych na serwerze sieciowym. W tym celu konieczne jest

A. zalogowanie się do domeny serwera oraz posiadanie właściwych uprawnień do plików na serwerzeB. posiadanie konta użytkownika bez uprawnień administracyjnych na tym serwerzeC. bycie członkiem grupy administratorzy na tym serwerzeD. podłączenie komputera do tego samego switcha, do którego jest podłączony serwer Kwalifikacja EE8 Jaką liczbę linii danych posiada magistrala Centronics?

A. 8B. 1C. 2D. 16 Kwalifikacja EE8 Jaką długość ma adres IP w wersji 4?

A. 32 bityB. 2 bajtyC. 10 bajtówD. 16 bitów Kwalifikacja EE8 Skaner antywirusowy zidentyfikował szkodliwe oprogramowanie. Z opisu wynika, że to dialer, który pozostawiony w systemie

A. nawiąże połączenie z płatnymi numerami telefonicznymi przy użyciu modemuB. zakazi załączniki e-mailoweC. zdobędzie pełną kontrolę nad komputeremD. zaatakuje rekord rozruchowy dysku Kwalifikacja EE8 Polecenie tracert to narzędzie diagnostyczne, które ustala

C:\>tracert wp.pl

Trasa śledzenia do wp.pl [212.77.100.101]

przewyższa maksymalną liczbę przeskoków 30

1 2 ms 3 ms 2 ms 192.168.0.1

2 * 8 ms 10 ms 10.135.96.1

3 * * * Upłynął limit czasu żądania.

4 9 ms 7 ms 10 ms upe-task-gw.task.gda.pl [153.19.0.5]

5 16 ms 9 ms 9 ms ci-wp-rtr.wp.pl [153.19.102.1]

6 91 ms * 10 ms zew.rtrd2.adm.wp-sa.pl [212.77.105.29]

7 11 ms 10 ms 11 ms www.wp.pl [212.77.100.101]

Śledzenie zakończone.

C:\>

A. poprawność konfiguracji protokołu TCP/IPB. ścieżkę do lokalizacji docelowejC. sprawność połączenia przy użyciu protokołu IPX/SPXD. możliwość diagnozowania infrastruktury systemu DNS Kwalifikacja EE8 Gdy w komórce arkusza MS Excel zamiast cyfr wyświetlają się znaki ########, należy przede wszystkim zweryfikować, czy

A. wpisana formuła ma błądB. wystąpił błąd w obliczeniachC. wartość nie mieści się w komórce i nie może być prawidłowo wyświetlonaD. wprowadzone zostały litery zamiast cyfr Kwalifikacja EE8 W systemie binarnym liczba FFFF (w szesnastkowym systemie) reprezentuje się jako

A. 0000 0000 0000 0000B. 0010 0000 0000 0111C. 1111 1111 1111 1111D. 1111 0000 0000 0111 Kwalifikacja EE8 Jaką liczbę naturalną w systemie dziesiętnym reprezentuje zapis szesnastkowy 41?

A. 81B. 75C. 91D. 65 Kwalifikacja EE8 Ile równych podsieci powinno się utworzyć w sieci o adresie IPv4 192.168.30.0/24, aby każda z nowych podsieci mogła pomieścić dokładnie 30 adresów hostów?

A. 48B. 8C. 32D. 16 Kwalifikacja EE8 Jakie oprogramowanie, chroniące przed włamaniami do sieci, powinno być zainstalowane na serwerze oferującym dostęp do Internetu?

A. FireWallB. Active DirectoryC. DHCPD. DNS Kwalifikacja EE8 Czym jest dodatkowy środek ochrony?

A. bariera ochronnaB. izolowanie części czynnychC. umieszczenie elementów niebezpiecznych w miejscu niedostępnym dla rąkD. automatyczne odłączenie zasilania Kwalifikacja EE8 Jakie urządzenie należy wykorzystać do podłączenia lokalnej sieci korzystającej z adresów prywatnych do Internetu?

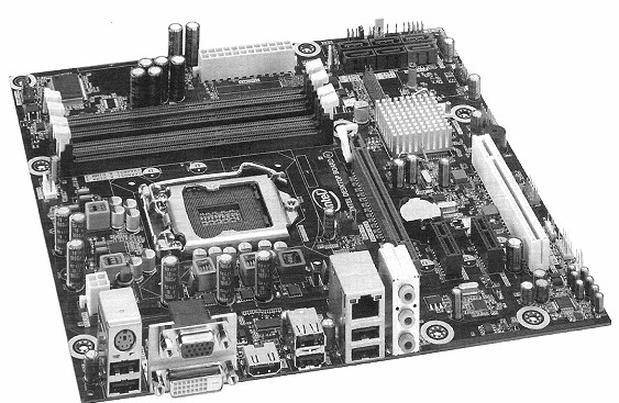

A. switch.B. router.C. powielacz.D. hub. Kwalifikacja EE8 Na zdjęciu przedstawiono płytę główną

Kwalifikacja EE8 Użytkownik A nie może nawiązać połączenia z użytkownikiem B w sieci Internet. Musi on przeanalizować trasę połączenia do adresu IP użytkownika B. Jakie polecenie powinien zastosować, korzystając z komputera działającego na systemie Windows XP?

A. winipcfgB. pingC. ipconfigD. tracert Kwalifikacja EE8 Symbol graficzny instrukcji warunkowej posiada

A. tylko wyjścieB. jedno wejście i jedno wyjścieC. jedno wejście i dwa wyjściaD. tylko wejście Kwalifikacja EE8 Licencja CAL (Client Access License) przyznaje użytkownikowi uprawnienia

A. do przenoszenia programu na nośniki zewnętrzneB. do użytkowania programu w sposób nieograniczonyC. do korzystania z usług dostępnych na serwerzeD. do modyfikacji kodu źródłowego programu Kwalifikacja EE8 Pokazanym na rysunku symbol graficzny oznacza złącze

Kwalifikacja EE8 Każdorazowo po godzinie pracy osoby korzystającej z monitora ekranowego należy zapewnić co najmniej przerwę trwającą

A. 5 minutB. 10 minutC. 20 minutD. 3 minuty Kwalifikacja EE8 Gdzie w dokumencie tekstowym Word umiejscowione są nagłówek i stopka?

A. Nagłówek jest umieszczony na górnym marginesie, a stopka na dolnym marginesieB. Nagłówek znajduje się na początku dokumentu, a stopka na końcu dokumentuC. Nagłówek jest umiejscowiony na dolnym marginesie, podczas gdy stopka jest umieszczona na górnym marginesieD. Na stronach parzystych dokumentu Kwalifikacja EE8 Gdy osoba zajmująca się naprawą komputera dozna porażenia prądem elektrycznym, co powinno być zrobione w pierwszej kolejności?

A. zadzwonić po pomoc medycznąB. uwolnić porażonego spod działania prądu elektrycznegoC. przemieścić poszkodowanego w inne miejsceD. umieścić poszkodowanego w pozycji bocznej ustalonej Kwalifikacja EE8 Aby chronić sprzęt podczas wymiany pamięci RAM przed wpływem ładunków elektrostatycznych, co należy zastosować?

A. wyłącznik różnicowoprądowyB. opaskę antystatycznąC. matę izolacyjnąD. rękawice gumowe

k:=5; iloczyn:=1; for n:=10 downto k do iloczyn:=iloczyn*n; A. 5

B. 10

C. 3

D. 6

Kwalifikacja EE8

Aby wydobyć dane z archiwum o nazwie dane.tar, użytkownik korzystający z systemu Linux powinien zastosować polecenie

A. gzip –r dane.tar

B. tar –cvf dane.tar

C. tar –xvf dane.tar

D. gunzip –r dane.tar

Kwalifikacja EE8

W projekcie sieci komputerowej znajduje się informacja dotycząca użycia protokołów TCP oraz UDP. W której warstwie modelu ISO/OSI te protokoły są określone?

A. Fizycznej

B. Prezentacji

C. Sesji

D. Transportowej

Kwalifikacja EE8

Aby wzbogacić możliwości przeglądarki internetowej, na przykład o funkcję VPN, konieczne jest zainstalowanie zewnętrznych bibliotek lub aplikacji zwanych

A. protocols

B. readers

C. plugins

D. inputs

Kwalifikacja EE8

Iptables to program sterujący filtrem pakietów (głównie używanym jako zapora sieciowa bądź NAT) opracowany dla systemu operacyjnego Linux. Przedstawiona konfiguracja sprawia, że na wejściu są akceptowane protokoły bazujące na TCP, których numery portów definiuje opcja dport. Przy takiej konfiguracji akceptowane są protokoły

| iptables -A INPUT --protocol tcp --dport 80 -j ACCEPT |

| iptables -A INPUT --protocol tcp --dport 21 -j ACCEPT |

A. FTP i POP3

B. HTTP i FTP

C. POP3 i SMTP

D. HTTP i HTTPS

Kwalifikacja EE8

Jak wygląda zapis deklaracji tablicy liczb całkowitych o w wierszach i k kolumnach posiadającej nazwę tab w języku C++?

A. tab[w][k] int

B. int tab[w][k]

C. int tab[k][w]

D. float tab[k],[w]

Kwalifikacja EE8

Na jakich nośnikach danych najczęściej uszkodzenia powierzchni są przyczyną problemów?

A. W dyskach twardych HDD

B. W pamięciach zewnętrznych Flash

C. W kartach pamięci SD

D. W dyskach SSD

Kwalifikacja EE8

Który z wymienionych parametrów wskazuje na przepustowość, z jaką procesor może nawiązywać komunikację z innymi komponentami komputera?

A. MMU

B. FSB

C. ALU

D. FPU

Kwalifikacja EE8

Program, który udostępnia dane na temat wydajności zestawu komputerowego to

A. debugger

B. kompilator

C. benchmark

D. sniffer

Kwalifikacja EE8

Osoba korzystająca z sieci lokalnej powinna mieć możliwość dostępu do plików umieszczonych na serwerze sieciowym. W tym celu konieczne jest

A. zalogowanie się do domeny serwera oraz posiadanie właściwych uprawnień do plików na serwerze

B. posiadanie konta użytkownika bez uprawnień administracyjnych na tym serwerze

C. bycie członkiem grupy administratorzy na tym serwerze

D. podłączenie komputera do tego samego switcha, do którego jest podłączony serwer

Kwalifikacja EE8

Jaką liczbę linii danych posiada magistrala Centronics?

A. 8

B. 1

C. 2

D. 16

Kwalifikacja EE8

Jaką długość ma adres IP w wersji 4?

A. 32 bity

B. 2 bajty

C. 10 bajtów

D. 16 bitów

Kwalifikacja EE8

Skaner antywirusowy zidentyfikował szkodliwe oprogramowanie. Z opisu wynika, że to dialer, który pozostawiony w systemie

A. nawiąże połączenie z płatnymi numerami telefonicznymi przy użyciu modemu

B. zakazi załączniki e-mailowe

C. zdobędzie pełną kontrolę nad komputerem

D. zaatakuje rekord rozruchowy dysku

Kwalifikacja EE8

Polecenie tracert to narzędzie diagnostyczne, które ustala

C:\>tracert wp.pl

Trasa śledzenia do wp.pl [212.77.100.101]

przewyższa maksymalną liczbę przeskoków 30

1 2 ms 3 ms 2 ms 192.168.0.1

2 * 8 ms 10 ms 10.135.96.1

3 * * * Upłynął limit czasu żądania.

4 9 ms 7 ms 10 ms upe-task-gw.task.gda.pl [153.19.0.5]

5 16 ms 9 ms 9 ms ci-wp-rtr.wp.pl [153.19.102.1]

6 91 ms * 10 ms zew.rtrd2.adm.wp-sa.pl [212.77.105.29]

7 11 ms 10 ms 11 ms www.wp.pl [212.77.100.101]

Śledzenie zakończone.

C:\>

Trasa śledzenia do wp.pl [212.77.100.101]

przewyższa maksymalną liczbę przeskoków 30

1 2 ms 3 ms 2 ms 192.168.0.1

2 * 8 ms 10 ms 10.135.96.1

3 * * * Upłynął limit czasu żądania.

4 9 ms 7 ms 10 ms upe-task-gw.task.gda.pl [153.19.0.5]

5 16 ms 9 ms 9 ms ci-wp-rtr.wp.pl [153.19.102.1]

6 91 ms * 10 ms zew.rtrd2.adm.wp-sa.pl [212.77.105.29]

7 11 ms 10 ms 11 ms www.wp.pl [212.77.100.101]

Śledzenie zakończone.

C:\>

A. poprawność konfiguracji protokołu TCP/IP

B. ścieżkę do lokalizacji docelowej

C. sprawność połączenia przy użyciu protokołu IPX/SPX

D. możliwość diagnozowania infrastruktury systemu DNS

Kwalifikacja EE8

Gdy w komórce arkusza MS Excel zamiast cyfr wyświetlają się znaki ########, należy przede wszystkim zweryfikować, czy

A. wpisana formuła ma błąd

B. wystąpił błąd w obliczeniach

C. wartość nie mieści się w komórce i nie może być prawidłowo wyświetlona

D. wprowadzone zostały litery zamiast cyfr

Kwalifikacja EE8

W systemie binarnym liczba FFFF (w szesnastkowym systemie) reprezentuje się jako

A. 0000 0000 0000 0000

B. 0010 0000 0000 0111

C. 1111 1111 1111 1111

D. 1111 0000 0000 0111

Kwalifikacja EE8

Jaką liczbę naturalną w systemie dziesiętnym reprezentuje zapis szesnastkowy 41?

A. 81

B. 75

C. 91

D. 65

Kwalifikacja EE8

Ile równych podsieci powinno się utworzyć w sieci o adresie IPv4 192.168.30.0/24, aby każda z nowych podsieci mogła pomieścić dokładnie 30 adresów hostów?

A. 48

B. 8

C. 32

D. 16

Kwalifikacja EE8

Jakie oprogramowanie, chroniące przed włamaniami do sieci, powinno być zainstalowane na serwerze oferującym dostęp do Internetu?

A. FireWall

B. Active Directory

C. DHCP

D. DNS

Kwalifikacja EE8

Czym jest dodatkowy środek ochrony?

A. bariera ochronna

B. izolowanie części czynnych

C. umieszczenie elementów niebezpiecznych w miejscu niedostępnym dla rąk

D. automatyczne odłączenie zasilania

Kwalifikacja EE8

Jakie urządzenie należy wykorzystać do podłączenia lokalnej sieci korzystającej z adresów prywatnych do Internetu?

A. switch.

B. router.

C. powielacz.

D. hub.

Kwalifikacja EE8

Na zdjęciu przedstawiono płytę główną

A. do której istnieje możliwość bezpośredniego podłączenia dysków twardych w standardzie IDE.

B. która posiada tylko jedno wyjście graficzne.

C. do której nie istnieje możliwość zamontowania urządzeń PCI.

D. która na panelu zewnętrznym nie ma wyprowadzonego portu S/PDIF.

Kwalifikacja EE8

Użytkownik A nie może nawiązać połączenia z użytkownikiem B w sieci Internet. Musi on przeanalizować trasę połączenia do adresu IP użytkownika B. Jakie polecenie powinien zastosować, korzystając z komputera działającego na systemie Windows XP?

A. winipcfg

B. ping

C. ipconfig

D. tracert

Kwalifikacja EE8

Symbol graficzny instrukcji warunkowej posiada

A. tylko wyjście

B. jedno wejście i jedno wyjście

C. jedno wejście i dwa wyjścia

D. tylko wejście

Kwalifikacja EE8

Licencja CAL (Client Access License) przyznaje użytkownikowi uprawnienia

A. do przenoszenia programu na nośniki zewnętrzne

B. do użytkowania programu w sposób nieograniczony

C. do korzystania z usług dostępnych na serwerze

D. do modyfikacji kodu źródłowego programu

Kwalifikacja EE8

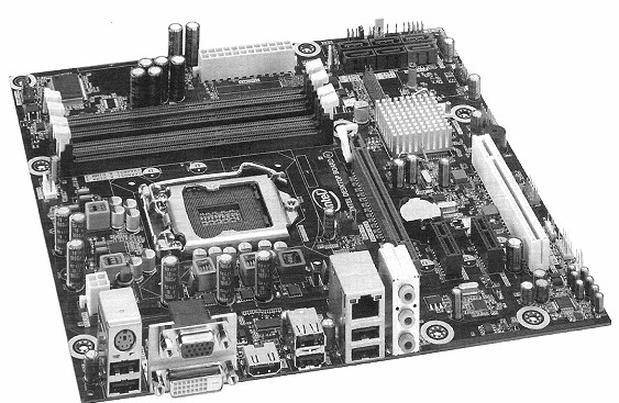

Pokazanym na rysunku symbol graficzny oznacza złącze

A. COM

B. HDMI

C. FIRE WIRE

D. DVI

Kwalifikacja EE8

Każdorazowo po godzinie pracy osoby korzystającej z monitora ekranowego należy zapewnić co najmniej przerwę trwającą

A. 5 minut

B. 10 minut

C. 20 minut

D. 3 minuty

Kwalifikacja EE8

Gdzie w dokumencie tekstowym Word umiejscowione są nagłówek i stopka?

A. Nagłówek jest umieszczony na górnym marginesie, a stopka na dolnym marginesie

B. Nagłówek znajduje się na początku dokumentu, a stopka na końcu dokumentu

C. Nagłówek jest umiejscowiony na dolnym marginesie, podczas gdy stopka jest umieszczona na górnym marginesie

D. Na stronach parzystych dokumentu

Kwalifikacja EE8

Gdy osoba zajmująca się naprawą komputera dozna porażenia prądem elektrycznym, co powinno być zrobione w pierwszej kolejności?

A. zadzwonić po pomoc medyczną

B. uwolnić porażonego spod działania prądu elektrycznego

C. przemieścić poszkodowanego w inne miejsce

D. umieścić poszkodowanego w pozycji bocznej ustalonej

Kwalifikacja EE8

Aby chronić sprzęt podczas wymiany pamięci RAM przed wpływem ładunków elektrostatycznych, co należy zastosować?

A. wyłącznik różnicowoprądowy

B. opaskę antystatyczną

C. matę izolacyjną

D. rękawice gumowe