Filtrowanie pytań

Tworzenie i administrowanie s…

A. wyciszenia

B. usuwania szumów

C. normalizacji

D. podbicia basów

Tworzenie i administrowanie s…

W wyniku przedstawionego polecenia w tabeli zostanie ALTER TABLE nazwa1 ADD nazwa2 DOUBLE NOT NULL;

ALTER TABLE nazwa1 ADD nazwa2 DOUBLE NOT NULL;A. zmieniona kolumna z nazwa1 na nazwa2

B. zmieniony typ kolumny nazwa2 na DOUBLE

C. dodana kolumna nazwa2 z wymuszoną wartością DOUBLE

D. dodana kolumna nazwa2 o typie zmiennoprzecinkowym

Tworzenie i administrowanie s…

Jaką rolę pełni funkcja PHP o nazwie mysql_num_rows()?

A. zwraca ilość wierszy znajdujących się w rezultacie zapytania

B. zwraca następny rekord z wynikami zapytania

C. numeruje rekordy w bazie danych

D. zwraca rekord o numerze podanym w argumencie funkcji

Tworzenie i administrowanie s…

Podane w ramce polecenie SQL ma za zadanie

UPDATE Uczen SET id_klasy = id_klasy + 1;

A. zwiększyć o jeden wartość w kolumnie id_klasy dla wszystkich rekordów tabeli Uczen

B. zwiększyć o jeden wartość pola id_klasy w jednym rekordzie tabeli Uczen

C. ustawić wartość pola id_klasy na 1 dla wszystkich rekordów tabeli Uczen

D. ustawić wartość w kolumnie id_klasy na 1 dla wszystkich rekordów tabeli Uczen

Projektowanie, programowanie …

Jakie jest główne zadanie debuggera w środowisku programowania?

A. Generowanie plików wykonywalnych

B. Tworzenie kodu źródłowego

C. Kompilowanie kodu źródłowego

D. Analiza i usuwanie błędów w kodzie

Tworzenie i administrowanie s…

Systemy CMS charakteryzują się

A. możliwością programowania w zaawansowanych frameworkach dla aplikacji Web.

B. wbudowanym serwerem poczty elektronicznej.

C. możliwością edycji treści bez konieczności znajomości HTML.

D. wbudowanym edytorem grafiki wektorowej.

Tworzenie i administrowanie s…

Wypisanie tekstu w języku JavaScript nie jest możliwe przy użyciu

A. funkcji MessageBox()

B. własności innerHTML

C. metody document.write()

D. metody window.alert()

Tworzenie i administrowanie s…

Która z pętli w PHP umożliwia przeprowadzenie operacji na wszystkich elementach tablicy z automatycznym przypisaniem indeksów tych elementów?

A. foreach

B. for

C. while

D. do...while

Tworzenie i administrowanie s…

W języku SQL aby zmodyfikować dane w tabeli, należy posłużyć się poleceniem

A. JOIN

B. CREATE

C. SELECT

D. UPDATE

Tworzenie i administrowanie s…

Jaką relację typu uzyskuje się w wyniku powiązania kluczy głównych dwóch tabel?

A. jeden do wielu

B. wiele do jednego

C. wiele do wielu

D. jeden do jednego

Projektowanie, programowanie …

Jakie narzędzie jest wykorzystywane do zgłaszania błędów w projektach IT?

A. Git

B. Photoshop

C. JIRA

D. Blender

Tworzenie i administrowanie s…

Za pomocą zapytania SQL trzeba uzyskać z bazy danych nazwiska pracowników, którzy pełnią funkcję kierownika, a ich wynagrodzenie mieści się w przedziale jednostronnie domkniętym (3000, 4000>. Która klauzula sprawdza ten warunek?

A. WHERE kierownik = true AND pensja > 3000 AND pensja <= 4000

B. WHERE kierownik = true OR pensja > 3000 OR pensja <= 4000

C. WHERE kierownik = true AND pensja => 3000 AND pensja <= 4000

D. WHERE kierownik = true AND pensja => 3000 OR pensja < 4000

Tworzenie i administrowanie s…

Aby przeanalizować rozkład ilościowy różnych kolorów na zdjęciu, należy skorzystać z

A. balansu kolorów

B. rozmycia Gaussa

C. histogramu

D. desaturacji

Tworzenie i administrowanie s…

Jaki zestaw liczb zostanie wyświetlony w wyniku działania pętli napisanej w języku PHP?

| $liczba = 10; while ($liczba < 50) { echo "$liczba "; $liczba = $liczba + 5; } |

A. 10 15 20 25 30 35 40 45

B. 10 15 20 25 30 35 40 45 50

C. 0 5 10 15 20 25 30 35 40 45

D. 0 5 10 15 20 25 30 35 40 45 50

Tworzenie i administrowanie s…

W programie Audacity, podczas edytowania dźwięku pozyskanego z płyty analogowej, konieczne jest usunięcie pojedynczych trzasków typowych dla płyt winylowych. Jakie narzędzie jest do tego celu przeznaczone?

A. Usuwanie stukotu (Click Removal)

B. Normalizuj (Normalize)

C. Redukcja szumu (Noise Reduction)

D. Obwiednia (Envelope)

Projektowanie, programowanie …

W jakim modelu Cyklu Życia Projektu Informatycznego znajduje się etap analizy ryzyka?

A. W modelu Fry’ego

B. W spiralnym

C. W kaskadowym

D. W modelu z prototypem

Tworzenie i administrowanie s…

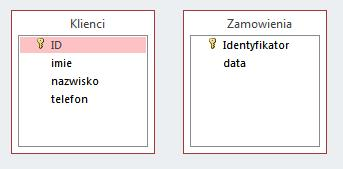

Na ilustracji przedstawiono dwie tabele. Aby ustanowić między nimi relację jeden do wielu, gdzie jedna strona to Klienci, a druga strona to Zamowienia, należy

A. powiązać relacją pola ID z obu tabel.

B. stworzyć trzecią tabelę z dwoma kluczami obcymi. Jeden klucz połączyć z ID tabeli Klienci, a drugi klucz połączyć z ID tabeli Zamowienia.

C. dodać pole klucza obcego do tabeli Klienci i powiązać je z ID tabeli Zamowienia.

D. wprowadzić pole klucza obcego do tabeli Zamowienia i powiązać je z ID tabeli Klienci.

Tworzenie i administrowanie s…

W języku PHPnie ma możliwości

A. zmienianie dynamiczne treści strony HTML w przeglądarce

B. obróbka informacji przechowywanych w bazie danych

C. tworzenie dynamicznej zawartości strony internetowej

D. przetwarzanie danych z formularzy

Tworzenie i administrowanie s…

Została stworzona baza danych z tabelą podzespoły, która zawiera pola: model, producent, typ, cena. W celu wyświetlenia wszystkich modeli pamięci RAM od firmy Kingston w porządku rosnącym według ceny, należy skorzystać z następującej kwerendy:

A. SELECT model FROM podzespoly WHERE typ='RAM' OR producent='Kingston' ORDER BY cena DESC

B. SELECT model FROM producent WHERE typ='RAM' OR producent='Kingston' ORDER BY podzespoly ASC

C. SELECT model FROM podzespoly WHERE typ='RAM' AND producent='Kingston' ORDER BY cena ASC

D. SELECT model FROM podzespoly WHERE typ='RAM' AND producent='Kingston' ORDER BY cena DESC

Projektowanie, programowanie …

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

A. Optymalizacja kodu

B. Tłumaczenie kodu źródłowego na język maszynowy

C. Weryfikacja błędów składniowych

D. Analiza działania programu w czasie rzeczywistym

Tworzenie i administrowanie s…

Znacznik <ins> w języku HTML jest używany do wskazania

A. cytowanego fragmentu tekstu

B. tekstu o zmienionym formacie

C. tekstu, który został dodany

D. tekstu, który został usunięty

Tworzenie i administrowanie s…

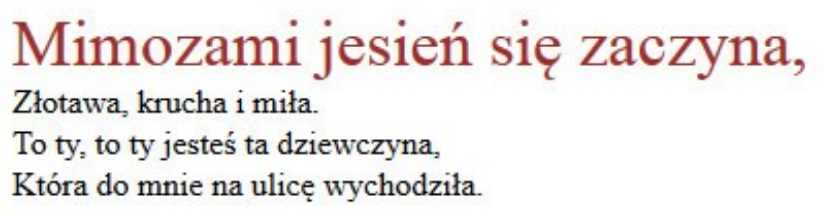

Przedstawiono efekt formatowania CSS oraz kod HTML. Jak należy zdefiniować styl, aby osiągnąć takie formatowanie?

<p>

Mimozami jesień się zaczyna,<br>

Złotawa, krucha i miła.<br>

To ty, to ty jesteś ta dziewczyna,<br>

Która do mnie na ulicę wychodziła.

</p>

A. #first-line { font-size: 200%; color: brown; }

B. p.first-line { font-size: 200%; color: brown; }

C. .first-line { font-size: 200%; color: brown; }

D. p::first-line { font-size: 200%; color: brown; }

Tworzenie i administrowanie s…

Które zdarzenie języka JavaScript jest wyzwalane w momencie, gdy kursor myszy znajduje się na elemencie do którego jest przypisane?

A. onmouseup

B. onmousedown

C. onmouseover

D. onmouseout

Projektowanie, programowanie …

Tworząc aplikację opartą na obiektach, należy założyć, że program będzie zarządzany przez

A. pętlę dyspozytora, która w zależności od zdarzenia wywoła właściwą funkcję

B. definicję warunków końcowego rozwiązania

C. moduły zawierające funkcje oraz zmienne globalne

D. zbiór instancji klas współpracujących ze sobą

Projektowanie, programowanie …

Jaki z wymienionych komponentów jest kluczowy do inicjalizacji pola klasy podczas tworzenia instancji obiektu?

A. Konstruktor

B. Metoda statyczna

C. Funkcja zaprzyjaźniona

D. Instrukcja warunkowa

Projektowanie, programowanie …

Który system informatyczny powinien być zastosowany do zarządzania sprzedażą w e-sklepie?

A. System CRM

B. System ERP

C. System e-commerce

D. System CMS

Projektowanie, programowanie …

Jaki jest zasadniczy cel ataku phishingowego?

A. Zbieranie danych osobowych za pomocą podszywających się stron lub wiadomości

B. Uniemożliwienie dostępu do usług internetowych

C. Zakłócanie pracy sieci przez nadmiarowe zapytania

D. Kradzież haseł z pamięci operacyjnej urządzenia

Projektowanie, programowanie …

Zaprezentowany symbol odnosi się do

A. domeny publicznej

B. Creative Commons

C. prawa cytatu

D. praw autorskich

Tworzenie i administrowanie s…

W SQL, aby zabezpieczyć kwerendę CREATE USER przed utworzeniem konta, jeżeli ono już istnieje, należy użyć składni

A. CREATE USER IF NOT EXISTS 'anna'@'localhost' IDENTIFIED BY 'yu&T%';

B. CREATE USER OR DROP 'anna'@'localhost' IDENTIFIED BY 'yu&T%';

C. CREATE OR REPLACE USER 'anna'@'localhost' IDENTIFIED BY 'yu&T%';

D. CREATE USER 'anna'@'localhost' IDENTIFIED BY 'yu&T%';

Projektowanie, programowanie …

Do stworzenia zbioru danych potrzebnego do uruchomienia algorytmu sortowania bąbelkowego tablicy, wymagane są przynajmniej następujące typy:

A. jeden tablicowy, dwa liczbowe do nadzorowania pętli, jeden do zamiany miejscami elementów

B. dwa tablicowe, dwa do zamiany miejscami elementów

C. jeden tablicowy, jeden liczbowy do nadzorowania pętli, dwa do zamiany miejscami elementów

D. dwa tablicowe, jeden liczbowy do nadzorowania pętli

Tworzenie i administrowanie s…

Witryna internetowa zawiera poziome menu w formie listy punktowanej. Aby elementy tej listy mogły być wyświetlane w jednej linii, należy przypisać selektorowi li właściwość

A. position

B. display

C. outline

D. text-align

Tworzenie i administrowanie s…

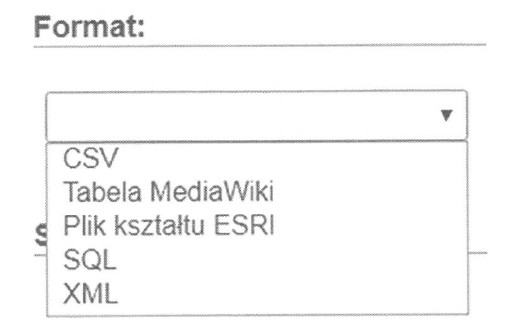

Na przedstawionym obrazie zobrazowano wybór formatu pliku do zaimportowania bazy danych. Który z formatów należy wybrać, jeśli dane zostały wyeksportowane z programu Excel i zapisane w formie tekstowej z użyciem przecinka do oddzielania wartości pól?

A. ESRI

B. SQL

C. XML

D. CSV

Tworzenie i administrowanie s…

Instrukcja w języku SQL GRANT ALL PRIVILEGES ON klienci TO pracownik

GRANT ALL PRIVILEGES ON klienci TO pracownikA. Odbiera wszystkie uprawnienia pracownikowi do tabeli klienci

B. Przyznaje uprawnienia grupie klienci do tabeli pracownik

C. Przyznaje wszystkie uprawnienia do tabeli klienci użytkownikowi pracownik

D. Przenosi uprawnienia z grupy klienci na użytkownika pracownik

Tworzenie i administrowanie s…

Rodzaj programowania, w którym sekwencja poleceń (instrukcji) dostarczanych komputerowi jest traktowana jako program, określa się mianem programowania

A. logicznogo

B. funkcyjnego

C. imperatywnego

D. stanowego

Tworzenie i administrowanie s…

Specjalna funkcja danej klasy stosowana w programowaniu obiektowym, która jest wywoływana automatycznie w momencie tworzenia obiektu, a jej głównym celem jest zazwyczaj inicjalizacja pól, to

A. destruktor

B. specyfikator dostępu

C. obiekt

D. konstruktor

Tworzenie i administrowanie s…

Aby ułatwić dodawanie oraz modyfikowanie danych w tabeli, konieczne jest zdefiniowanie

A. filtru.

B. formularza.

C. zapytania SELECT.

D. sprawozdania.

Tworzenie i administrowanie s…

Zarządzanie procesem przekształcania kodu źródłowego stworzonego przez programistę na kod maszynowy, który jest zrozumiały dla komputera, nosi nazwę

A. wdrażanie

B. kompilowanie

C. analizowanie

D. rozpoczynanie

Projektowanie, programowanie …

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

A. Dzieleni się swoimi danymi dostępowymi z przyjaciółmi

B. Weryfikacja ustawień prywatności na platformach społecznościowych

C. Niepotwierdzanie źródeł publikowanych informacji

D. Zamieszczanie wszystkich szczegółów dotyczących swojego życia prywatnego

Tworzenie i administrowanie s…

Wskaż właściwą zasadę związaną z integralnością danych w bazie danych?

A. pole klucza obcego nie może być puste

B. w relacji 1..n pole klucza obcego łączy się z polem klucza obcego innej tabeli

C. pole klucza podstawowego musi mieć utworzony indeks

D. pole klucza podstawowego nie może pozostawać puste

Projektowanie, programowanie …

Modyfikator dostępu znajdujący się przed definicją metody Dodaj() w klasie Kalkulator sprawia, że: protected void Dodaj() {}

A. nie jest ona osiągalna w klasach, które dziedziczą po klasie Kalkulator

B. jest ona dostępna zarówno w samej klasie, jak i w klasach dziedziczących po klasie Kalkulator

C. nie jest ona dostępna z poziomu klas, które są zaprzyjaźnione z klasą Kalkulator

D. jest ona możliwa do wykorzystania w programie głównym i można ją wywołać na instancji klasy Kalkulator