Filtrowanie pytań

Administracja i eksploatacja …

A. przygotować rewers serwisowy i opieczętowany przedłożyć do podpisania

B. sporządzić rachunek za naprawę w dwóch kopiach

C. przeprowadzić ogólną inspekcję sprzętu oraz zrealizować wywiad z klientem

D. zrealizować testy powykonawcze sprzętu

Administracja i eksploatacja …

Aby zmienić ustawienia rozruchu komputera w systemie Windows 7 przy użyciu wiersza poleceń, jakie polecenie powinno być użyte?

A. config

B. bcdedit

C. bootfix

D. bootcfg

Administracja i eksploatacja …

Jak można skonfigurować interfejs sieciowy w systemie Linux, modyfikując plik

A. /etc/network/interfaces

B. /etc/host.conf

C. /etc/resolv.conf

D. /etc/hosts

Administracja i eksploatacja …

Które bity w 48-bitowym adresie MAC identyfikują producenta?

A. Ostatnie 24 bity

B. Ostatnie 8 bitów

C. Pierwsze 8 bitów

D. Pierwsze 24 bity

Administracja i eksploatacja …

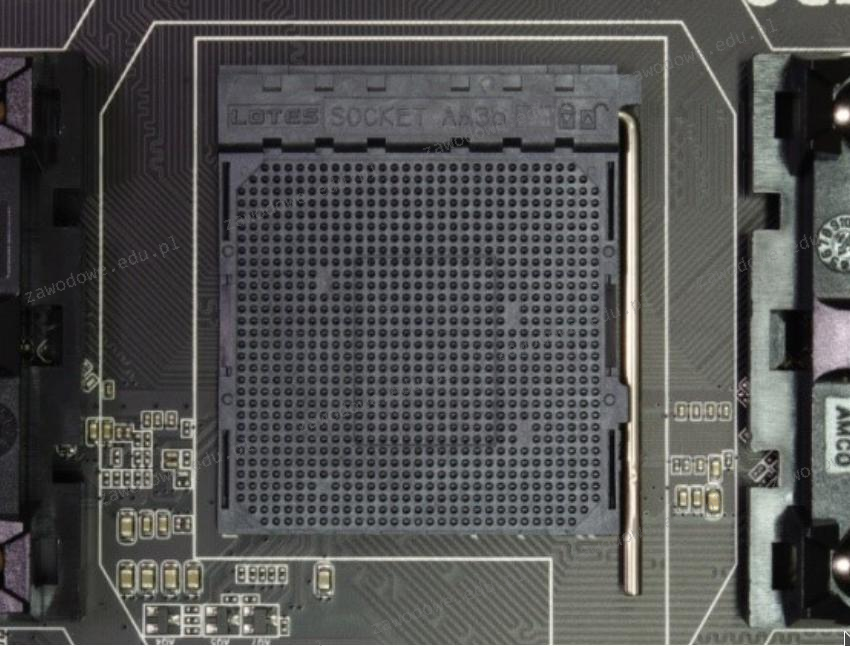

Na płycie głównej z gniazdem pokazanym na fotografii możliwe jest zainstalowanie procesora

A. AMD FX-6300, s-AM3+, 3.5GHz, 14MB

B. Intel Xeon E3-1240V5, 3.9GHz, s-1151

C. Intel i9-7940X, s-2066 3.10GHz 19.25MB

D. AMD Sempron 2800+, 1600 MHz, s-754

Administracja i eksploatacja …

Zakres operacji we/wy dla kontrolera DMA w notacji heksadecymalnej wynosi 0094-009F, a w systemie dziesiętnym?

A. 148-159

B. 1168-3984

C. 73-249

D. 2368-2544

Administracja i eksploatacja …

Jaka liczba hostów może być podłączona w sieci o adresie 192.168.1.128/29?

A. 8 hostów

B. 12 hostów

C. 16 hostów

D. 6 hostów

Administracja i eksploatacja …

Zarządzanie konfiguracją karty sieciowej w systemie Windows 7 realizuje polecenie

A. winipcfg

B. ipconfig

C. iwconfig

D. ifconfig

Administracja i eksploatacja …

Jakie jest najbardziej typowe dla topologii gwiazdy?

A. niskie zużycie kabli

B. trudności w lokalizacji usterek

C. zatrzymanie sieci wskutek awarii terminala

D. centralne zarządzanie siecią

Administracja i eksploatacja …

Jeżeli rozmiar jednostki alokacji wynosi 1024 bajty, to ile klastrów zajmą pliki umieszczone w tabeli na dysku?

| Nazwa | Wielkość |

|---|---|

| Ala.exe | 50 B |

| Dom.bat | 1024 B |

| Wirus.exe | 2 kB |

| Domes.exr | 350 B |

A. 4 klastry

B. 5 klastrów

C. 3 klastry

D. 6 klastrów

Administracja i eksploatacja …

Przedstawione narzędzie jest przeznaczone do

A. wykonywania zakończeń kablowych w złączach LSA.

B. usuwania izolacji.

C. instalacji modułu Krone w gniazdach.

D. zaciskania złączy RJ45.

Administracja i eksploatacja …

Jakie jest właściwe IP dla maski 255.255.255.0?

A. 192.168.1.1

B. 122.168.1.0

C. 122.0.0.255

D. 192.168.1.255

Administracja i eksploatacja …

W systemie Windows odpowiednikiem macierzy RAID 1 jest wolumin o nazwie

A. prosty

B. połączony

C. rozproszony

D. dublowany

Administracja i eksploatacja …

Minimalną wartość długości hasła użytkownika w systemie Windows można ustawić poprzez komendę

A. net config

B. net accounts

C. net user

D. net computer

Administracja i eksploatacja …

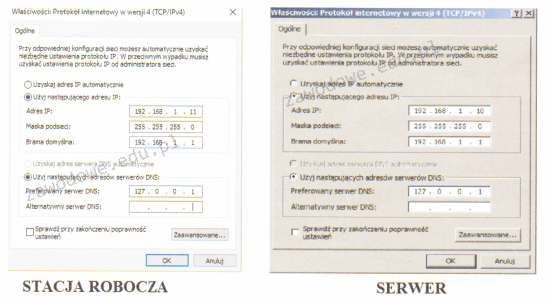

Na rysunku widać ustawienia protokołu TCP/IP serwera oraz komputera roboczego. Na serwerze działa rola serwera DNS. Wykonanie polecenia ping www.cke.edu.pl na serwerze zwraca wynik pozytywny, natomiast na stacji roboczej wynik jest negatywny. Co należy zmienić, aby usługa DNS na stacji pracowała poprawnie?

A. bramy na stacji roboczej na 192.168.1.10

B. serwera DNS na stacji roboczej na 192.168.1.10

C. bramy na serwerze na 192.168.1.11

D. serwera DNS na stacji roboczej na 192.168.1.11

Administracja i eksploatacja …

Określ adres sieci, do której przypisany jest host o adresie 172.16.0.123/27?

A. 172.16.0.224

B. 172.16.0.112

C. 172.16.0.16

D. 172.16.0.96

Administracja i eksploatacja …

Nawiązywanie szyfrowanych połączeń pomiędzy hostami w sieci publicznej Internet, wykorzystywane w kontekście VPN (Virtual Private Network), to

A. mapowanie

B. trasowanie

C. mostkowanie

D. tunelowanie

Administracja i eksploatacja …

Który z podanych adresów IPv4 należy do kategorii B?

A. 10.10.10.10

B. 192.168.1.10

C. 224.100.10.10

D. 128.100.100.10

Administracja i eksploatacja …

Jak nazywa się translacja adresów źródłowych w systemie NAT routera, która zapewnia komputerom w sieci lokalnej dostęp do internetu?

A. SNAT

B. DNAT

C. LNAT

D. WNAT

Administracja i eksploatacja …

Jakie porty powinny zostać zablokowane w firewallu, aby nie pozwolić na łączenie się z serwerem FTP?

A. 80 i 443

B. 20 i 21

C. 25 i 143

D. 22 i 23

Administracja i eksploatacja …

Wykonanie polecenia perfmon w terminalu systemu Windows spowoduje

A. uruchomienie aplikacji Monitor wydajności

B. aktualizację systemu operacyjnego przy użyciu usługi Windows Update

C. aktywację szyfrowania zawartości aktualnego folderu

D. przygotowanie kopii zapasowej systemu

Administracja i eksploatacja …

Jak w systemie Windows zmienić port drukarki, która została zainstalowana?

A. Ostatnia znana dobra konfiguracja

B. Właściwości drukarki

C. Ustawienia drukowania

D. Menedżer zadań

Administracja i eksploatacja …

Wskaż urządzenie, które powinno być użyte do połączenia dwóch komputerów z siecią Internet poprzez lokalną sieć Ethernet, gdy dysponujemy jedynie jednym adresem IP

A. Switch LAN

B. Modem ISDN

C. Splitter ADSL

D. Router LAN

Administracja i eksploatacja …

Jaki typ złącza powinien być zastosowany w przewodzie UTP Cat 5e, aby połączyć komputer z siecią?

A. BNC

B. RJ45

C. MT-RJ

D. RJ11

Administracja i eksploatacja …

Moduł Mini-GBiCSFP pełni funkcję

A. krosowania switchów przy wykorzystaniu złącz GG45

B. spawania włókien światłowodowych

C. zwiększania zasięgu sieci WIFI

D. podłączania światłowodu do switcha

Administracja i eksploatacja …

Liczby zapisane w systemie binarnym jako 10101010 oraz w systemie heksadecymalnym jako 2D odpowiadają następującym wartościom:

A. żadna z powyższych odpowiedzi nie jest prawidłowa

B. 128 i 45

C. 170 i 65

D. 196 i 16

Administracja i eksploatacja …

Ile adresów można przypisać urządzeniom działającym w sieci o adresie IP 192.168.20.0/26?

A. 30

B. 126

C. 62

D. 4

Administracja i eksploatacja …

Jaką operację należy wykonać, aby chronić dane przesyłane w sieci przed działaniem sniffera?

A. szyfrowanie danych w sieci

B. przeskanowanie systemu programem antywirusowym

C. użycie antydialera

D. zmiana hasła konta użytkownika

Administracja i eksploatacja …

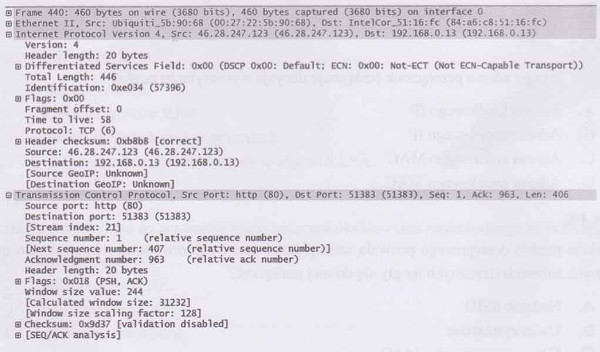

Na podstawie analizy pakietów sieciowych, określ adres IP oraz numer portu, z którego urządzenie otrzymuje odpowiedź?

A. 192.168.0.13:51383

B. 192.168.0.13:80

C. 46.28.247.123:51383

D. 46.28.247.123:80

Administracja i eksploatacja …

Które z urządzeń może powodować wzrost liczby kolizji pakietów w sieci?

A. Rutera

B. Mostu

C. Koncentratora

D. Przełącznika

Administracja i eksploatacja …

Do akumulatora w jednostce ALU wprowadzono liczbę dziesiętną 253. Jak wygląda jej reprezentacja binarna?

A. 11110111

B. 11111101

C. 11111001

D. 11111011

Administracja i eksploatacja …

W systemie Linux polecenie touch jest używane do

A. policzenia liczby linii, słów oraz znaków w pliku

B. znalezienia określonego wzorca w treści pliku

C. stworzenia pliku lub zmiany daty edycji bądź daty ostatniego dostępu

D. przeniesienia lub zmiany nazwy pliku

Administracja i eksploatacja …

Drukarka ma przypisany stały adres IP 172.16.0.101 oraz maskę 255.255.255.0. Jaki adres IP powinien być ustawiony dla komputera, aby nawiązać komunikację z drukarką w lokalnej sieci?

A. 172.16.0.100

B. 173.16.0.101

C. 255.255.255.1

D. 172.16.1.101

Administracja i eksploatacja …

Złośliwe oprogramowanie, które rejestruje klawisze naciskane przez użytkownika w systemie operacyjnym, to

A. exploit

B. keylogger

C. dialer

D. backdoor

Administracja i eksploatacja …

Która z wymienionych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie używany do tworzenia lokalnych sieci komputerowych?

A. Koszt narzędzi do instalacji i łączenia kabli

B. Maksymalna prędkość przesyłu danych 10 Mb/s

C. Maksymalna odległość między urządzeniami wynosząca 185 m

D. Brak możliwości nabycia dodatkowych urządzeń sieciowych

Administracja i eksploatacja …

Które złącze w karcie graficznej nie stanowi interfejsu cyfrowego?

A. Display Port

B. HDMI

C. D-SUB 15pin

D. DVI-D

Administracja i eksploatacja …

Proces, który uniemożliwia całkowicie odzyskanie danych z dysku twardego, to

A. zatarcie łożyska dysku

B. zalanie dysku

C. zerowanie dysku

D. niespodziewane usunięcie plików

Administracja i eksploatacja …

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Mimo to po uruchomieniu systemu w standardowym trybie klawiatura funkcjonuje prawidłowo. Co to oznacza?

A. uszkodzone porty USB

B. uszkodzony kontroler klawiatury

C. nieprawidłowe ustawienia BIOS

D. uszkodzony zasilacz

Administracja i eksploatacja …

Jakie są poszczególne elementy adresu globalnego IPv6 typu unicast pokazane na ilustracji?

| IPv6 | ||

|---|---|---|

| 1 | 2 | 3 |

| 48 bitów | 16 bitów | 64 bity |

A. 1 - globalny prefiks 2 - identyfikator podsieci 3 - identyfikator interfejsu

B. 1 - identyfikator podsieci 2 - globalny prefiks 3 - identyfikator interfejsu

C. 1 - identyfikator interfejsu 2 - globalny prefiks 3 - identyfikator podsieci

D. 1 - globalny prefiks 2 - identyfikator interfejsu 3 - identyfikator podsieci

Administracja i eksploatacja …

Narzędzie używane do przechwytywania oraz analizy danych przesyłanych w sieci, to

A. spywer

B. keylogger

C. sniffer

D. viewer