Filtrowanie pytań

Administracja i eksploatacja …

A. wykorzystuje symetryczny algorytm szyfrujący

B. nie może być używany do szyfrowania plików

C. jest poprzednikiem DES (ang. Data Encryption Standard)

D. nie można go zaimplementować sprzętowo

Administracja i eksploatacja …

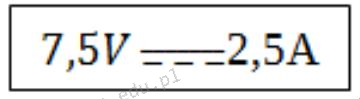

Na urządzeniu zasilanym prądem stałym znajduje się wskazane oznaczenie. Co można z niego wywnioskować o pobieranej mocy urządzenia, która wynosi około

A. 2,5 W

B. 11 W

C. 7,5 W

D. 18,75 W

Administracja i eksploatacja …

Dokument służący do zaprezentowania oferty cenowej dla inwestora dotyczącej wykonania robót instalacyjnych sieci komputerowej, to

A. spis prac

B. specyfikacja techniczna

C. kosztorys ofertowy

D. kosztorys ukryty

Administracja i eksploatacja …

Aby obserwować przesył danych w sieci komputerowej, należy wykorzystać program typu

A. debugger

B. sniffer

C. firmware

D. kompilator

Administracja i eksploatacja …

Dysk twardy IDE wewnętrzny jest zasilany przez połączenie typu

A. ATX

B. SATA

C. PCIe

D. Molex

Administracja i eksploatacja …

Wynikiem poprawnego pomnożenia dwóch liczb binarnych 111001102 oraz 000111102 jest wartość

A. 690010

B. 0110 1001 0000 00002

C. 64400O

D. 6900H

Administracja i eksploatacja …

Informacja tekstowa KB/Interface error, widoczna na wyświetlaczu komputera podczas BIOS POST od firmy AMI, wskazuje na problem

A. sterownika klawiatury

B. rozdzielczości karty graficznej

C. baterii CMOS

D. pamięci GRAM

Administracja i eksploatacja …

Która norma odnosi się do okablowania strukturalnego?

A. TDC-061-0506-S

B. EIA/TIA 568A

C. BN-76/8984-09

D. ZN-96/TP

Administracja i eksploatacja …

Drukarka została zainstalowana w systemie Windows. Aby ustawić między innymi domyślną orientację wydruku, liczbę stron na arkusz oraz kolorystykę, podczas jej konfiguracji należy skorzystać z opcji

A. zabezpieczenia drukarki

B. preferencji drukowania

C. udostępniania drukarki

D. prawa drukowania

Administracja i eksploatacja …

Niektóre systemy operacyjne umożliwiają równoczesny dostęp wielu użytkownikom (multiuser). Takie systemy

A. oprócz wielozadaniowości z wywłaszczeniem pełnią funkcję przydzielania czasu użytkownikom

B. są głównie wykorzystywane w przemyśle oraz systemach sterujących

C. zarządzają układem (klasterem) odrębnych komputerów

D. jednocześnie realizują wiele programów (zadań)

Administracja i eksploatacja …

Jakim systemem operacyjnym jest system czasu rzeczywistego?

A. Linux

B. Windows

C. DOS

D. QNX

Administracja i eksploatacja …

Które bity w 48-bitowym adresie MAC identyfikują producenta?

A. Pierwsze 24 bity

B. Pierwsze 8 bitów

C. Ostatnie 8 bitów

D. Ostatnie 24 bity

Administracja i eksploatacja …

Protokół Transport Layer Security (TLS) jest rozszerzeniem którego z poniższych protokołów?

A. Network Terminal Protocol (telnet)

B. Security Shell (SSH)

C. Security Socket Layer (SSL)

D. Session Initiation Protocol (SIP)

Administracja i eksploatacja …

Jaką liczbę warstw określa model ISO/OSI?

A. 9

B. 3

C. 7

D. 5

Administracja i eksploatacja …

Stacja robocza powinna znajdować się w tej samej podsieci co serwer o adresie IP 192.168.10.150 i masce 255.255.255.192. Który adres IP powinien być skonfigurowany w ustawieniach protokołu TCP/IP karty sieciowej stacji roboczej?

A. 192.168.11.130

B. 192.168.10.1

C. 192.168.10.220

D. 192.168.10.190

Administracja i eksploatacja …

Jakim spójnikiem określa się iloczyn logiczny?

A. OR

B. XOR

C. NOT

D. AND

Administracja i eksploatacja …

System limitów dyskowych, umożliwiający kontrolowanie wykorzystania zasobów dyskowych przez użytkowników, nazywany jest

A. release

B. management

C. quota

D. spool

Administracja i eksploatacja …

W dokumentacji powykonawczej dotyczącej fizycznej oraz logicznej struktury sieci lokalnej powinny być zawarte

A. plan prac realizacyjnych

B. umowa pomiędzy zlecającym a wykonawcą

C. wstępny kosztorys materiałów oraz robocizny

D. schemat sieci z wyróżnionymi punktami dystrybucji i gniazdami

Administracja i eksploatacja …

Jak nazywa się zestaw usług internetowych dla systemów operacyjnych Microsoft Windows, który pozwala na działanie jako serwer FTP i serwer WWW?

A. PROFTPD

B. WINS

C. APACHE

D. IIS

Administracja i eksploatacja …

W systemie operacyjnym Ubuntu konto użytkownika student można wyeliminować przy użyciu komendy

A. user net student /del

B. del user student

C. net user student /del

D. userdel student

Administracja i eksploatacja …

Aby uporządkować dane pliku zapisane na dysku twardym, które znajdują się w nie sąsiadujących klastrach, tak by zajmowały one sąsiadujące ze sobą klastry, należy przeprowadzić

A. program scandisk

B. oczyszczanie dysku

C. defragmentację dysku

D. program chkdsk

Administracja i eksploatacja …

Jak prezentuje się adres IP 192.168.1.12 w formacie binarnym?

A. 11000010.10101100.00000111.00001101

B. 11000001.10111000.00000011.00001110

C. 11000100.10101010.00000101.00001001

D. 11000000.10101000.00000001.00001100

Administracja i eksploatacja …

Kluczowe znaczenie przy tworzeniu stacji roboczej dla wielu wirtualnych maszyn ma

A. system chłodzenia wodnego

B. mocna karta graficzna

C. wysokiej jakości karta sieciowa

D. liczba rdzeni procesora

Administracja i eksploatacja …

Jakie polecenie w systemie Linux prawidłowo ustawia kartę sieciową, przypisując adres IP oraz maskę sieci dla interfejsu eth1?

A. ifconfig eth1 192.168.1.1 netmask 255.255.255.0

B. ifconfig eth1 192.168.1.0 netmask 255.255.255.0

C. ifconfig eth1 192.168.1.255 netmask 255.255.255.0

D. ifconfig eth1 192.168.1.0 netmask 0.255.255.255.255

Administracja i eksploatacja …

Na ilustracji pokazano interfejs w komputerze dedykowany do podłączenia

A. drukarki laserowej

B. skanera lustrzanego

C. monitora LCD

D. plotera tnącego

Administracja i eksploatacja …

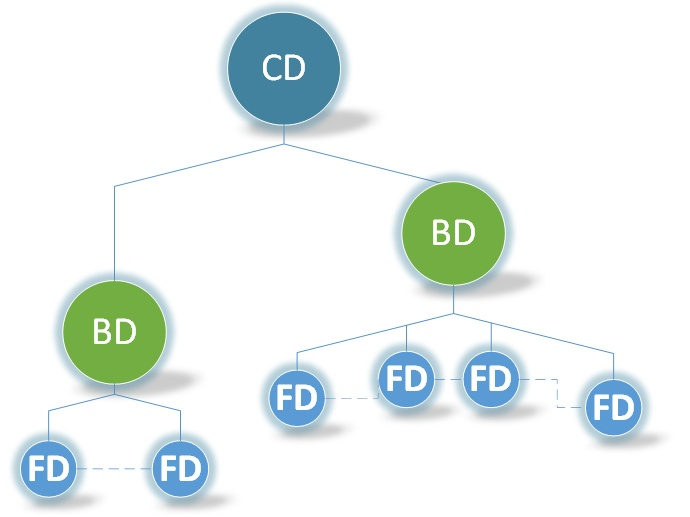

Przedstawiony schemat sieci kampusowej zawiera

A. 6 budynkowych punktów dystrybucyjnych w 2 różnych obszarach.

B. 6 pośrednich punktów dystrybucyjnych.

C. 2 budynkowe punkty dystrybucyjne.

D. 2 piętrowe punkty dystrybucyjne z 6 gniazdami abonenckimi.

Administracja i eksploatacja …

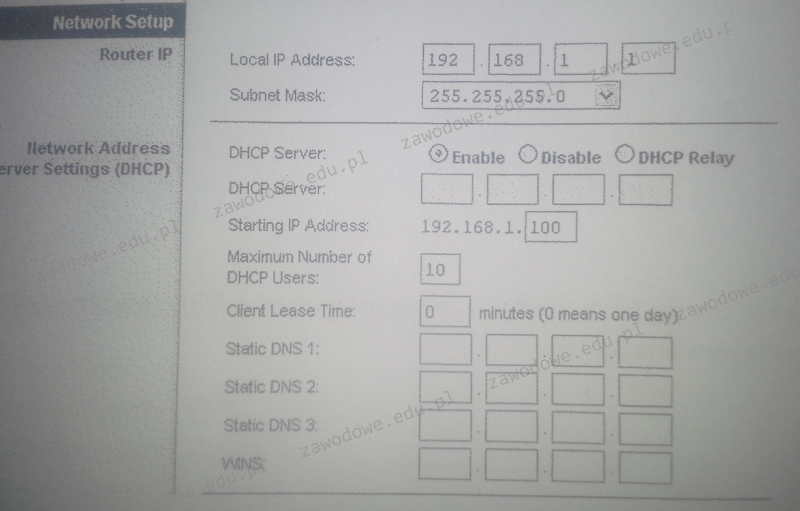

Na przedstawionym zrzucie panelu ustawień rutera można zauważyć, że serwer DHCP

A. przydziela adresy IP z zakresu 192.168.1.1 - 192.168.1.10

B. przydziela adresy IP z zakresu 192.168.1.1 - 192.168.1.100

C. może przydzielać maksymalnie 10 adresów IP

D. może przydzielać maksymalnie 154 adresy IP

Administracja i eksploatacja …

Administrator dostrzegł, że w sieci LAN występuje znaczna ilość kolizji. Jakie urządzenie powinien zainstalować, aby podzielić sieć lokalną na mniejsze domeny kolizji?

A. Koncentrator.

B. Przełącznik.

C. Router.

D. Modem.

Administracja i eksploatacja …

Zgodnie z normą EIA/TIA T568B, żyły pary odbiorczej w skrętce są pokryte izolatorem w kolorze

A. zielonym i biało-zielonym

B. niebieskim i niebiesko-białym

C. brązowym i biało-brązowym

D. pomarańczowym i pomarańczowo-białym

Administracja i eksploatacja …

Urządzenie przedstawione na rysunku

A. jest odpowiedzialne za generowanie sygnału analogowego na wyjściu, który stanowi wzmocniony sygnał wejściowy, kosztem energii pobieranej ze źródła prądu

B. umożliwia zamianę sygnału pochodzącego z okablowania miedzianego na okablowanie światłowodowe

C. jest wykorzystywane do przechwytywania oraz rejestrowania pakietów danych w sieciach komputerowych

D. pełni rolę w przesyłaniu ramki pomiędzy segmentami sieci, dobierając port, na który jest ona kierowana

Administracja i eksploatacja …

Jaki protokół powinien być ustawiony w switchu sieciowym, aby uniknąć występowania zjawiska broadcast storm?

A. VTP

B. GVRP

C. MDIX

D. RSTP

Administracja i eksploatacja …

Do umożliwienia komunikacji pomiędzy sieciami VLAN, wykorzystuje się

A. Router

B. Punkt dostępowy

C. Koncentrator

D. Modem

Administracja i eksploatacja …

Aby przygotować do pracy skaner, którego opis zawarto w tabeli, należy w pierwszej kolejności

| Skaner przenośny IRIScanBook 3 |

| Bezprzewodowy, zasilany baterią i bardzo lekki. Można go przenosić w dowolne miejsce! |

| Idealny do skanowania książek, czasopism i gazet |

| Rozdzielczość skanowania 300/600/900 dpi |

| Prędkość skanowania: 2 sek. dla tekstów biało-czarnych / 3 sek. dla tekstów kolorowych |

| Bezpośrednie skanowanie do formatu PDF i JPEG |

| Zapis skanu na kartę microSD ™ (w zestawie) |

| Kolorowy ekran (do podglądu zeskanowanych obrazów) |

| 3 baterie alkaliczne AAA (w zestawie) |

A. podłączyć skaner do komputera za pomocą kabla Ethernet.

B. włożyć baterię i kartę pamięci do odpowiedniego gniazda skanera.

C. podłączyć ładowarkę i całkowicie naładować akumulator.

D. włączyć urządzenie i rozpocząć bezpośrednie skanowanie do formatu PDF.

Administracja i eksploatacja …

Członkostwo komputera w danej sieci wirtualnej nie może być ustalane na podstawie

A. nazwa komputera w sieci lokalnej

B. numeru portu w przełączniku

C. adresu MAC karty sieciowej danego komputera

D. znacznika ramki Ethernet 802.1Q

Administracja i eksploatacja …

Polecenie df w systemie Linux umożliwia

A. wyświetlenie procesów o największym obciążeniu procesora

B. zarządzanie paczkami instalacyjnymi

C. określenie dostępnej przestrzeni na dysku

D. sprawdzenie spójności systemu plików

Administracja i eksploatacja …

Jakie polecenie należy użyć w systemie Windows, aby przeprowadzić śledzenie trasy pakietów do serwera internetowego?

A. iproute

B. netstat

C. ping

D. tracert

Administracja i eksploatacja …

Jakim skrótem określane są czynności samokontroli komputera po uruchomieniu zasilania?

A. MBR

B. BIOS

C. CPU

D. POST

Administracja i eksploatacja …

Wykonanie polecenia net localgroup w systemie Windows skutkuje

A. tworzeniem dowolnej grupy użytkowników

B. defragmentowaniem plików

C. kompresowaniem wszystkich plików

D. prezentowaniem lokalnych grup użytkowników zdefiniowanych w systemie

Administracja i eksploatacja …

Jakim materiałem eksploatacyjnym jest ploter solwentowy?

A. atrament na bazie żelu

B. ostrze tnące

C. farba na bazie rozpuszczalników

D. komplet metalowych rylców

Administracja i eksploatacja …

Urządzenie elektryczne lub elektroniczne, które zostało zużyte i posiada znak widoczny na ilustracji, powinno być

A. Wyrzucone do kontenerów na odpady komunalne

B. Wyrzucone do pojemników z tym oznaczeniem

C. Przekazane do miejsca odbioru zużytej elektroniki

D. Przekazane do punktu skupującego złom