Filtrowanie pytań

INF.02 Pytanie 1

Administracja i eksploatacja …

A. zaraz po zainstalowaniu systemu operacyjnego

B. w trakcie instalacji systemu operacyjnego

C. przed instalacją systemu operacyjnego

D. po zainstalowaniu aplikacji pobranych z Internetu

INF.02 Pytanie 2

Administracja i eksploatacja …

Jakie znaczenie ma termin "wykonanie kopii zapasowej systemu"?

A. Restart systemu

B. Zamknięcie systemu

C. Aktualizacja systemu

D. Wykonanie kopii zapasowej systemu

Administracja i eksploatacja …

Jaki rodzaj licencji pozwala na swobodne modyfikacje, kopiowanie oraz rozpowszechnianie po dokonaniu dowolnej płatności na rzecz twórcy?

A. shareware

B. adware

C. donationware

D. postcardware

Administracja i eksploatacja …

Do czego służy oprogramowanie Microsoft Hyper-V?

A. wirtualizacji komputerów fizycznych

B. zdalnego łączenia z innymi hostami

C. identyfikacji komputerów w sieci

D. lokalizacji zasobów w sieci

Administracja i eksploatacja …

Jakie oprogramowanie jest wykorzystywane do kontrolowania stanu dysków twardych?

A. MemTest86

B. GPU-Z

C. Acronis Drive Monitor

D. Super Pi

Administracja i eksploatacja …

W celu kontrolowania przepustowości sieci, administrator powinien zastosować aplikację typu

A. package manager

B. bandwidth manager

C. quality manager

D. task manager

Administracja i eksploatacja …

Twórca zamieszczonego programu pozwala na jego darmowe korzystanie tylko w przypadku

| Ancient Domains of Mystery | |

|---|---|

| Autor | Thomas Biskup |

| Platforma sprzętowa | DOS, OS/2, Macintosh, Microsoft Windows, Linux |

| Pierwsze wydanie | 23 października 1994 |

| Aktualna wersja stabilna | 1.1.1 / 20 listopada 2002 r. |

| Aktualna wersja testowa | 1.2.0 Prerelease 18 / 1 listopada 2013 |

| Licencja | postcardware |

| Rodzaj | roguelike |

A. wysłania tradycyjnej kartki pocztowej do twórcy

B. zaakceptowania ograniczeń czasowych podczas instalacji

C. przesłania przelewu w wysokości $1 na konto twórcy

D. uiszczenia dobrowolnej wpłaty na cele charytatywne

INF.02 Pytanie 8

Administracja i eksploatacja …

Którego programu nie można użyć do przywrócenia danych w systemie Windows na podstawie wcześniej wykonanej kopii?

A. Norton Ghost

B. FileCleaner

C. Acronis True Image

D. Clonezilla

Administracja i eksploatacja …

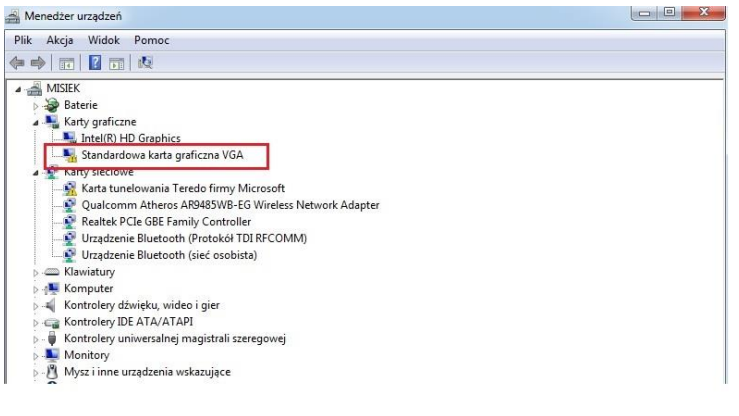

Jakie kroki powinien podjąć użytkownik, aby wyeliminować błąd zaznaczony na rysunku ramką?

A. Zainstalować sterownik do karty graficznej

B. Zainstalować uaktualnienie Service Pack systemu operacyjnego Service Pack 1

C. Podłączyć monitor do portu HDMI

D. Usunąć kartę graficzną z Menedżera urządzeń

Administracja i eksploatacja …

Komputer stracił łączność z siecią. Jakie działanie powinno być podjęte w pierwszej kolejności, aby naprawić problem?

A. Zaktualizować sterownik karty sieciowej

B. Sprawdzić adres IP przypisany do karty sieciowej

C. Przelogować się na innego użytkownika

D. Zaktualizować system operacyjny

Administracja i eksploatacja …

Gdzie w dokumencie tekstowym Word umieszczony jest nagłówek oraz stopka?

A. Na stronach parzystych dokumentu

B. Nagłówek jest umieszczony na dolnym marginesie, a stopka na górnym marginesie

C. Nagłówek występuje na początku dokumentu, a stopka na końcu dokumentu

D. Nagłówek znajduje się na górnym marginesie, a stopka na dolnym marginesie

Administracja i eksploatacja …

Nie wykorzystuje się do zdalnego kierowania stacjami roboczymi

A. program Team Viewer

B. program Ultra VNC

C. program Wireshark

D. pulpit zdalny

Administracja i eksploatacja …

Przypisanie licencji oprogramowania do pojedynczego komputera lub jego komponentów stanowi charakterystykę licencji

A. BOX

B. OEM

C. AGPL

D. TRIAL

Administracja i eksploatacja …

Jaki program powinien zostać zainstalowany na serwerze internetowym opartym na Linuxie, aby umożliwić korzystanie z baz danych?

A. vsftpd

B. sshd

C. MySqld

D. httpd

INF.02 Pytanie 15

Administracja i eksploatacja …

Aby skutecznie zabezpieczyć system operacyjny przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego konieczne jest

A. wykupienie licencji na oprogramowanie antywirusowe i korzystanie z programu chkdsk

B. aktualizowanie oprogramowania i baz wirusów oraz regularne skanowanie systemu

C. niedostarczanie swojego hasła dostępowego oraz wykonywanie defragmentacji dysków twardych

D. zainstalowanie dodatkowego programu antywirusowego dla zwiększenia bezpieczeństwa

INF.02 Pytanie 16

Administracja i eksploatacja …

Wirus komputerowy to aplikacja, która

A. uruchamia się, gdy użytkownik zainfekowanego systemu otworzy jakiś program

B. posiada zdolność do samodzielnego replikowania się

C. aktywizuje się, gdy nadejdzie odpowiedni moment

D. wymaga programu nosiciela

Administracja i eksploatacja …

echo off

\necho ola.txt >> ala.txt\npause\nJakie będzie skutki wykonania podanego skryptu?

echo offA. zostanie dodany tekst ala.txt do pliku ola.txt

B. zostanie dopisany tekst ola.txt do pliku ala.txt

C. zawartość pliku ola.txt zostanie przeniesiona do pliku ala.txt

D. zawartość pliku ala.txt zostanie przeniesiona do pliku ola.txt

Administracja i eksploatacja …

Który protokół umożliwia rozproszoną wymianę i ściąganie plików?

A. BitTorrent

B. HTTPS

C. Radius

D. FTP

INF.02 Pytanie 19

Administracja i eksploatacja …

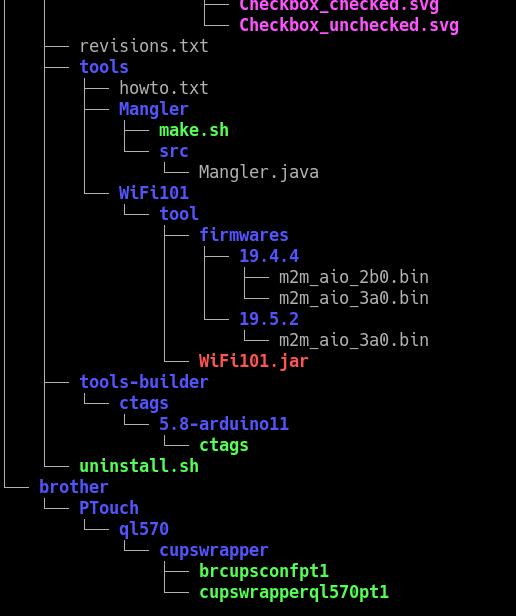

Pokazany zrzut ekranu dotyczy programu

A. recovery

B. firewall

C. antywirusowego

D. antyspamowego

INF.02 Pytanie 20

Administracja i eksploatacja …

Jaką ochronę zapewnia program antyspyware?

A. atakom typu DoS i DDoS (Denial of Service)

B. programom typu robak

C. programom szpiegującym

D. programom antywirusowym

Administracja i eksploatacja …

Podaj właściwe przyporządkowanie usługi z warstwy aplikacji oraz standardowego numeru portu, na którym ta usługa działa?

A. DNS - 53

B. DHCP - 161

C. SMTP - 80

D. IMAP - 8080

Administracja i eksploatacja …

Oprogramowanie, które często przerywa działanie przez wyświetlanie komunikatu o konieczności dokonania zapłaty, a które spowoduje zniknięcie tego komunikatu, jest dystrybuowane na podstawie licencji

A. careware

B. crippleware

C. nagware

D. greenware

Administracja i eksploatacja …

Która licencja pozwala na darmowe korzystanie z programu, pod warunkiem, że użytkownik dba o środowisko naturalne?

A. Donationware

B. Adware

C. OEM

D. Grenware

Administracja i eksploatacja …

Jakie narzędzie w systemie Windows pozwala na kontrolowanie stanu sprzętu, aktualizowanie sterowników oraz rozwiązywanie problemów z urządzeniami?

A. devmgmt

B. services

C. eventvwr

D. perfmon

Administracja i eksploatacja …

Jaką licencję musi mieć oprogramowanie, aby użytkownik mógł wprowadzać w nim zmiany?

A. BOX

B. FREEWARE

C. GNU GPL

D. MOLP

Administracja i eksploatacja …

Planowanie wykorzystania przestrzeni na dysku komputera do gromadzenia i udostępniania informacji takich jak pliki oraz aplikacje dostępne w sieci, a także ich zarządzanie, wymaga skonfigurowania komputera jako

A. serwer DHCP

B. serwer aplikacji

C. serwer terminali

D. serwer plików

Administracja i eksploatacja …

Powszechnie stosowana forma oprogramowania, która funkcjonuje na zasadzie "najpierw wypróbuj, a potem kup", to

A. Software

B. Freeware

C. Shareware

D. OEM

INF.02 Pytanie 28

Administracja i eksploatacja …

Zanim zainstalujesz sterownik dla urządzenia peryferyjnego, system operacyjny Windows powinien weryfikować, czy sterownik ma ważny podpis

A. kryptograficzny

B. elektroniczny

C. cyfrowy

D. zaufany

Administracja i eksploatacja …

Autor oprogramowania zamieszczonego powyżej udziela zgody na jego nieodpłatne wykorzystywanie wyłącznie w przypadku

A. uiszczenia dobrowolnej darowizny na cele charytatywne

B. przesłania tradycyjnej kartki pocztowej do twórcy

C. przekazania przelewu w wysokości 1$ na konto autora

D. zaakceptowania limitu czasowego podczas instalacji

Administracja i eksploatacja …

Czym jest postcardware?

A. typem usługi poczty elektronicznej

B. formą licencji oprogramowania

C. rodzajem wirusa komputerowego

D. typem karty sieciowej

Administracja i eksploatacja …

Jaka jest podstawowa funkcja protokołu SMTP?

A. Odbieranie wiadomości e-mail

B. Przeglądanie stron WWW

C. Wysyłanie wiadomości e-mail

D. Przesyłanie plików

Administracja i eksploatacja …

Jakie elementy wchodzą w skład dokumentacji powykonawczej?

A. Wyniki testów sieci

B. Kalkulacja kosztów na podstawie katalogu nakładów rzeczowych KNR

C. Wstępny kosztorys ofertowy

D. Analiza biznesowa potrzeb zamawiającego

INF.02 Pytanie 33

Administracja i eksploatacja …

Technik serwisowy zrealizował w ramach zlecenia działania wymienione w zestawieniu. Całkowity koszt zlecenia obejmuje cenę usług wymienionych w zestawieniu oraz wynagrodzenie serwisanta, którego stawka godzinowa wynosi 60,00 zł netto. Oblicz całkowity koszt zlecenia brutto. Stawka VAT na usługi wynosi 23%

| LP | Czynność | Czas wykonania w minutach | Cena usługi netto w zł |

|---|---|---|---|

| 1. | Instalacja i konfiguracja programu | 35 | 20,00 |

| 2. | Wymiana płyty głównej | 80 | 50,00 |

| 3. | Wymiana karty graficznej | 30 | 25,00 |

| 4. | Tworzenie kopii zapasowej i archiwizacja danych | 65 | 45,00 |

| 5. | Konfiguracja rutera | 30 | 20,00 |

A. 436,80 zł

B. 455,20 zł

C. 400,00 zł

D. 492,00 zł

Administracja i eksploatacja …

Czym są programy GRUB, LILO, NTLDR?

A. aplikacje do modernizacji BIOS-u

B. wersje głównego interfejsu sieciowego

C. programy rozruchowe

D. firmware dla dysku twardego

Administracja i eksploatacja …

Wskaż program do składu publikacji

A. MS Word

B. MS Publisher

C. MS Excel

D. MS Visio

Administracja i eksploatacja …

Obrazek ilustruje rezultat działania programu

A. dir

B. vol

C. sort

D. tree

INF.02 Pytanie 37

Administracja i eksploatacja …

Serwisant zrealizował w ramach zlecenia działania przedstawione w poniższej tabeli. Całkowity koszt zlecenia obejmuje wartość usług wymienionych w tabeli oraz koszt pracy serwisanta, którego stawka za godzinę wynosi 60,00 zł netto. Oblicz całkowity koszt zlecenia brutto. Stawka VAT na usługi wynosi 23%.

| LP | Czynność | Czas wykonania w minutach | Cena usługi netto w zł |

|---|---|---|---|

| 1. | Instalacja i konfiguracja programu | 35 | 20,00 |

| 2. | Wymiana płyty głównej | 80 | 50,00 |

| 3. | Wymiana karty graficznej | 30 | 25,00 |

| 4. | Tworzenie kopii zapasowej i archiwizacja danych | 65 | 45,00 |

| 5. | Konfiguracja rutera | 30 | 20,00 |

A. 455,20 zł

B. 436,80 zł

C. 492,00 zł

D. 400,00 zł

Administracja i eksploatacja …

Która z licencji pozwala każdemu użytkownikowi na wykorzystywanie programu bez ograniczeń związanych z prawami autorskimi?

A. Public domain

B. MOLP

C. Volume

D. Shareware

Administracja i eksploatacja …

GRUB, LILO oraz NTLDR to:

A. programy do aktualizacji BIOS-u

B. oprogramowanie dla dysku sieciowego

C. programy rozruchowe

D. wersje podstawowego interfejsu sieciowego

Administracja i eksploatacja …

Zastosowanie programu w różnych celach, badanie jego działania oraz wprowadzanie modyfikacji, a także możliwość publicznego udostępniania tych zmian, to charakterystyka licencji typu

A. MOLP

B. GNU GPL

C. ADWARE

D. FREEWARE