Filtrowanie pytań

Administracja i eksploatacja …

A. minimalnej liczby znaków w hasłach użytkowników

B. maksymalnej liczby dni między zmianami haseł użytkowników

C. maksymalnej liczby dni ważności konta

D. minimalnej liczby minut, przez które użytkownik może być zalogowany

Administracja i eksploatacja …

Pamięć Intel® Smart Cache, która jest wbudowana w procesory o wielu rdzeniach, takie jak Intel® Core TM Duo, to pamięć

A. Cache L2 lub Cache L3, współdzielona przez wszystkie rdzenie

B. Cache L2 lub Cache L3, dzielona równo między rdzeniami

C. Cache L1 dzielona równo między rdzeniami

D. Cache L1 współdzielona przez wszystkie rdzenie

Administracja i eksploatacja …

Która z poniższych liczb w systemie dziesiętnym poprawnie przedstawia liczbę 101111112?

A. 191(10)

B. 193(10)

C. 381(10)

D. 382(10)

Administracja i eksploatacja …

Wskaź zestaw wykorzystywany do diagnozowania logicznych systemów elektronicznych na płycie głównej komputera, który nie reaguje na próbę uruchomienia zasilania?

A. Rys. A

B. Rys. D

C. Rys. B

D. Rys. C

Administracja i eksploatacja …

Protokół, który pozwala urządzeniom na uzyskanie od serwera informacji konfiguracyjnych, takich jak adres IP bramy sieciowej, to

A. RTP

B. DHCP

C. NFS

D. HTTPS

Administracja i eksploatacja …

Najszybszym sposobem na dodanie skrótu do konkretnego programu na pulpitach wszystkich użytkowników w domenie jest

A. mapowanie dysku

B. użycie zasad grupy

C. pobranie aktualizacji Windows

D. ponowna instalacja programu

Administracja i eksploatacja …

W której warstwie modelu ISO/OSI odbywa się segmentacja danych, komunikacja w trybie połączeniowym z użyciem protokołu TCP oraz komunikacja w trybie bezpołączeniowym z zastosowaniem UDP?

A. Łącza danych

B. Sieciowej

C. Fizycznej

D. Transportowej

Administracja i eksploatacja …

Jaki rodzaj kabla powinien być użyty do podłączenia komputera w miejscu, gdzie występują zakłócenia elektromagnetyczne?

A. UTP Cat 5

B. UTP Cat 5e

C. FTP Cat 5e

D. UTP Cat 6

Administracja i eksploatacja …

Który z parametrów należy użyć w poleceniu netstat, aby uzyskać statystyki interfejsu sieciowego dotyczące liczby przesłanych oraz odebranych bajtów i pakietów?

A. -e

B. -n

C. -a

D. -o

Administracja i eksploatacja …

Elementem eksploatacyjnym drukarki laserowej jest wszystko oprócz

A. lampy czyszczącej

B. głowicy

C. bębna

D. wałka grzewczego

Administracja i eksploatacja …

Jaką klasę adresów IP reprezentuje publiczny adres 130.140.0.0?

A. Należy do klasy C

B. Należy do klasy A

C. Należy do klasy D

D. Należy do klasy B

Administracja i eksploatacja …

Jakie zdanie charakteryzuje SSH Secure Shell?

A. Sesje SSH nie umożliwiają stwierdzenia, czy punkty końcowe są autentyczne

B. Sesje SSH powodują wysłanie zwykłego tekstu, niezaszyfrowanych danych

C. Bezpieczny protokół terminalowy oferujący usługi szyfrowania połączenia

D. Protokół do pracy zdalnej na odległym komputerze, który nie zapewnia kodowania transmisji

Administracja i eksploatacja …

Użycie skrętki kategorii 6 (CAT 6) o długości 20 metrów w sieci LAN wskazuje na jej maksymalną przepustowość wynoszącą

A. 10 Gb/s

B. 10 Mb/s

C. 100 Gb/s

D. 100 Mb/s

Administracja i eksploatacja …

W systemach Microsoft Windows komenda netstat -a pokazuje

A. statystyki odwiedzin witryn internetowych

B. wszystkie aktywne połączenia protokołu TCP

C. aktualne ustawienia konfiguracyjne sieci TCP/IP

D. tabelę trasowania

Administracja i eksploatacja …

Atak na system komputerowy przeprowadzany jednocześnie z wielu maszyn w sieci, który polega na zablokowaniu działania tego systemu przez zajęcie wszystkich dostępnych zasobów, określany jest mianem

A. DDoS

B. Atak słownikowy

C. Spoofing

D. Brute force

Administracja i eksploatacja …

Jakie czynniki nie powodują utraty danych z dysku twardego HDD?

A. Uszkodzenie talerzy dysku

B. Wyzerowanie partycji dysku

C. Mechaniczne zniszczenie dysku

D. Utworzona macierz RAID 5

Administracja i eksploatacja …

Aby utworzyć kolejną partycję w systemie Windows, można skorzystać z narzędzia

A. devmgmt.msc

B. diskmgmt.msc

C. dsa.msc

D. dfsgui.msc

Administracja i eksploatacja …

Aby umożliwić transfer danych między dwiema odmiennymi sieciami, należy zastosować

A. bridge

B. hub

C. switch

D. router

Administracja i eksploatacja …

Jaką maksymalną liczbę kanałów z dostępnego pasma kanałów standardu 802.11b można stosować w Polsce?

A. 10 kanałów

B. 9 kanałów

C. 11 kanałów

D. 13 kanałów

Administracja i eksploatacja …

Która z kopii w trakcie archiwizacji plików pozostawia ślad archiwizacji?

A. Zwykła

B. Całkowita

C. Przyrostowa

D. Różnicowa

Administracja i eksploatacja …

Co umożliwia zachowanie równomiernego rozkładu ciepła pomiędzy procesorem a radiatorem?

A. Pasta grafitowa

B. Mieszanka termiczna

C. Klej

D. Silikonowy spray

Administracja i eksploatacja …

Symbol graficzny przedstawiony na rysunku wskazuje na opakowanie

A. wykonane z materiałów wtórnych

B. odpowiednie do recyklingu

C. do ponownego użycia

D. zgodne z normą TCO

Administracja i eksploatacja …

Do jakiego portu należy podłączyć kabel sieciowy zewnętrzny, aby uzyskać pośredni dostęp do sieci Internet?

A. PWR

B. WAN

C. LAN

D. USB

Administracja i eksploatacja …

Na rysunkach technicznych dotyczących instalacji sieci komputerowej oraz dedykowanej instalacji elektrycznej, symbolem pokazanym na rysunku oznaczane jest gniazdo

A. komputerowe

B. elektryczne bez styku ochronnego

C. elektryczne ze stykiem ochronnym

D. telefoniczne

Administracja i eksploatacja …

W systemie Windows 7 aby skopiować folder c:\test wraz z jego podfolderami na dysk zewnętrzny f:\, należy zastosować polecenie

A. xcopy f:\test c:\test /E

B. xcopy c:\test f:\test /E

C. copy c:\test f:\test /E

D. copy f:\test c:\test /E

Administracja i eksploatacja …

Jakie urządzenie pozwala na podłączenie kabla światłowodowego wykorzystywanego w okablowaniu pionowym sieci do przełącznika z jedynie gniazdami RJ45?

A. Konwerter mediów

B. Regenerator

C. Ruter

D. Modem

Administracja i eksploatacja …

Standard sieci bezprzewodowej WiFi 802.11 a/n operuje w zakresie

A. 5 GHz

B. 2,4 GHz

C. 250 MHz

D. 1200 MHz

Administracja i eksploatacja …

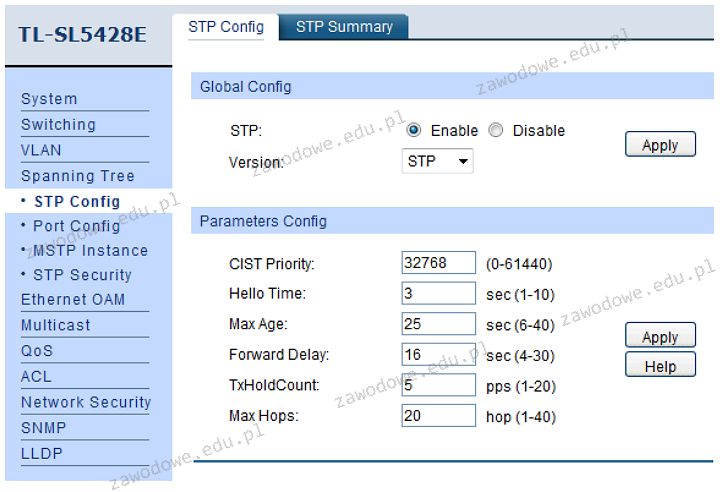

Analizując zrzut ekranu prezentujący ustawienia przełącznika, można zauważyć, że

A. maksymalny interwał pomiędzy zmianami stanu łącza wynosi 5 sekund

B. maksymalny czas obiegu komunikatów protokołu BPDU w sieci wynosi 20 sekund

C. czas pomiędzy wysyłaniem kolejnych wiadomości o prawidłowej pracy urządzenia wynosi 3 sekundy

D. minimalny czas obiegu komunikatów protokołu BPDU w sieci wynosi 25 sekund

Administracja i eksploatacja …

Ile wyniesie całkowity koszt wymiany karty sieciowej w komputerze, jeżeli cena karty to 40 zł, czas pracy serwisanta wyniesie 90 minut, a koszt każdej rozpoczętej roboczogodziny to 60 zł?

A. 130 zł

B. 200 zł

C. 40 zł

D. 160 zł

Administracja i eksploatacja …

Przedstawiona na diagramie strategia zapisu kopii zapasowych na nośnikach nosi nazwę

| Day | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Media Set | A | A | A | A | A | A | A | A | ||||||||

| B | B | B | B | |||||||||||||

| C | C | C | ||||||||||||||

| E |

A. round-robin.

B. wieża Hanoi.

C. uproszczony GFS.

D. dziadek-ojciec-syn.

Administracja i eksploatacja …

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Klawiatura działa prawidłowo dopiero po wystartowaniu systemu w trybie standardowym. Co to sugeruje?

A. uszkodzony zasilacz

B. uszkodzone porty USB

C. nieprawidłowe ustawienia BIOS-u

D. uszkodzony kontroler klawiatury

Administracja i eksploatacja …

Który z wymienionych składników zalicza się do elementów pasywnych sieci?

A. Amplifier.

B. Patch panel.

C. Switch.

D. Network card.

Administracja i eksploatacja …

Który z podanych adresów IP v.4 należy do klasy C?

A. 191.11.0.10

B. 10.0.2.0

C. 223.0.10.1

D. 126.110.10.0

Administracja i eksploatacja …

Podczas pracy komputera nastąpił samoczynny twardy reset. Przyczyną resetu najprawdopodobniej jest

A. problemy związane z zapisem/odczytem dysku twardego

B. odwołanie do nieistniejącego pliku

C. przegrzanie procesora

D. zablokowanie klawiatury

Administracja i eksploatacja …

W systemie oktalnym liczba heksadecymalna 1E2F16 ma zapis w postaci

A. 17057

B. 74274

C. 7277

D. 7727

Administracja i eksploatacja …

Jakie urządzenie zapewnia zabezpieczenie przed różnorodnymi atakami z sieci i może również realizować dodatkowe funkcje, takie jak szyfrowanie danych przesyłanych lub automatyczne informowanie administratora o włamaniu?

A. regenerator

B. firewall sprzętowy

C. punkt dostępowy

D. koncentrator

Administracja i eksploatacja …

Która z usług musi być aktywna na ruterze, aby mógł on modyfikować adresy IP źródłowe oraz docelowe podczas przekazywania pakietów pomiędzy różnymi sieciami?

A. NAT

B. FTP

C. UDP

D. TCP

Administracja i eksploatacja …

Aby zwiększyć bezpieczeństwo prywatnych danych podczas przeglądania stron WWW, zaleca się dezaktywację w ustawieniach przeglądarki

A. blokowania okienek typu popup

B. powiadamiania o nieaktualnych certyfikatach

C. monitów o uruchamianiu skryptów

D. funkcji zapamiętywania haseł

Administracja i eksploatacja …

Narzędzia do dostosowywania oraz Unity Tweak Tool to aplikacje w systemie Linux przeznaczone do

A. przydzielania uprawnień do zasobów systemowych

B. personalizacji systemu

C. ustawiania zapory systemowej

D. administracji kontami użytkowników

Administracja i eksploatacja …

Rysunek ilustruje rezultaty sprawdzania działania sieci komputerowej przy użyciu polecenia

Badanie wp.pl [212.77.100.101] z użyciem 32 bajtów danych:

Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249

Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249

Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249

Odpowiedź z 212.77.100.101: bajtów=32 czas=27ms TTL=249

Badanie wp.pl [212.77.100.101] z użyciem 32 bajtów danych: Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249 Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249 Odpowiedź z 212.77.100.101: bajtów=32 czas=25ms TTL=249 Odpowiedź z 212.77.100.101: bajtów=32 czas=27ms TTL=249

A. ping

B. netstat

C. ipconfig

D. tracert