Filtrowanie pytań

Administracja i eksploatacja …

A. do identyfikacji struktury sieci oraz analizy przepustowości sieci lokalnej

B. do nadzorowania parametrów pracy i efektywności komponentów komputera

C. do przeprowadzania testów wydajności serwera WWW poprzez generowanie dużej liczby żądań

D. do oceny kondycji systemu plików oraz lokalizacji uszkodzonych sektorów

Administracja i eksploatacja …

Na ilustracji widoczny jest

A. zaślepka gniazda RJ-45

B. terminator BNC

C. zaślepka kabla światłowodowego

D. zastępczy wtyk RJ-45

Administracja i eksploatacja …

Thunderbolt jest typem interfejsu:

A. szeregowym, asynchronicznym i bezprzewodowym

B. równoległym, asynchronicznym i przewodowym

C. równoległym, dwukanałowym, dwukierunkowym i bezprzewodowym

D. szeregowym, dwukanałowym, dwukierunkowym i przewodowym

Administracja i eksploatacja …

Jakie urządzenie zapewnia zabezpieczenie przed różnorodnymi atakami z sieci i może również realizować dodatkowe funkcje, takie jak szyfrowanie danych przesyłanych lub automatyczne informowanie administratora o włamaniu?

A. koncentrator

B. regenerator

C. firewall sprzętowy

D. punkt dostępowy

Administracja i eksploatacja …

Który z poniższych programów nie jest wykorzystywany do zdalnego administrowania komputerami w sieci?

A. Virtualbox

B. Rdesktop

C. UltraVNC

D. Team Viewer

Administracja i eksploatacja …

W systemie Windows przypadkowo usunięto konto użytkownika, ale katalog domowy pozostał. Czy możliwe jest odzyskanie niezaszyfrowanych danych z katalogu domowego tego użytkownika?

A. tak, ale jedynie przy pomocy programu typu recovery

B. nie, ponieważ systemowe zabezpieczenia uniemożliwiają dostęp do danych

C. tak, za pomocą konta o uprawnieniach administratorskich

D. nie, dane są definitywnie utracone wraz z kontem

Administracja i eksploatacja …

Jaką metodę stosuje się do dostępu do medium transmisyjnego z wykrywaniem kolizji w sieciach LAN?

A. IPX/SPX

B. WINS

C. NetBEUI

D. CSMA/CD

Administracja i eksploatacja …

Jaki parametr powinien być użyty do wywołania komendy netstat, aby pokazać statystykę interfejsu sieciowego (ilość wysłanych oraz odebranych bajtów i pakietów)?

A. -n

B. -e

C. -a

D. -o

Administracja i eksploatacja …

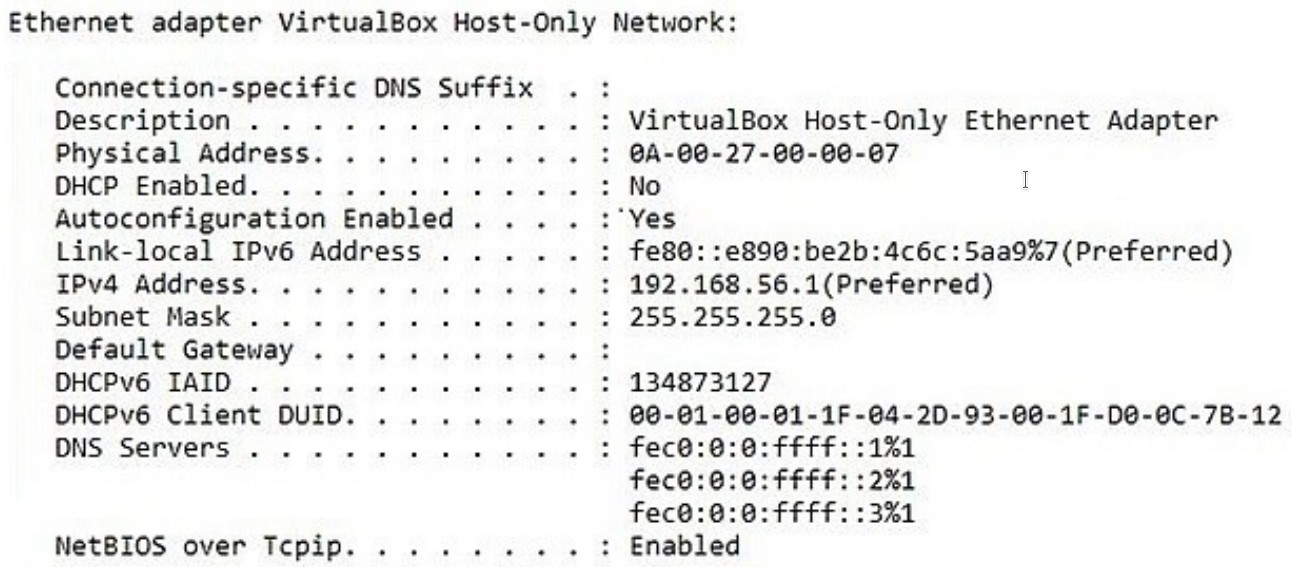

Na ilustracji przedstawiono ustawienie karty sieciowej, której adres MAC wynosi

A. 192.168.56.1

B. FE80::E890:BE2B:4C6C:5AA9

C. 0A-00-27-00-00-07

D. FEC0:0:0:FFFF::2

Administracja i eksploatacja …

Jak nazywa się protokół oparty na architekturze klient-serwer oraz modelu żądanie-odpowiedź, wykorzystywany do przesyłania plików?

A. FTP

B. ARP

C. SSL

D. SSH

Administracja i eksploatacja …

Aby Jan mógł zmienić właściciela drukarki w systemie Windows, musi mu zostać przypisane prawo do w opcjach zabezpieczeń

A. administrowania drukarkami

B. uprawnień specjalnych

C. manipulacji dokumentami

D. modyfikacji uprawnień do drukowania

Administracja i eksploatacja …

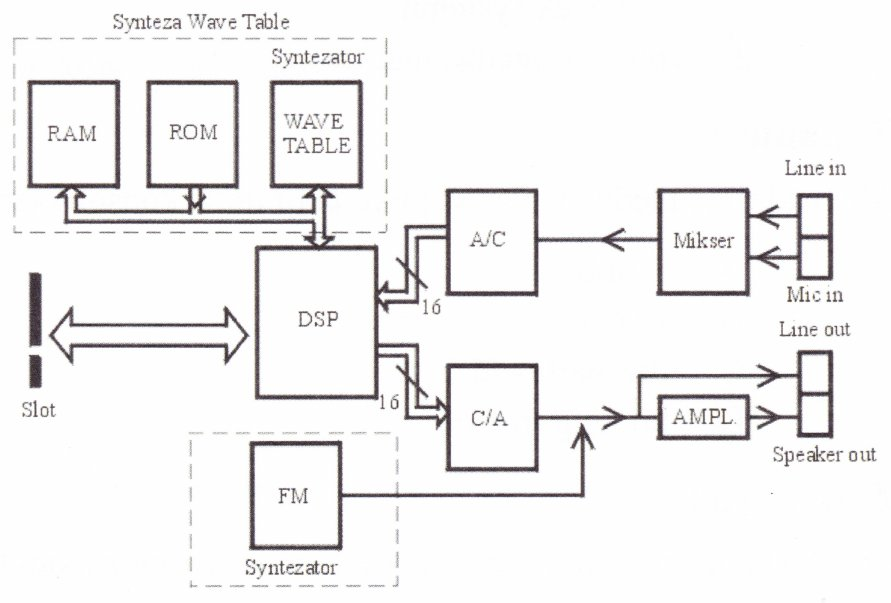

Na ilustracji przedstawiono diagram funkcjonowania

A. karty dźwiękowej

B. karty graficznej

C. modemu

D. kontrolera USB

Administracja i eksploatacja …

W systemie Linux polecenie chown służy do

A. przemieszczania pliku

B. modyfikacji parametrów pliku

C. zmiany właściciela pliku

D. regeneracji systemu plików

Administracja i eksploatacja …

Jaki jest maksymalny transfer danych napędu CD przy prędkości x42?

A. 3600 KiB/s

B. 6000 KiB/s

C. 2400 KiB/s

D. 6300 KiB/s

Administracja i eksploatacja …

W firmie konieczne jest regularne wykonywanie kopii zapasowych znacznych ilości danych, które znajdują się na serwerze, osiągających kilka set GB. Jakie urządzenie będzie najbardziej odpowiednie do realizacji tego zadania?

A. Nagrywarkę CD

B. Nagrywarkę DVD

C. Streamer

D. Macierz RAID1

Administracja i eksploatacja …

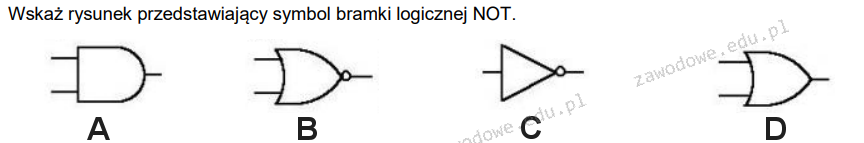

Wskaż ilustrację, która przedstawia symbol bramki logicznej NOT?

A. C

B. A

C. D

D. B

Administracja i eksploatacja …

Organizacja zajmująca się międzynarodową normalizacją, która stworzyła 7-warstwowy Model Referencyjny Połączonych Systemów Otwartych, to

A. IEEE (Institute of Electrical and Electronics Engineers)

B. TIA/EIA (Telecommunications Industry Association / Electronic Industries Association)

C. ISO (International Organization for Standardization)

D. EN (European Norm)

Administracja i eksploatacja …

Jakie oznaczenie powinien mieć komputer, aby mógł zostać sprzedany na terenie Polski, zgodnie z Dyrektywami Rady Europy?

A. D

B. A

C. B

D. C

Administracja i eksploatacja …

Aby stworzyć las w strukturze AD DS (Active Directory Domain Services), konieczne jest utworzenie przynajmniej

A. dwóch drzew domeny

B. jednego drzewa domeny

C. czterech drzew domeny

D. trzech drzew domeny

Administracja i eksploatacja …

Jakie polecenie pozwala na uzyskanie adresów fizycznych dla kart sieciowych w systemie?

A. getmac

B. arp -a

C. ping

D. pathping

Administracja i eksploatacja …

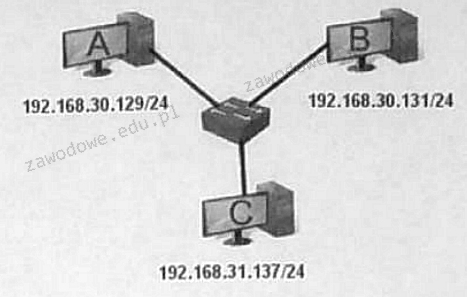

Jak wiele domen kolizyjnych oraz rozgłoszeniowych można dostrzec na schemacie?

A. 1 domena kolizyjna i 9 domen rozgłoszeniowych

B. 9 domen kolizyjnych oraz 4 domeny rozgłoszeniowe

C. 4 domeny kolizyjne oraz 9 domen rozgłoszeniowych

D. 9 domen kolizyjnych oraz 1 domena rozgłoszeniowa

Administracja i eksploatacja …

Który protokół jest wykorzystywany do konwersji między adresami IP publicznymi a prywatnymi?

A. ARP

B. RARP

C. NAT

D. SNMP

Administracja i eksploatacja …

Aby przekształcić zeskanowany obraz na tekst, należy użyć oprogramowania, które stosuje techniki

A. DTP

B. DPI

C. OCR

D. OMR

Administracja i eksploatacja …

Jakiego typu rozbudowa serwera wymaga zainstalowania dodatkowych sterowników?

A. Dodanie dysków fizycznych

B. Montaż kolejnej karty sieciowej

C. Dodanie pamięci RAM

D. Instalacja kolejnego procesora

Administracja i eksploatacja …

Częścią eksploatacyjną drukarki laserowej nie jest

A. bęben.

B. lampa czyszcząca.

C. głowica.

D. wałek grzewczy.

Administracja i eksploatacja …

Urządzenie funkcjonujące w warstwie łącza danych, które umożliwia połączenie segmentów sieci o różnych architekturach, to

A. regenerator

B. most

C. ruter

D. koncentrator

Administracja i eksploatacja …

Standard IEEE 802.11 określa typy sieci

A. światłowodowe LAN

B. bezprzewodowe LAN

C. Gigabit Ethernet

D. Fast Ethernet

Administracja i eksploatacja …

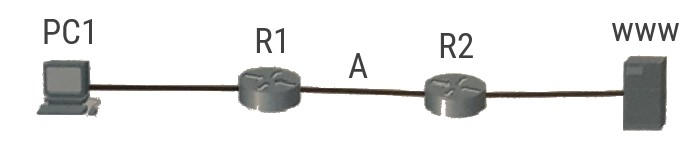

Ramka danych przesyłanych z komputera PC1 do serwera www znajduje się pomiędzy ruterem R1 a ruterem R2 (punkt A). Jakie adresy są w niej zawarte?

A. Źródłowy adres IP komputera PC1, docelowy adres IP serwera, adres źródłowy MAC komputera PC1, adres docelowy MAC serwera

B. Źródłowy adres IP rutera R1, docelowy adres IP rutera R2, adres źródłowy MAC komputera PC1, adres docelowy MAC serwera

C. Źródłowy adres IP komputera PC1, docelowy adres rutera R2, adres źródłowy MAC komputera PC1, adres docelowy MAC serwera

D. Źródłowy adres IP komputera PC1, docelowy adres IP serwera, adres źródłowy MAC rutera R1, adres docelowy MAC rutera R2

Administracja i eksploatacja …

Aby chronić systemy sieciowe przed zewnętrznymi atakami, należy zastosować

A. protokół SSH

B. serwer DHCP

C. zapory sieciowej

D. narzędzie do zarządzania połączeniami

Administracja i eksploatacja …

Narzędzie zaprezentowane na rysunku jest wykorzystywane do przeprowadzania testów

A. zasilacza

B. okablowania LAN

C. karty sieciowej

D. płyty głównej

Administracja i eksploatacja …

Wskaź 24-pinowe lub 29-pinowe złącze żeńskie, które jest w stanie przesyłać skompresowany sygnał cyfrowy do monitora?

A. HDMI

B. DVI

C. RCA

D. VGA

Administracja i eksploatacja …

Jakie rozwiązanie należy wdrożyć i prawidłowo ustawić, aby chronić lokalną sieć komputerową przed atakami typu Smurf pochodzącymi z Internetu?

A. bezpieczna przeglądarka stron WWW

B. oprogramowanie antyspamowe

C. zapora ogniowa

D. skaner antywirusowy

Administracja i eksploatacja …

Jakiego typu kopię zapasową należy wykonać, aby zarchiwizować wszystkie informacje, niezależnie od daty ich ostatniej archiwizacji?

A. Porównującą

B. Różnicową

C. Pełną

D. Przyrostową

Administracja i eksploatacja …

Hosty A i B nie są w stanie nawiązać komunikacji z hostem C. Między hostami A i B wszystko działa poprawnie. Jakie mogą być powody, dla których hosty A i C oraz B i C nie mogą się komunikować?

A. Adres IP hosta C jest adresem rozgłoszeniowym

B. Switch, do którego są podłączone hosty, jest wyłączony

C. Host C ma niewłaściwie skonfigurowaną bramę domyślną

D. Adresy IP należą do różnych podsieci

Administracja i eksploatacja …

Które z poniższych wskazówek jest NIEWłaściwe w kontekście konserwacji skanera płaskiego?

A. Zachować ostrożność, aby w trakcie pracy nie porysować szklanej powierzchni tacy dokumentów

B. Zachować ostrożność, aby podczas prac nie rozlać płynu na mechanizmy skanera oraz na elementy elektroniczne

C. Stosować do czyszczenia szyby aceton lub alkohol etylowy wylewając go bezpośrednio na szybę

D. Kontrolować, czy na powierzchni tacy dokumentów osadził się kurz

Administracja i eksploatacja …

Usługa w systemie Windows Server, która umożliwia zdalną instalację systemów operacyjnych na komputerach zarządzanych przez serwer, to

A. DFS

B. WDS

C. GPO

D. FTP

Administracja i eksploatacja …

Jakie informacje można uzyskać na temat konstrukcji skrętki S/FTP?

A. Każda para przewodów ma osobny ekran z folii, a całość nie jest ekranowana

B. Każda para przewodów jest foliowana, a całość znajduje się w ekranie z folii i siatki

C. Każda para przewodów jest pokryta foliowaniem, a całość znajduje się w ekranie z siatki

D. Każda para przewodów ma osobny ekran z folii, a dodatkowo całość jest w ekranie z folii

Administracja i eksploatacja …

Jak można przywrócić domyślne ustawienia płyty głównej, gdy nie ma możliwości uruchomienia BIOS Setup?

A. doładować baterię na płycie głównej

B. przełożyć zworkę na płycie głównej

C. ponownie uruchomić system

D. zaktualizować BIOS Setup

Administracja i eksploatacja …

Aby uporządkować dane pliku na dysku twardym, zapisane w klastrach, które nie sąsiadują ze sobą, tak aby znajdowały się w sąsiadujących klastrach, należy przeprowadzić

A. program scandisk

B. program chkdsk

C. defragmentację dysku

D. oczyszczanie dysku

Administracja i eksploatacja …

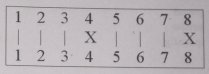

Jaki błąd w okablowaniu można dostrzec na ekranie testera, który pokazuje mapę połączeń żył kabla typu "skrętka"?

A. Rozwarcie

B. Zwarcie

C. Pary odwrócone

D. Pary skrzyżowane