Filtrowanie pytań

Administracja i eksploatacja …

A. bezawaryjnością

B. nadmiarowością

C. skalowalnością

D. kompatybilnością

Administracja i eksploatacja …

Aby odzyskać dane z dysku, który został sformatowany, warto użyć programu typu

A. recovery

B. IRC

C. sniffer

D. p2p

Administracja i eksploatacja …

Najwyższy stopień zabezpieczenia sieci bezprzewodowej zapewnia szyfrowanie

A. ROT13

B. WEP

C. WPA2

D. WPA

Administracja i eksploatacja …

Jakie złącze powinna mieć karta graficzna, aby mogła być bezpośrednio podłączona do telewizora LCD, który ma tylko analogowe złącze do komputera?

A. DVI-D

B. DP

C. DE-15F

D. HDMI

Administracja i eksploatacja …

Aby stworzyć skompresowane archiwum danych w systemie Linux, jakie polecenie należy zastosować?

A. tar -jxvf

B. tar -tvf

C. tar -xvf

D. tar -zcvf

Administracja i eksploatacja …

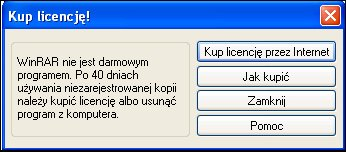

Program WinRaR zaprezentował okno informacyjne widoczne na ilustracji. Jakiego rodzaju licencji na program używał do tej pory użytkownik?

A. Program typu Public Domain

B. Program typu Freeware

C. Program typu Shareware

D. Program typu Adware

Administracja i eksploatacja …

Jaką funkcję pełni serwer ISA w systemie Windows?

A. Rozwiązuje nazwy domen

B. Pełni funkcję firewalla

C. Jest serwerem stron WWW

D. Służy jako system wymiany plików

Administracja i eksploatacja …

Jakie narzędzie w systemie Windows umożliwia kontrolę prób logowania do systemu?

A. instalacji

B. systemu

C. programów

D. zabezpieczeń

Administracja i eksploatacja …

Aby mieć możliwość tworzenia kont użytkowników, komputerów oraz innych obiektów, a także centralnego przechowywania informacji o nich, konieczne jest zainstalowanie na serwerze Windows roli

A. Active Directory Federation Service

B. usługi certyfikatów Active Directory

C. usługi Domain Name System w usłudze Active Directory

D. usługi domenowe Active Directory

Administracja i eksploatacja …

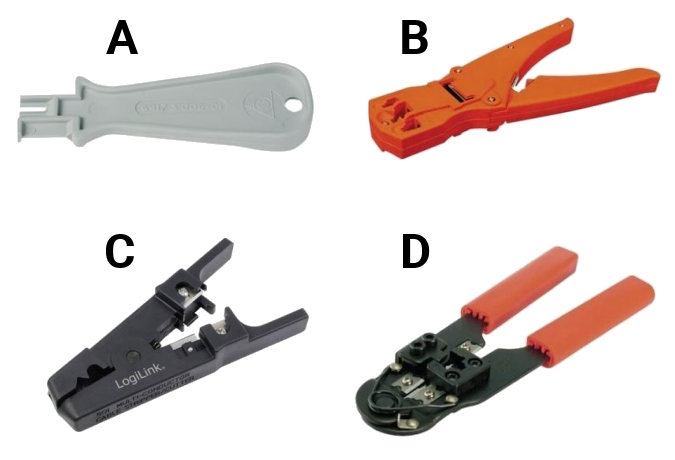

Który z przyrządów służy do usuwania izolacji?

A. D

B. B

C. A

D. C

Administracja i eksploatacja …

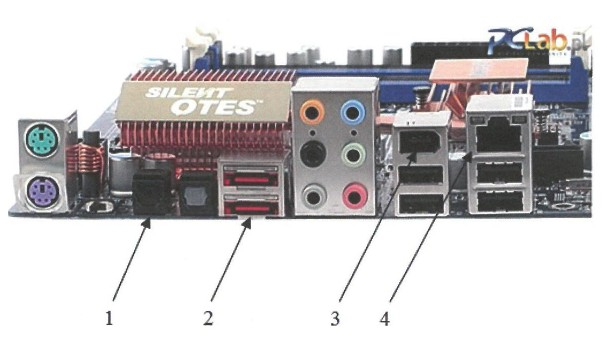

Który z portów na zaprezentowanej płycie głównej umożliwia podłączenie zewnętrznego dysku przez interfejs e-SATA?

A. 1

B. 3

C. 4

D. 2

Administracja i eksploatacja …

W komunikacie błędu systemowego informacja prezentowana w formacie szesnastkowym oznacza

A. definicję problemu

B. odnośnik do dokumentacji

C. nazwę kontrolera

D. kod błędu

Administracja i eksploatacja …

Protokół trasowania wewnętrznego, który wykorzystuje metrykę wektora odległości, to

A. OSPF

B. RIP

C. EGP

D. IS-IS

Administracja i eksploatacja …

Aby usunąć konto użytkownika student w systemie operacyjnym Ubuntu, można skorzystać z komendy

A. del user student

B. net user student /del

C. user net student /del

D. userdel student

Administracja i eksploatacja …

Wartość koloru RGB(255, 170, 129) odpowiada zapisie

A. #81AAFF

B. #FFAA81

C. #18FAAF

D. #AA18FF

Administracja i eksploatacja …

Wskaż symbol, który znajduje się na urządzeniach elektrycznych przeznaczonych do handlu w Unii Europejskiej?

A. B

B. A

C. D

D. C

Administracja i eksploatacja …

W terminalu systemu operacyjnego wykonano polecenie nslookup. Jaką informację uzyskano?

CMDWiersz polecenia—□×C:\>nslookup

Serwer domyślny: plusmx1.polkomtel.com.pl

Address: 212.2.96.51

>

CMDWiersz polecenia

—□×

C:\>nslookup

Serwer domyślny: plusmx1.polkomtel.com.pl

Address: 212.2.96.51

>

Serwer domyślny: plusmx1.polkomtel.com.pl

Address: 212.2.96.51

>

A. Adres serwera DNS

B. Adres IP hosta

C. Domyślną bramę

D. Adres serwera DHCP

Administracja i eksploatacja …

Podczas monitorowania aktywności sieciowej zauważono, że na adres serwera przesyłano tysiące zapytań DNS w każdej sekundzie z różnych adresów IP, co doprowadziło do zawieszenia systemu operacyjnego. Przyczyną tego był atak typu

A. Mail Bombing

B. DNS snooping

C. DDoS (Distributed Denial of Service)

D. Flooding

Administracja i eksploatacja …

Która edycja systemu operacyjnego Windows Server 2008 charakteryzuje się najmniej rozbudowanym interfejsem graficznym?

A. Enterprise

B. Datacenter

C. Server Core

D. Standard Edition

Administracja i eksploatacja …

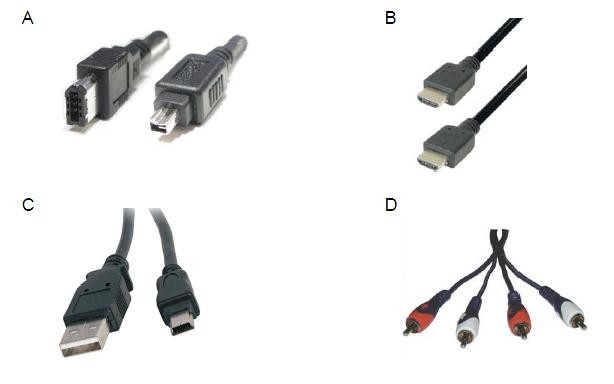

Aby połączyć cyfrową kamerę z interfejsem IEEE 1394 (FireWire) z komputerem, wykorzystuje się kabel z wtykiem zaprezentowanym na fotografii

A. B

B. D

C. A

D. C

Administracja i eksploatacja …

Najwyższą prędkość transmisji danych w sieciach bezprzewodowych zapewnia standard

A. 802.11 b

B. 802.11 a

C. 802.11 g

D. 802.11 n

Administracja i eksploatacja …

Jakie urządzenie służy do pomiaru wartości mocy zużywanej przez komputerowy zestaw?

A. dozymetr

B. watomierz

C. omomierz

D. anemometr

Administracja i eksploatacja …

W skład sieci komputerowej wchodzą 3 komputery stacjonarne oraz drukarka sieciowa, połączone kablem UTP z routerem mającym 1 x WAN oraz 5 x LAN. Które z urządzeń sieciowych pozwoli na podłączenie dodatkowych dwóch komputerów do tej sieci za pomocą kabla UTP?

A. Przełącznik

B. Modem

C. Konwerter mediów

D. Terminal sieciowy

Administracja i eksploatacja …

Jakim modułem pamięci RAM, który jest zgodny z płytą główną GIGABYTE GA-X99-ULTRA GAMING/ X99/8xDDR4 2133, ECC, maksymalnie 128GB/ 4x PCI-E 16x/ RAID/ USB 3.1/ S-2011-V3/ATX, jest pamięć?

A. HPE 32GB (1x32GB) Quad Rank x4 DDR4-2133 CAS-15-15-15 Load Reduced Memory Kit, ECC

B. HPE 32GB (1x32GB) Quad Rank x4 PC3-14900L (DDR3-1866 Load Reduced CAS-13 Memory Kit)

C. HPE 32GB (1x16GB) Dual Rank x4 PC3L-10600R (DDR3-1333) Registered CAS-9, Non-ECC

D. HPE 16GB (1x16GB) Dual Rank x4 PC3-14900R (DDR3-1866) Registered CAS-13 Memory Kit

Administracja i eksploatacja …

Grupa protokołów, która charakteryzuje się wspólną metodą szyfrowania, to

A. PPP

B. UDP

C. SPX/IPX

D. SSH

Administracja i eksploatacja …

Podaj nazwę funkcji przełącznika, która pozwala na przypisanie wyższego priorytetu dla przesyłania VoIP?

A. QoS

B. SNMP

C. STP

D. VNC

Administracja i eksploatacja …

Który z poniższych adresów IPv4 wraz z prefiksem reprezentuje adres sieci?

A. 127.100.100.67/27

B. 64.77.199.192/26

C. 46.18.10.19/30

D. 208.99.255.134/28

Administracja i eksploatacja …

W trakcie użytkowania drukarki laserowej blady wydruk lub nierównomierne pokrycie medium drukującego mogą wskazywać na

A. nieprawidłowo zainstalowane sterowniki drukarki

B. zgięcie kartki papieru wewnątrz urządzenia

C. uszkodzenie kabla łączącego drukarkę z komputerem

D. niedobór tonera

Administracja i eksploatacja …

W systemie Windows 7 konfigurację interfejsu sieciowego można przeprowadzić, używając rozwinięcia polecenia

A. tracert

B. telnet

C. nslookup

D. netsh

Administracja i eksploatacja …

Jakim protokołem jest realizowana kontrola poprawności transmisji danych w sieciach Ethernet?

A. UDP

B. HTTP

C. TCP

D. IP

Administracja i eksploatacja …

Który z wymienionych protokołów jest szyfrowanym protokołem do zdalnego dostępu?

A. SSH

B. telnet

C. POP3

D. TFTP

Administracja i eksploatacja …

Karta dźwiękowa, która może odtworzyć plik w formacie MP3, powinna być zaopatrzona w układ

A. GPU

B. RTC

C. DAC

D. ALU

Administracja i eksploatacja …

Lokalny komputer dysponuje adresem 192.168.0.5. Po otwarciu strony internetowej z tego urządzenia, która identyfikuje adresy w sieci, uzyskano informację, że adresem komputera jest 195.182.130.24. Co to oznacza?

A. adres został przetłumaczony przez translację NAT

B. inny komputer podszył się pod adres naszego urządzenia

C. serwer DHCP zmienił nasz adres w czasie przesyłania żądania

D. serwer WWW dostrzega inny komputer w sieci

Administracja i eksploatacja …

Jakim spójnikiem określa się iloczyn logiczny?

A. OR

B. AND

C. NOT

D. XOR

Administracja i eksploatacja …

Tusz w żelu wykorzystywany jest w drukarkach

A. fiskalnych

B. termotransferowych

C. sublimacyjnych

D. igłowych

Administracja i eksploatacja …

Jaką maskę domyślną mają adresy IP klasy B?

A. 255.0.0.0

B. 255.255.255.255

C. 255.255.0.0

D. 255.255.255.0

Administracja i eksploatacja …

Który z poniższych programów służy do tworzenia kopii zapasowych systemu w systemie Windows?

A. Device Manager

B. Task Manager

C. Disk Cleanup

D. Windows Backup

Administracja i eksploatacja …

Jakie polecenie w systemie Linux jest potrzebne do stworzenia archiwum danych?

A. date

B. grep

C. tar

D. cal

Administracja i eksploatacja …

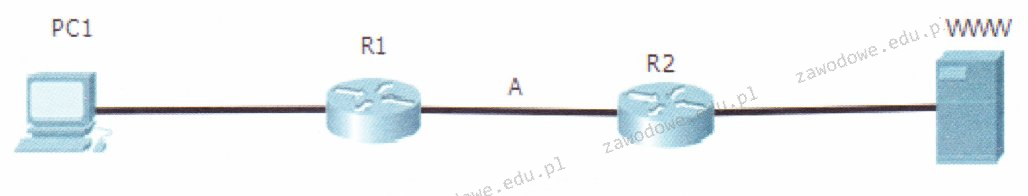

Ramka z informacjami przesyłanymi z komputera PC1 do serwera www znajduje się pomiędzy routerem R1 a routerem R2 w punkcie A). Jakie adresy są w niej zawarte?

A. Źródłowy adres IP komputera PC1, docelowy adres IP serwera, adres źródłowy MAC komputera PC1, adres docelowy MAC serwera

B. Źródłowy adres IP komputera PC1, docelowy adres IP routera R2, adres źródłowy MAC komputera PC1, adres docelowy MAC serwera

C. Źródłowy adres IP komputera PC1, docelowy adres IP serwera, adres źródłowy MAC routera R1, adres docelowy MAC routera R1

D. Źródłowy adres IP routera R1, docelowy adres IP routera R2, adres źródłowy MAC komputera PC1, adres docelowy MAC serwera

Administracja i eksploatacja …

Jaka jest maska dla adresu IP 192.168.1.10/8?

A. 255.255.255.0

B. 255.0.0.0

C. 255.0.255.0

D. 255.255.0.0