Filtrowanie pytań

Administracja i eksploatacja …

A. BNC

B. 8P8C

C. RJ-11

D. F

Administracja i eksploatacja …

Aby zredukować kluczowe zagrożenia związane z bezpieczeństwem podczas pracy na komputerze podłączonym do sieci Internet, należy przede wszystkim

A. wyczyścić wnętrze jednostki centralnej, unikać jedzenia i picia przy komputerze oraz nie udostępniać swojego hasła innym osobom

B. odsunąć komputer od źródła ciepła, nie przygniatać przewodów zasilających zarówno komputera, jak i urządzeń peryferyjnych

C. zainstalować oprogramowanie antywirusowe, zaktualizować bazy wirusów, aktywować zaporę sieciową oraz przeprowadzić aktualizację systemu

D. sprawdzić temperaturę komponentów, podłączyć komputer do zasilacza UPS oraz unikać odwiedzania podejrzanych stron internetowych

Administracja i eksploatacja …

W systemie Windows przypadkowo zlikwidowano konto użytkownika, lecz katalog domowy pozostał nietknięty. Czy możliwe jest odzyskanie nieszyfrowanych danych z katalogu domowego tego użytkownika?

A. to możliwe za pośrednictwem konta z uprawnieniami administratorskimi

B. to niemożliwe, dane są trwale utracone wraz z kontem

C. to niemożliwe, gdyż zabezpieczenia systemowe uniemożliwiają dostęp do danych

D. to osiągalne tylko przy pomocy oprogramowania typu recovery

Administracja i eksploatacja …

Do jakiej grupy w systemie Windows Server 2008 powinien być przypisany użytkownik odpowiedzialny jedynie za archiwizację danych zgromadzonych na dysku serwera?

A. Operatorzy kopii zapasowych

B. Użytkownicy domeny

C. Użytkownicy pulpitu zdalnego

D. Użytkownicy zaawansowani

Administracja i eksploatacja …

Możliwą przyczyną usterki drukarki igłowej może być awaria

A. elektrody ładującej

B. termorezystora

C. dyszy

D. elektromagnesu

Administracja i eksploatacja …

Jakie jest adres rozgłoszeniowy sieci, w której funkcjonuje host z adresem IP 195.120.252.32 oraz maską podsieci 255.255.255.192?

A. 195.120.252.63

B. 195.120.252.0

C. 195.120.252.255

D. 195.120.255.255

Administracja i eksploatacja …

Redukcja liczby jedynek w masce pozwoli na zaadresowanie

A. mniejszej liczby sieci oraz większej liczby urządzeń

B. większej liczby sieci oraz większej liczby urządzeń

C. większej liczby sieci oraz mniejszej liczby urządzeń

D. mniejszej liczby sieci oraz mniejszej liczby urządzeń

Administracja i eksploatacja …

Jaki typ grupy jest automatycznie przypisany dla nowo tworzonej grupy w kontrolerze domeny systemu Windows Server?

A. Dystrybucyjny

B. Uniwersalny

C. Lokalny w domenie

D. Globalny

Administracja i eksploatacja …

Jaki standard szyfrowania powinien być wybrany przy konfiguracji karty sieciowej, aby zabezpieczyć transmisję w sieci bezprzewodowej?

A. EAP

B. MAC

C. WPA

D. PPP

Administracja i eksploatacja …

Jakie jest główne zadanie systemu DNS w sieci komputerowej?

A. Zarządzanie dostępem do plików w sieci

B. Tłumaczenie nazw domenowych na adresy IP

C. Tworzenie kopii zapasowych danych w sieci

D. Szyfrowanie danych w sieci komputerowej

Administracja i eksploatacja …

Użytkownik systemu Windows doświadcza problemów z niewystarczającą pamięcią wirtualną. Jak można temu zaradzić?

A. dodanie kolejnej pamięci cache procesora

B. dostosowanie dodatkowego dysku

C. powiększenie rozmiaru pliku virtualfile.sys

D. zwiększenie pamięci RAM

Administracja i eksploatacja …

Jaki protokół jest stosowany wyłącznie w sieciach lokalnych, gdzie działają komputery z systemami operacyjnymi firmy Microsoft?

A. IPX/SPX

B. AppleTalk

C. NetBEUI

D. TCP/IP

Administracja i eksploatacja …

Jakie urządzenie pozwoli na podłączenie drukarki, która nie jest wyposażona w kartę sieciową, do lokalnej sieci komputerowej?

A. Punkt dostępu

B. Serwer wydruku

C. Hhub

D. Regenerator

Administracja i eksploatacja …

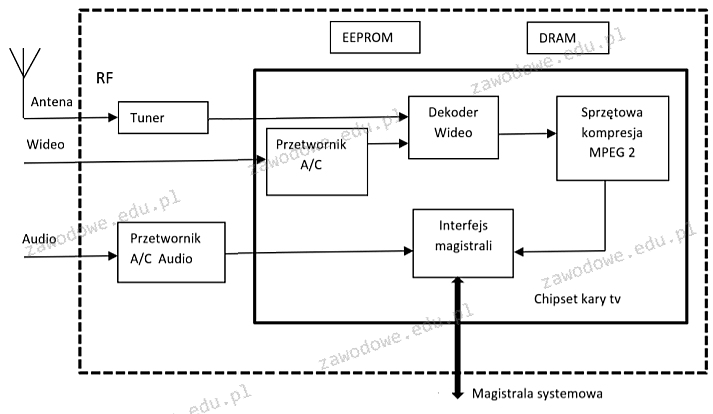

Na ilustracji zaprezentowano schemat blokowy karty

A. sieciowej

B. telewizyjnej

C. dźwiękowej

D. graficznej

Administracja i eksploatacja …

Dezaktywacja automatycznych aktualizacji systemu Windows skutkuje

A. zablokowaniem samodzielnego pobierania uaktualnień przez system

B. uniemożliwieniem jakiejkolwiek formy pobierania aktualizacji systemu

C. automatycznym weryfikowaniem dostępności aktualizacji i informowaniem o tym użytkownika

D. automatycznym ściąganiem aktualizacji bez ich instalacji

Administracja i eksploatacja …

Jaką maksymalną liczbę podstawowych partycji na dysku twardym z tablicą MBR można utworzyć za pomocą narzędzia Zarządzanie dyskami dostępnego w systemie Windows?

A. 1

B. 4

C. 2

D. 3

Administracja i eksploatacja …

Jeżeli podczas uruchamiania systemu BIOS od AWARD komputer wydał długi sygnał oraz dwa krótkie, co to oznacza?

A. uszkodzenie kontrolera klawiatury

B. uszkodzenie karty graficznej

C. problem z pamięcią Flash - BIOS

D. uszkodzenie płyty głównej

Administracja i eksploatacja …

Licencja oprogramowania open source oraz wolnego, to rodzaj licencji

A. Adware

B. Trial

C. OEM

D. GNU GPL

Administracja i eksploatacja …

Pamięć Intel® Smart Cache, która jest wbudowana w procesory o wielu rdzeniach, takie jak Intel® Core TM Duo, to pamięć

A. Cache L2 lub Cache L3, współdzielona przez wszystkie rdzenie

B. Cache L1 dzielona równo między rdzeniami

C. Cache L2 lub Cache L3, dzielona równo między rdzeniami

D. Cache L1 współdzielona przez wszystkie rdzenie

Administracja i eksploatacja …

Które z tych określeń nie odpowiada charakterystyce kabla światłowodowego?

A. wielomodowy

B. ekranowany

C. 12 - włóknowy

D. jednomodowy

Administracja i eksploatacja …

Bęben światłoczuły stanowi kluczowy element w funkcjonowaniu drukarki

A. sublimacyjnej

B. atramentowej

C. laserowej

D. igłowej

Administracja i eksploatacja …

Aby podczas prac montażowych zabezpieczyć szczególnie wrażliwe podzespoły elektroniczne komputera przed wyładowaniem elektrostatycznym, należy stosować

A. rękawice ochronne.

B. buty ochronne.

C. matę izolacji termicznej.

D. opaskę antystatyczną.

Administracja i eksploatacja …

Aby przeprowadzić instalację systemu operacyjnego z rodziny Windows na stacjach roboczych, konieczne jest dodanie na serwerze usług

A. plików

B. pulpitu zdalnego

C. wdrażania systemu Windows

D. terminalowych

Administracja i eksploatacja …

Aby jednocześnie zmienić tło pulpitu, kolory okien, dźwięki oraz wygaszacz ekranu na komputerze z systemem Windows, należy użyć

A. centrum ułatwień dostępu

B. planu zasilania

C. schematów dźwiękowych

D. kompozycji

Administracja i eksploatacja …

Jaki typ macierzy dyskowych zapewnia tak zwany mirroring dysków?

A. RAID-1

B. RAID-3

C. RAID-0

D. RAID-5

Administracja i eksploatacja …

Moduł funkcjonalny, który nie znajduje się w kartach dźwiękowych, to skrót

A. DSP

B. GPU

C. DAC

D. ROM

Administracja i eksploatacja …

Jakie będzie rezultatem dodawania liczb 10011012 i 110012 w systemie binarnym?

A. 1110001

B. 1100110

C. 1101100

D. 1101101

Administracja i eksploatacja …

Określenie najlepszej trasy dla połączenia w sieci to

A. tracking

B. sniffing

C. routing

D. conntrack

Administracja i eksploatacja …

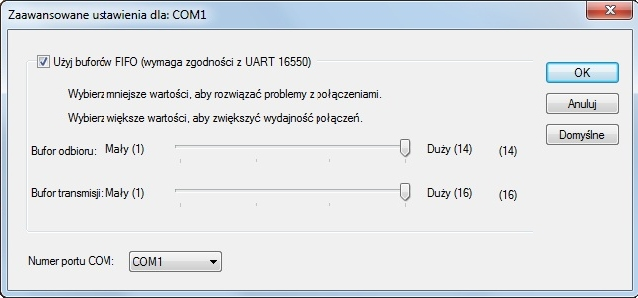

Ustawienia przedstawione na ilustracji odnoszą się do

A. Modemu

B. Karty sieciowej

C. Drukarki

D. Skanera

Administracja i eksploatacja …

Jaką czynność można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, bez przechodzenia do trybu uprzywilejowanego, na poziomie dostępu widocznym w powyższej ramce?

A. Zmiana nazwy systemowej

B. Wyświetlenie tablicy ARP

C. Tworzenie sieci VLAN

D. Określanie haseł dostępu

Administracja i eksploatacja …

Norma TIA/EIA-568-B.2 definiuje szczegóły dotyczące parametrów transmisji

A. świetlnych

B. kabli UTP

C. kablów koncentrycznych

D. fal radiowych

Administracja i eksploatacja …

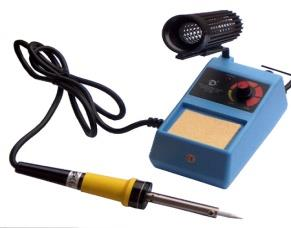

Na ilustracji ukazano kartę

A. graficzną PCI

B. telewizyjną EISA

C. telewizyjną PCI Express

D. graficzną AGP

Administracja i eksploatacja …

Tryb działania portu równoległego, oparty na magistrali ISA, pozwalający na transfer danych do 2.4 MB/s, przeznaczony dla skanerów i urządzeń wielofunkcyjnych, to

A. ECP

B. Nibble Mode

C. Bi-directional

D. SPP

Administracja i eksploatacja …

Jaki typ plików powinien być stworzony w systemie operacyjnym, aby zautomatyzować najczęściej wykonywane zadania, takie jak kopiowanie, utworzenie pliku lub folderu?

A. Plik inicjujący

B. Plik wsadowy

C. Plik konfiguracyjny

D. Plik systemowy

Administracja i eksploatacja …

Użytkownik systemu Windows napotyka komunikaty o zbyt małej ilości pamięci wirtualnej. W jaki sposób można rozwiązać ten problem?

A. dołożenie dodatkowego dysku

B. zwiększenie pamięci RAM

C. zwiększenie rozmiaru pliku virtualfile.sys

D. dołożenie dodatkowej pamięci cache procesora

Administracja i eksploatacja …

Który z podanych adresów IP v.4 należy do klasy C?

A. 223.0.10.1

B. 191.11.0.10

C. 10.0.2.0

D. 126.110.10.0

Administracja i eksploatacja …

W systemie Linux do bieżącego śledzenia działających procesów wykorzystuje się polecenie:

A. ps

B. proc

C. sysinfo

D. sed

Administracja i eksploatacja …

Który przyrząd należy wykorzystać do uzyskania wyników testu POST dla modułów płyty głównej?

A. Przyrząd 4

B. Przyrząd 1

C. Przyrząd 3

D. Przyrząd 2

Administracja i eksploatacja …

W dokumentacji technicznej efektywność głośnika podłączonego do komputera wyraża się w jednostce

A. kHz

B. J

C. W

D. dB

Administracja i eksploatacja …

Jak należy postąpić z wiadomością e-mail od nieznanej osoby, która zawiera podejrzany załącznik?

A. Nie otwierać wiadomości, od razu ją usunąć

B. Otworzyć wiadomość i odpowiedzieć, pytając o zawartość załącznika

C. Otworzyć załącznik i zapisać go na dysku, a następnie przeskanować plik programem antywirusowym

D. Otworzyć załącznik, a jeśli znajduje się w nim wirus, natychmiast go zamknąć