Filtrowanie pytań

Administracja i eksploatacja …

A. procedurach uruchamiających system operacyjny

B. wszystkich aktywnie ładowanych profili użytkowników systemu

C. aktualnie zalogowanego użytkownika

D. sprzętu komputera dla wszystkich użytkowników systemu

Administracja i eksploatacja …

Zastosowanie symulacji stanów logicznych w obwodach cyfrowych pozwala na

A. sonda logiczna.

B. sonometr.

C. kalibrator.

D. impulsator.

Administracja i eksploatacja …

Jak w systemie Windows zmienić port drukarki, która została zainstalowana?

A. Ostatnia znana dobra konfiguracja

B. Właściwości drukarki

C. Menedżer zadań

D. Ustawienia drukowania

Administracja i eksploatacja …

Który protokół odpowiada za bezpieczne przesyłanie danych w sieciach komputerowych?

A. HTTP

B. HTTPS

C. FTP

D. SMTP

Administracja i eksploatacja …

Jeśli podczas podłączania stacji dysków elastycznych 1,44 MB kabel sygnałowy zostanie włożony odwrotnie, to

A. BIOS komputera rozpozna stację dysków jako 2,88 MB

B. BIOS komputera zgłosi błąd w podłączeniu stacji dysków

C. BIOS komputera prawidłowo zidentyfikuje stację dysków

D. stacja dysków zostanie uszkodzona

Administracja i eksploatacja …

Informacje ogólne na temat zdarzeń systemowych w systemie Linux są zapisywane w

A. rejestrze systemowym

B. bibliotece RemoteApp

C. programie perfmon

D. pliku messages

Administracja i eksploatacja …

Użytkownik napotyka trudności przy uruchamianiu systemu Windows. W celu rozwiązania tego problemu, skorzystał z narzędzia System Image Recovery, które

A. przywraca system na podstawie kopii zapasowej

B. przywraca system używając punktów przywracania

C. odzyskuje ustawienia systemowe, korzystając z kopii rejestru systemowego backup.reg

D. naprawia pliki rozruchowe, wykorzystując płytę Recovery

INF.02 Pytanie 1288

Administracja i eksploatacja …

Programy CommView oraz WireShark są wykorzystywane do

A. mierzenia poziomu tłumienia w torze transmisyjnym

B. ochrony przesyłania danych w sieciach

C. badania pakietów przesyłanych w sieci

D. oceny zasięgu sieci bezprzewodowych

Administracja i eksploatacja …

Kasety z drukarek po zakończeniu użytkowania powinny zostać

A. dostarczone do firmy zajmującej się utylizacją takich odpadów

B. wyrzucone do pojemnika przeznaczonego na plastik

C. wrzucone do pojemnika na odpady komunalne

D. przekazane do urzędu ochrony środowiska

Administracja i eksploatacja …

W którym systemie operacyjnym może pojawić się komunikat podczas instalacji sterowników dla nowego urządzenia?

| System.......nie może zweryfikować wydawcy tego sterownika. Ten sterownik nie ma podpisu cyfrowego albo podpis nie został zweryfikowany przez urząd certyfikacji. Nie należy instalować tego sterownika, jeżeli nie pochodzi z oryginalnego dysku producenta lub od administratora systemu. |

A. Windows XP

B. Linux

C. Unix

D. Windows 98

Administracja i eksploatacja …

Jaki rodzaj kabla powinien być użyty do połączenia komputera w obszarze podlegającym wpływom zakłóceń elektromagnetycznych?

A. UTP Cat 5

B. UTP Cat 5e

C. FTP Cat 5e

D. UTP Cat 6

Administracja i eksploatacja …

Na urządzeniu znajduje się symbol, który stanowi certyfikat potwierdzający zgodność sprzętu w zakresie emisji promieniowania, ergonomii, efektywności energetycznej oraz ekologii, co przedstawiono na rysunku

A. rysunek D

B. rysunek B

C. rysunek C

D. rysunek A

Administracja i eksploatacja …

Czym jest OTDR?

A. urządzenie światłowodowe dla przełącznika.

B. reflektometr.

C. spawarka.

D. tester kabli miedzianych.

Administracja i eksploatacja …

Proporcja ładunku zgromadzonego na przewodniku do potencjału tego przewodnika definiuje jego

A. rezystancję

B. indukcyjność

C. moc

D. pojemność elektryczną

Administracja i eksploatacja …

Aby kontrolować ilość transferu w sieci, administrator powinien zastosować program rodzaju

A. package manager

B. task manager

C. bandwidth manager

D. quality manager

Administracja i eksploatacja …

W systemie Linux do wyświetlania treści pliku tekstowego służy polecenie

A. cat

B. list

C. type

D. more

Administracja i eksploatacja …

Jakie urządzenia wykorzystuje się do porównywania liczb w systemie binarnym?

A. multipleksery

B. sumatory

C. demultipleksery

D. komparatory

Administracja i eksploatacja …

Aby dostęp do systemu Windows Serwer 2016 był możliwy dla 50 urządzeń, bez względu na liczbę użytkowników, należy w firmie zakupić licencję

A. Device CAL.

B. External Connection.

C. User CAL.

D. Public Domain.

Administracja i eksploatacja …

Co umożliwia zachowanie jednolitego rozkładu temperatury pomiędzy procesorem a radiatorem?

A. Mieszanka termiczna

B. Klej

C. Pasta grafitowa

D. Silikonowy spray

Administracja i eksploatacja …

Atak DDoS (ang. Disributed Denial of Service) na serwer doprowadzi do

A. przechwytywania pakietów sieciowych

B. przeciążenia aplikacji serwującej określone dane

C. zbierania danych o atakowanej sieci

D. zmiany pakietów przesyłanych przez sieć

Administracja i eksploatacja …

W systemie Linux plik ma przypisane uprawnienia 765. Jakie działania może wykonać grupa związana z tym plikiem?

A. odczytać, zapisać i wykonać

B. odczytać oraz wykonać

C. odczytać oraz zapisać

D. może jedynie odczytać

INF.02 Pytanie 1302

Administracja i eksploatacja …

Czynnikiem zagrażającym bezpieczeństwu systemu operacyjnego, który zmusza go do automatycznej aktualizacji, są

A. nieprawidłowo zainstalowane sterowniki sprzętowe

B. nieprawidłowo skonfigurowane uprawnienia do plików

C. dziury w oprogramowaniu systemowym

D. niepoprawne hasła użytkowników mających prawa administratora

Administracja i eksploatacja …

Na podstawie zaprezentowanego cennika oblicz, jaki będzie całkowity koszt jednego dwumodułowego podwójnego gniazda abonenckiego montowanego na powierzchni.

| Lp. | Nazwa | j.m. | Cena jednostkowa brutto |

|---|---|---|---|

| 1. | Puszka natynkowa 45x45 mm dwumodułowa | szt. | 4,00 zł |

| 2. | Ramka + suport 45x45 mm dwumodułowa | szt. | 4,00 zł |

| 3. | Adapter 22,5x45 mm do modułu keystone | szt. | 3,00 zł |

| 4. | Moduł keystone RJ45 kategorii 5e | szt. | 7,00 zł |

A. 32,00 zł

B. 28,00 zł

C. 25,00 zł

D. 18,00 zł

Administracja i eksploatacja …

Aby poprawić bezpieczeństwo prywatnych danych sesji na stronie internetowej, zaleca się dezaktywację w ustawieniach przeglądarki

A. informowania o wygasłych certyfikatach

B. blokady działania skryptów

C. blokady okienek wyskakujących

D. funkcji zapisywania haseł

INF.02 Pytanie 1305

Administracja i eksploatacja …

Technik serwisowy zrealizował w ramach zlecenia działania wymienione w zestawieniu. Całkowity koszt zlecenia obejmuje cenę usług wymienionych w zestawieniu oraz wynagrodzenie serwisanta, którego stawka godzinowa wynosi 60,00 zł netto. Oblicz całkowity koszt zlecenia brutto. Stawka VAT na usługi wynosi 23%

| LP | Czynność | Czas wykonania w minutach | Cena usługi netto w zł |

|---|---|---|---|

| 1. | Instalacja i konfiguracja programu | 35 | 20,00 |

| 2. | Wymiana płyty głównej | 80 | 50,00 |

| 3. | Wymiana karty graficznej | 30 | 25,00 |

| 4. | Tworzenie kopii zapasowej i archiwizacja danych | 65 | 45,00 |

| 5. | Konfiguracja rutera | 30 | 20,00 |

A. 436,80 zł

B. 492,00 zł

C. 400,00 zł

D. 455,20 zł

Administracja i eksploatacja …

Dokument służący do zaprezentowania oferty cenowej dla inwestora dotyczącej wykonania robót instalacyjnych sieci komputerowej, to

A. specyfikacja techniczna

B. spis prac

C. kosztorys ofertowy

D. kosztorys ukryty

Administracja i eksploatacja …

Określ rezultat wykonania zamieszczonego polecenia

| net user Test /expires:12/09/20 |

A. Wymuszenie zmiany hasła na koncie Test w wskazanym terminie

B. Sprawdzona data ostatniego logowania do konta Test

C. Ustawiona data wygaśnięcia konta Test

D. Ustawiony czas aktywacji konta Test

Administracja i eksploatacja …

Urządzeniem, które przekształca otrzymane ramki w sygnały przesyłane później w sieci komputerowej, jest

A. konwerter mediów

B. karta sieciowa

C. punkt dostępowy

D. regenerator sygnału

Administracja i eksploatacja …

Drukarka ma przypisany stały adres IP 172.16.0.101 oraz maskę 255.255.255.0. Jaki adres IP powinien być ustawiony dla komputera, aby nawiązać komunikację z drukarką w lokalnej sieci?

A. 255.255.255.1

B. 172.16.0.100

C. 172.16.1.101

D. 173.16.0.101

Administracja i eksploatacja …

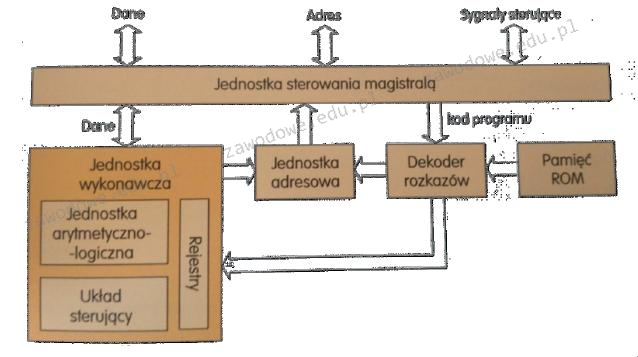

Na ilustracji przedstawiono schemat konstrukcji logicznej

A. klawiatury

B. myszy komputerowej

C. karty graficznej

D. procesora

Administracja i eksploatacja …

Co należy zrobić w pierwszej kolejności, gdy dysza w drukarce atramentowej jest zaschnięta z powodu długotrwałych przestojów?

A. wymienić cały mechanizm drukujący

B. przeprowadzić oczyszczenie dyszy za pomocą odpowiedniego programu

C. oczyścić dyszę wacikiem nasączonym olejem syntetycznym

D. ustawić tryb wydruku ekonomicznego

Administracja i eksploatacja …

Czytnik w napędzie optycznym, który jest zanieczyszczony, należy wyczyścić

A. izopropanolem

B. spirytusem

C. rozpuszczalnikiem ftalowym

D. benzyną ekstrakcyjną

Administracja i eksploatacja …

Aby podłączyć 6 komputerów do sieci przy użyciu światłowodu, potrzebny jest kabel z co najmniej taką ilością włókien:

A. 6

B. 3

C. 12

D. 24

Administracja i eksploatacja …

Usługi na serwerze są konfigurowane za pomocą

A. panel sterowania

B. Active Directory

C. kontroler domeny

D. role i funkcje

Administracja i eksploatacja …

Oblicz całkowity koszt kabla UTP Cat 6, który będzie użyty do połączenia 5 punktów abonenckich z punktem dystrybucji, mając na uwadze, że średnia odległość pomiędzy każdym punktem abonenckim a punktem dystrybucji wynosi 8 m oraz że cena za 1 m kabla wynosi 1 zł. W obliczeniach uwzględnij zapas 2 m kabla na każdy punkt abonencki.

A. 45 zł

B. 50 zł

C. 40 zł

D. 32 zł

Administracja i eksploatacja …

Jaki protokół umożliwia terminalowe połączenie zdalne z urządzeniami, zapewniając przy tym transfer danych w sposób zaszyfrowany?

A. SSL (Secure Socket Layer)

B. SSH (Secure Shell)

C. Telnet

D. Remote

Administracja i eksploatacja …

Wykonanie polecenia attrib +h +s +r przykład.txt w konsoli systemu Windows spowoduje

A. zabezpieczenie pliku przykład.txt hasłem hsr

B. nadanie dla pliku przykład.txt atrybutów ukryty, skompresowany, tylko do odczytu

C. zapisanie ciągu znaków hsr do pliku przykład.txt

D. nadanie dla pliku przykład.txt atrybutów ukryty, systemowy, tylko do odczytu

Administracja i eksploatacja …

Metoda przekazywania tokena (ang. token) jest wykorzystywana w strukturze

A. magistrali

B. kraty

C. pierścienia

D. gwiazdy

Administracja i eksploatacja …

W systemie Windows 7 narzędzie linii poleceń Cipher.exe jest wykorzystywane do

A. zarządzania uruchamianiem systemu

B. szyfrowania i odszyfrowywania plików i katalogów

C. przełączania monitora w stan uśpienia

D. wyświetlania plików tekstowych

Administracja i eksploatacja …

W nagłówku ramki standardu IEEE 802.3 w warstwie łącza danych znajduje się

A. numer portu

B. adres IP

C. adres MAC

D. parametr TTL