Filtrowanie pytań

Administracja i eksploatacja …

A. informacji o dostępnej przestrzeni dyskowej

B. zawartości ukrytego folderu

C. tekstu odpowiadającego wzorcowi

D. nazwa aktualnego katalogu

Administracja i eksploatacja …

W przypadku wpisania adresu HTTP w przeglądarkę internetową pojawia się błąd "403 Forbidden", co oznacza, że

A. karta sieciowa ma niepoprawnie przydzielony adres IP

B. użytkownik nie ma uprawnień do dostępu do żądanego zasobu

C. wielkość przesyłanych danych przez klienta została ograniczona

D. nie istnieje plik docelowy na serwerze

Administracja i eksploatacja …

Jakie stwierdzenie dotyczące konta użytkownika Active Directory w systemie Windows jest właściwe?

A. Nazwa logowania użytkownika musi mieć mniej niż 21 znaków

B. Nazwa logowania użytkownika musi mieć mniej niż 20 znaków

C. Nazwa logowania użytkownika może mieć długość większą niż 100 bajtów

D. Nazwa logowania użytkownika nie może mieć długości większej niż 100 bajtów

Administracja i eksploatacja …

Jakie urządzenie stosuje technikę polegającą na wykrywaniu zmian w pojemności elektrycznej podczas manipulacji kursorem na monitorze?

A. mysz

B. trackpoint

C. joystik

D. touchpad

Administracja i eksploatacja …

W systemie Windows przypadkowo usunięto konto użytkownika, ale katalog domowy pozostał. Czy możliwe jest odzyskanie niezaszyfrowanych danych z katalogu domowego tego użytkownika?

A. nie, ponieważ systemowe zabezpieczenia uniemożliwiają dostęp do danych

B. nie, dane są definitywnie utracone wraz z kontem

C. tak, za pomocą konta o uprawnieniach administratorskich

D. tak, ale jedynie przy pomocy programu typu recovery

Administracja i eksploatacja …

W przedsiębiorstwie trzeba było zreperować 5 komputerów i serwer. Czas potrzebny na naprawę każdego z komputerów wyniósł 1,5 godziny, a serwera 2,5 godziny. Stawka za usługę to 100,00 zł za roboczogodzinę, a do tego doliczany jest podatek VAT w wysokości 23%. Jaka kwota brutto będzie należna za tę usługę?

A. 1023,00 zł

B. 2460,00 zł

C. 2046,00 zł

D. 1230,00 zł

Administracja i eksploatacja …

Po zainstalowaniu z domyślnymi uprawnieniami, system Windows XP nie obsługuje formatu systemu plików

A. FAT32

B. EXT

C. FAT16

D. NTFS

Administracja i eksploatacja …

Drugi monitor CRT, który jest podłączony do komputera, ma zastosowanie do

A. dostosowywania danych

B. wyświetlania informacji

C. magazynowania danych

D. analizowania danych

Administracja i eksploatacja …

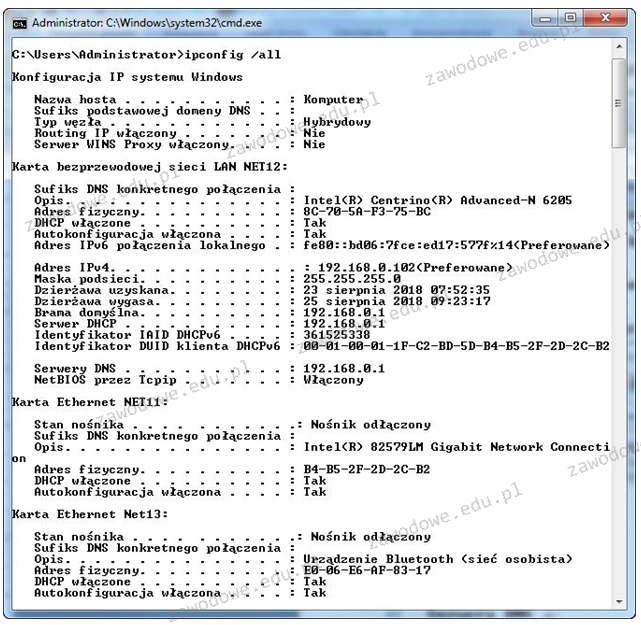

Analizując przedstawione wyniki konfiguracji zainstalowanych kart sieciowych na komputerze, można zauważyć, że

A. wszystkie karty mogą automatycznie uzyskać adres IP

B. interfejs Bluetooth dysponuje adresem IPv4 192.168.0.102

C. karta bezprzewodowa nosi nazwę Net11

D. karta przewodowa ma adres MAC 8C-70-5A-F3-75-BC

Administracja i eksploatacja …

Zastosowanie programu Wireshark polega na

A. nadzorowaniu stanu urządzeń w sieci.

B. badaniu przesyłanych pakietów w sieci.

C. weryfikowaniu wydajności łączy.

D. projektowaniu struktur sieciowych.

Administracja i eksploatacja …

Na diagramie okablowania strukturalnego przy jednym z komponentów znajduje się oznaczenie MDF. Z którym punktem dystrybucji jest powiązany ten komponent?

A. Kampusowym

B. Pośrednim

C. Budynkowym

D. Głównym

Administracja i eksploatacja …

Jakie urządzenie zapewnia zabezpieczenie przed różnorodnymi atakami z sieci i może również realizować dodatkowe funkcje, takie jak szyfrowanie danych przesyłanych lub automatyczne informowanie administratora o włamaniu?

A. regenerator

B. punkt dostępowy

C. koncentrator

D. firewall sprzętowy

Administracja i eksploatacja …

Jaką najwyższą liczbę urządzeń można przypisać w sieci z adresacją IPv4 klasy C?

A. 126

B. 254

C. 2024

D. 65534

Administracja i eksploatacja …

Długi oraz dwa krótkie dźwięki sygnałowe BIOS POST od AMI i AWARD sygnalizują problem

A. zegara systemowego

B. mikroprocesora

C. karty graficznej

D. karty sieciowej

Administracja i eksploatacja …

Sprzęt, który pozwala na komunikację pomiędzy hostami w tej samej sieci a hostami w różnych sieciach, to

A. firewall

B. switch

C. router

D. hub

Administracja i eksploatacja …

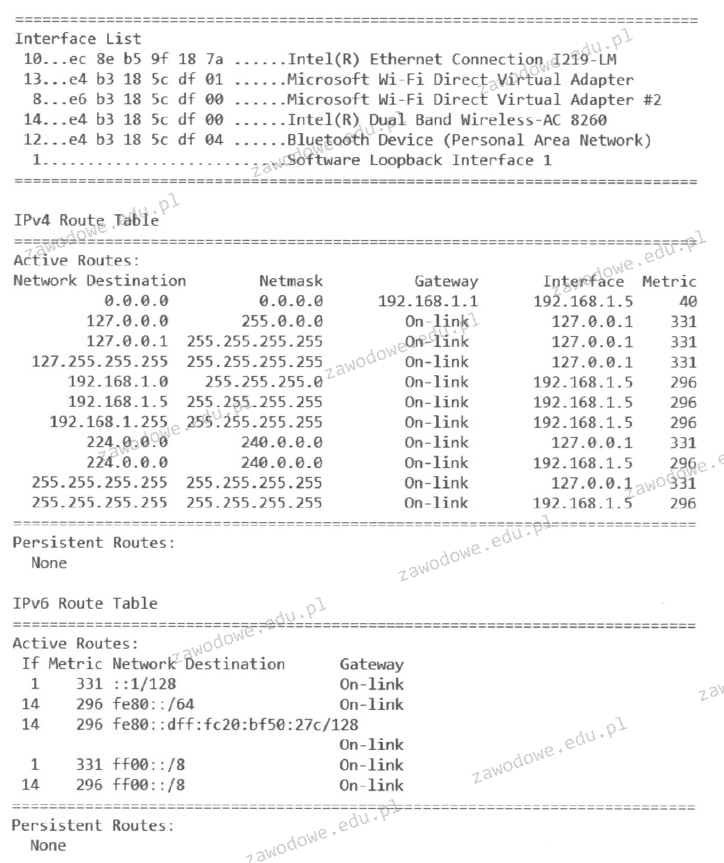

Informacje, które zostały pokazane na wydruku, uzyskano w wyniku wykonania

A. ipconfig /all

B. netstat -r

C. traceroute -src

D. route change

Administracja i eksploatacja …

Jaką liczbę dziesiętną reprezentuje liczba 11110101U2)?

A. 245

B. -245

C. 11

D. -11

Administracja i eksploatacja …

Który z poniższych systemów operacyjnych nie jest wspierany przez system plików ext4?

A. Fedora

B. Gentoo

C. Windows

D. Mandriva

Administracja i eksploatacja …

Która z anten charakteryzuje się najwyższym zyskiem energetycznym oraz pozwala na nawiązywanie połączeń na dużą odległość?

A. Paraboliczna

B. Izotropowa

C. Mikropaskowa

D. Dipolowa

Administracja i eksploatacja …

Wskaź 24-pinowe lub 29-pinowe złącze żeńskie, które jest w stanie przesyłać skompresowany sygnał cyfrowy do monitora?

A. VGA

B. DVI

C. RCA

D. HDMI

Administracja i eksploatacja …

W systemie Linux do bieżącego monitorowania aktywnych procesów wykorzystuje się polecenie

A. ps

B. sysinfo

C. proc

D. sed

INF.02 Pytanie 1382

Administracja i eksploatacja …

Na pliku z uprawnieniami zapisanymi w systemie liczbowym: 740 przeprowadzono polecenie chmod g-r. Jakie będą nowe uprawnienia pliku?

A. 720

B. 710

C. 700

D. 750

Administracja i eksploatacja …

Do sprawdzenia, czy zainstalowana karta graficzna komputera przegrzewa się, użytkownik może wykorzystać program

A. HD Tune

B. CHKDSK

C. Everest

D. CPU-Z

Administracja i eksploatacja …

Która z ról w systemie Windows Server umożliwia m.in. zdalną, bezpieczną i uproszczoną instalację systemów operacyjnych Windows na komputerach w sieci?

A. Hyper-V

B. Usługa wdrażania systemu Windows

C. Serwer aplikacji

D. Usługa aktywacji zbiorczej

Administracja i eksploatacja …

Licencja CAL (Client Access License) uprawnia użytkownika do

A. modyfikacji kodu aplikacji

B. przenoszenia programu na zewnętrzne nośniki

C. nielimitowanego użytkowania programu

D. korzystania z usług oferowanych przez serwer

Administracja i eksploatacja …

Licencja Windows OEM nie zezwala na wymianę

A. sprawnej płyty głównej na model o lepszych parametrach

B. sprawnego dysku twardego na model o lepszych parametrach

C. sprawnego zasilacza na model o lepszych parametrach

D. sprawnej karty graficznej na model o lepszych parametrach

Administracja i eksploatacja …

Jak nazywa się kod kontrolny, który służy do wykrywania błędów oraz potwierdzania poprawności danych odbieranych przez stację końcową?

A. CNC

B. CRC

C. IRC

D. CAT

Administracja i eksploatacja …

Ikona błyskawicy widoczna na ilustracji służy do identyfikacji złącza

A. HDMI

B. Thunderbolt

C. DisplayPort

D. Micro USB

Administracja i eksploatacja …

ACPI to interfejs, który pozwala na

A. konwersję sygnału analogowego na cyfrowy

B. przeprowadzenie testu weryfikującego działanie podstawowych komponentów komputera, takich jak procesor

C. przesył danych między dyskiem twardym a napędem optycznym

D. zarządzanie konfiguracją oraz energią dostarczaną do różnych urządzeń komputera

Administracja i eksploatacja …

Na podstawie wskazanego cennika oblicz, jaki będzie łączny koszt brutto jednego podwójnego natynkowego gniazda abonenckiego w wersji dwumodułowej?

| Lp. | Nazwa | j.m. | Cena jednostkowa brutto |

|---|---|---|---|

| 1. | Puszka natynkowa 45x45mm dwumodułowa | szt. | 4,00 zł |

| 2. | Ramka + suport 45x45mm dwumodułowa | szt. | 4,00 zł |

| 3. | Adapter 22,5x45mm do modułu keystone | szt. | 3,00 zł |

| 4. | Moduł keystone RJ45 kategorii 5e | szt. | 7,00 zł |

A. 18,00 zł

B. 25,00 zł

C. 28,00 zł

D. 32,00 zł

INF.02 Pytanie 1391

Administracja i eksploatacja …

Co się stanie, jeśli w systemie operacyjnym komputera zainstalowany zostanie program określany jako Trojan?

A. ochronę systemu operacyjnego przed działaniem wirusów

B. optymalizację działania systemu operacyjnego

C. wykonywanie niepożądanych działań poza kontrolą użytkownika

D. wspomaganie działania użytkownika

Administracja i eksploatacja …

W procedurze Power-On Self-Test w pierwszej kolejności wykonywane jest sprawdzanie

A. sterowników urządzeń peryferyjnych.

B. urządzeń peryferyjnych.

C. podzespołów niezbędnych do działania komputera.

D. pamięci wirtualnej.

Administracja i eksploatacja …

W systemie Linux, aby uzyskać informację o nazwie aktualnego katalogu roboczego, należy użyć polecenia

A. cat

B. echo

C. pwd

D. finger

Administracja i eksploatacja …

Jakie urządzenie powinno być wykorzystane do pomiaru struktury połączeń w sieci lokalnej?

A. Analizator protokołów

B. Monitor sieciowy

C. Reflektometr OTDR

D. Analizator sieci LAN

Administracja i eksploatacja …

Kluczowy sposób zabezpieczenia danych w sieci komputerowej przed nieautoryzowanym dostępem to

A. autoryzacja dostępu do zasobów serwera

B. tworzenie sum kontrolnych plików

C. realizacja kopii danych

D. użycie macierzy dyskowych

Administracja i eksploatacja …

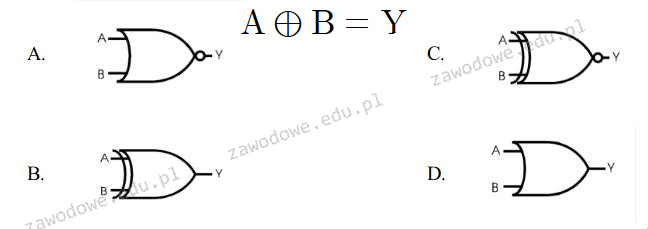

Jaką bramkę logiczną reprezentuje to wyrażenie?

A. D.

B. A.

C. C.

D. B.

Administracja i eksploatacja …

W systemie Windows 7, aby skopiować katalog c:\est wraz ze wszystkimi podkatalogami na zewnętrzny dysk, należy zastosować polecenie

A. xcopy c:\est f:\est /E

B. copy c:\est f:\est /E

C. copy f:\est c:\est /E

D. xcopy f:\est c:\est /E

Administracja i eksploatacja …

Jakie informacje o wykorzystywaniu pamięci wirtualnej można uzyskać, analizując zawartość pliku w systemie Linux?

A. xload

B. /proc/vmstat

C. pagefile.sys

D. /etc/inittab

Administracja i eksploatacja …

Dobrze zaplanowana sieć komputerowa powinna pozwalać na rozbudowę, co oznacza, że musi charakteryzować się

A. skalowalnością

B. redundancją

C. efektywnością

D. nadmiarowością

Administracja i eksploatacja …

int a;

Podaną zmienną wyświetl na 2 sposoby.

A. console.log("a = " + a); oraz console.log(a);

B. System.out.println("a = " + a); oraz System.out.println(a);

C. cout << "a = " << a; oraz cout << a;

D. printf("a = %d", a); oraz printf("%d", a);