Filtrowanie pytań

Administracja i eksploatacja …

A. FTP, POP

B. TCP, UDP

C. ARP, DNS

D. ICMP, IP

Administracja i eksploatacja …

W systemie Linux polecenie chown służy do

A. przemieszczania pliku

B. regeneracji systemu plików

C. modyfikacji parametrów pliku

D. zmiany właściciela pliku

Administracja i eksploatacja …

Zanim przystąpimy do prac serwisowych dotyczących modyfikacji rejestru systemu Windows, konieczne jest wykonanie

A. oczyszczania dysku

B. czyszczenia rejestru

C. kopii rejestru

D. defragmentacji dysku

Administracja i eksploatacja …

Który z wymienionych komponentów jest częścią mechanizmu drukarki igłowej?

A. Traktor

B. Filtr ozonowy

C. Soczewka

D. Lustro

INF.02 Pytanie 1565

Administracja i eksploatacja …

Jakie funkcje posiada program tar?

A. obsługa pakietów

B. ustawianie parametrów karty sieciowej

C. pokazywanie listy aktywnych procesów

D. archiwizowanie plików

Administracja i eksploatacja …

Jaką maskę domyślną posiada adres IP klasy B?

A. 255.0.0.0

B. 255.255.255.255

C. 255.255.255.0

D. 255.255.0.0

Administracja i eksploatacja …

Które z poleceń systemu Linux nie umożliwia przeprowadzenia diagnostyki sprzętu komputerowego?

A. ls

B. fsck

C. lspci

D. top

Administracja i eksploatacja …

Karta sieciowa przedstawiona na ilustracji jest w stanie przesyłać dane z maksymalną szybkością

A. 108 Mb/s

B. 11 Mb/s

C. 54 Mb/s

D. 300 Mb/s

Administracja i eksploatacja …

Płyta główna wyposażona w gniazdo G2 będzie współpracowała z procesorem

A. AMD Opteron

B. AMD Trinity

C. Intel Core i7

D. Intel Pentium 4 EE

Administracja i eksploatacja …

W jakiej topologii fizycznej sieci każde urządzenie w sieci posiada dokładnie dwa połączenia, jedno z każdym z sąsiadów, a dane są przesyłane z jednego komputera do drugiego w formie pętli?

A. Drzewa

B. Pierścienia

C. Gwiazdy

D. Siatki

INF.02 Pytanie 1571

Administracja i eksploatacja …

Aby uzyskać więcej wolnego miejsca na dysku bez tracenia danych, co należy zrobić?

A. kopię zapasową dysku

B. defragmentację dysku

C. weryfikację dysku

D. oczyszczanie dysku

Administracja i eksploatacja …

Jaką funkcję pełni polecenie tee w systemie Linux?

A. Pobiera dane ze strumienia wejściowego i wysyła je do strumienia wyjściowego oraz plików.

B. Pobiera dane ze strumienia i zapisuje wynik do pliku tekstowego w katalogu <i>/home</i>.

C. Wyświetla zawartość pliku tekstowego podanego jako argument polecenia.

D. Wyświetla zbiory dyskowe zapisane w postaci drzewa katalogów.

Administracja i eksploatacja …

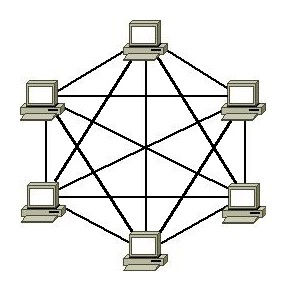

Jakiego rodzaju fizyczna topologia sieci komputerowej jest zobrazowana na rysunku?

A. Topologia pełnej siatki

B. Siatka częściowa

C. Topologia gwiazdowa

D. Połączenie Punkt-Punkt

Administracja i eksploatacja …

Jakie urządzenie powinno być użyte do segmentacji domeny rozgłoszeniowej?

A. Ruter

B. Mostek

C. Switch

D. Hub

Administracja i eksploatacja …

Diody LED RGB pełnią funkcję źródła światła w skanerach

A. kodów kreskowych

B. bębnowych

C. płaskich CIS

D. płaskich CCD

Administracja i eksploatacja …

W celu zrealizowania instalacji sieciowej na stacjach roboczych z systemem operacyjnym Windows, należy na serwerze zainstalować usługi

A. terminalowe

B. pulpitu zdalnego

C. wdrażania systemu Windows

D. plików

INF.02 Pytanie 1577

Administracja i eksploatacja …

Jakim procesem jest nieodwracalne usunięcie możliwości odzyskania danych z hard dysku?

A. zerowanie dysku

B. niezamierzone skasowanie plików

C. uszkodzenie łożyska dysku

D. zalanie dysku

Administracja i eksploatacja …

Komputer powinien działać jako serwer w sieci lokalnej, umożliwiając innym komputerom dostęp do Internetu poprzez podłączenie do gniazda sieci rozległej za pomocą kabla UTP Cat 5e. Na chwilę obecną komputer jest jedynie połączony ze switchem sieci lokalnej również kablem UTP Cat 5e oraz nie dysponuje innymi portami 8P8C. Jakiego komponentu musi on koniecznie nabrać?

A. O szybszy procesor

B. O większą pamięć RAM

C. O drugą kartę sieciową

D. O dodatkowy dysk twardy

Administracja i eksploatacja …

Jak nazywa się identyfikator, który musi być jednakowy, aby urządzenia sieciowe mogły współpracować w danej sieci bezprzewodowej?

A. IP

B. MAC

C. SSID

D. URL

Administracja i eksploatacja …

Posiadacz notebooka pragnie zainstalować w nim dodatkowy dysk twardy. Urządzenie ma jedynie jedną zatokę na HDD. Możliwością rozwiązania tego wyzwania może być użycie dysku z interfejsem

A. SCSI

B. ATAPI

C. mSATA

D. USB

Administracja i eksploatacja …

Czym jest patchcord?

A. krótki fragment światłowodu z fabrycznie wykonanym zakończeniem

B. ekranowane złącze RJ45

C. kabel krosowy wykorzystywany do łączenia urządzeń lub gniazd

D. pasywny komponent będący elementem wyposażenia szafy krosowniczej do instalacji gniazd

Administracja i eksploatacja …

Która z wymienionych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie używany do tworzenia lokalnych sieci komputerowych?

A. Koszt narzędzi do instalacji i łączenia kabli

B. Maksymalna odległość między urządzeniami wynosząca 185 m

C. Brak możliwości nabycia dodatkowych urządzeń sieciowych

D. Maksymalna prędkość przesyłu danych 10 Mb/s

Administracja i eksploatacja …

Technologia, która umożliwia szerokopasmowy dostęp do Internetu z różnymi prędkościami pobierania i wysyłania danych, to

A. ADSL

B. ISDN

C. MSK

D. QAM

Administracja i eksploatacja …

Z jaką minimalną efektywną częstotliwością taktowania mogą działać pamięci DDR2?

A. 800 MHz

B. 533 MHz

C. 233 MHz

D. 333 MHz

Administracja i eksploatacja …

Oprogramowanie, które pozwala na interakcję pomiędzy kartą sieciową a systemem operacyjnym, to

A. middleware

B. rozmówca

C. sterownik

D. analyzer

Administracja i eksploatacja …

Jakiego portu używa protokół FTP (File transfer Protocol)?

A. 20

B. 69

C. 25

D. 53

Administracja i eksploatacja …

Jakie parametry mierzy watomierz?

A. natężenie prądu

B. moc czynna

C. opór

D. napięcie elektryczne

Administracja i eksploatacja …

Narzędziem do monitorowania, które umożliwia przechwytywanie, rejestrowanie oraz dekodowanie różnych pakietów sieciowych, jest

A. konqueror

B. tracker

C. whireshark

D. finder

Administracja i eksploatacja …

Adres IP 192.168.2.0/24 został podzielony na 8 podsieci. Jaką maskę należy zastosować dla tych nowych podsieci?

A. 255.255.255.224

B. 255.255.255.240

C. 255.255.255.128

D. 255.255.255.192

Administracja i eksploatacja …

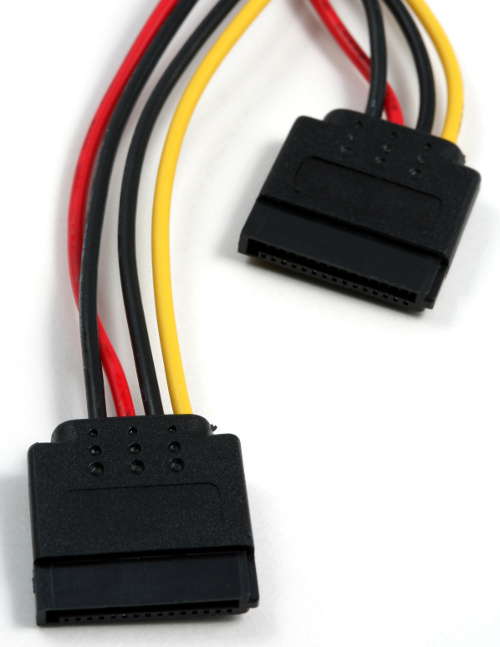

Na przedstawionym zdjęciu złącza pozwalają na

A. zapewnienie zasilania dla urządzeń SATA

B. zapewnienie dodatkowego zasilania dla kart graficznych

C. zapewnienie zasilania dla urządzeń PATA

D. zapewnienie zasilania dla urządzeń ATA

Administracja i eksploatacja …

Osoba planuje unowocześnić swój komputer poprzez zwiększenie pamięci RAM. Zainstalowana płyta główna ma specyfikacje przedstawione w tabeli. Wybierając dodatkowe moduły pamięci, powinien pamiętać, aby

| Parametry płyty głównej | |

|---|---|

| Model | H97 Pro4 |

| Typ gniazda procesora | Socket LGA 1150 |

| Obsługiwane procesory | Intel Core i7, Intel Core i5, Intel Core i3, Intel Pentium, Intel Celeron |

| Chipset | Intel H97 |

| Pamięć | 4 x DDR3- 1600 / 1333/ 1066 MHz, max 32 GB, ECC, niebuforowana |

| Porty kart rozszerzeń | 1 x PCI Express 3.0 x16, 3 x PCI Express x1, 2 x PCI |

A. były to cztery moduły DDR4, o wyższej częstotliwości niż obecnie zainstalowana pamięć RAM

B. były to trzy moduły DDR2, bez systemu kodowania korekcyjnego (ang. Error Correction Code)

C. w obrębie jednego banku były ze sobą zgodne tak, aby osiągnąć najwyższą wydajność

D. dokupione moduły miały łączną pojemność przekraczającą 32 GB

Administracja i eksploatacja …

Termin gorącego podłączenia (hot-plug) wskazuje, że podłączane urządzenie działa

A. kontrolowane przez temperaturę

B. poprawnie od razu po podłączeniu, bez potrzeby wyłączania czy restartowania systemu

C. zgodne z komputerem

D. sprawne po zainstalowaniu odpowiednich sterowników

Administracja i eksploatacja …

Jakim poleceniem w systemie Linux można ustalić trasę pakietu do celu?

A. traceroute

B. tracert

C. netstat

D. pathping

Administracja i eksploatacja …

Mechanizm, który pozwala na podłączenie urządzeń peryferyjnych do systemu komputerowego, w którym każde urządzenie jest identyfikowane przez przypisany mu numer, to

A. Plug and Play

B. Hot Swap

C. BootLoader

D. CrossFire

Administracja i eksploatacja …

W jakiej topologii fizycznej sieci każde urządzenie ma dokładnie dwa połączenia, jedno z najbliższymi sąsiadami, a dane są przesyłane z jednego komputera do kolejnego w formie pętli?

A. Gwiazda

B. Pierścień

C. Siatka

D. Drzewo

Administracja i eksploatacja …

Ataki mające na celu zakłócenie funkcjonowania aplikacji oraz procesów działających w urządzeniu sieciowym określane są jako ataki typu

A. DoS

B. smurf

C. zero-day

D. spoofing

Administracja i eksploatacja …

Ile hostów można zaadresować w podsieci z maską 255.255.255.248?

A. 246 urządzeń.

B. 6 urządzeń.

C. 510 urządzeń.

D. 4 urządzenia.

Administracja i eksploatacja …

Czym jest dziedziczenie uprawnień?

A. przeniesieniem uprawnień z obiektu nadrzędnego do obiektu podrzędnego

B. przyznawaniem uprawnień użytkownikowi przez administratora

C. przekazywaniem uprawnień od jednego użytkownika do innego

D. przeniesieniem uprawnień z obiektu podrzędnego do obiektu nadrzędnego

Administracja i eksploatacja …

Na którym z domyślnych portów realizowana jest komunikacja protokołu ftp?

A. 53

B. 80

C. 21

D. 23

Administracja i eksploatacja …

Który standard sieci lokalnej określa dostęp do medium w oparciu o token (żeton)?

A. IEEE 802.3

B. IEEE 802.1

C. IEEE 802.2

D. IEEE 802.5