Filtrowanie pytań

Administracja i eksploatacja …

A. dokument, który umożliwia używanie oprogramowania na różnych sprzętach komputerowych w określonej w niej liczbie stanowisk, bez potrzeby instalacyjnych dyskietek czy płyt CD

B. licencja oprogramowania ograniczona tylko do systemu komputerowego, na którym zostało pierwotnie zainstalowane, dotyczy oprogramowania sprzedawanego razem z nowymi komputerami lub odpowiednimi komponentami

C. licencja, która pozwala użytkownikowi na zainstalowanie zakupionego oprogramowania tylko na jednym komputerze, z zakazem udostępniania tego oprogramowania w sieci oraz na innych niezależnych komputerach

D. licencja, która czyni oprogramowanie własnością publiczną, na mocy której twórcy oprogramowania zrzekają się praw do jego rozpowszechniania na rzecz wszystkich użytkowników

Administracja i eksploatacja …

Watomierz jest stosowany do pomiaru

A. natężenia prądu elektrycznego.

B. napięcia prądu elektrycznego.

C. mocy czynnej.

D. rezystancji.

Administracja i eksploatacja …

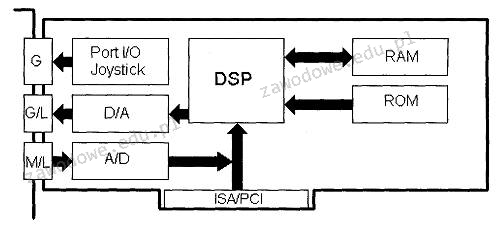

Element funkcjonalny opisany jako DSP w załączonym diagramie blokowym to

A. pamięć RAM

B. przetwornik ADC z pamięcią RAM

C. mikroprocesor systemu audio

D. przetwornik DAC z pamięcią RAM

Administracja i eksploatacja …

Która edycja systemu operacyjnego Windows Server 2008 charakteryzuje się najuboższym interfejsem graficznym?

A. Datacenter

B. Enterprise

C. Standard Edition

D. Server Core

Administracja i eksploatacja …

Jakie polecenie w systemach Windows należy użyć, aby ustawić statyczny adres IP w konsoli poleceń?

A. tracert

B. netsh

C. net use

D. telnet

Administracja i eksploatacja …

Na jakich portach brama sieciowa powinna umożliwiać ruch, aby klienci w sieci lokalnej mieli możliwość ściągania plików z serwera FTP?

A. 22 i 25

B. 20 i 21

C. 80 i 443

D. 110 i 995

Administracja i eksploatacja …

Procesor Intel Core i3 można zamontować w gnieździe

A. AM4

B. LGA 1155

C. FM2+

D. sTRX4

Administracja i eksploatacja …

Dwie stacje robocze w tej samej sieci nie są w stanie się skomunikować. Która z poniższych okoliczności może być przyczyną opisanego problemu?

A. Tożsame nazwy użytkowników

B. tożsame adresy IP stacji roboczych

C. Różne systemy operacyjne stacji roboczych

D. Inne bramy domyślne stacji roboczych

Administracja i eksploatacja …

Program, który ocenia wydajność zestawu komputerowego, to

A. sniffer

B. debugger

C. kompilator

D. benchmark

Administracja i eksploatacja …

Osoba odpowiedzialna za zarządzanie siecią komputerową pragnie ustalić, jakie połączenia są aktualnie nawiązywane na komputerze z systemem operacyjnym Windows oraz które porty są wykorzystywane do nasłuchu. W tym celu powinna użyć polecenia

A. ping

B. tracert

C. netstat

D. arp

Administracja i eksploatacja …

Określ zakres adresów IP z klasy A, który wykorzystywany jest do adresacji prywatnej w sieciach komputerowych?

A. 127.0.0.0 - 127.255.255.255

B. 10.0.0.0 - 10.255.255.255

C. 172.16.0.0. - 172.31.255.255

D. 192.168.0.0 - 192.168.255.255

Administracja i eksploatacja …

Którego narzędzia można użyć, aby prześledzić trasę, którą pokonują pakiety w sieciach?

A. nslookup

B. tracert

C. ping

D. netstat

Administracja i eksploatacja …

Na dysku obok systemu Windows zainstalowano system Linux Ubuntu. W celu dostosowania kolejności uruchamiania systemów operacyjnych, należy zmienić zawartość

A. /etc/grub

B. boot.ini

C. bcdedit

D. /etc/inittab

Administracja i eksploatacja …

W jakim systemie występuje jądro hybrydowe (kernel)?

A. QNX

B. Linux

C. MorphOS

D. Windows

Administracja i eksploatacja …

Na komputerze, na którym zainstalowane są dwa systemy – Windows i Linux, po przeprowadzeniu reinstalacji systemu Windows drugi system przestaje się uruchamiać. Aby ponownie umożliwić uruchamianie systemu Linux oraz aby zachować wszystkie dane i ustawienia w nim zawarte, co należy zrobić?

A. wykonać reinstalację systemu Linux

B. ponownie zainstalować bootloadera GRUB

C. wykonać ponowną instalację systemu Windows

D. przeprowadzić skanowanie dysku programem antywirusowym

Administracja i eksploatacja …

W systemach Windows, aby określić, w którym miejscu w sieci zatrzymał się pakiet, stosuje się komendę

A. ping

B. tracert

C. ipconfig

D. nslookup

Administracja i eksploatacja …

Jakie polecenie w systemie Linux jest potrzebne do stworzenia archiwum danych?

A. date

B. grep

C. cal

D. tar

Administracja i eksploatacja …

Jakie medium transmisyjne charakteryzuje się najmniejszym ryzykiem zakłóceń elektromagnetycznych sygnału przesyłanego?

A. Gruby kabel koncentryczny

B. Kabel światłowodowy

C. Kabel FTP z czterema parami

D. Cienki kabel koncentryczny

Administracja i eksploatacja …

Podstawowym celem użycia przełącznika /renew w poleceniu ipconfig w systemie Windows jest

A. wystąpienie o odpowiedź z określonego adresu IP w celu diagnozy połączenia sieciowego

B. odnowienie dynamicznego adresu IP poprzez interakcję z serwerem DHCP

C. pokazywanie danych dotyczących adresu IP

D. pokazywanie informacji o adresie MAC karty sieciowej

Administracja i eksploatacja …

Jakie narzędzie pozwala na zarządzanie menadżerem rozruchu w systemach Windows od wersji Vista?

A. GRUB

B. AFFS

C. LILO

D. BCDEDIT

Administracja i eksploatacja …

Jakie urządzenie NIE powinno być serwisowane podczas korzystania z urządzeń antystatycznych?

A. Zasilacz

B. Pamięć

C. Modem

D. Dysk twardy

Administracja i eksploatacja …

Przypisanie licencji oprogramowania do pojedynczego komputera lub jego komponentów stanowi charakterystykę licencji

A. OEM

B. AGPL

C. TRIAL

D. BOX

Administracja i eksploatacja …

Dwie stacje robocze w tej samej sieci nie mają możliwości komunikacji. Która z poniższych okoliczności może być przyczyną tego problemu?

A. Inne systemy operacyjne stacji roboczych

B. Identyczne adresy IP stacji roboczych

C. Identyczne nazwy użytkowników

D. Różne bramy domyślne dla stacji roboczych

Administracja i eksploatacja …

W kontekście adresacji IPv6, użycie podwójnego dwukropka służy do

A. wielokrotnego zastąpienia dowolnych bloków jedynek

B. jednorazowego zastąpienia jednego lub więcej kolejnych bloków składających się wyłącznie z zer

C. jednorazowego zastąpienia jednego bloku jedynek

D. wielokrotnego zastąpienia dowolnych bloków zer oddzielonych blokiem jedynek

Administracja i eksploatacja …

Która z poniższych informacji odnosi się do profilu tymczasowego użytkownika?

A. Jest zakładany przez administratora systemu i magazynowany na serwerze, zmiany mogą w nim wprowadzać jedynie administratorzy

B. Po wylogowaniu użytkownika, modyfikacje dokonane przez niego w ustawieniach pulpitu oraz plikach nie będą zachowane

C. Tworzy się go w trakcie pierwszego logowania do systemu i zapisuje na lokalnym dysku twardym komputera

D. Pozwala na dostęp do ustawień i danych użytkownika z dowolnego komputera w sieci, które są przechowywane na serwerze

Administracja i eksploatacja …

Do ilu sieci należą komputery o adresach IP i maskach sieci przedstawionych w tabeli?

| Adres IPv4 | Maska |

|---|---|

| 10.120.16.10 | 255.255.0.0 |

| 10.120.18.16 | 255.255.0.0 |

| 10.110.16.18 | 255.255.255.0 |

| 10.110.16.14 | 255.255.255.0 |

| 10.130.16.12 | 255.255.255.0 |

A. 2

B. 3

C. 4

D. 5

Administracja i eksploatacja …

Serwisant dotarł do klienta, który znajdował się 11 km od siedziby firmy, i przeprowadził u niego działania naprawcze wymienione w poniższej tabeli. Oblicz całkowity koszt brutto jego usług, wiedząc, że dojazd do klienta kosztuje 1,20 zł/km brutto w obie strony. Stawka VAT na usługi wynosi 23%.

A. 166,40 zł

B. 198,60 zł

C. 153,20 zł

D. 195,40 zł

Administracja i eksploatacja …

Jaka jest maksymalna liczba komputerów, które mogą być zaadresowane w podsieci z adresem 192.168.1.0/25?

A. 254

B. 510

C. 62

D. 126

INF.02 Pytanie 1789

Administracja i eksploatacja …

Najbardziej nieinwazyjnym, a zarazem efektywnym sposobem naprawy komputera zainfekowanego wirusem typu rootkit jest

A. usunięcie podejrzanych procesów z Menedżera zadań

B. ponowne zainstalowanie systemu operacyjnego

C. zainstalowanie najskuteczniejszego oprogramowania antywirusowego i uruchomienie go w trybie monitorowania - z biegiem czasu wirus zostanie automatycznie wykryty

D. uruchomienie specjalnego programu do wykrywania rootkitów z zewnętrznego nośnika (np. LiveCD)

Administracja i eksploatacja …

Po wydaniu polecenia route skonfigurowano route add 192.168.35.0 MASK 255.255.255.0 192.168.0.2

route add 192.168.35.0 MASK 255.255.255.0 192.168.0.2A. maska 255.255.255.0 dla adresu IP bramy 192.168.0.2

B. koszt metryki równy 0 przeskoków

C. adres sieci docelowej to 192.168.35.0

D. 25-bitowa maska dla adresu sieci docelowej

Administracja i eksploatacja …

Jak nazywa się topologia fizyczna, w której wszystkie urządzenia końcowe są bezpośrednio połączone z jednym punktem centralnym, takim jak koncentrator lub przełącznik?

A. pierścienia

B. siatki

C. gwiazdy

D. magistrali

Administracja i eksploatacja …

Jaką komendę należy wykorzystać, aby uzyskać informację o rekordzie MX dla podanej domeny?

A. Karta sieciowa korzysta z DHCP

B. Sieć nie ogłasza identyfikatora SSID

C. Sieć jest zabezpieczona hasłem

D. Karta sieciowa jest aktywna

Administracja i eksploatacja …

W systemie Windows, zainstalowanym w wersji obsługującej przydziały dyskowe, użytkownik o nazwie Gość

A. może być członkiem grup lokalnych oraz grup globalnych

B. nie może być tylko w grupie o nazwie Goście

C. nie może być wyłącznie członkiem grupy globalnej

D. nie może być członkiem żadnej grupy

Administracja i eksploatacja …

Procesory AMD z gniazdem AM2+ będą prawidłowo funkcjonować na płycie głównej, która ma podstawkę socket

A. FM2

B. AM3

C. AM3+

D. AM2

Administracja i eksploatacja …

Jaki rodzaj kabla powinien być użyty do podłączenia komputera w miejscu, gdzie występują zakłócenia elektromagnetyczne?

A. FTP Cat 5e

B. UTP Cat 5

C. UTP Cat 5e

D. UTP Cat 6

Administracja i eksploatacja …

Jakie właściwości posiada topologia fizyczna sieci opisana w ramce?

- jedna transmisja w danym momencie

- wszystkie urządzenia podłączone do sieci nasłuchują podczas transmisji i odbierają jedynie pakiety zaadresowane do nich

- trudno zlokalizować uszkodzenie kabla

- sieć może przestać działać po uszkodzeniu kabla głównego w dowolnym punkcie

- jedna transmisja w danym momencie

- wszystkie urządzenia podłączone do sieci nasłuchują podczas transmisji i odbierają jedynie pakiety zaadresowane do nich

- trudno zlokalizować uszkodzenie kabla

- sieć może przestać działać po uszkodzeniu kabla głównego w dowolnym punkcie

A. Gwiazda

B. Magistrala

C. Siatka

D. Rozgłaszająca

Administracja i eksploatacja …

Najbardziej prawdopodobnym powodem niskiej jakości druku z drukarki laserowej, objawiającym się widocznym rozmazywaniem tonera, jest

A. zacięcie papieru

B. zbyt niska temperatura utrwalacza

C. uszkodzenie rolek

D. zanieczyszczenie wnętrza drukarki

Administracja i eksploatacja …

Jaki rezultat uzyskamy po wykonaniu odejmowania dwóch liczb heksadecymalnych 60A (h) - 3BF (h)?

A. 349 (h)

B. 2AE (h)

C. 39A (h)

D. 24B (h)

Administracja i eksploatacja …

Jak nazywa się zestaw usług internetowych dla systemów operacyjnych z rodziny Microsoft Windows, który umożliwia działanie jako serwer FTP oraz serwer WWW?

A. APACHE

B. WINS

C. IIS

D. PROFTPD

Administracja i eksploatacja …

Jakie polecenie systemu Windows przedstawione jest na ilustracji? Adres fizyczny Nazwa transportu

===========================================================

00-23-AE-09-47-CF Nośnik rozłączony

00-23-4D-CB-B4-BB Brak

00-23-4D-CB-B4-BB Nośnik rozłączony

Adres fizyczny Nazwa transportu

===========================================================

00-23-AE-09-47-CF Nośnik rozłączony

00-23-4D-CB-B4-BB Brak

00-23-4D-CB-B4-BB Nośnik rozłączonyA. net view

B. getmac

C. route

D. netsatat