Filtrowanie pytań

Administracja i eksploatacja …

A. /users/home/new -n -D useradd

B. /users/home/new useradd -s -D

C. useradd /users/home/new -D -f

D. useradd -D -b /users/home/new

Administracja i eksploatacja …

Jakie oprogramowanie nie jest przeznaczone do diagnozowania komponentów komputera?

A. Cryptic Disk

B. Everest

C. CPU-Z

D. HD Tune

Administracja i eksploatacja …

Awaria drukarki igłowej może być spowodowana uszkodzeniem

A. termorezystora.

B. dyszy.

C. elektromagnesu.

D. elektrody ładującej.

Administracja i eksploatacja …

Zidentyfikuj powód pojawienia się komunikatu, który został pokazany na ilustracji

A. Brak zainstalowanego oprogramowania antywirusowego

B. Niewłaściwy program do przeglądania

C. Problem z weryfikacją certyfikatu bezpieczeństwa

D. Wyłączona zapora sieciowa

Administracja i eksploatacja …

Menedżer urządzeń w systemie Windows pozwala na wykrycie

A. błędów systemu operacyjnego podczas jego pracy.

B. nieprawidłowej konfiguracji oprogramowania użytkowego.

C. niewłaściwej pracy urządzeń podłączonych do komputera.

D. błędnej konfiguracji rozruchu systemu oraz wykonywanych usług.

Administracja i eksploatacja …

Który rodzaj kopii zapasowej należy wybrać, aby wykonać przyrostową kopię danych?

A. mirror

B. full

C. differential

D. incremental

Administracja i eksploatacja …

Do zarządzania przydziałami przestrzeni dyskowej w systemach Windows 7 oraz Windows 8 wykorzystywane jest narzędzie

A. query

B. dcpromo

C. fsutil

D. perfmon

Administracja i eksploatacja …

Jakie urządzenie pracuje w warstwie łącza danych i umożliwia integrację segmentów sieci o różnych architekturach?

A. most

B. regenerator

C. koncentrator

D. ruter

Administracja i eksploatacja …

Jakie narzędzie jest używane w systemie Windows do przywracania właściwych wersji plików systemowych?

A. sfc

B. verifer

C. debug

D. replace

Administracja i eksploatacja …

Algorytm wykorzystywany do weryfikacji, czy ramka Ethernet jest wolna od błędów, to

A. CRC (Cyclic Redundancy Check)

B. MAC (Media Access Control)

C. LLC (Logical Link Control)

D. CSMA (Carrier Sense Multiple Access)

Administracja i eksploatacja …

Aby zwiększyć efektywność komputera, można w nim zainstalować procesor wspierający technologię Hyper-Threading, co umożliwia

A. realizowanie przez pojedynczy rdzeń procesora dwóch niezależnych zadań równocześnie

B. podniesienie częstotliwości pracy zegara

C. automatyczne dostosowanie częstotliwości rdzeni procesora w zależności od ich obciążenia

D. przesyłanie danych pomiędzy procesorem a dyskiem twardym z prędkością działania procesora

Administracja i eksploatacja …

Jaka jest maksymalna prędkość transferu danych w sieci lokalnej, w której zastosowano przewód UTP kat.5e do budowy okablowania strukturalnego?

A. 1 Gb/s

B. 10 Mb/s

C. 100 Mb/s

D. 10 Gb/s

Administracja i eksploatacja …

W cenniku usług komputerowych znajdują się przedstawione niżej zapisy. Ile będzie wynosił koszt dojazdu serwisanta do klienta mieszkającego poza miastem, w odległości 15 km od siedziby firmy?

Dojazd do klienta na terenie miasta - 25 zł netto

Dojazd do klienta poza miastem - 2 zł netto za każdy km odległości od siedziby firmy liczony w obie strony.

A. 60 zł + VAT

B. 30 zł + VAT

C. 30 zł

D. 25 zł + 2 zł za każdy kilometr od siedziby firmy poza miastem

Administracja i eksploatacja …

Do konserwacji elementów łożyskowanych oraz ślizgowych w urządzeniach peryferyjnych stosuje się

A. powłokę grafitową.

B. smar syntetyczny.

C. sprężone powietrze.

D. tetrową szmatkę.

Administracja i eksploatacja …

Jakie polecenie oprócz ls może być użyte przez użytkownika systemu Linux do wyświetlenia zawartości katalogu, w tym plików i podkatalogów?

A. tree

B. man

C. dir

D. pwd

Administracja i eksploatacja …

Usługa umożliwiająca przechowywanie danych na zewnętrznym serwerze, do którego dostęp możliwy jest przez Internet to

A. VPN

B. żadna z powyższych

C. Cloud

D. PSTN

Administracja i eksploatacja …

Której aplikacji należy użyć, aby sprawdzić parametry S.M.A.R.T.?

A. CPU-Z

B. GPU-Z

C. HD Tune

D. WireShark

Administracja i eksploatacja …

EN IEC 60276:2019 to przykład oznaczenia normy

A. europejskiej.

B. w przygotowaniu.

C. odrzuconej.

D. polskiej.

Administracja i eksploatacja …

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Klawiatura działa prawidłowo dopiero po wystartowaniu systemu w trybie standardowym. Co to sugeruje?

A. uszkodzone porty USB

B. uszkodzony kontroler klawiatury

C. nieprawidłowe ustawienia BIOS-u

D. uszkodzony zasilacz

Administracja i eksploatacja …

Jaką technologię wykorzystuje się do uzyskania dostępu do Internetu oraz odbioru kanałów telewizyjnych w formie cyfrowej?

A. ADSL2+

B. VPN

C. QoS

D. CLIP

Administracja i eksploatacja …

Główną rolą serwera FTP jest

A. zarządzanie kontami poczty

B. monitoring sieci

C. synchronizacja czasu

D. udostępnianie plików

Administracja i eksploatacja …

Który protokół z warstwy aplikacji reguluje przesyłanie wiadomości e-mail?

A. SMTP (Simple Mail Transfer Protocol)

B. DNS (Domain Name System)

C. FTP (File Transfer Protocol)

D. HTTP (Hypertext Transfer Protocol)

Administracja i eksploatacja …

Czym zajmuje się usługa DNS?

A. przekład nazw domenowych na adresy IP

B. weryfikacja poprawności adresów IP

C. weryfikacja poprawności adresów domenowych

D. przekład adresów IP na nazwy domenowe

Administracja i eksploatacja …

Zgodnie ze specyfikacją JEDEC typowe napięcie zasilania modułów niskonapięciowych pamięci RAM DDR3L wynosi

A. 1,20 V

B. 1,35 V

C. 1,50 V

D. 1,65 V

Administracja i eksploatacja …

Jaki typ routingu jest najbardziej odpowiedni w złożonych, szybko ewoluujących sieciach?

A. Statyczny

B. Dynamiczny

C. Zewnętrzny

D. Lokalny

Administracja i eksploatacja …

Czym są programy GRUB, LILO, NTLDR?

A. wersje głównego interfejsu sieciowego

B. aplikacje do modernizacji BIOS-u

C. firmware dla dysku twardego

D. programy rozruchowe

Administracja i eksploatacja …

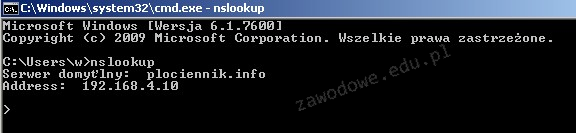

W terminalu systemu operacyjnego wydano komendę nslookup. Jakie dane zostały uzyskane?

A. Adres serwera DNS

B. Domyślną bramę sieciową

C. Adres serwera DHCP

D. Numer IP hosta

Administracja i eksploatacja …

Urządzeniem wejściowym komputera, realizującym z najwyższą precyzją funkcje wskazujące w środowisku graficznym 3D, jest

A. mysz bezprzewodowa.

B. touchpad.

C. manipulator przestrzenny.

D. trackball.

Administracja i eksploatacja …

Wtyczka zaprezentowana na fotografii stanowi element obwodu elektrycznego zasilającego

A. procesor ATX12V

B. napędy CD

C. stację dysków

D. wewnętrzne dyski SATA

Administracja i eksploatacja …

Najwyższą prędkość transmisji danych w sieci bezprzewodowej zapewnia standard

A. 802.11a

B. 802.11g

C. 802.11n

D. 802.11b

Administracja i eksploatacja …

RAMDAC konwerter przekształca sygnał

A. cyfrowy na analogowy

B. stały na zmienny

C. zmienny na stały

D. analogowy na cyfrowy

Administracja i eksploatacja …

Zgodnie z normą EIA/TIA T568B, żyły pary odbiorczej w skrętce są pokryte izolatorem w kolorze

A. pomarańczowym i pomarańczowo-białym

B. niebieskim i niebiesko-białym

C. brązowym i biało-brązowym

D. zielonym i biało-zielonym

Administracja i eksploatacja …

Czynnikiem zagrażającym bezpieczeństwu systemu operacyjnego, który wymusza jego automatyczne aktualizacje, są

A. źle skonfigurowane uprawnienia do plików

B. niewłaściwe hasła użytkowników posiadających prawa administratora

C. niepoprawnie zainstalowane sterowniki urządzeń

D. luki w oprogramowaniu systemowym

Administracja i eksploatacja …

Złącze umieszczone na płycie głównej, które umożliwia podłączanie kart rozszerzeń o różnych ilościach pinów, w zależności od wersji, nazywane jest

A. PCI Express

B. ISA

C. AGP

D. PCI

Administracja i eksploatacja …

Jaką maksymalną prędkość przesyłania danych osiągają urządzenia zgodne ze standardem 802.11g?

A. 11 Mb/s

B. 150 Mb/s

C. 54 Mb/s

D. 108 Mb/s

Administracja i eksploatacja …

Jednym z metod ograniczenia dostępu do sieci bezprzewodowej dla osób nieuprawnionych jest

A. zmiana częstotliwości przesyłania sygnału

B. zatrzymanie rozgłaszania identyfikatora sieci

C. dezaktywacja szyfrowania

D. zmiana standardu zabezpieczeń z WPA na WEP

Administracja i eksploatacja …

Który aplet w panelu sterowania systemu Windows 7 pozwala na ograniczenie czasu, jaki użytkownik spędza przed komputerem?

A. Windows Defender

B. Konta użytkowników

C. Kontrola rodzicielska

D. Centrum akcji

Administracja i eksploatacja …

Wynikiem dodawania dwóch liczb binarnych 1101011 oraz 1001001 jest liczba w systemie dziesiętnym

A. 402

B. 180

C. 201

D. 170

Administracja i eksploatacja …

Jakie przyporządkowanie: urządzenie - funkcja, którą pełni, jest błędne?

A. Access Point - bezprzewodowe połączenie komputerów z siecią lokalną

B. Przełącznik - segmentacja sieci na VLAN-y

C. Modem - łączenie sieci lokalnej z Internetem

D. Ruter - łączenie komputerów w tej samej sieci

Administracja i eksploatacja …

Jaką maskę domyślną mają adresy IP klasy B?

A. 255.255.255.0

B. 255.255.255.255

C. 255.0.0.0

D. 255.255.0.0