Filtrowanie pytań

Administracja i eksploatacja …

A. sprzętu komputera dla wszystkich użytkowników systemu

B. wszystkich aktywnie załadowanych profili użytkowników systemu

C. aktualnie zalogowanego użytkownika

D. procedur startujących system operacyjny

Administracja i eksploatacja …

Kiedy użytkownik systemu Windows wybiera opcję przywrócenia do określonego punktu, które pliki utworzone po tym punkcie nie będą podlegać zmianom w wyniku tej operacji?

A. Pliki osobiste

B. Pliki aplikacji

C. Pliki aktualizacji

D. Pliki sterowników

Administracja i eksploatacja …

Jakie polecenie w systemie Linux pokazuje czas działania systemu oraz jego średnie obciążenie?

A. dmidecode

B. uptime

C. uname -a

D. lastreboot

Administracja i eksploatacja …

Wirusy polimorficzne mają jedną charakterystyczną cechę, którą jest

A. zarażanie wszystkich komputerów w sieci lokalnej

B. zdolność do modyfikowania swojego kodu

C. atak na rekord startowy dysku

D. atak na tablicę FAT

Administracja i eksploatacja …

Wskaż technologię stosowaną do zapewnienia dostępu do Internetu w połączeniu z usługą telewizji kablowej, w której światłowód oraz kabel koncentryczny pełnią rolę medium transmisyjnego

A. HFC

B. GPRS

C. PLC

D. xDSL

Administracja i eksploatacja …

Klawiatura w układzie QWERTY, która pozwala na wpisywanie znaków typowych dla języka polskiego, jest znana jako klawiatura

A. polska

B. programisty

C. maszynistki

D. diakrytyczna

Administracja i eksploatacja …

Aby podłączyć kabel w module Keystone, jakie narzędzie należy zastosować?

A. narzędzie ręczne do zaciskania

B. bit imbusowy

C. narzędzie uderzeniowe

D. wkrętak typu Torx

Administracja i eksploatacja …

Kondygnacyjny punkt dystrybucyjny jest połączony za pomocą poziomego okablowania z

A. gniazdem abonenckim

B. centralnym punktem dystrybucyjnym

C. budynkowym punktem dystrybucyjnym

D. centralnym punktem sieci

Administracja i eksploatacja …

Aby poprawić organizację plików na dysku i przyspieszyć działanie systemu, co należy zrobić?

A. usunąć pliki tymczasowe.

B. wyeliminować nieużywane oprogramowanie.

C. przeskanować dysk za pomocą programu antywirusowego.

D. poddać defragmentacji.

Administracja i eksploatacja …

Który z wymienionych adresów IP nie zalicza się do prywatnych?

A. 127.231.5.67

B. 172.16.45.123

C. 192.168.199.223

D. 10.0.105.12

Administracja i eksploatacja …

Sygnatura (ciąg bitów) 55AA (w systemie szesnastkowym) kończy tablicę partycji. Jaka jest odpowiadająca jej wartość w systemie binarnym?

A. 101010110101010

B. 101101001011010

C. 1,0100101101001E+015

D. 1,0101010010101E+015

Administracja i eksploatacja …

Medium transmisyjne oznaczone symbolem S/FTP to skrętka

A. z folią ekranową na każdej parze przewodów oraz z siatką na czterech parach

B. nieekranowaną

C. wyłącznie z folią ekranową na czterech parach przewodów

D. z ekranem na każdej parze oraz z folią ekranową na czterech parach przewodów

Administracja i eksploatacja …

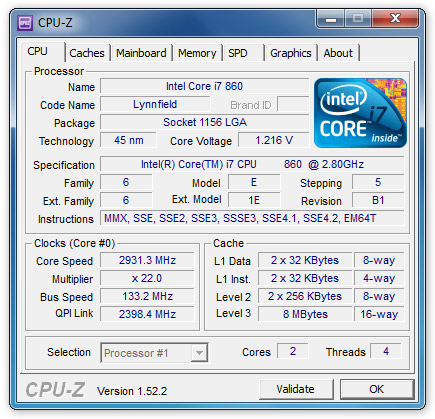

W dokumentacji technicznej procesora producent umieścił wyniki testu, który został wykonany przy użyciu programu CPU-Z. Z tych danych wynika, że procesor dysponuje

A. 4 rdzenie

B. 2 rdzenie

C. 5 rdzeni

D. 6 rdzeni

Administracja i eksploatacja …

W systemie Linux komenda ifconfig odnosi się do

A. narzędzia do weryfikacji znanych adresów MAC/IP

B. narzędzia, które umożliwia wyświetlenie informacji o interfejsach sieciowych

C. użycia protokołów TCP/IP do oceny stanu zdalnego hosta

D. określenia karty sieciowej

Administracja i eksploatacja …

Karta sieciowa w standardzie Fast Ethernet umożliwia przesył danych z maksymalną prędkością

A. 100 Mbps

B. 10 Mbps

C. 10 MB/s

D. 100 MB/s

Administracja i eksploatacja …

Po wykonaniu podanego polecenia w systemie Windows: net accounts /MINPWLEN:11

liczba 11 zostanie przydzielona dla

net accounts /MINPWLEN:11A. maksymalnej ilości dni ważności konta.

B. maksymalnej liczby dni pomiędzy zmianami haseł użytkowników.

C. minimalnej liczby minut, przez które użytkownik może być zalogowany.

D. minimalnej liczby znaków w hasłach użytkowników.

Administracja i eksploatacja …

Jak nazywa się kod kontrolny, który służy do wykrywania błędów oraz potwierdzania poprawności danych odbieranych przez stację końcową?

A. CNC

B. CRC

C. CAT

D. IRC

Administracja i eksploatacja …

Jaki adres IP należy do urządzenia funkcjonującego w sieci 10.0.0.0/17?

A. 10.0.128.127

B. 10.0.254.128

C. 10.0.128.254

D. 10.0.127.128

Administracja i eksploatacja …

Podczas wyłączania systemu operacyjnego na monitorze pojawił się błąd, znany jako bluescreen 0x000000F3 Bug Check 0xF3 DISORDERLY_SHUTDOWN - nieudane zamykanie systemu, spowodowane niewystarczającą ilością pamięci. Co ten błąd może oznaczać?

A. niewystarczający rozmiar pamięci wirtualnej

B. uruchamianie zbyt wielu programów podczas startu komputera

C. uszkodzenie systemowej partycji

D. przegrzanie CPU

Administracja i eksploatacja …

Industry Standard Architecture to standard magistrali, który określa, że szerokość szyny danych wynosi:

A. 64 bitów

B. 16 bitów

C. 32 bitów

D. 128 bitów

Administracja i eksploatacja …

Jakiego rodzaju złącze powinna mieć płyta główna, aby użytkownik był w stanie zainstalować kartę graficzną przedstawioną na rysunku?

A. PCI

B. PCIe x1

C. PCIe x16

D. AGP

Administracja i eksploatacja …

Podczas realizacji projektu sieci LAN zastosowano medium transmisyjne zgodne ze standardem Ethernet 1000Base-T. Które z poniższych stwierdzeń jest prawdziwe?

A. To standard sieci optycznych, które działają na światłowodzie wielomodowym

B. Ten standard pozwala na transmisję typu half-duplex przy maksymalnym zasięgu 1000m

C. To standard sieci optycznych, którego maksymalny zasięg wynosi 1000m

D. Ten standard pozwala na transmisję typu full-duplex przy maksymalnym zasięgu 100m

Administracja i eksploatacja …

Aby uzyskać wyświetlenie podanych informacji o systemie Linux w terminalu, należy skorzystać z komendy

Linux atom 3.16.0-5-amd64 #1 SMP Debian 3.16.51-3+deb8u1 (2018-01-08) x86_64 GNU/Linux

A. uname -a

B. factor 22

C. hostname

D. uptime

Administracja i eksploatacja …

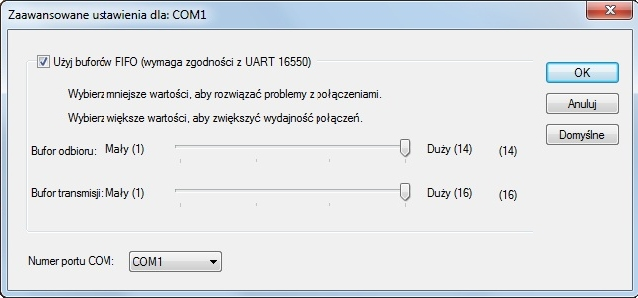

Ustawienia przedstawione na ilustracji odnoszą się do

A. Karty sieciowej

B. Modemu

C. Skanera

D. Drukarki

Administracja i eksploatacja …

Jakie jest wynikiem dodawania liczb binarnych 1001101 oraz 11001 w systemie dwójkowym?

A. 1101101

B. 1101100

C. 1110001

D. 1100110

Administracja i eksploatacja …

Które z poniższych stwierdzeń NIE odnosi się do pamięci cache L1?

A. Jej wydajność jest równa częstotliwości procesora

B. Znajduje się we wnętrzu układu procesora

C. Zastosowano w niej pamięć typu SRAM

D. Czas dostępu jest dłuższy niż w przypadku pamięci RAM

Administracja i eksploatacja …

Protokół TCP (Transmission Control Protocol) funkcjonuje w trybie

A. sekwencyjnym

B. bezpołączeniowym

C. hybrydowym

D. połączeniowym

Administracja i eksploatacja …

Jaką usługę należy zainstalować na systemie Linux, aby umożliwić bezpieczny zdalny dostęp?

A. rlogin

B. telnet

C. ssh

D. tftp

Administracja i eksploatacja …

W czterech różnych sklepach dostępny jest ten sam komputer w odmiennych cenach. Gdzie można go kupić najtaniej?

| Sklep | Cena netto | Podatek | Informacje dodatkowe |

|---|---|---|---|

| A. | 1500 zł | 23% | Rabat 5% |

| B. | 1600 zł | 23% | Rabat 15% |

| C. | 1650 zł | 23% | Rabat 20% |

| D. | 1800 zł | 23% | Rabat 25 % |

A. D

B. B

C. A

D. C

Administracja i eksploatacja …

Po przeanalizowaniu wyników testu dysku twardego, jakie czynności powinny zostać wykonane, aby zwiększyć jego wydajność?

| Wolumin (C:) | ||

| Rozmiar woluminu | = | 39,06 GB |

| Rozmiar klastra | = | 4 KB |

| Zajęte miejsce | = | 27,48 GB |

| Wolne miejsce | = | 11,58 GB |

| Procent wolnego miejsca | = | 29 % |

| Fragmentacja woluminu | ||

| Fragmentacja całkowita | = | 15 % |

| Fragmentacja plików | = | 31 % |

| Fragmentacja wolnego miejsca | = | 0 % |

A. Usuń niepotrzebne pliki z dysku

B. Przeprowadź formatowanie dysku

C. Rozdziel dysk na różne partycje

D. Zdefragmentuj dysk

Administracja i eksploatacja …

Który z wymienionych protokołów umożliwia nawiązanie szyfrowanego połączenia z witryną internetową?

A. SPX

B. TCP

C. NetBEUI

D. HTTPS

Administracja i eksploatacja …

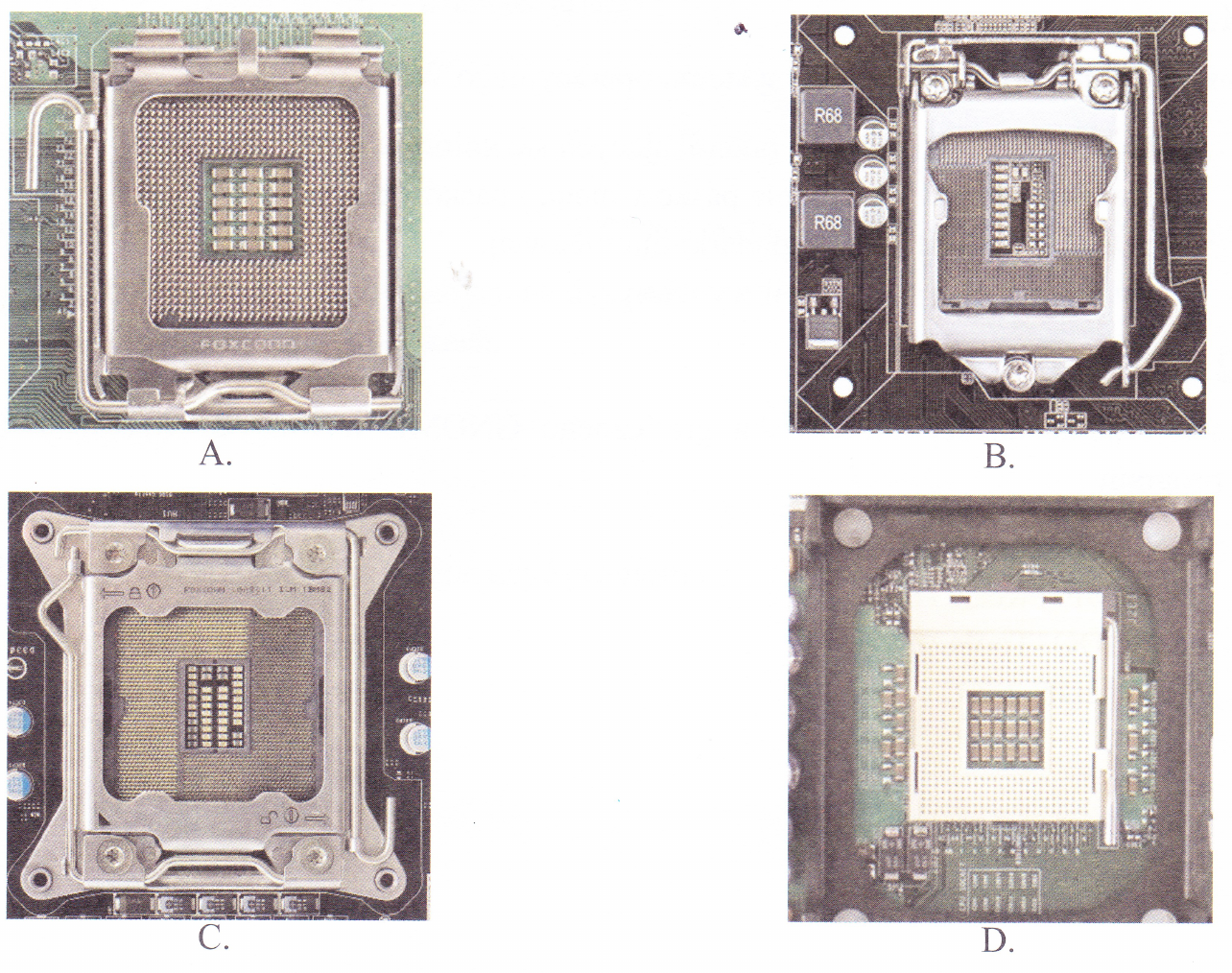

W jakim gnieździe należy umieścić procesor INTEL CORE i3-4350- 3.60 GHz, x2/4, 4MB, 54W, HD 4600, BOX, s-1150?

A. rys. A

B. rys. B

C. rys. D

D. rys. C

Administracja i eksploatacja …

Jakie narzędzie należy zastosować w systemie Windows, aby skonfigurować właściwości wszystkich zainstalowanych urządzeń lub wyświetlić ich listę?

A. dnsmgmt.msc

B. devmgmt.msc

C. dhcpmgmt.msc

D. diskmgmt.msc

Administracja i eksploatacja …

Który adres IP jest powiązany z nazwą mnemoniczna localhost?

A. 192.168.1.255

B. 192.168.1.0

C. 127.0.0.1

D. 192.168.1.1

Administracja i eksploatacja …

Jakie rodzaje partycji mogą występować w systemie Windows?

A. Podstawowa, rozszerzona oraz dysk logiczny

B. Dodatkowa, podstawowa, rozszerzona, wymiany oraz dysk logiczny

C. Podstawowa, rozszerzona, wymiany, dodatkowa

D. Dodatkowa, rozszerzona, wymiany oraz dysk logiczny

Administracja i eksploatacja …

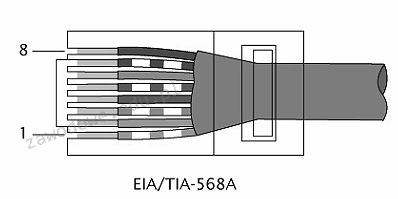

W technologii Ethernet 100BaseTX do przesyłania danych wykorzystywane są żyły kabla UTP podłączone do pinów

A. 4, 5, 6, 7

B. 1, 2, 3, 4

C. 1, 2, 3, 6

D. 1, 2, 5, 6

Administracja i eksploatacja …

Uruchomienie polecenia msconfig w systemie Windows

A. zarządzanie zadaniami

B. narzędzie konfiguracji systemu

C. sekcja ustawień

D. zarządzanie plikami

Administracja i eksploatacja …

Aby zrealizować aktualizację zainstalowanego systemu operacyjnego Linux Ubuntu, należy wykonać polecenie

A. kernel update

B. system update

C. apt-get upgrade

D. yum upgrade

Administracja i eksploatacja …

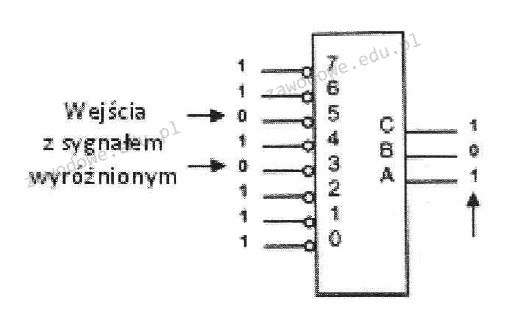

Na ilustracji przedstawiono symbol urządzenia cyfrowego

A. demultipleksera priorytetowego

B. kodera priorytetowego

C. multipleksera priorytetowego

D. dekodera priorytetowego

Administracja i eksploatacja …

Gniazdo w sieciach komputerowych, które jednoznacznie identyfikuje dany proces na urządzeniu, stanowi kombinację

A. adresu IP i numeru sekwencyjnego danych

B. adresu IP i numeru portu

C. adresu fizycznego i adresu IP

D. adresu fizycznego i numeru portu