Filtrowanie pytań

Administracja i eksploatacja …

A. 20-pinowe ATX

B. Mini-Molex

C. Molex

D. Berg

Administracja i eksploatacja …

Menedżer urządzeń w systemie Windows pozwala na wykrycie

A. niewłaściwej pracy urządzeń podłączonych do komputera.

B. błędów systemu operacyjnego podczas jego pracy.

C. błędnej konfiguracji rozruchu systemu oraz wykonywanych usług.

D. nieprawidłowej konfiguracji oprogramowania użytkowego.

Administracja i eksploatacja …

PCI\VEN_10EC&DEV_8168&SUBSYS_05FB1028&REV_12

Przedstawiony zapis jest

A. identyfikatorem sprzętowym urządzenia zawierającym id producenta i urządzenia.

B. kluczem aktywującym płatny sterownik do urządzenia.

C. nazwą pliku sterownika dla urządzenia.

D. identyfikatorem i numerem wersji sterownika dla urządzenia.

Administracja i eksploatacja …

Aby skopiować folder c:\test wraz ze wszystkimi podfolderami na przenośny dysk f:\ w systemie Windows 7, jakie polecenie należy zastosować?

A. copy f:\test c:\test /E

B. copy c:\test f:\test /E

C. xcopy c:\test f:\test /E

D. xcopy f:\test c:\test /E

Administracja i eksploatacja …

Określ prawidłową sekwencję działań, które należy wykonać, aby nowy laptop był gotowy do użycia?

A. Podłączenie zewnętrznego zasilania sieciowego, włączenie laptopa, montaż baterii, instalacja systemu operacyjnego, wyłączenie laptopa po instalacji systemu operacyjnego

B. Podłączenie zewnętrznego zasilania sieciowego, włączenie laptopa, instalacja systemu operacyjnego, montaż baterii, wyłączenie laptopa po instalacji systemu operacyjnego

C. Włączenie laptopa, montaż baterii, instalacja systemu operacyjnego, podłączenie zewnętrznego zasilania sieciowego, wyłączenie laptopa po instalacji systemu operacyjnego

D. Montaż baterii, podłączenie zewnętrznego zasilania sieciowego, włączenie laptopa, instalacja systemu operacyjnego, wyłączenie laptopa po instalacji systemu operacyjnego

Administracja i eksploatacja …

Jaką usługę należy aktywować w sieci, aby stacja robocza mogła automatycznie uzyskać adres IP?

A. WINS

B. DNS

C. PROXY

D. DHCP

Administracja i eksploatacja …

Oblicz koszt realizacji okablowania strukturalnego od 5 punktów abonenckich do panelu krosowego, wliczając wykonanie kabli łączących dla stacji roboczych. Użyto przy tym 50 m skrętki UTP. Każdy punkt abonencki posiada 2 gniazda typu RJ45.

| Materiał | Jednostka | Cena |

|---|---|---|

| Gniazdo podtynkowe 45x45, bez ramki, UTP 2xRJ45 kat.5e | szt. | 17 zł |

| UTP kabel kat.5e PVC 4PR 305m | karton | 305 zł |

| RJ wtyk UTP kat.5e beznarzędziowy | szt. | 6 zł |

A. 350,00 zł

B. 255,00 zł

C. 152,00 zł

D. 345,00 zł

Administracja i eksploatacja …

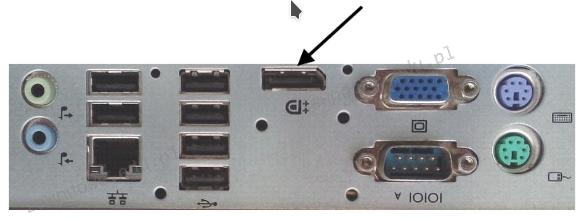

Na ilustracji ukazany jest tylny panel stacji roboczej. Strzałką wskazano port

A. USB 3.0

B. DisplayPort

C. eSATA

D. HDMI

Administracja i eksploatacja …

Jakie będzie rezultatem dodawania liczb 10011012 i 110012 w systemie binarnym?

A. 1101100

B. 1110001

C. 1100110

D. 1101101

Administracja i eksploatacja …

Która usługa pozwala na zdalne logowanie do komputerów, wykonywanie poleceń systemowych oraz zarządzanie siecią?

A. TELNET

B. IMAP

C. NNTP

D. DNS

Administracja i eksploatacja …

Które z wymienionych mediów nie jest odpowiednie do przesyłania danych teleinformatycznych?

A. światłowód

B. sieć15KV

C. skrętka

D. sieć 230V

Administracja i eksploatacja …

Jakie rozszerzenia mają pliki instalacyjne systemu operacyjnego Linux?

A. zip, exe

B. tgz, dmg

C. ini, dll

D. rpm, deb

Administracja i eksploatacja …

Który typ rekordu w bazie DNS (Domain Name System) umożliwia ustalenie aliasu dla rekordu A?

A. PTR

B. CNAME

C. NS

D. AAAA

Administracja i eksploatacja …

Określ zakres adresów IP z klasy A, który wykorzystywany jest do adresacji prywatnej w sieciach komputerowych?

A. 10.0.0.0 - 10.255.255.255

B. 192.168.0.0 - 192.168.255.255

C. 172.16.0.0. - 172.31.255.255

D. 127.0.0.0 - 127.255.255.255

Administracja i eksploatacja …

Rodzajem złośliwego oprogramowania, którego podstawowym zamiarem jest rozprzestrzenianie się w sieciach komputerowych, jest

A. trojan

B. keylogger

C. robak

D. backdoor

Administracja i eksploatacja …

W jakiej warstwie modelu ISO/OSI wykorzystywane są adresy logiczne?

A. Warstwie fizycznej

B. Warstwie transportowej

C. Warstwie sieciowej

D. Warstwie łącza danych

Administracja i eksploatacja …

Aby zwiększyć lub zmniejszyć rozmiar ikony na pulpicie, należy obracać kółkiem myszy, trzymając jednocześnie wciśnięty klawisz

A. TAB

B. CTRL

C. SHIFT

D. ALT

Administracja i eksploatacja …

Który z poniższych programów służy do tworzenia kopii zapasowych systemu w systemie Windows?

A. Task Manager

B. Disk Cleanup

C. Device Manager

D. Windows Backup

Administracja i eksploatacja …

Systemy operacyjne należące do rodziny Linux są dystrybuowane na mocy licencji

A. komercyjnej

B. shareware

C. GNU

D. MOLP

Administracja i eksploatacja …

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue, press Del to setup) naciśnięcie klawisza Del skutkuje

A. skasowaniem zawartości pamięci CMOS

B. usunięciem pliku setup

C. wejściem do BIOSu komputera

D. przejściem do konfiguracji systemu Windows

Administracja i eksploatacja …

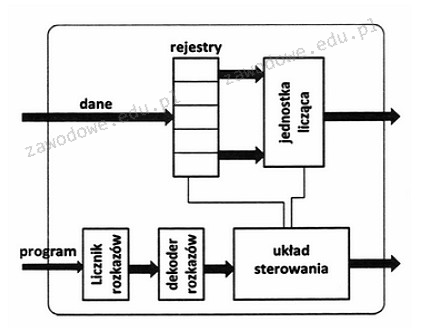

Na ilustracji zobrazowano

A. network card

B. switch

C. patch panel

D. hub

Administracja i eksploatacja …

Która z anten charakteryzuje się najwyższym zyskiem energetycznym oraz pozwala na nawiązywanie połączeń na dużą odległość?

A. Dipolowa

B. Paraboliczna

C. Izotropowa

D. Mikropaskowa

INF.02 Pytanie 183

Administracja i eksploatacja …

Aby uniknąć utraty danych w aplikacji do ewidencji uczniów, po zakończonej pracy każdego dnia należy wykonać

A. kopię zapasową danych programu

B. aktualizację systemu

C. bezpieczne zamknięcie systemu operacyjnego

D. aktualizację systemu operacyjnego

Administracja i eksploatacja …

Na schemacie procesora rejestry mają za zadanie przechowywać adres do

A. zarządzania wykonywanym programem

B. wykonywania operacji arytmetycznych

C. kolejnej instrukcji programu

D. przechowywania argumentów obliczeń

Administracja i eksploatacja …

Jakie medium transmisyjne jest związane z adapterem przedstawionym na ilustracji?

A. Z przewodem UTP

B. Z przewodem FTP

C. Ze światłowodem

D. Z przewodem koncentrycznym

Administracja i eksploatacja …

Co wskazuje oznaczenie danego procesora?

A. jego niewielkich rozmiarach obudowy

B. niskim poborze energii przez procesor

C. wersji mobilnej procesora

D. braku blokady mnożnika (unlocked)

Administracja i eksploatacja …

Jak brzmi nazwa klucza rejestru w systemie Windows, gdzie zapisane są relacje między typami plików a programami je obsługującymi?

A. HKEY_USERS

B. HKEY_CLASSES_ROT

C. HKEY_CURRENT_PROGS

D. HKEY_LOCAL_MACHINE

Administracja i eksploatacja …

Jak wygląda liczba 257 w systemie dziesiętnym?

A. F0 w systemie szesnastkowym

B. 1 0000 0001 w systemie binarnym

C. 1000 0000 w systemie binarnym

D. FF w systemie szesnastkowym

Administracja i eksploatacja …

Analiza uszkodzonych elementów komputera poprzez ocenę stanu wyjściowego układu cyfrowego pozwala na

A. impulsator

B. sonda logiczna

C. kalibrator

D. sonometr

INF.02 Pytanie 190

Administracja i eksploatacja …

Jakie oprogramowanie zabezpieczające przed nieautoryzowanym dostępem do sieci powinno być zainstalowane na serwerze, który udostępnia dostęp do internetu?

A. DNS

B. DHCP

C. Active Directory

D. FireWall

Administracja i eksploatacja …

Okablowanie pionowe w systemie strukturalnym łączy się

A. w pośrednim punkcie rozdziału z gniazdem abonenckim

B. w gnieździe abonenckim

C. w głównym punkcie rozdziału z gniazdem abonenckim

D. w głównym punkcie rozdziału z pośrednimi punktami rozdziału

Administracja i eksploatacja …

Jakie polecenie należy wykorzystać w systemie Linux, aby zlokalizować wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i mają w nazwie ciąg znaków abc?

A. ls /home/user/[a-c].txt

B. ls /home/user/[abc].txt

C. ls /home/user/?abc?.txt

D. ls /home/user/*abc*.txt

Administracja i eksploatacja …

Jakie narzędzie należy zastosować do podłączenia zaszycia kabla w module Keystone?

A. wkrętak typu Torx

B. bit imbusowy

C. praskę ręczną

D. narzędzie uderzeniowe

Administracja i eksploatacja …

Która z konfiguracji RAID opiera się na replikacji danych pomiędzy dwoma lub większą liczbą dysków fizycznych?

A. RAID 1

B. RAID 5

C. RAID 0

D. RAID 3

Administracja i eksploatacja …

W systemie Windows, aby udostępnić folder jako ukryty, należy na końcu nazwy udostępniania umieścić znak

A. #

B. ~

C. $

D. @

Administracja i eksploatacja …

Podczas wyłączania systemu operacyjnego na monitorze pojawił się błąd, znany jako bluescreen 0x000000F3 Bug Check 0xF3 DISORDERLY_SHUTDOWN - nieudane zamykanie systemu, spowodowane niewystarczającą ilością pamięci. Co ten błąd może oznaczać?

A. uszkodzenie systemowej partycji

B. uruchamianie zbyt wielu programów podczas startu komputera

C. niewystarczający rozmiar pamięci wirtualnej

D. przegrzanie CPU

Administracja i eksploatacja …

W systemie binarnym liczba szesnastkowa 29A będzie przedstawiona jako:

A. 1010011010

B. 1000011010

C. 1010010110

D. 1001011010

Administracja i eksploatacja …

Aby określić rozmiar wolnej oraz zajętej pamięci RAM w systemie Linux, można skorzystać z polecenia

A. lspci | grep -i raid

B. dmidecode -t baseboard

C. tail -n 10 /var/log/messages

D. cat /proc/meminfo

Administracja i eksploatacja …

Na stabilność wyświetlanego obrazu w monitorach CRT istotny wpływ ma

A. Częstotliwość odświeżania

B. Odwzorowanie barw

C. Czas reakcji

D. Wieloczęstotliwość

Administracja i eksploatacja …

Pełna maska podsieci z prefiksem /25 to

A. 255.255.255.192

B. 255.255.255.224

C. 255.255.255.128

D. 255.255.255.240