Filtrowanie pytań

Administracja i eksploatacja …

A. SNMP

B. SMTP

C. DNS

D. DHCP

Administracja i eksploatacja …

Narzędzie chroniące przed nieautoryzowanym dostępem do lokalnej sieci, to

A. analizator pakietów

B. oprogramowanie antywirusowe

C. zapora sieciowa

D. analizator sieciowy

Administracja i eksploatacja …

Polecenie do zmiany adresu MAC karty sieciowej w systemie Linux to

A. ipconfig

B. ifconfig

C. winipcfg

D. iwconfig

Administracja i eksploatacja …

W hurtowni materiałów budowlanych zachodzi potrzeba równoczesnego wydruku faktur w kilku kopiach. Jakiej drukarki należy użyć?

A. laserowej

B. termosublimacyjnej

C. igłowej

D. atramentowej

Administracja i eksploatacja …

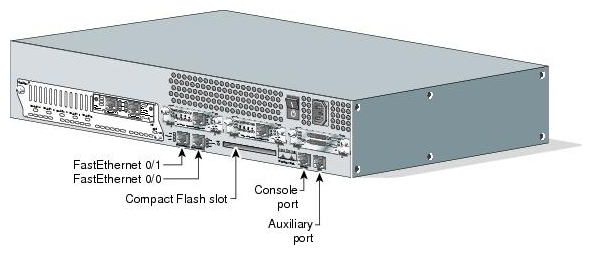

Na ilustracji pokazano tylną część panelu

A. routera

B. mostu

C. modemu

D. koncentratora

Administracja i eksploatacja …

W standardzie Ethernet 100Base-TX do przesyłania danych używane są żyły kabla UTP przypisane do pinów

A. 4,5,6,7

B. 1,2,3,6

C. 1,2,3,4

D. 1,2,5,6

Administracja i eksploatacja …

Który podzespół nie jest kompatybilny z płytą główną MSI A320M Pro-VD-S socket AM4, 1 x PCI-Ex16, 2 x PCI-Ex1, 4 x SATA III, 2 x DDR4- max 32 GB, 1 x D-SUB, 1x DVI-D, ATX?

A. Dysk twardy 500GB M.2 SSD S700 3D NAND

B. Procesor AMD Ryzen 5 1600, 3.2GHz, s-AM4, 16MB

C. Pamięć RAM Crucial 8GB DDR4 2400MHz Ballistix Sport LT CL16

D. Karta graficzna Radeon RX 570 PCI-Ex16 4GB 256-bit 1310MHz HDMI, DVI, DP

Administracja i eksploatacja …

Na komputerze klienckim z systemem Windows XP plik "hosts" to plik tekstowy, który wykorzystywany jest do przypisywania

A. nazw hostów na adresy IP

B. nazw hostów przez serwery DNS

C. nazw hostów na adresy MAC

D. dysków twardych

Administracja i eksploatacja …

Aby zwiększyć lub zmniejszyć wielkość ikony na pulpicie, należy obracać kółkiem myszy, trzymając jednocześnie klawisz:

A. CTRL

B. SHIFT

C. TAB

D. ALT

Administracja i eksploatacja …

Jednym z programów ochronnych, które zabezpieczają system przed oprogramowaniem, które bez zgody użytkownika zbiera i przesyła jego dane osobowe, numery kart kredytowych, informacje o odwiedzanych stronach WWW, hasła oraz używane adresy e-mail, jest aplikacja

A. FakeFlashTest

B. Spyboot Search & Destroy

C. Reboot Restore Rx

D. HDTune

Administracja i eksploatacja …

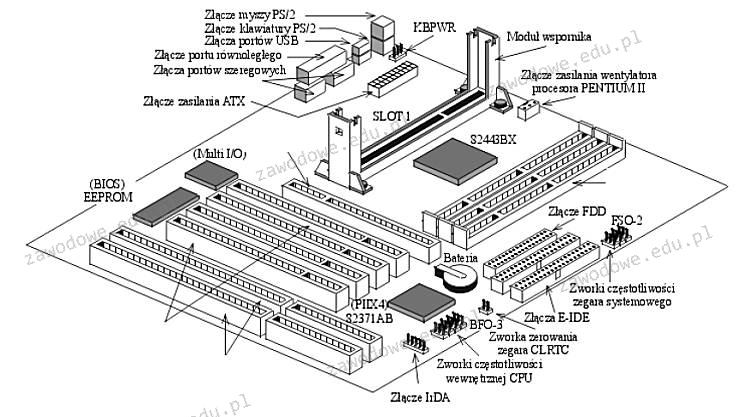

Jakie komponenty są obecne na zaprezentowanej płycie głównej?

A. 2 gniazda ISA, 3 gniazda PCI, 4 gniazda pamięci DIMM

B. 3 gniazda ISA, 4 gniazda PCI, 2 gniazda pamięci DIMM

C. 4 gniazda ISA, 2 gniazda PCI, 3 gniazda pamięci DIMM

D. 2 gniazda ISA, 4 gniazda PCI, 3 gniazda pamięci DIMM

Administracja i eksploatacja …

Który rekord DNS powinien zostać dodany w strefie wyszukiwania do przodu, aby skojarzyć nazwę domeny DNS z adresem IP?

A. SRV lub TXT

B. MX lub PTR

C. A lub AAAA

D. NS lub CNAME

Administracja i eksploatacja …

Czym charakteryzuje się technologia Hot swap?

A. umożliwienie automatycznego wgrywania sterowników po podłączeniu urządzenia

B. równoczesne przesyłanie i odbieranie informacji

C. transfer danych wyłącznie w jednym kierunku, lecz z większą prędkością

D. opcja podłączenia urządzenia do działającego komputera

Administracja i eksploatacja …

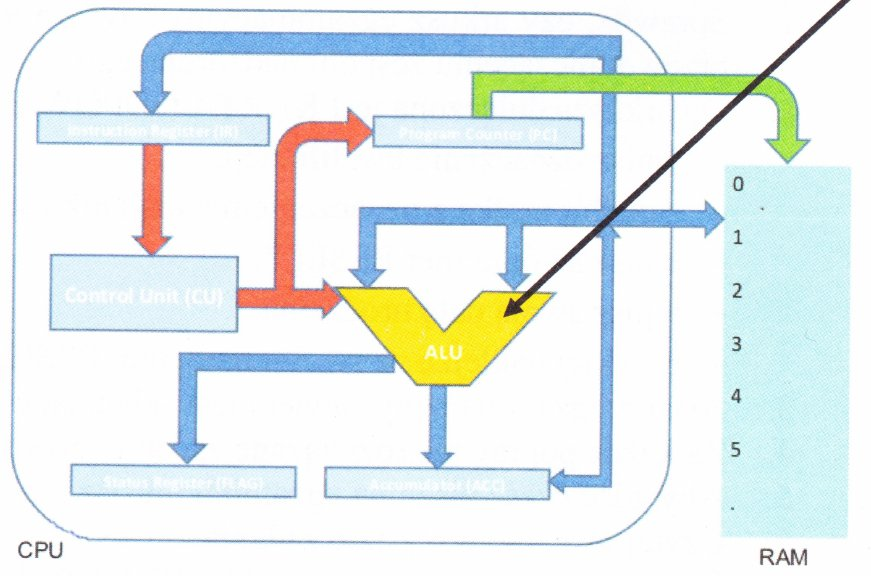

Na diagramie mikroprocesora zidentyfikowany strzałką blok odpowiada za

A. przechowywanie aktualnie realizowanej instrukcji

B. przechowywanie następujących adresów pamięci z komendami

C. przetwarzanie wskaźnika do następnej instrukcji programu

D. wykonywanie operacji arytmetycznych oraz logicznych na liczbach

Administracja i eksploatacja …

Który z adresów IPv4 jest odpowiedni do ustawienia interfejsu serwera DNS zarejestrowanego w lokalnych domenach?

A. 111.16.10.1

B. 172.16.7.126

C. 192.168.15.165

D. 240.100.255.254

Administracja i eksploatacja …

Programem wiersza poleceń w systemie Windows, który umożliwia kompresję oraz dekompresję plików i folderów, jest aplikacja

A. DiskPart.exe

B. Compact.exe

C. Expand.exe

D. CleanMgr.exe

Administracja i eksploatacja …

Urządzenie sieciowe, które widoczna jest na ilustracji, to

A. router

B. konwerter mediów

C. przełącznik

D. firewall

Administracja i eksploatacja …

Czym jest NAS?

A. dynamiczny protokół przydzielania adresów DNS

B. serwer do synchronizacji czasu

C. protokół używany do tworzenia połączenia VPN

D. technologia pozwalająca na podłączenie zasobów dyskowych do sieci komputerowej

Administracja i eksploatacja …

Aby uzyskać listę procesów aktualnie działających w systemie Linux, należy użyć polecenia

A. dir

B. who

C. show

D. ps

Administracja i eksploatacja …

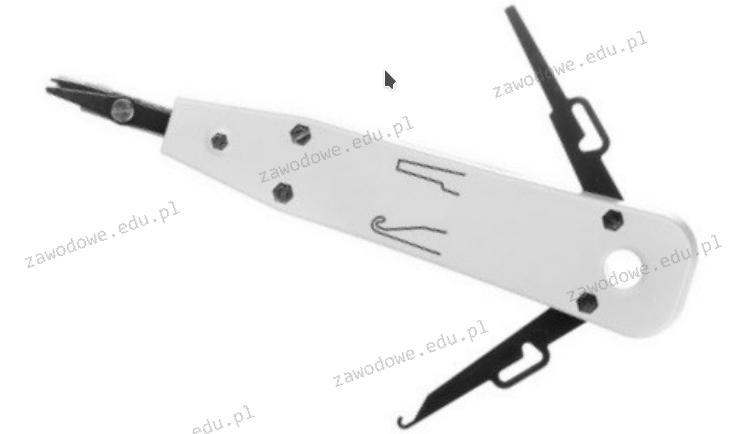

Urządzenie pokazane na ilustracji służy do

A. ściągania izolacji z przewodu

B. zaciskania wtyków RJ45

C. weryfikacji poprawności połączenia

D. instalacji przewodów w złączach LSA

Administracja i eksploatacja …

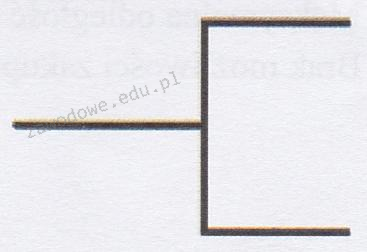

Którego urządzenia z zakresu sieci komputerowych dotyczy symbol przedstawiony na ilustracji?

A. Koncentratora

B. Rutera

C. Przełącznika

D. Punktu dostępowego

Administracja i eksploatacja …

Jakie urządzenie jest używane do pomiaru wartości rezystancji?

A. watomierz

B. woltomierz

C. amperomierz

D. omomierz

Administracja i eksploatacja …

Jakie znaczenie ma parametr NEXT w kontekście pomiarów systemów okablowania strukturalnego?

A. przesłuch zbliżony

B. straty odbiciowe

C. tłumienie

D. przesłuch obcy

Administracja i eksploatacja …

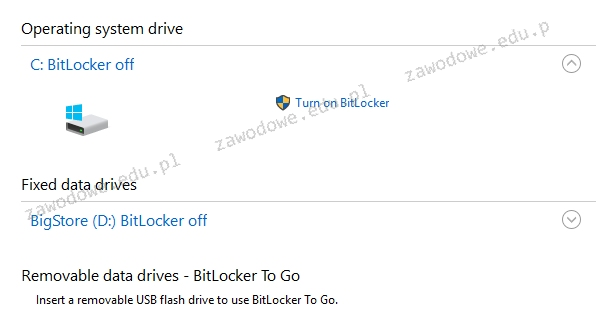

Prezentowane wbudowane narzędzie systemów Windows w wersji Enterprise lub Ultimate jest przeznaczone do

A. tworzenia kopii zapasowej dysku

B. kompresji przestrzeni dyskowej

C. kryptograficznej ochrony informacji na dyskach

D. integracji danych na dyskach

Administracja i eksploatacja …

Jakie znaczenie ma parametr NVP (Nominal Velocity of Propagation) podczas pomiarów okablowania strukturalnego?

A. na jakość

B. na długość

C. na szybkość

D. na koszt

Administracja i eksploatacja …

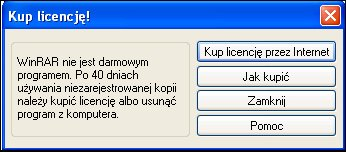

Program WinRaR zaprezentował okno informacyjne widoczne na ilustracji. Jakiego rodzaju licencji na program używał do tej pory użytkownik?

A. Program typu Freeware

B. Program typu Shareware

C. Program typu Adware

D. Program typu Public Domain

Administracja i eksploatacja …

W systemie Windows można zweryfikować parametry karty graficznej, używając następującego polecenia

A. dxdiag

B. color

C. graphics

D. cliconfig

Administracja i eksploatacja …

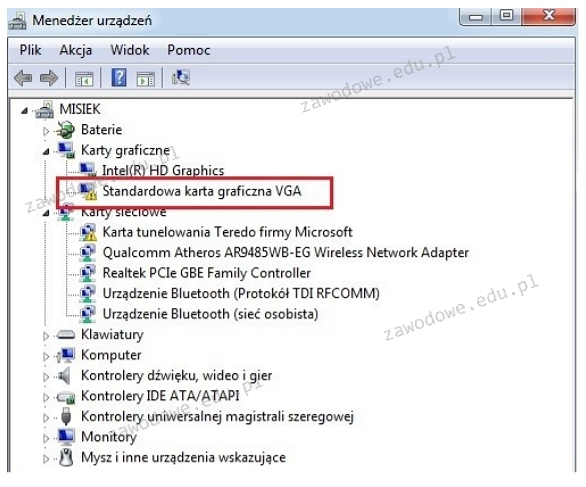

Na ilustracji ukazany jest komunikat systemowy. Jakie kroki powinien podjąć użytkownik, aby naprawić błąd?

A. Podłączyć monitor do złącza HDMI

B. Zainstalować sterownik do karty graficznej

C. Odświeżyć okno Menedżera urządzeń

D. Zainstalować sterownik do Karty HD Graphics

Administracja i eksploatacja …

Jakie polecenie w systemie Windows przeznaczonym dla stacji roboczej umożliwia ustalenie wymagań logowania dla wszystkich użytkowników tej stacji?

A. Net accounts

B. Net computer

C. Net file

D. Net session

Administracja i eksploatacja …

Największą pojemność spośród nośników optycznych posiada płyta

A. Blu-Ray

B. DVD-RAM

C. DVD

D. CD

Administracja i eksploatacja …

Jaką partycją w systemie Linux jest magazyn tymczasowych danych, gdy pamięć RAM jest niedostępna?

A. var

B. sys

C. swap

D. tmp

Administracja i eksploatacja …

Przesyłanie danych przez router, które wiąże się ze zmianą adresów IP źródłowych lub docelowych, określa się skrótem

A. FTP

B. NAT

C. IIS

D. IANA

Administracja i eksploatacja …

Jaka jest maksymalna liczba hostów, które można przypisać w sieci o adresie IP klasy B?

A. 65534

B. 1022

C. 254

D. 16777214

Administracja i eksploatacja …

Jaką wartość ma największa liczba 16-bitowa?

A. 65535

B. -32767

C. 65536

D. 32767

Administracja i eksploatacja …

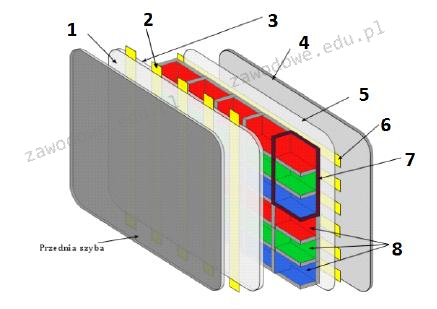

Na diagramie przedstawiającym zasadę funkcjonowania monitora plazmowego numer 6 zaznaczono

A. powłokę fosforową

B. elektrody adresujące

C. elektrody wyświetlacza

D. powłokę dielektryczną

Administracja i eksploatacja …

Wskaż cechę platformy wirtualizacji Hyper-V.

A. Brak integracji z chmurą.

B. Bezpośrednie uruchamianie aplikacji na systemie Linux.

C. Bezpośrednie funkcjonowanie na sprzęcie fizycznym.

D. Brak kompatybilności z systemami z rodziny Windows.

Administracja i eksploatacja …

NAT64 (Network Address Translation 64) to proces, który przekształca adresy

A. IPv4 na adresy MAC

B. MAC na adresy IPv4

C. prywatne na adresy publiczne

D. IPv4 na adresy IPv6

Administracja i eksploatacja …

Czym dokonuje się przekształcenia kodu źródłowego w program do wykonania?

A. emulator.

B. debugger.

C. interpreter.

D. kompilator.

Administracja i eksploatacja …

Co symbolizuje graficzny znak przedstawiony na ilustracji?

A. otwarty kanał kablowy

B. główny punkt dystrybucyjny

C. gniazd telekomunikacyjne

D. zamknięty kanał kablowy

Administracja i eksploatacja …

Jaki jest główny cel stosowania maski podsieci?

A. Zwiększenie przepustowości sieci

B. Rozdzielenie sieci na mniejsze segmenty

C. Szyfrowanie transmisji danych w sieci

D. Ochrona danych przed nieautoryzowanym dostępem