Filtrowanie pytań

Administracja i eksploatacja …

A. \( 1001100_{(2)} \)

B. \( 1100101_{(2)} \)

C. \( 1010101_{(2)} \)

D. \( 1010100_{(2)} \)

Administracja i eksploatacja …

Procesor RISC to procesor o

A. pełnej liście instrukcji

B. głównej liście instrukcji

C. rozbudowanej liście instrukcji

D. zmniejszonej liście instrukcji

Administracja i eksploatacja …

Elementem płyty głównej, który odpowiada za wymianę informacji pomiędzy procesorem a innymi komponentami płyty, jest

A. chipset

B. pamięć RAM

C. pamięć BIOS

D. system chłodzenia

Administracja i eksploatacja …

Złącze widoczne na obrazku pozwala na podłączenie

A. myszy

B. modemu

C. drukarki

D. monitora

Administracja i eksploatacja …

Jakie polecenie powinno zostać użyte, aby wyświetlić listę pokazanych plików?

A. find *.jpg | *a*

B. grep *a* *.jpg

C. ls -l *a* *.jpg

D. dir *a*.jpg

Administracja i eksploatacja …

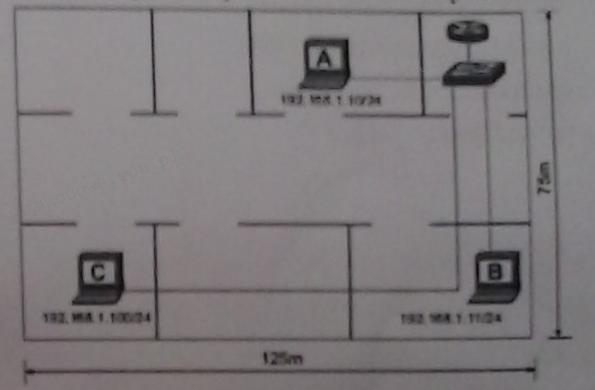

Na ilustracji przedstawiono sieć lokalną zbudowaną na kablach kat. 6. Stacja robocza "C" nie ma możliwości komunikacji z siecią. Jaki problem w warstwie fizycznej może powodować brak połączenia?

A. Błędny adres IP

B. Nieodpowiedni typ przełącznika

C. Niewłaściwy kabel

D. Zła długość kabla

Administracja i eksploatacja …

Który protokół należy do bezpołączeniowych protokołów warstwy transportowej?

A. FTP

B. UDP

C. TCP

D. ARP

Administracja i eksploatacja …

W drukarce laserowej do utrwalenia wydruku na papierze stosuje się

A. głowice piezoelektryczne

B. rozgrzane wałki

C. promienie lasera

D. taśmy transmisyjne

Administracja i eksploatacja …

Jakie znaczenie ma zaprezentowany symbol graficzny?

A. filtr dolnoprzepustowy

B. przetwornik cyfrowo-analogowy

C. generator dźwięku

D. przetwornik analogowo-cyfrowy

Administracja i eksploatacja …

Jakie urządzenie sieciowe reprezentuje ten symbol graficzny?

A. Hub

B. Access Point

C. Router

D. Switch

Administracja i eksploatacja …

Który protokół zamienia adresy IP na adresy MAC, używane w sieciach Ethernet?

A. IRC

B. ARP

C. IP

D. SNMP

Administracja i eksploatacja …

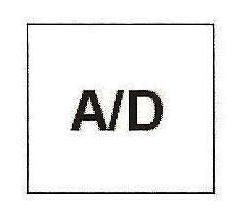

Usterka zaprezentowana na ilustracji, widoczna na monitorze, nie może być spowodowana przez

A. nieprawidłowe napięcia zasilane przez zasilacz

B. przegrzanie karty graficznej

C. uszkodzenie modułów pamięci operacyjnej

D. spalenie rdzenia lub pamięci karty graficznej w wyniku overclockingu

Administracja i eksploatacja …

Standard IEEE 802.11b dotyczy typu sieci

A. przewodowych

B. bezprzewodowych

C. telefonicznych

D. światłowodowych

Administracja i eksploatacja …

Użycie skrętki kategorii 6 (CAT 6) o długości 20 metrów w sieci LAN oznacza jej maksymalną przepustowość wynoszącą

A. 10 Mb/s

B. 10 Gb/s

C. 100 Gb/s

D. 100 Mb/s

Administracja i eksploatacja …

Jakie właściwości charakteryzują pojedyncze konto użytkownika w systemie Windows Serwer?

A. numer telefonu, na który serwer powinien oddzwonić w razie nawiązania połączenia telefonicznego przez tego użytkownika

B. maksymalna objętość pojedynczego pliku, który użytkownik może zapisać na serwerowym dysku

C. maksymalna objętość profilu użytkownika

D. maksymalna objętość pulpitu użytkownika

Administracja i eksploatacja …

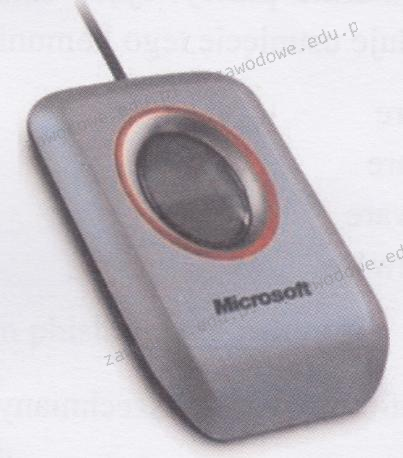

Urządzeniem peryferyjnym pokazanym na ilustracji jest skaner biometryczny, który wykorzystuje do identyfikacji

A. brzmienie głosu

B. rysunek twarzy

C. kształt dłoni

D. linie papilarne

Administracja i eksploatacja …

Po zainstalowaniu Systemu Windows 7 dokonano zmiany w BIOS-ie komputera, skonfigurowano dysk SATA z AHCI na IDE. Po ponownym uruchomieniu systemu komputer będzie

A. resetował się podczas uruchamiania

B. uruchamiał się tak jak wcześniej

C. działał z większą szybkością

D. pracował z mniejszą prędkością

Administracja i eksploatacja …

Jakie informacje zwraca polecenie netstat -a w systemie Microsoft Windows?

A. Wszystkie aktywne połączenia protokołu TCP

B. Aktualne parametry konfiguracyjne sieci TCP/IP

C. Statystykę odwiedzin stron internetowych

D. Tablicę trasowania

Administracja i eksploatacja …

Jaką maksymalną liczbę hostów można przypisać w lokalnej sieci, dysponując jedną klasą C adresów IPv4?

A. 510

B. 255

C. 254

D. 512

INF.02 Pytanie 2260

Administracja i eksploatacja …

Wykonano test przy użyciu programu Acrylic Wi-Fi Home, a wyniki przedstawiono na zrzucie ekranu. Na ich podstawie można wnioskować, że dostępna sieć bezprzewodowa

A. jest niezaszyfrowana

B. używa kanałów 10 ÷ 12

C. cechuje się bardzo dobrą jakością sygnału

D. osiąga maksymalną prędkość transferu 72 Mbps

INF.02 Pytanie 2261

Administracja i eksploatacja …

Aby uniknąć utraty danych w systemie do ewidencji uczniów, po zakończeniu codziennej pracy należy wykonać

A. aktualizację systemu operacyjnego

B. kopię zapasową danych programu

C. aktualizację programu

D. bezpieczne zamknięcie systemu operacyjnego

Administracja i eksploatacja …

Katalog Nakładów Rzeczowych w projektowaniu sieci służy do

A. kosztorysowania prac

B. przygotowywania pomiarów powykonawczych

C. tworzenia schematów sieci

D. określenia wytycznych dla wykonawcy

Administracja i eksploatacja …

Pierwszym krokiem, który należy podjąć, aby chronić ruter przed nieautoryzowanym dostępem do jego panelu administracyjnego, jest

A. zmiana domyślnej nazwy sieci (SSID) na unikalną

B. aktywacja filtrowania adresów MAC

C. włączenie szyfrowania przy użyciu klucza WEP

D. zmiana loginu i hasła dla wbudowanego konta administratora

Administracja i eksploatacja …

Protokół, który umożliwia po połączeniu z serwerem pocztowym przesyłanie na komputer tylko nagłówków wiadomości, a wysyłanie treści oraz załączników następuje dopiero po otwarciu konkretnego e-maila, to

A. IMAP

B. MIME

C. POP3

D. SMTP

Administracja i eksploatacja …

Funkcja znana jako: "Pulpit zdalny" standardowo operuje na porcie

A. 3379

B. 3389

C. 3369

D. 3390

Administracja i eksploatacja …

Komputer dysponuje adresem IP 192.168.0.1, a jego maska podsieci wynosi 255.255.255.0. Który adres stanowi adres rozgłoszeniowy dla podsieci, do której ten komputer przynależy?

A. 192.168.0.127

B. 192.168.0.63

C. 192.168.0.255

D. 192.168.0.31

Administracja i eksploatacja …

Narzędzie służące do przechwytywania oraz ewentualnej analizy ruchu w sieci to

A. spyware

B. sniffer

C. keylogger

D. viewer

Administracja i eksploatacja …

Jakie narzędzie wykorzystuje się do połączenia pigtaila z włóknami światłowodowymi?

A. narzędzie do zaciskania wtyków RJ45, posiadające odpowiednie gniazdo dla kabla

B. przedłużacz kategorii 5e z zestawem pasywnych kabli obsługujących prędkość 100 Mb/s

C. spawarka światłowodowa, łącząca włókna przy użyciu łuku elektrycznego

D. stacja lutownicza, która stosuje mikroprocesor do kontrolowania temperatury

Administracja i eksploatacja …

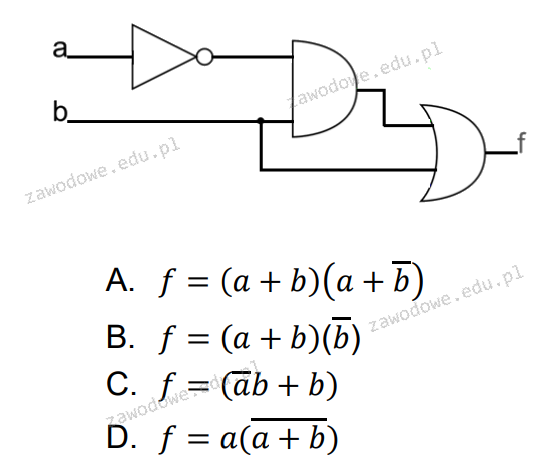

Jaką funkcję wykonuje zaprezentowany układ?

A. Odpowiedź A

B. Odpowiedź D

C. Odpowiedź C

D. Odpowiedź B

Administracja i eksploatacja …

Według normy JEDEC, napięcie zasilające dla modułów pamięci RAM DDR3L wynosi

A. 1,35 V

B. 1,85 V

C. 1,9 V

D. 1,5 V

Administracja i eksploatacja …

Jak nazywa się złącze wykorzystywane w sieciach komputerowych, pokazane na zamieszczonym obrazie?

A. FC

B. BNC

C. ST

D. LC

Administracja i eksploatacja …

Najlepszym sposobem na zabezpieczenie domowej sieci Wi-Fi jest

A. stosowanie szyfrowania WEP

B. stosowanie szyfrowania WPA-PSK

C. zmiana adresu MAC routera

D. zmiana nazwy SSID

Administracja i eksploatacja …

Wskaż błędny sposób podziału dysku MBR na partycje?

A. 1 partycja podstawowa oraz 2 rozszerzone

B. 3 partycje podstawowe oraz 1 rozszerzona

C. 2 partycje podstawowe oraz 1 rozszerzona

D. 1 partycja podstawowa oraz 1 rozszerzona

Administracja i eksploatacja …

Jaką topologię sieci przedstawia rysunek?

A. siatka

B. szeregowa

C. pierścień

D. gwiazda

Administracja i eksploatacja …

Aby zapobiegać i eliminować szkodliwe oprogramowanie, takie jak exploity, robaki oraz trojany, konieczne jest zainstalowanie oprogramowania

A. antyspam.

B. adblok.

C. antyspyware.

D. antymalware.

Administracja i eksploatacja …

Do przeprowadzenia aktualizacji systemów Linux można zastosować aplikacje

A. apt-get i zypper

B. aptitude i amarok

C. cron i mount

D. defrag i YaST

Administracja i eksploatacja …

W sekcji zasilania monitora LCD, powiększone kondensatory elektrolityczne mogą prowadzić do uszkodzenia

A. przycisków umiejscowionych na panelu monitora

B. układu odchylania poziomego

C. inwertera oraz podświetlania matrycy

D. przewodów sygnałowych

Administracja i eksploatacja …

Jakie zastosowanie ma przedstawione narzędzie?

A. pomiar wartości napięcia w zasilaczu

B. podgrzania i zamontowania elementu elektronicznego

C. utrzymania drukarki w czystości

D. sprawdzenia długości badanego kabla sieciowego

Administracja i eksploatacja …

Martwy piksel, będący defektem monitorów LCD, to punkt, który trwa niezmiennie w kolorze

A. fioletowym

B. czarnym

C. szarym

D. żółtym

Administracja i eksploatacja …

Jakie protokoły przesyłają regularne kopie tablic routingu do sąsiednich ruterów, nie zawierając pełnych informacji o odległych urządzeniach routujących?

A. EIGRP, OSPF

B. OSPF, RIP

C. RIP, IGRP

D. EGP, BGP