Filtrowanie pytań

Administracja i eksploatacja …

A. atramentowej

B. laserowej

C. igłowej

D. termicznej

Administracja i eksploatacja …

Jak nazywa się rodzaj licencji, który sprawia, że program jest w pełni funkcjonalny, ale można go uruchomić jedynie określoną, niewielką liczbę razy od momentu instalacji?

A. Donationware.

B. Trialware.

C. Box.

D. Adware.

Administracja i eksploatacja …

Jaka jest maksymalna prędkość transferu danych w sieci lokalnej, w której zastosowano przewód UTP kat.5e do budowy okablowania strukturalnego?

A. 1 Gb/s

B. 10 Mb/s

C. 100 Mb/s

D. 10 Gb/s

Administracja i eksploatacja …

Która z wymienionych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie używany do tworzenia lokalnych sieci komputerowych?

A. Koszt narzędzi do instalacji i łączenia kabli

B. Brak możliwości nabycia dodatkowych urządzeń sieciowych

C. Maksymalna odległość między urządzeniami wynosząca 185 m

D. Maksymalna prędkość przesyłu danych 10 Mb/s

Administracja i eksploatacja …

Na ilustracji zaprezentowano graficzny symbol

A. koncentratora

B. regeneratora

C. rutera

D. mostu

Administracja i eksploatacja …

Do zarządzania przydziałami przestrzeni dyskowej w systemach Windows 7 oraz Windows 8 wykorzystywane jest narzędzie

A. fsutil

B. query

C. perfmon

D. dcpromo

Administracja i eksploatacja …

Sprawdzenie ilości wolnego miejsca na dysku twardym w systemie Linux umożliwia polecenie

A. df

B. ln

C. cd

D. tr

Administracja i eksploatacja …

Cena wydrukowania jednej strony tekstu to 95 gr, a koszt przygotowania jednej płyty CD wynosi 1,54 zł. Jakie wydatki poniesie firma, tworząca płytę z prezentacjami oraz 120-stronicowy poradnik?

A. 120,95 zł

B. 145,54 zł

C. 115,54 zł

D. 154,95 zł

Administracja i eksploatacja …

Jakie urządzenie stosuje technikę polegającą na wykrywaniu zmian w pojemności elektrycznej podczas manipulacji kursorem na monitorze?

A. trackpoint

B. mysz

C. joystik

D. touchpad

Administracja i eksploatacja …

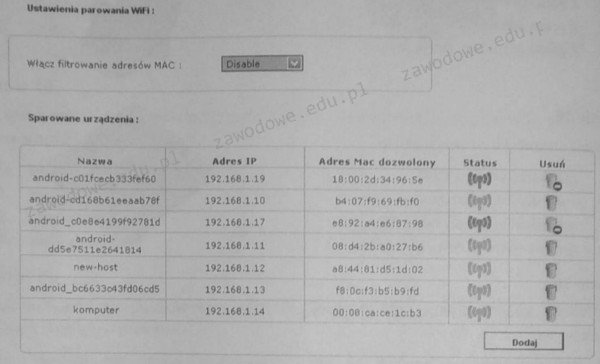

Schemat ilustruje ustawienia urządzenia WiFi. Wskaż, które z poniższych stwierdzeń na temat tej konfiguracji jest prawdziwe?

A. Obecnie w sieci WiFi działa 7 urządzeń

B. Filtrowanie adresów MAC jest wyłączone

C. Urządzenia w sieci posiadają adresy klasy A

D. Dostęp do sieci bezprzewodowej jest ograniczony tylko do siedmiu urządzeń

Administracja i eksploatacja …

Aby wymusić na użytkownikach lokalnych systemów z rodziny Windows Server regularną zmianę haseł oraz stosowanie haseł o odpowiedniej długości, które spełniają kryteria złożoności, należy ustawić

A. zasady blokady konta w zasadach grupowych

B. konta użytkowników w Ustawieniach

C. parametry konta użytkownika w narzędziu zarządzania komputerem

D. zasady haseł w lokalnych zasadach zabezpieczeń

Administracja i eksploatacja …

Zestaw dodatkowy, który zawiera strzykawkę z cieczą, igłę oraz rękawice ochronne, jest przeznaczony do napełniania pojemników z medium drukującym w drukarkach

A. przestrzennych

B. igłowych

C. atramentowych

D. laserowych

Administracja i eksploatacja …

Jakie protokoły przesyłają cykliczne kopie tablic routingu do sąsiadującego rutera i NIE ZAWIERAJĄ pełnych informacji o dalekich ruterach?

A. OSPF, RIP

B. EIGRP, OSPF

C. RIP, IGRP

D. EGP, BGP

Administracja i eksploatacja …

Ile bitów zawiera adres MAC karty sieciowej?

A. 64

B. 48

C. 16

D. 32

Administracja i eksploatacja …

Jakie są skutki działania poniższego polecenia netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53

?

netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53A. Otworzenie portu 53 dla protokołu TCP

B. Blokowanie działania usługi DNS opartej na protokole TCP

C. Zaimportowanie ustawienia zapory sieciowej z katalogu in action

D. Wyłączenie reguły o nazwie Open w zaporze sieciowej

Administracja i eksploatacja …

Cienki klient (thin client) to?

A. niewielki przełącznik

B. klient o ograniczonym budżecie

C. szczupły programista

D. terminal w sieci

Administracja i eksploatacja …

Switch sieciowy w standardzie Fast Ethernet pozwala na przesył danych z maksymalną prędkością

A. 100 MB/s

B. 10 Mbps

C. 100 Mbps

D. 10 MB/s

Administracja i eksploatacja …

Protokół ARP (Address Resolution Protocol) służy do konwersji adresu IP na

A. adres fizyczny

B. nazwa komputera

C. adres e-mailowy

D. domenę

Administracja i eksploatacja …

Plik tekstowy wykonaj.txt w systemie Linux zawiera: echo -n "To jest tylko " echo "jedna linijka tekstu" Aby móc wykonać polecenia znajdujące się w pliku, należy

A. zmienić nazwę pliku na wykonaj.bat

B. dodać uprawnienie +x

C. zmienić nazwę pliku na wykonaj.exe

D. skompilować plik przy użyciu odpowiedniego kompilatora

Administracja i eksploatacja …

Norma TIA/EIA-568-B.2 definiuje parametry specyfikacji transmisyjnej

A. kabli UTP

B. fal radiowych

C. światłowodów

D. kabli koncentrycznych

Administracja i eksploatacja …

Aby sprawdzić dostępną przestrzeń na dysku twardym w systemie Linux, można wykorzystać polecenie

A. df

B. ln

C. tr

D. cd

Administracja i eksploatacja …

Zapis liczby w systemie oznaczonym jako #108 to

A. binarnym

B. dziesiętnym

C. heksadecymalnym

D. oktalnym

Administracja i eksploatacja …

Udostępnienie drukarki sieciowej codziennie o tej samej porze należy ustawić we właściwościach drukarki, w zakładce

A. zaawansowane.

B. udostępnianie.

C. ogólne.

D. zabezpieczenia.

Administracja i eksploatacja …

Adres IP (ang. Internet Protocol Address) to

A. niepowtarzalna nazwa symboliczna sprzętu

B. adres logiczny urządzenia

C. niepowtarzalny numer seryjny sprzętu

D. adres fizyczny urządzenia

Administracja i eksploatacja …

Lista sprzętu kompatybilnego z systemem operacyjnym Windows, publikowana przez firmę Microsoft to

A. DSL

B. GPT

C. DOS

D. HCL

INF.02 Pytanie 226

Administracja i eksploatacja …

Skaner antywirusowy zidentyfikował niechciane oprogramowanie. Z opisu wynika, że jest to dialer, który pozostawiony w systemie

A. uzyska pełną kontrolę nad komputerem

B. połączy się z płatnymi numerami telefonicznymi przy użyciu modemu

C. zainfekuje załączniki wiadomości email

D. zaatakuje sektor rozruchowy dysku

Administracja i eksploatacja …

Protokół ARP (Address Resolution Protocol) pozwala na przekształcanie logicznych adresów z warstwy sieciowej na fizyczne adresy z warstwy

A. fizycznej

B. łącza danych

C. transportowej

D. aplikacji

Administracja i eksploatacja …

Plik ma wielkość 2 KiB. Co to oznacza?

A. 2000 bitów

B. 16384 bity

C. 2048 bitów

D. 16000 bitów

Administracja i eksploatacja …

Na zdjęciu ukazano złącze zasilające

A. Molex do dysków twardych

B. dysków wewnętrznych SATA

C. ATX12V zasilania procesora

D. stacji dyskietek

Administracja i eksploatacja …

Użycie trunkingowego połączenia między dwoma przełącznikami umożliwia

A. przesyłanie w jednym łączu ramek pochodzących od wielu wirtualnych sieci lokalnych

B. zablokowanie wszelkich niepotrzebnych połączeń na danym porcie

C. ustawienie agregacji portów, która zwiększa przepustowość między przełącznikami

D. zwiększenie wydajności połączenia poprzez użycie dodatkowego portu

Administracja i eksploatacja …

Monolityczne jądro (kernel) występuje w którym systemie?

A. QNX

B. Mac OS

C. Windows

D. Linux

Administracja i eksploatacja …

W przypadku dysku twardego, w jakiej jednostce wyrażana jest wartość współczynnika MTBF (Mean Time Between Failure)?

A. w dniach

B. w minutach

C. w latach

D. w godzinach

Administracja i eksploatacja …

Dokumentacja końcowa zaprojektowanej sieci LAN powinna zawierać między innymi

A. spis rysunków wykonawczych

B. kosztorys robót instalatorskich

C. założenia projektowe sieci lokalnej

D. raport pomiarowy torów transmisyjnych

Administracja i eksploatacja …

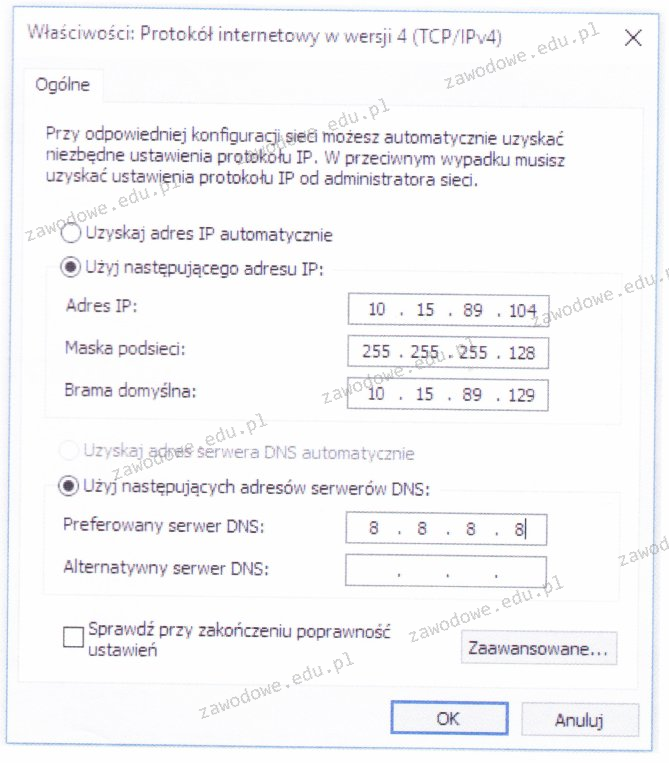

Schemat ilustruje ustawienia karty sieciowej dla urządzenia z adresem IP 10.15.89.104/25. Można z niego wywnioskować, że

A. adres maski jest błędny

B. serwer DNS znajduje się w tej samej podsieci co urządzenie

C. adres domyślnej bramy pochodzi z innej podsieci niż adres hosta

D. adres IP jest błędny

Administracja i eksploatacja …

Który rodzaj złącza nie występuje w instalacjach światłowodowych?

A. GG45

B. SC

C. MTRJ

D. FC

Administracja i eksploatacja …

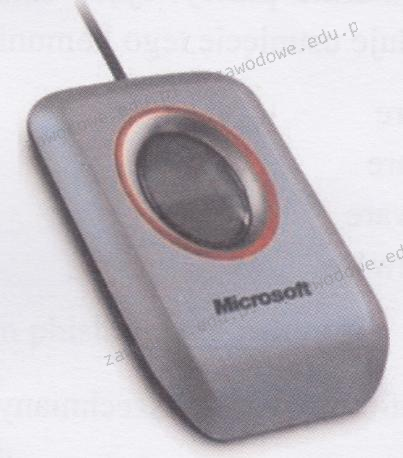

Urządzeniem peryferyjnym pokazanym na ilustracji jest skaner biometryczny, który wykorzystuje do identyfikacji

A. kształt dłoni

B. linie papilarne

C. brzmienie głosu

D. rysunek twarzy

Administracja i eksploatacja …

W jakim miejscu są przechowywane dane o kontach użytkowników domenowych w środowisku Windows Server?

A. W plikach hosts na wszystkich komputerach w domenie

B. W bazie SAM zapisanej na komputerze lokalnym

C. W pliku users w katalogu c:\Windows\system32

D. W bazie danych kontrolera domeny

Administracja i eksploatacja …

Administrator sieci LAN dostrzegł przełączenie w tryb awaryjny urządzenia UPS. To oznacza, że wystąpiła awaria systemu

A. urządzeń aktywnych

B. okablowania

C. chłodzenia i wentylacji

D. zasilania

Administracja i eksploatacja …

Jak wiele urządzeń może być podłączonych do interfejsu IEEE1394?

A. 1

B. 8

C. 63

D. 55

Administracja i eksploatacja …

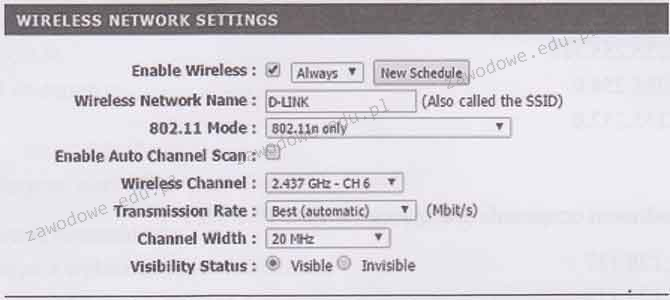

Który z parametrów w ustawieniach punktu dostępowego działa jako login używany podczas próby połączenia z punktem dostępowym w sieci bezprzewodowej?

A. Wireless Network Name

B. Channel Width

C. Transmission Rate

D. Wireless Channel