Filtrowanie pytań

Administracja i eksploatacja …

A. users

B. whoami

C. who

D. id

Administracja i eksploatacja …

Urządzenie, które pozwala komputerom na bezprzewodowe łączenie się z siecią komputerową przewodową, to

A. modem

B. regenerator

C. koncentrator

D. punkt dostępowy

Administracja i eksploatacja …

Aby stworzyć las w strukturze AD DS (Active Directory Domain Services), konieczne jest utworzenie przynajmniej

A. trzech drzew domeny

B. czterech drzew domeny

C. jednego drzewa domeny

D. dwóch drzew domeny

Administracja i eksploatacja …

Komputer, którego serwis ma być wykonany u klienta, nie odpowiada na naciśnięcie przycisku POWER. Jakie powinno być pierwsze zadanie w planie działań związanych z identyfikacją i naprawą tej awarii?

A. opracowanie kosztorysu naprawy

B. przygotowanie rewersu serwisowego

C. odłączenie wszystkich komponentów, które nie są potrzebne do działania komputera

D. sprawdzenie, czy zasilanie w gniazdku sieciowym jest prawidłowe

Administracja i eksploatacja …

Drukarka fotograficzna ma bardzo brudną obudowę oraz wyświetlacz. Aby usunąć zabrudzenia bez ich uszkodzenia, należy użyć

A. ściereczki nasączonej IPA oraz środka smarującego.

B. suchej chusteczki oraz patyczków do czyszczenia.

C. mokrej chusteczki oraz sprężonego powietrza z rurką zwiększającą zasięg.

D. wilgotnej ściereczki oraz pianki do czyszczenia plastiku.

Administracja i eksploatacja …

Jakie polecenie jest wysyłane do serwera DHCP, aby zwolnić wszystkie adresy przypisane do interfejsów sieciowych?

A. ipconfig /flushdns

B. ipconfig /renew

C. ipconfig /release

D. ipconfig /displaydns

Administracja i eksploatacja …

Tester strukturalnego okablowania umożliwia weryfikację

A. liczby przełączników w sieci

B. liczby komputerów w sieci

C. obciążenia ruchu sieciowego

D. mapy połączeń

Administracja i eksploatacja …

Jaką liczbę komputerów można zaadresować w sieci z maską 255.255.255.224?

A. 25 komputerów

B. 27 komputerów

C. 30 komputerów

D. 32 komputery

Administracja i eksploatacja …

W systemie Linux narzędzie do śledzenia zużycia CPU, pamięci, procesów oraz obciążenia systemu z poziomu terminala to

A. pwd

B. top

C. passwd

D. dxdiag

Administracja i eksploatacja …

Norma EN 50167 odnosi się do rodzaju okablowania

A. szkieletowego

B. kampusowego

C. poziomego

D. pionowego

Administracja i eksploatacja …

Atak DDoS (z ang. Distributed Denial of Service) na serwer może spowodować

A. przeciążenie aplikacji obsługującej konkretne dane

B. przechwytywanie pakietów w sieci

C. zbieranie danych o atakowanej sieci

D. zmianę pakietów wysyłanych przez sieć

Administracja i eksploatacja …

Aby zminimalizować różnice w kolorach pomiędzy zeskanowanymi obrazami prezentowanymi na monitorze a ich wersjami oryginalnymi, należy przeprowadzić

A. kalibrację skanera

B. kadrowanie skanera

C. modelowanie skanera

D. interpolację skanera

Administracja i eksploatacja …

Zasada dostępu do medium CSMA/CA jest wykorzystywana w sieci o specyfikacji

A. IEEE802.3

B. IEEE802.8

C. IEEE802.1

D. IEEE802.11

Administracja i eksploatacja …

Jakim protokołem komunikacyjnym, który gwarantuje niezawodne przesyłanie danych, jest protokół

A. IPX

B. ARP

C. TCP

D. UDP

Administracja i eksploatacja …

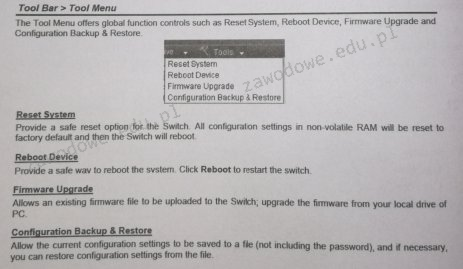

Którą opcję w menu przełącznika należy wybrać, aby przywrócić ustawienia do wartości fabrycznych?

A. Reset System

B. Reboot Device

C. Firmware Upgrade

D. Save Configuration

Administracja i eksploatacja …

W systemie Linux, aby wyświetlić informację o nazwie bieżącego katalogu roboczego, należy zastosować polecenie

A. echo

B. finger

C. cat

D. pwd

Administracja i eksploatacja …

Program antywirusowy oferowany przez Microsoft bezpłatnie dla posiadaczy legalnych wersji systemu operacyjnego Windows to

A. Windows Antywirus

B. Windows Defender

C. Microsoft Free Antywirus

D. Microsoft Security Essentials

Administracja i eksploatacja …

Złącze SC powinno być zainstalowane na kablu

A. typu skrętka

B. światłowodowym

C. koncentrycznym

D. telefonicznym

Administracja i eksploatacja …

Złośliwe programy komputerowe, które potrafią replikować się same i wykorzystują luki w systemie operacyjnym, a także mają zdolność modyfikowania oraz uzupełniania swojej funkcjonalności, nazywamy

A. trojany

B. robaki

C. wirusy

D. rootkity

Administracja i eksploatacja …

Podstawowym zadaniem mechanizmu Plug and Play jest

A. rozpoznawanie nowo podłączonego urządzenia i automatyczne przydzielanie mu zasobów

B. automatyczne uruchamianie ostatnio używanej gry

C. automatyczne usuwanie sterowników, które nie były używane przez dłuższy czas

D. automatyczne tworzenie kopii zapasowych danych na nowo podłączonym nośniku pamięci

Administracja i eksploatacja …

W hierarchicznym modelu sieci komputery użytkowników stanowią część warstwy

A. dostępu

B. szkieletowej

C. rdzenia

D. dystrybucji

Administracja i eksploatacja …

W systemie operacyjnym Linux proces archiwizacji danych wykonuje się za pomocą polecenia

A. tar

B. chmod

C. cmd

D. rpm

Administracja i eksploatacja …

Jakim akronimem oznacza się przenikanie bliskie skrętki teleinformatycznej?

A. ANEXT

B. NEXT

C. AFEXT

D. FEXT

Administracja i eksploatacja …

Aby umożliwić jedynie wybranym urządzeniom dostęp do sieci WiFi, konieczne jest w punkcie dostępowym

A. zmienić hasło

B. zmienić rodzaj szyfrowania z WEP na WPA

C. skonfigurować filtrowanie adresów MAC

D. zmienić kanał radiowy

Administracja i eksploatacja …

Zjawiskiem typowym, które może świadczyć o nadchodzącej awarii twardego dysku, jest wystąpienie

A. komunikatu Diskette drive A error

B. błędów przy zapisie i odczycie danych z dysku

C. komunikatu CMOS checksum error

D. trzech krótkich sygnałów dźwiękowych

Administracja i eksploatacja …

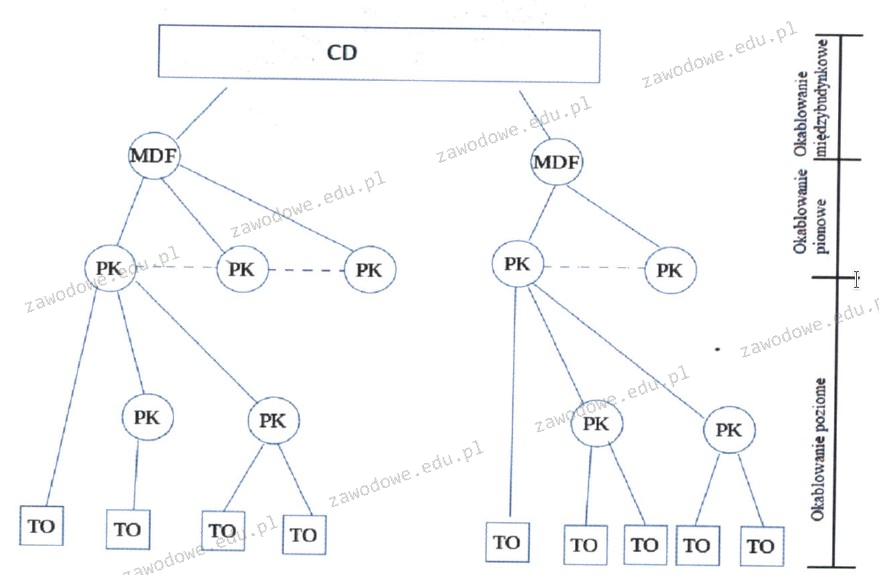

Na zaprezentowanym schemacie logicznym sieci przedstawiono

A. 2 kampusowe punkty dystrybucji

B. 7 budynkowych punktów dystrybucji

C. 4 kondygnacyjne punkty sieciowe

D. 9 gniazd telekomunikacyjnych

Administracja i eksploatacja …

Monitor CRT jest podłączany do karty graficznej przy użyciu złącza

A. D-SUB

B. BNC

C. D-USB

D. PCMCIA

Administracja i eksploatacja …

W komputerach stacjonarnych zamontowane są karty sieciowe Ethernet 10/100/1000 z gniazdem RJ45. Jakie medium transmisyjne powinno się zastosować w celu zbudowania sieci komputerowej zapewniającej najwyższą przepustowość?

A. Kabel UTP kategorii 5e

B. Kabel UTP kategorii 5

C. Światłowód wielomodowy

D. Światłowód jednomodowy

Administracja i eksploatacja …

Czym charakteryzuje się atak typu hijacking na serwerze sieciowym?

A. gromadzeniem danych na temat atakowanej sieci oraz poszukiwaniem słabości w infrastrukturze

B. łamaniem mechanizmów zabezpieczających przed nieautoryzowanym dostępem do programów

C. przeciążeniem aplikacji oferującej konkretne informacje

D. przejęciem kontroli nad połączeniem pomiędzy komunikującymi się urządzeniami

Administracja i eksploatacja …

Jakie protokoły są właściwe dla warstwy internetowej w modelu TCP/IP?

A. TCP, UDP

B. HTTP, FTP

C. DHCP, DNS

D. IP, ICMP

Administracja i eksploatacja …

Na ilustracji przedstawiono taśmę (kabel) złącza

A. ATA

B. SAS

C. SCSI

D. SATA

Administracja i eksploatacja …

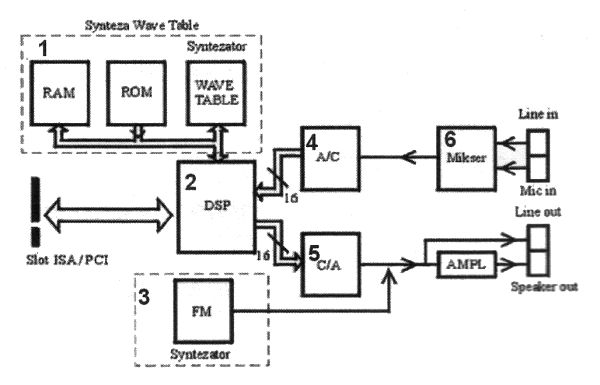

Na diagramie blokowym karty dźwiękowej komponent odpowiedzialny za konwersję sygnału analogowego na cyfrowy jest oznaczony numerem

A. 2

B. 5

C. 4

D. 3

Administracja i eksploatacja …

Ustalenie adresów fizycznych MAC na podstawie adresów logicznych IP jest efektem działania protokołu

A. DNS

B. ARP

C. DHCP

D. HTTP

Administracja i eksploatacja …

Jaką funkcję serwera z grupy Windows Server trzeba dodać, aby serwer mógł realizować usługi rutingu?

A. Usługi zasad i dostępu sieciowego

B. Usługi domenowe w usłudze Active Directory

C. Serwer sieci Web (IIS)

D. Usługi zarządzania dostępu w usłudze Active Directory

Administracja i eksploatacja …

W warstwie łącza danych modelu odniesienia ISO/OSI możliwą przyczyną błędów działania lokalnej sieci komputerowej jest

A. nadmierna liczba rozgłoszeń.

B. zakłócenie sygnału radiowego.

C. tłumienie okablowania.

D. wadliwe okablowanie.

Administracja i eksploatacja …

Złośliwe oprogramowanie, które rejestruje klawisze naciskane przez użytkownika w systemie operacyjnym, to

A. backdoor

B. dialer

C. exploit

D. keylogger

Administracja i eksploatacja …

Lokalny komputer posiada adres 192.168.0.5. Po otwarciu strony internetowej z tego urządzenia, która rozpoznaje adresy w sieci, wyświetla się informacja, że jego adres to 195.182.130.24. Co to oznacza?

A. adres został przetłumaczony przez translację NAT.

B. serwer WWW dostrzega inny komputer w sieci.

C. inny komputer podszył się pod adres lokalnego komputera.

D. serwer DHCP zmienił adres podczas przesyłania żądania.

Administracja i eksploatacja …

Ustawienia wszystkich kont użytkowników na komputerze znajdują się w gałęzi rejestru oznaczonej akronimem

A. HKCR

B. HKU

C. HKCC

D. HKLM

Administracja i eksploatacja …

Jakie urządzenie stosuje się do pomiaru rezystancji?

A. amperomierz

B. woltomierz

C. omomierz

D. watomierz

Administracja i eksploatacja …

Najczęstszą przyczyną niskiej jakości wydruku z drukarki laserowej, która objawia się widocznym rozmazywaniem tonera, jest

A. zanieczyszczenie wnętrza drukarki

B. zacięcie papieru

C. uszkodzenie rolek

D. zbyt niska temperatura utrwalacza