Filtrowanie pytań

Administracja i eksploatacja …

A. ftype

B. attrib

C. chmod

D. set

Administracja i eksploatacja …

Komputery K1, K2, K3, K4 są podłączone do interfejsów przełącznika, które są przypisane do VLAN-ów wymienionych w tabeli. Które z tych komputerów mają możliwość komunikacji ze sobą?

| Nazwa komputera | Adres IP | Nazwa interfejsu | VLAN |

| K1 | 10.10.10.1/24 | F1 | VLAN 10 |

| K2 | 10.10.10.2/24 | F2 | VLAN 11 |

| K3 | 10.10.10.3/24 | F3 | VLAN 10 |

| K4 | 10.10.11.4/24 | F4 | VLAN 11 |

A. K2 i K4

B. K1 z K3

C. K1 i K4

D. K1 i K2

Administracja i eksploatacja …

Postcardware to typ

A. karty sieciowej

B. wirusa komputerowego

C. licencji oprogramowania

D. usługi poczty elektronicznej

Administracja i eksploatacja …

Stacja robocza powinna znajdować się w tej samej podsieci co serwer o adresie IP 192.168.10.150 i masce 255.255.255.192. Który adres IP powinien być skonfigurowany w ustawieniach protokołu TCP/IP karty sieciowej stacji roboczej?

A. 192.168.10.220

B. 192.168.11.130

C. 192.168.10.190

D. 192.168.10.1

Administracja i eksploatacja …

Do efektywnego zrealizowania macierzy RAID 1 wymagane jest minimum

A. 2 dysków

B. 4 dysków

C. 5 dysków

D. 3 dysków

Administracja i eksploatacja …

W systemie Windows Server, możliwość udostępnienia folderu jako zasobu sieciowego, który jest widoczny na stacji roboczej jako dysk oznaczony literą, można uzyskać poprzez realizację czynności

A. zerowania

B. defragmentacji

C. oczywiście

D. mapowania

Administracja i eksploatacja …

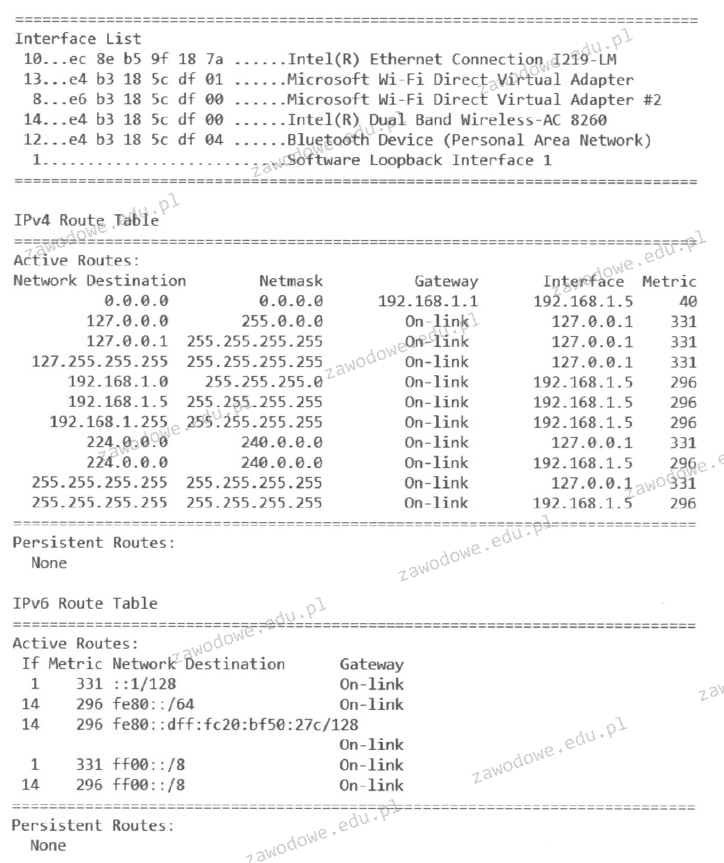

Informacje, które zostały pokazane na wydruku, uzyskano w wyniku wykonania

A. ipconfig /all

B. traceroute -src

C. netstat -r

D. route change

Administracja i eksploatacja …

Jaką normę wykorzystuje się przy okablowaniu strukturalnym w komputerowych sieciach?

A. PN-EN 12464-1:2004

B. ISO/IEC 8859-2

C. TIA/EIA-568-B

D. PN-EN ISO 9001:2009

INF.02 Pytanie 3009

Administracja i eksploatacja …

Aby uniknąć utraty danych w systemie do ewidencji uczniów, po zakończeniu codziennej pracy należy wykonać

A. bezpieczne zamknięcie systemu operacyjnego

B. aktualizację systemu operacyjnego

C. kopię zapasową danych programu

D. aktualizację programu

Administracja i eksploatacja …

Po przeprowadzeniu diagnostyki komputera stwierdzono, że temperatura pracy karty graficznej z wyjściami HDMI oraz D-SUB, umieszczonej w gnieździe PCI Express stacjonarnego komputera, wynosi 87°C. W takiej sytuacji serwisant powinien

A. wymienić dysk twardy na nowy o takiej samej pojemności i prędkości obrotowej

B. zweryfikować, czy wentylator działa prawidłowo i czy nie jest zabrudzony

C. dodać nowy moduł pamięci RAM, aby odciążyć kartę

D. zmienić kabel sygnałowy D-SUB na HDMI

Administracja i eksploatacja …

Jaki protokół jest używany do ściągania wiadomości e-mail z serwera pocztowego na komputer użytkownika?

A. FTP

B. POP3

C. SMTP

D. HTTP

Administracja i eksploatacja …

System S.M.A.R.T. służy do śledzenia funkcjonowania oraz identyfikacji usterek

A. napędów płyt CD/DVD

B. dysków twardych

C. kart rozszerzeń

D. płyty głównej

Administracja i eksploatacja …

Jakie medium transmisyjne jest związane z adapterem przedstawionym na ilustracji?

A. Z przewodem koncentrycznym

B. Z przewodem UTP

C. Ze światłowodem

D. Z przewodem FTP

Administracja i eksploatacja …

Jakie korzyści płyną z zastosowania systemu plików NTFS?

A. opcja formatowania nośnika o niewielkiej pojemności (od 1,44 MB)

B. możliwość zapisywania plików z nazwami dłuższymi niż 255 znaków

C. funkcja szyfrowania folderów oraz plików

D. przechowywanie jedynie jednej kopii tabeli plików

Administracja i eksploatacja …

Adres IP lokalnej podsieci komputerowej to 172.16.10.0/24. Komputer1 posiada adres IP 172.16.0.10, komputer2 - 172.16.10.100, a komputer3 - 172.16.255.20. Który z wymienionych komputerów należy do tej podsieci?

A. Jedynie komputer3 z adresem IP 172.16.255.20

B. Jedynie komputer2 z adresem IP 172.16.10.100

C. Jedynie komputer1 z adresem IP 172.16.0.10

D. Wszystkie trzy wymienione komputery

Administracja i eksploatacja …

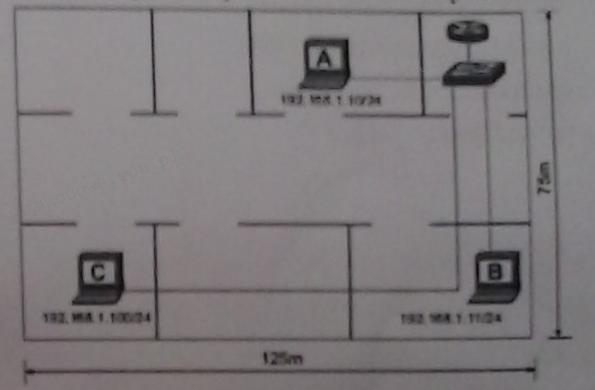

Na ilustracji przedstawiono sieć lokalną zbudowaną na kablach kat. 6. Stacja robocza "C" nie ma możliwości komunikacji z siecią. Jaki problem w warstwie fizycznej może powodować brak połączenia?

A. Błędny adres IP

B. Niewłaściwy kabel

C. Zła długość kabla

D. Nieodpowiedni typ przełącznika

Administracja i eksploatacja …

Urządzenie elektryczne lub elektroniczne, które zostało zużyte i posiada znak widoczny na ilustracji, powinno być

A. Przekazane do miejsca odbioru zużytej elektroniki

B. Przekazane do punktu skupującego złom

C. Wyrzucone do kontenerów na odpady komunalne

D. Wyrzucone do pojemników z tym oznaczeniem

Administracja i eksploatacja …

Jakie polecenie pozwala na uzyskanie informacji o bieżących połączeniach TCP oraz o portach źródłowych i docelowych?

A. ping

B. netstat

C. lookup

D. ipconfig

Administracja i eksploatacja …

Protokół transportowy bez połączenia w modelu ISO/OSI to

A. FTP

B. UDP

C. STP

D. TCP

Administracja i eksploatacja …

Który z podanych adresów IPv4 należy do kategorii B?

A. 128.100.100.10

B. 10.10.10.10

C. 224.100.10.10

D. 192.168.1.10

Administracja i eksploatacja …

Norma IEEE 802.11 określa typy sieci

A. Bezprzewodowe LAN

B. Światłowodowe LAN

C. Gigabit Ethernet

D. Fast Ethernet

Administracja i eksploatacja …

Co oznacza kod BREAK odczytany przez układ elektroniczny klawiatury?

A. awarię kontrolera klawiatury

B. konieczność ustawienia wartości opóźnienia powtarzania znaków

C. zwolnienie klawisza

D. uruchomienie funkcji czyszczącej bufor

Administracja i eksploatacja …

Wskaż rysunek ilustrujący symbol używany do oznaczania portu równoległego LPT?

A. rys. C

B. rys. D

C. rys. A

D. rys. B

Administracja i eksploatacja …

Jakie informacje zwraca polecenie netstat -a w systemie Microsoft Windows?

A. Statystykę odwiedzin stron internetowych

B. Aktualne parametry konfiguracyjne sieci TCP/IP

C. Wszystkie aktywne połączenia protokołu TCP

D. Tablicę trasowania

Administracja i eksploatacja …

Wskaż błędny sposób podziału dysku MBR na partycje?

A. 2 partycje podstawowe oraz 1 rozszerzona

B. 1 partycja podstawowa oraz 1 rozszerzona

C. 1 partycja podstawowa oraz 2 rozszerzone

D. 3 partycje podstawowe oraz 1 rozszerzona

Administracja i eksploatacja …

Użytkownicy dysków SSD powinni unikać wykonywania następujących działań konserwacyjnych

A. Usuwania kurzu z wnętrza jednostki centralnej

B. Regularnego tworzenia kopii zapasowych danych

C. Regularnego sprawdzania dysku przy użyciu programu antywirusowego

D. Defragmentacji dysku

Administracja i eksploatacja …

Elementem płyty głównej, który odpowiada za wymianę informacji pomiędzy procesorem a innymi komponentami płyty, jest

A. pamięć BIOS

B. system chłodzenia

C. chipset

D. pamięć RAM

Administracja i eksploatacja …

Które z tych określeń nie odpowiada charakterystyce kabla światłowodowego?

A. ekranowany

B. 12 - włóknowy

C. jednomodowy

D. wielomodowy

Administracja i eksploatacja …

Jakie medium transmisyjne charakteryzuje się najmniejszym ryzykiem zakłóceń elektromagnetycznych sygnału przesyłanego?

A. Cienki kabel koncentryczny

B. Kabel FTP z czterema parami

C. Gruby kabel koncentryczny

D. Kabel światłowodowy

Administracja i eksploatacja …

W specyfikacji technicznej płyty głównej znajduje się zapis Supports up to Athlon XP 3000+ processor. Co to oznacza w kontekście obsługi procesorów przez tę płytę główną?

A. wszystkie o częstotliwości większej niż 3000 MHz

B. zgodnie z mobile Athlon 64

C. nie nowsze niż Athlon XP 3000+

D. wszystkie o częstotliwości mniejszej niż 3000 MHz

Administracja i eksploatacja …

Instalacja systemów Linux oraz Windows 7 przebiegła bez problemów. Oba systemy zainstalowały się prawidłowo z domyślnymi konfiguracjami. Na tym samym komputerze, o tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

A. nieprawidłowe ustawienie zworek w dysku twardym

B. logiczne uszkodzenie dysku twardego

C. niedobór sterowników

D. błędnie skonfigurowane bootowanie urządzeń

Administracja i eksploatacja …

Podczas uruchamiania komputera wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

A. wymazanie danych z pamięci CMOS.

B. przejście do ustawień BIOS-u komputera.

C. otwarcie konfiguracji systemu Windows.

D. usunięcie pliku konfiguracji.

Administracja i eksploatacja …

Aktywacja opcji OCR podczas ustawiania skanera umożliwia

A. przekształcenie zeskanowanego obrazu w edytowalny dokument tekstowy

B. podwyższenie jego rozdzielczości optycznej

C. zmianę głębi ostrości

D. wykorzystanie szerszej palety kolorów

Administracja i eksploatacja …

Protokół ARP (Address Resolution Protocol) pozwala na przekształcanie logicznych adresów z warstwy sieciowej na fizyczne adresy z warstwy

A. transportowej

B. aplikacji

C. łącza danych

D. fizycznej

Administracja i eksploatacja …

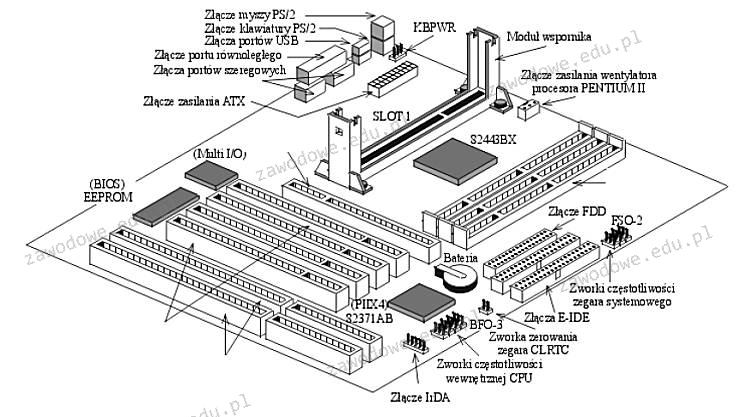

Jakie komponenty są obecne na zaprezentowanej płycie głównej?

A. 2 gniazda ISA, 3 gniazda PCI, 4 gniazda pamięci DIMM

B. 3 gniazda ISA, 4 gniazda PCI, 2 gniazda pamięci DIMM

C. 2 gniazda ISA, 4 gniazda PCI, 3 gniazda pamięci DIMM

D. 4 gniazda ISA, 2 gniazda PCI, 3 gniazda pamięci DIMM

Administracja i eksploatacja …

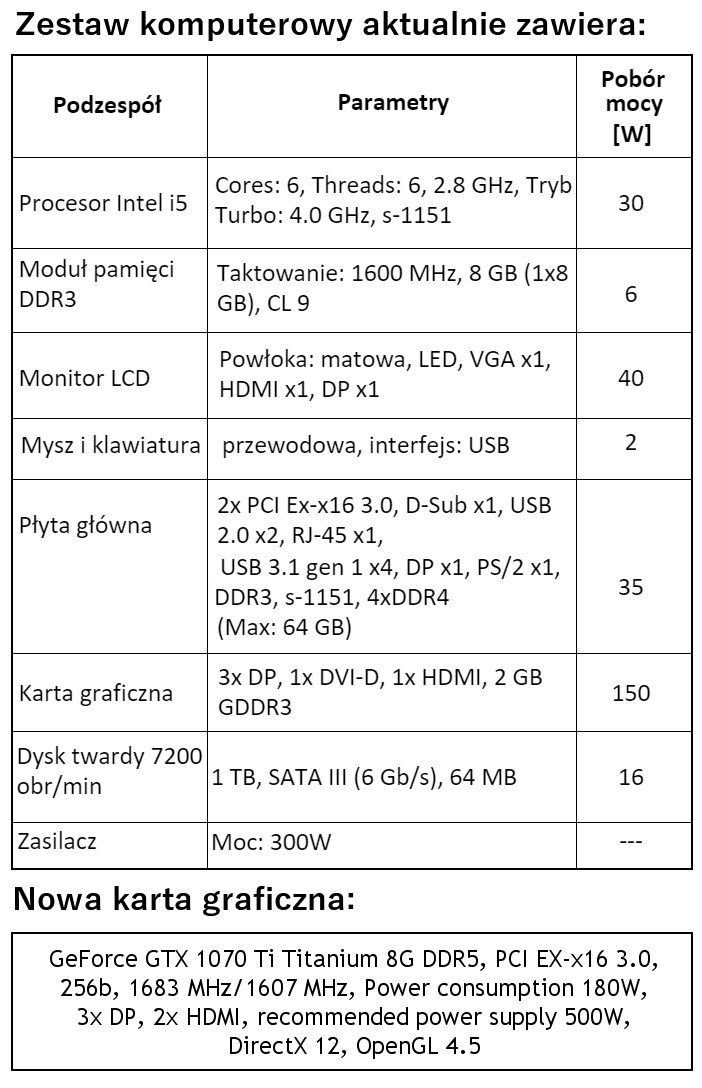

W zestawie komputerowym o parametrach wymienionych w tabeli konieczne jest zastąpienie karty graficznej nową, wskazaną w ramce. W związku z tym modernizacja tego komputera wymaga także wymiany

A. płyty głównej

B. karty sieciowej

C. procesora

D. zasilacza

Administracja i eksploatacja …

Jakie urządzenie NIE powinno być serwisowane podczas korzystania z urządzeń antystatycznych?

A. Zasilacz

B. Pamięć

C. Dysk twardy

D. Modem

Administracja i eksploatacja …

Który z systemów operacyjnych przeznaczonych do sieci jest dostępny na zasadach licencji GNU?

A. Unix

B. OS X Server

C. Windows Server 2012

D. Linux

Administracja i eksploatacja …

Aby połączyć dwa przełączniki oddalone o 200 m i zapewnić minimalną przepustowość 200 Mbit/s, powinno się użyć

A. kabel koncentryczny 50 ?.

B. skrótkę STP.

C. skrótkę UTP.

D. światłowó.

Administracja i eksploatacja …

Które urządzenie pomiarowe wykorzystuje się do określenia wartości napięcia w zasilaczu?

A. Woltomierz

B. Watomierz

C. Omomierz

D. Amperomierz