Filtrowanie pytań

Administracja i eksploatacja …

A. omomierz

B. dozymetr

C. anemometr

D. watomierz

Administracja i eksploatacja …

Który procesor jest kompatybilny z płytą główną o przedstawionej specyfikacji?

ASUS micro-ATX, socket 1150, VT-d, DDR3 `1333, 1600 MHz), ATI Radeon X1250, 3 x PCI-Express x1, 3 x PCI-Express x16, 2 x Serial ATA III, USB 3.0, VGA, HDMI, DVI-D

A. Procesor Podstawka Taktowanie Intel Celeron 1150 3000 MHz

B. Procesor Podstawka Taktowanie Intel Core i7 1151 1150 MHz

C. Procesor Podstawka Taktowanie AMD FX1150n AM3+ 3900 MHz

D. Procesor Podstawka Taktowanie Athlon 64 FX AM2 160 MHz

Administracja i eksploatacja …

Adres IP 192.168.2.0/24 podzielono na cztery różne podsieci. Jaką maskę mają te nowe podsieci?

A. 255.255.255.128

B. 255.255.255.192

C. 255.255.255.224

D. 255.255.255.240

Administracja i eksploatacja …

Interfejs HDMI w komputerze umożliwia przesyłanie sygnału

A. cyfrowego video i audio

B. cyfrowego audio

C. cyfrowego video

D. analogowego audio i video

Administracja i eksploatacja …

Ile par przewodów miedzianej skrętki kategorii 5e jest używanych do transmisji danych w standardzie sieci Ethernet 100Base-TX?

A. 4

B. 1

C. 2

D. 3

Administracja i eksploatacja …

Do pokazanej na ilustracji płyty głównej nie da się podłączyć urządzenia korzystającego z interfejsu

A. AGP

B. PCI

C. SATA

D. IDE

Administracja i eksploatacja …

Program do odzyskiwania danych, stosowany w warunkach domowych, umożliwia przywrócenie danych z dysku twardego w sytuacji

A. problemu z elektroniką dysku

B. zamoczenia dysku

C. niezamierzonego skasowania danych

D. awarii silnika dysku

Administracja i eksploatacja …

Aby przekształcić serwer w kontroler domeny w systemach Windows Server, konieczne jest użycie komendy

A. winnt32

B. dcgpofix

C. dcpromo

D. regsvr32

Administracja i eksploatacja …

Jakie znaczenie ma zaprezentowany symbol graficzny?

A. filtr dolnoprzepustowy

B. przetwornik cyfrowo-analogowy

C. generator dźwięku

D. przetwornik analogowo-cyfrowy

Administracja i eksploatacja …

Zidentyfikuj powód pojawienia się komunikatu, który widoczny jest na ilustracji.

A. Problem z weryfikacją certyfikatu bezpieczeństwa

B. Wyłączony Firewall

C. Nieodpowiednia przeglądarka

D. Brak zainstalowanego oprogramowania antywirusowego

Administracja i eksploatacja …

Interfejs SLI (ang. Scalable Link Interface) jest wykorzystywany do łączenia

A. czytnika kart z płytą główną

B. napędu Blu-ray z kartą dźwiękową

C. dwóch kart graficznych

D. karty graficznej z odbiornikiem TV

Administracja i eksploatacja …

Użytkownik uszkodził płytę główną z gniazdem procesora AM2. Uszkodzoną płytę można wymienić na model z gniazdem, nie zmieniając procesora i pamięci

A. FM2+

B. AM2+

C. AM1

D. FM2

Administracja i eksploatacja …

Jeżeli szybkość pobierania danych z sieci wynosi 8 Mb/s, to w ciągu 6 s możliwe jest pobranie pliku o maksymalnej wielkości równej

A. 2 MB

B. 8 MB

C. 6 MB

D. 4 MB

Administracja i eksploatacja …

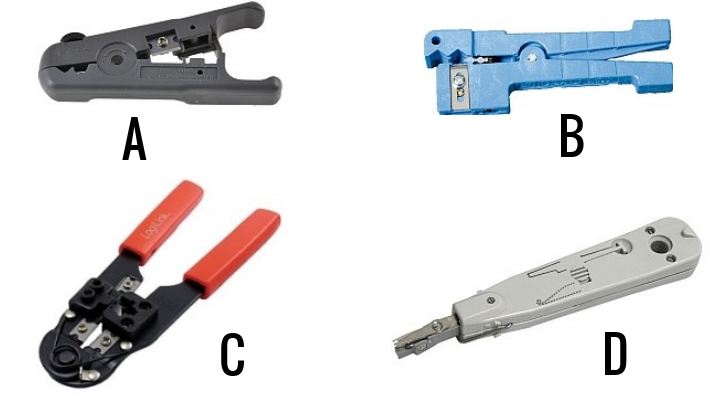

Jakie narzędzie wykorzystuje się do przytwierdzania kabla w module Keystone?

A. D

B. C

C. B

D. A

Administracja i eksploatacja …

Z jaką minimalną efektywną częstotliwością taktowania mogą działać pamięci DDR2?

A. 233 MHz

B. 800 MHz

C. 333 MHz

D. 533 MHz

Administracja i eksploatacja …

Jakie urządzenie łączy sieć lokalną z siecią rozległą?

A. Koncentrator.

B. Przełącznik.

C. Most.

D. Router.

Administracja i eksploatacja …

Według modelu TCP/IP protokoły DNS, FTP i SMTP są przypisane do warstwy

A. internetowej

B. dostępu do sieci

C. transportowej

D. aplikacji

Administracja i eksploatacja …

Do czego służy program firewall?

A. zapobiegania przeciążeniu procesora przez system

B. ochrony sieci LAN oraz systemów przed intruzami

C. ochrony dysku przed przepełnieniem

D. zabezpieczenia systemu przed błędnymi aplikacjami

Administracja i eksploatacja …

Zgłoszona awaria ekranu laptopa może być wynikiem

A. nieprawidłowego ustawienia rozdzielczości ekranu

B. uszkodzenia taśmy łączącej matrycę z płytą główną

C. uszkodzenia podświetlenia matrycy

D. martwych pikseli

Administracja i eksploatacja …

Plik zajmuje 2KB. Jakie to jest?

A. 2048 bitów

B. 2000 bitów

C. 16000 bitów

D. 16384 bity

Administracja i eksploatacja …

Użytkownik uszkodził płytę główną z gniazdem procesora AM2. Uszkodzoną płytę można zastąpić, bez konieczności wymiany procesora i pamięci, modelem z gniazdem

A. FM2

B. FM2+

C. AM2+

D. AM1

Administracja i eksploatacja …

Które narzędzie jest przeznaczone do lekkiego odgięcia blachy obudowy komputera oraz zamocowania śruby montażowej w trudno dostępnym miejscu?

A. Narzędzie 4

B. Narzędzie 2

C. Narzędzie 1

D. Narzędzie 3

Administracja i eksploatacja …

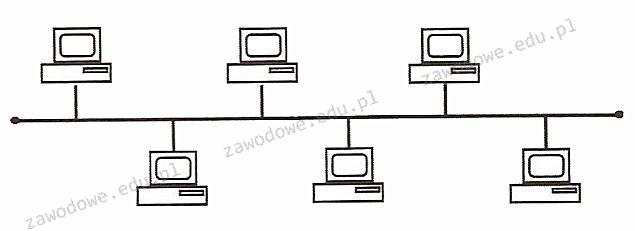

Na ilustracji ukazano sieć o układzie

A. siatki

B. magistrali

C. gwiazdy

D. drzewa

Administracja i eksploatacja …

Narzędzie zaprezentowane na rysunku jest wykorzystywane do przeprowadzania testów

A. okablowania LAN

B. płyty głównej

C. karty sieciowej

D. zasilacza

Administracja i eksploatacja …

Na których urządzeniach do przechowywania danych uszkodzenia mechaniczne są najczęściej spotykane?

A. W dyskach HDD

B. W pamięciach Flash

C. W dyskach SSD

D. W kartach pamięci SD

Administracja i eksploatacja …

Jeśli rozdzielczość myszy wynosi 200dpi, a monitor ma rozdzielczość Full HD, to aby przesunąć kursor wzdłuż ekranu, należy przesuń mysz o

A. około 35 cm

B. 480i

C. 1080px

D. około 25cm

Administracja i eksploatacja …

System Windows 8, w którym wcześniej został utworzony punkt przywracania, doświadczył awarii. Jakie polecenie należy wydać, aby przywrócić ustawienia i pliki systemowe?

A. rstrui

B. replace

C. reload

D. rootkey

Administracja i eksploatacja …

FDDI (ang. Fiber Distributed Data Interface) jest standardem przesyłania danych opartym na technologii światłowodowej. Jaką topologię wykorzystuje się w sieciach zbudowanych według tej technologii?

A. pierścienia

B. podwójnego pierścienia

C. rozszerzonej gwiazdy

D. gwiazdy

Administracja i eksploatacja …

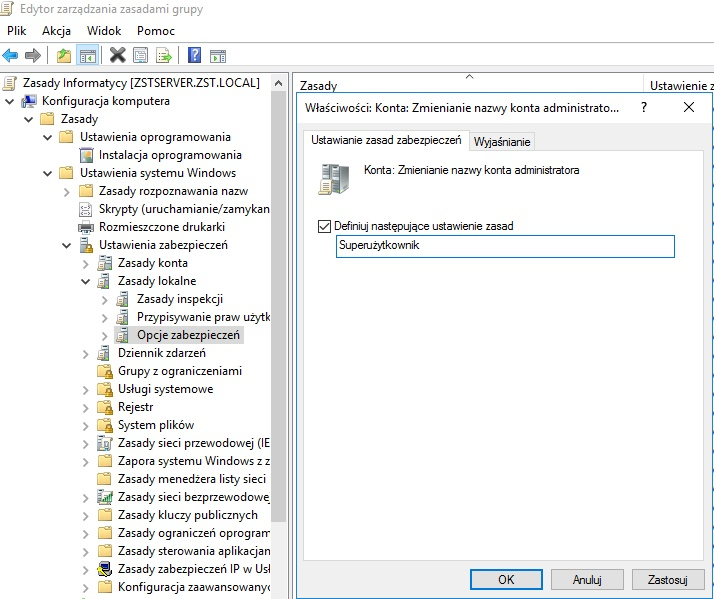

Rezultatem działania przedstawionego na ilustracji okna jest

A. wyłączenie konta Gość

B. dodanie użytkownika Superużytkownik

C. zmiana nazwy konta Administrator na Superużytkownik

D. zmiana nazwy konta Gość na Superużytkownik

Administracja i eksploatacja …

Aby chronić sieć Wi-Fi przed nieupoważnionym dostępem, należy m.in.

A. korzystać jedynie z częstotliwości używanych przez inne sieci WiFi

B. ustalić identyfikator sieci SSID o długości co najmniej 16 znaków

C. wyłączyć szyfrowanie informacji

D. włączyć filtrację adresów MAC

Administracja i eksploatacja …

Sprzęt używany w sieciach komputerowych, posiadający dedykowane oprogramowanie do blokowania nieautoryzowanego dostępu do sieci, to

A. gateway

B. repeater

C. firewall

D. bridge

Administracja i eksploatacja …

Aby zabezpieczyć system przed atakami z sieci nazywanymi phishingiem, nie powinno się

A. stosować przestarzałych przeglądarek internetowych

B. wykorzystywać bankowości internetowej

C. aktualizować oprogramowania do obsługi poczty elektronicznej

D. posługiwać się stronami WWW korzystającymi z protokołu HTTPS

Administracja i eksploatacja …

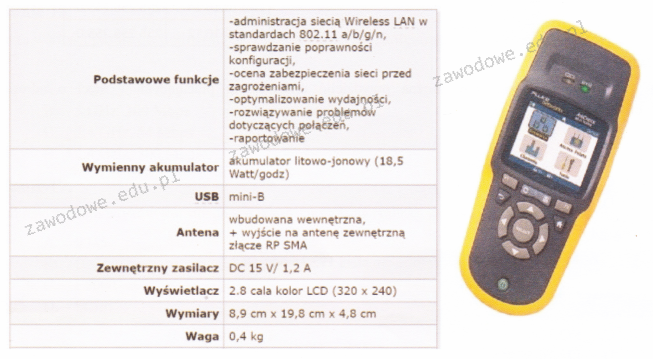

Jakie urządzenie diagnostyczne jest pokazane na ilustracji oraz opisane w specyfikacji zawartej w tabeli?

A. Multimetr cyfrowy

B. Reflektometr optyczny

C. Diodowy tester okablowania

D. Analizator sieci bezprzewodowych

Administracja i eksploatacja …

Jaką normę odnosi się do okablowania strukturalnego?

A. ISO 9001

B. TIA/EIA-568-B

C. IEC 60364

D. IEEE 1394

Administracja i eksploatacja …

Obrazek ilustruje rodzaj złącza

A. USB

B. LPT

C. COM

D. FireWire

Administracja i eksploatacja …

Który z protokołów umożliwia szyfrowane połączenia?

A. TELNET

B. DNS

C. DHCP

D. SSH

Administracja i eksploatacja …

Technologia procesorów z serii Intel Core, wykorzystywana w układach i5, i7 oraz i9, umożliwiająca podniesienie częstotliwości w sytuacji, gdy komputer potrzebuje większej mocy obliczeniowej, to

A. CrossFire

B. Turbo Boost

C. Hyper Threading

D. BitLocker

Administracja i eksploatacja …

W której fizycznej topologii awaria jednego komputera powoduje przerwanie pracy całej sieci?

A. Pierścienia

B. Magistrali

C. Siatki

D. Drzewa

Administracja i eksploatacja …

Możliwość bezprzewodowego połączenia komputera z siecią Internet za pomocą tzw. hotspotu będzie dostępna po zainstalowaniu w nim karty sieciowej posiadającej

A. interfejs RS-232C

B. gniazdo RJ-45

C. moduł WiFi

D. złącze USB

Administracja i eksploatacja …

Po wykonaniu eksportu klucza HKCU zostanie zapisana kopia rejestru zawierająca informacje, dotyczące konfiguracji

A. wszystkich aktywnie ładowanych profili użytkowników systemu.

B. aktualnie zalogowanego użytkownika.

C. sprzętowej komputera dla wszystkich użytkowników systemu.

D. procedur uruchamiających system operacyjny.