Filtrowanie pytań

Administracja i eksploatacja …

A. 10000000H

B. 128H

C. 10H

D. 80H

Administracja i eksploatacja …

W topologii elementem centralnym jest switch

A. pierścienia

B. magistrali

C. pełnej siatki

D. gwiazdy

Administracja i eksploatacja …

Jakie polecenie należy użyć w wierszu poleceń systemu Windows, aby utworzyć nowy katalog?

A. rmdir

B. md

C. dir

D. mv

Administracja i eksploatacja …

Licencja Office 365 PL Personal (jedno stanowisko, subskrypcja na rok) ESD jest przypisana do

A. wyłącznie jednego użytkownika na jednym komputerze oraz jednym urządzeniu mobilnym do celów komercyjnych i niekomercyjnych

B. wyłącznie jednego użytkownika, na jednym komputerze, jednym tablecie i jednym telefonie, tylko do celów niekomercyjnych

C. dowolnej liczby użytkowników, jedynie na jednym komputerze do celów komercyjnych

D. dowolnej liczby użytkowników, jedynie na jednym komputerze do celów komercyjnych i niekomercyjnych

Administracja i eksploatacja …

Zestaw uzupełniający, składający się ze strzykawki z fluidem, igły oraz rękawiczek zabezpieczających, służy do uzupełnienia pojemników z nośnikiem drukującym w drukarkach

A. atramentowych.

B. przestrzennych.

C. laserowych.

D. igłowych.

Administracja i eksploatacja …

W instalacjach kablowych z wykorzystaniem skrętki UTP kat. 6, jakie gniazda sieciowe powinny być stosowane?

A. 8P8C

B. F

C. BNC

D. RJ-11

Administracja i eksploatacja …

Graficzny symbol ukazany na ilustracji oznacza

A. bramę

B. koncentrator

C. przełącznik

D. most

Administracja i eksploatacja …

Jakie rozwiązanie techniczne pozwala na transmisję danych z szybkością 1 Gb/s z zastosowaniem światłowodu?

A. 10GBase-T

B. 10Base5

C. 100Base-FX

D. 1000Base-LX

Administracja i eksploatacja …

Aby zmienić ustawienia konfiguracyjne Menu Start oraz paska zadań w systemie Windows, która przystawka powinna być wykorzystana?

A. azman.msc

B. dcpol.msc

C. gpedit.msc

D. fsmgmt.msc

Administracja i eksploatacja …

W sekcji zasilania monitora LCD, powiększone kondensatory elektrolityczne mogą prowadzić do uszkodzenia

A. układu odchylania poziomego

B. inwertera oraz podświetlania matrycy

C. przewodów sygnałowych

D. przycisków umiejscowionych na panelu monitora

Administracja i eksploatacja …

Maksymalna długość łącza światłowodowego używanego do przesyłania danych w standardzie 10GBASE-SR wynosi

A. 200 m

B. 400 m

C. 2 km

D. 4 km

Administracja i eksploatacja …

Jaka wartość dziesiętna została zapisana na jednym bajcie w kodzie znak – moduł: 1 1111111?

A. –100

B. 128

C. 256

D. –127

Administracja i eksploatacja …

Rodzaj połączenia VPN obsługiwany przez system Windows Server, w którym użytkownicy są uwierzytelniani za pomocą niezabezpieczonych połączeń, a szyfrowanie zaczyna się dopiero po wymianie uwierzytelnień, to

A. L2TP

B. PPTP

C. IPSEC

D. SSTP

Administracja i eksploatacja …

Pozyskiwanie materiałów z odpadów w celu ich ponownego użycia to

A. utylizacja

B. recykling

C. segregacja

D. kataliza

Administracja i eksploatacja …

Profil użytkownika systemu Windows, który można wykorzystać do logowania na dowolnym komputerze w sieci, przechowywany na serwerze i mogący być edytowany przez użytkownika, to profil

A. obowiązkowy

B. lokalny

C. mobilny

D. tymczasowy

Administracja i eksploatacja …

Na rysunku przedstawiono konfigurację urządzenia WiFi. Wskaż, które z poniższych stwierdzeń dotyczących tej konfiguracji jest poprawne?

A. Dostęp do sieci bezprzewodowej jest możliwy tylko dla siedmiu urządzeń

B. W tej chwili w sieci WiFi pracuje 7 urządzeń

C. Urządzenia w sieci mają adresy klasy A

D. Filtrowanie adresów MAC jest wyłączone

Administracja i eksploatacja …

W celu zainstalowania serwera proxy w systemie Linux, należy wykorzystać oprogramowanie

A. Postfix

B. Squid

C. Webmin

D. Samba

Administracja i eksploatacja …

Która z grup w systemie Windows Serwer dysponuje najmniejszymi uprawnieniami?

A. Wszyscy

B. Administratorzy

C. Użytkownicy

D. Operatorzy kont

Administracja i eksploatacja …

W systemie Linux zarządzanie parametrami transmisji w sieciach bezprzewodowych jest możliwe dzięki

A. ipconfig

B. ifconfig

C. iwconfig

D. winipcfg

Administracja i eksploatacja …

Która z grup w systemie Windows Server ma najniższe uprawnienia?

A. Wszyscy

B. Operatorzy kont

C. Użytkownicy

D. Administratorzy

Administracja i eksploatacja …

Jakie porty powinny być odblokowane w ustawieniach firewalla na komputerze, na którym działa usługa serwera WWW?

A. 80 i 443

B. 20 i 1024

C. 80 i 1024

D. 20 i 21

Administracja i eksploatacja …

W systemie Linux narzędzie iptables wykorzystuje się do

A. konfigurowania serwera pocztowego

B. konfigurowania zdalnego dostępu do serwera

C. konfigurowania karty sieciowej

D. konfigurowania zapory sieciowej

Administracja i eksploatacja …

W przypadku dłuższego nieużytkowania drukarki atramentowej, pojemniki z tuszem powinny

A. zostać wyjęte z drukarki i przechowane w szafie, bez dodatkowych zabezpieczeń

B. pozostać w drukarce, bez podejmowania dodatkowych działań

C. zostać umieszczone w specjalnych pudełkach, które zapobiegną zasychaniu dysz

D. pozostać w drukarce, którą należy zabezpieczyć folią

Administracja i eksploatacja …

Liczba \( 10_{D} \) w systemie uzupełnień do dwóch jest równa

A. \(10010_{U2}\)

B. \(11010_{U2}\)

C. \(01010_{U2}\)

D. \(01110_{U2}\)

Administracja i eksploatacja …

Jaką funkcjonalność oferuje program tar?

A. ustawianie karty sieciowej

B. administrowanie pakietami

C. archiwizowanie plików

D. pokazywanie listy aktualnych procesów

Administracja i eksploatacja …

Aby przekształcić zeskanowany obraz w tekst, należy użyć oprogramowania, które wykorzystuje metody

A. DTP

B. OMR

C. DPI

D. OCR

Administracja i eksploatacja …

Jakie składniki systemu komputerowego wymagają utylizacji w wyspecjalizowanych zakładach przetwarzania z powodu obecności niebezpiecznych substancji lub pierwiastków chemicznych?

A. Obudowy komputerów

B. Tonery

C. Przewody

D. Radiatory

Administracja i eksploatacja …

Czym jest mapowanie dysków?

A. przyznawaniem praw do folderu użytkownikom w sieci WAN

B. przypisaniem etykiety dysku do określonego katalogu w sieci

C. określaniem użytkowników oraz grup użytkowników

D. ustawienie interfejsów sieciowych

Administracja i eksploatacja …

Jednym z metod ograniczenia dostępu do sieci bezprzewodowej dla osób nieuprawnionych jest

A. wyłączenie szyfrowania

B. zmiana standardu szyfrowania z WPA na WEP

C. zmiana kanału transmisji sygnału

D. dezaktywacja rozgłaszania identyfikatora sieci

Administracja i eksploatacja …

Instalacja systemów Linux oraz Windows 7 odbyła się bez żadnych problemów. Systemy zainstalowały się prawidłowo z domyślnymi konfiguracjami. Na tym samym komputerze, przy tej samej specyfikacji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

A. uszkodzenie logiczne dysku twardego

B. nieprawidłowe ułożenie zworek na dysku twardym

C. nieodpowiednio ustawione bootowanie urządzeń

D. brak sterowników

Administracja i eksploatacja …

Który z standardów implementacji sieci Ethernet określa sieć opartą na kablu koncentrycznym, gdzie długość segmentu nie może przekraczać 185 m?

A. 10Base-2

B. 100Base-T4

C. 100Base-T2

D. 10Base-5

Administracja i eksploatacja …

Metoda przesyłania danych pomiędzy urządzeniami CD/DVD a pamięcią komputera w trybie bezpośredniego dostępu do pamięci to

A. DMA

B. SATA

C. IDE

D. PIO

Administracja i eksploatacja …

AppLocker to funkcjonalność dostępna w systemach Windows Server, która umożliwia

A. przyznawanie uprawnień do plików i katalogów zawierających dane użytkowników

B. szyfrowanie partycji systemowej, z wyjątkiem partycji rozruchowej

C. administrację partycjami dysków twardych przy pomocy interpretera poleceń PowerShell

D. tworzenie reguł zarządzających uruchamianiem aplikacji dla użytkowników lub grup

Administracja i eksploatacja …

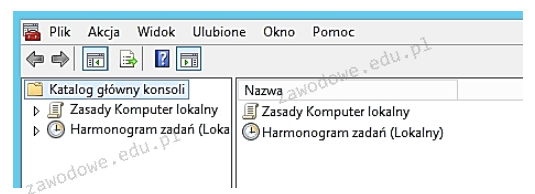

Aby otworzyć konsolę przedstawioną na ilustracji, należy wpisać w oknie poleceń

A. gpupdate

B. mmc

C. eventvwr

D. gpedit

Administracja i eksploatacja …

Zgodnie z aktualnymi przepisami BHP, odległość oczu od ekranu monitora powinna wynosić

A. 39 - 49 cm

B. 20 - 39 cm

C. 75 - 110

D. 40 - 75 cm

Administracja i eksploatacja …

Użytkownik pragnie ochronić dane na karcie pamięci przed przypadkowym usunięciem. Taką zabezpieczającą cechę oferuje karta

A. CF

B. SD

C. MMC

D. MS

Administracja i eksploatacja …

Aby zmagazynować 10 GB danych na pojedynczej płycie DVD, jaki typ nośnika powinien być wykorzystany?

A. DVD-9

B. DVD-10

C. DVD-18

D. DVD-5

Administracja i eksploatacja …

Ile bajtów odpowiada jednemu terabajtowi?

A. 10^14 bajtów

B. 10^10 bajtów

C. 10^12 bajtów

D. 10^8 bajtów

Administracja i eksploatacja …

W sieciach opartych na standardzie, jaką metodę dostępu do medium wykorzystuje CSMA/CA?

A. IEEE 802.3

B. IEEE 802.8

C. IEEE 802.11

D. IEEE 802.1

Administracja i eksploatacja …

Zanim przystąpisz do modernizacji komputerów osobistych oraz serwerów, polegającej na dodaniu nowych modułów pamięci RAM, powinieneś zweryfikować

A. pojemność i typ interfejsu twardego dysku oraz rodzaj gniazda zainstalowanej pamięci RAM

B. gniazdo interfejsu karty graficznej oraz moc zainstalowanego źródła zasilania

C. typ pamięci RAM, maksymalną pojemność oraz ilość modułów, które obsługuje płyta główna

D. markę pamięci RAM oraz zewnętrzne interfejsy zamontowane na płycie głównej