Filtrowanie pytań

Administracja i eksploatacja …

A. DPI

B. OCR

C. OMR

D. DTP

Administracja i eksploatacja …

Drukarka, która zapewnia zdjęcia o wysokiej jakości to drukarka

A. sublimacyjna

B. termotransferowa

C. termiczna

D. igłowa

Administracja i eksploatacja …

Awaria drukarki igłowej może być spowodowana uszkodzeniem

A. dyszy.

B. elektrody ładującej.

C. elektromagnesu.

D. termorezystora.

Administracja i eksploatacja …

W trakcie instalacji systemu Windows, zaraz po rozpoczęciu instalatora w trybie graficznym, istnieje możliwość otwarcia Wiersza poleceń (konsoli) za pomocą kombinacji klawiszy

A. CTRL+Z

B. ALT+F4

C. CTRL+SHIFT

D. SHIFT+F10

Administracja i eksploatacja …

Pliki specjalne urządzeń, tworzone podczas instalacji sterowników w systemie Linux, są zapisywane w katalogu

A. /sbin

B. /var

C. /proc

D. /dev

Administracja i eksploatacja …

Topologia fizyczna, w której każdy węzeł łączy się z wszystkimi innymi węzłami, to topologia

A. gwiazdy rozszerzonej

B. siatki

C. pojedynczego pierścienia

D. hierarchiczna

Administracja i eksploatacja …

Jakie są wartości zakresu częstotliwości oraz maksymalnej prędkości przesyłu danych w standardzie 802.11g WiFi?

A. 5 GHz 54 Mbps

B. 5 GHz 300 Mbps

C. 2,4 GHz 54 Mbps

D. 2,4 GHz 300 Mbps

Administracja i eksploatacja …

Jakie polecenie w systemie operacyjnym Linux służy do monitorowania komunikacji pakietów TCP/IP lub protokołów wysyłanych lub odbieranych w sieci komputerowej, do której podłączony jest komputer użytkownika?

A. tcpdump

B. ipconfig

C. route

D. ssh

Administracja i eksploatacja …

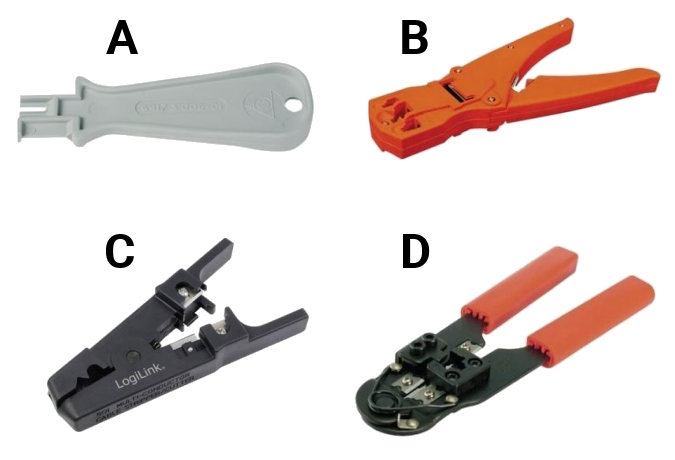

Który z przyrządów służy do usuwania izolacji?

A. D

B. C

C. A

D. B

Administracja i eksploatacja …

PoE to norma

A. zasilania aktywnych urządzeń przez sieć LAN

B. zasilania aktywnych urządzeń przez sieć WLAN

C. uziemienia urządzeń w sieciach LAN

D. zasilania aktywnych urządzeń przez sieć WAN

Administracja i eksploatacja …

Toner stanowi materiał eksploatacyjny w drukarce

A. laserowej

B. igłowej

C. atramentowej

D. sublimacyjnej

Administracja i eksploatacja …

Do jakiej grupy w systemie Windows Server 2008 powinien być przypisany użytkownik odpowiedzialny jedynie za archiwizację danych zgromadzonych na dysku serwera?

A. Użytkownicy zaawansowani

B. Użytkownicy domeny

C. Operatorzy kopii zapasowych

D. Użytkownicy pulpitu zdalnego

Administracja i eksploatacja …

Jakie są poszczególne elementy adresu globalnego IPv6 typu unicast pokazane na ilustracji?

| IPv6 | ||

|---|---|---|

| 1 | 2 | 3 |

| 48 bitów | 16 bitów | 64 bity |

A. 1 - identyfikator interfejsu 2 - globalny prefiks 3 - identyfikator podsieci

B. 1 - globalny prefiks 2 - identyfikator podsieci 3 - identyfikator interfejsu

C. 1 - identyfikator podsieci 2 - globalny prefiks 3 - identyfikator interfejsu

D. 1 - globalny prefiks 2 - identyfikator interfejsu 3 - identyfikator podsieci

Administracja i eksploatacja …

Gniazdo w sieciach komputerowych, które jednoznacznie identyfikuje dany proces na urządzeniu, stanowi kombinację

A. adresu fizycznego i adresu IP

B. adresu IP i numeru sekwencyjnego danych

C. adresu IP i numeru portu

D. adresu fizycznego i numeru portu

Administracja i eksploatacja …

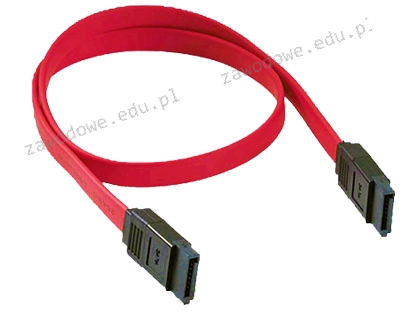

Na ilustracji przedstawiono przewód z wtykami

A. Molex

B. ATA

C. Berg

D. SATA

Administracja i eksploatacja …

Z informacji przedstawionych w tabeli wynika, że efektywna częstotliwość pamięci DDR SDRAM wynosi

| 184 styki |

| 64-bitowa szyna danych |

| Pojemność 1024 MB |

| Przepustowość 3200 MB/s |

A. 333 MHz

B. 400 MHz

C. 200 MHz

D. 266 MHz

Administracja i eksploatacja …

Elementem aktywnym w elektronice jest

A. tranzystor

B. rezystor

C. cewka

D. kondensator

Administracja i eksploatacja …

Jaki protokół do obsługi poczty elektronicznej pozwala na przykład na przechowywanie odebranych e-maili na serwerze, zarządzanie różnymi folderami, usuwanie wiadomości oraz przenoszenie ich pomiędzy folderami?

A. Simple Mail Transfer Protocol (SMTP)

B. Post Office Protocol (POP)

C. Internet Message Access Protocol (IMAP)

D. Multipurpose Internet Mail Extensions (MIME)

Administracja i eksploatacja …

Jakie zastosowanie ma narzędzie tracert w systemach operacyjnych rodziny Windows?

A. pokazywania oraz modyfikacji tablicy trasowania pakietów w sieciach

B. analizowania trasy przesyłania pakietów w sieci

C. tworzenia połączenia ze zdalnym serwerem na wyznaczonym porcie

D. uzyskiwania szczegółowych danych dotyczących serwerów DNS

Administracja i eksploatacja …

Atak informatyczny, który polega na wyłudzaniu wrażliwych danych osobowych poprzez udawanie zaufanej osoby lub instytucji, nazywamy

A. phishing

B. spam

C. backscatter

D. spoofing

INF.02 Pytanie 3341

Administracja i eksploatacja …

Po stwierdzeniu przypadkowego usunięcia ważnych danych na dysku twardym, aby odzyskać usunięte pliki, najlepiej

A. odinstalować oraz ponownie zainstalować sterowniki dysku twardego, zalecane przez producenta.

B. zainstalować na tej samej partycji co pliki program do odzyskiwania usuniętych danych np. Recuva.

C. przeskanować system programem antywirusowym, a następnie użyć narzędzia chkdsk.

D. podłączyć dysk do zestawu komputerowego z zainstalowanym programem typu recovery.

Administracja i eksploatacja …

W których nośnikach pamięci masowej uszkodzenia mechaniczne są najbardziej prawdopodobne?

A. W dyskach HDD

B. W kartach pamięci SD

C. W dyskach SSD

D. W pamięciach Flash

Administracja i eksploatacja …

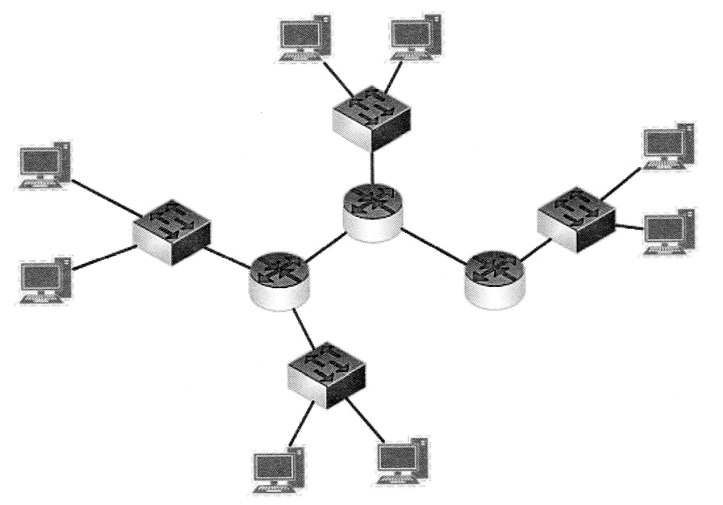

Ile symboli routerów i przełączników występuje na diagramie?

A. 8 przełączników i 3 rutery

B. 4 przełączniki i 8 ruterów

C. 3 przełączniki i 4 rutery

D. 4 przełączniki i 3 rutery

Administracja i eksploatacja …

Która usługa opracowana przez Microsoft, pozwala na konwersję nazw komputerów na adresy URL?

A. DHCP

B. IMAP

C. WINS

D. ARP

INF.02 Pytanie 3345

Administracja i eksploatacja …

Komunikat, który pojawia się po uruchomieniu narzędzia do przywracania systemu Windows, może sugerować

A. konieczność zrobienia kopii zapasowej systemu

B. uszkodzenie sterowników

C. uszkodzenie plików startowych systemu

D. wykrycie błędnej adresacji IP

Administracja i eksploatacja …

Jakiego portu używa protokół FTP (File transfer Protocol)?

A. 53

B. 25

C. 20

D. 69

Administracja i eksploatacja …

Problemy związane z zawieszaniem się systemu operacyjnego w trakcie jego uruchamiania są zazwyczaj spowodowane

A. umieszczeniem nośnika instalacyjnego systemu w napędzie optycznym

B. niepoprawną instalacją oprogramowania, np. sterowników

C. fragmentacją dysku SSD

D. niewystarczającą ilością pamięci RAM

Administracja i eksploatacja …

W systemie Windows można przeprowadzić analizę wpływu uruchomionych aplikacji na wydajność komputera, korzystając z polecenia

A. taskschd.msc

B. perfmon.msc

C. iscsicpl.exe

D. dfrgui.exe

Administracja i eksploatacja …

Przydzielanie przestrzeni dyskowej w systemach z rodziny Windows

A. przydzielają partycje na dyskach.

B. oferują podstawowe funkcje diagnostyczne, defragmentację oraz checkdisk.

C. przydzielają etykietę (np. C) dla konkretnej partycji.

D. pozwalają na określenie maksymalnej pojemności dyskowej dla kont użytkowników.

Administracja i eksploatacja …

Jak przywrócić stan rejestru systemowego w edytorze Regedit, wykorzystując wcześniej utworzoną kopię zapasową?

A. Eksportuj

B. Załaduj gałąź rejestru

C. Importuj

D. Kopiuj nazwę klucza

Administracja i eksploatacja …

Podczas uruchamiania komputera wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

A. wymazanie danych z pamięci CMOS.

B. przejście do ustawień BIOS-u komputera.

C. otwarcie konfiguracji systemu Windows.

D. usunięcie pliku konfiguracji.

Administracja i eksploatacja …

W biurze należy zamontować 5 podwójnych gniazd abonenckich. Średnia odległość od lokalnego punktu dystrybucyjnego do gniazda abonenckiego wynosi 10m. Jaki będzie przybliżony koszt zakupu kabla UTP kategorii 5e do utworzenia sieci lokalnej, jeśli cena brutto za 1m kabla UTP kategorii 5e wynosi 1,60 zł?

A. 320,00 zł

B. 160,00 zł

C. 800,00 zł

D. 80,00 zł

Administracja i eksploatacja …

Który z podanych adresów protokołu IPv4 jest adresem klasy D?

A. 128.1.0.8

B. 191.12.0.18

C. 239.255.203.1

D. 10.0.3.5

Administracja i eksploatacja …

Usługi na serwerze są konfigurowane za pomocą

A. interfejsu zarządzania

B. serwera domeny

C. ról i funkcji

D. Active Directory

Administracja i eksploatacja …

Gdzie w dokumencie tekstowym Word umieszczony jest nagłówek oraz stopka?

A. Na stronach parzystych dokumentu

B. Nagłówek jest umieszczony na dolnym marginesie, a stopka na górnym marginesie

C. Nagłówek występuje na początku dokumentu, a stopka na końcu dokumentu

D. Nagłówek znajduje się na górnym marginesie, a stopka na dolnym marginesie

Administracja i eksploatacja …

Jak nazywa się pamięć podręczna?

A. Chipset

B. EIDE

C. VLB

D. Cache

Administracja i eksploatacja …

Jakie będą łączne wydatki na wymianę karty graficznej w komputerze, jeżeli nowa karta kosztuje 250 zł, czas wymiany wynosi 80 minut, a każda rozpoczęta robocza godzina to koszt 50 zł?

A. 300 zł

B. 400 zł

C. 350 zł

D. 250 zł

Administracja i eksploatacja …

Jaką usługę wykorzystuje się do automatycznego przypisywania adresów IP do komputerów w sieci?

A. SMTP

B. IMAP

C. WINS

D. DHCP

Administracja i eksploatacja …

Wskaź narzędzie przeznaczone do mocowania pojedynczych żył kabla miedzianego w złączach?

A. A.

B. B.

C. C.

D. D.

Administracja i eksploatacja …

Zaprezentowany tylny panel płyty głównej zawiera następujące interfejsy:

A. 2 x USB 3.0; 2 x USB 2.0, 1.1; 2 x DP, 1 x DVI

B. 2 x USB 3.0; 4 x USB 2.0, 1.1, 1 x D-SUB

C. 2 x HDMI, 1 x D-SUB, 1 x RJ11, 6 x USB 2.0

D. 2 x PS2; 1 x RJ45; 6 x USB 2.0, 1.1