Filtrowanie pytań

Administracja i eksploatacja …

A. monitorowanie aktywności połączeń sieciowych

B. ustawianie parametrów interfejsu graficznego

C. prezentowanie bieżącej prędkości zapisu w pamięci operacyjnej

D. kończenie procesu, który zużywa najwięcej zasobów procesora

INF.02 Pytanie 3522

Administracja i eksploatacja …

Jak najlepiej chronić zebrane dane przed dostępem w przypadku kradzieży komputera?

A. ustawić atrybut ukryty dla wszystkich istotnych plików

B. wdrożyć szyfrowanie partycji

C. ochronić konta za pomocą hasła

D. przygotować punkt przywracania systemu

Administracja i eksploatacja …

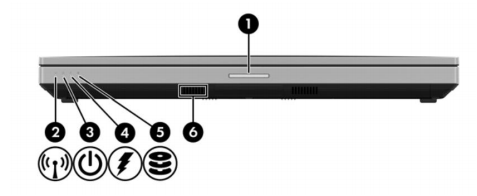

Na ilustracji widoczne jest oznaczenie sygnalizacji świetlnej w dokumentacji technicznej laptopa. Wskaż numer odpowiadający kontrolce, która zapala się podczas ładowania akumulatora?

A. 2

B. 5

C. 4

D. 3

Administracja i eksploatacja …

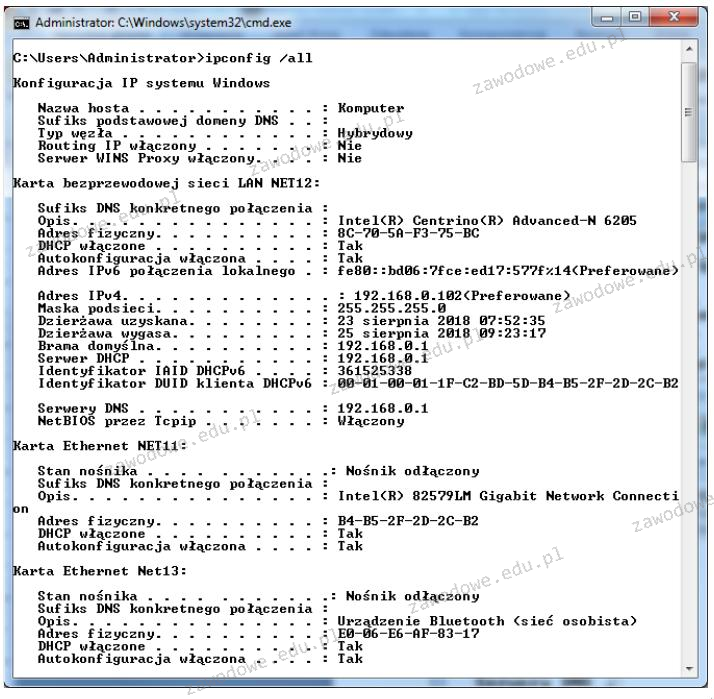

Analizując przedstawione wyniki konfiguracji zainstalowanych kart sieciowych w komputerze, można zauważyć, że

A. interfejs Bluetooth otrzymał adres IPv4 192.168.0.102

B. wszystkie karty mają możliwość uzyskania adresu IP w sposób automatyczny

C. karta przewodowa dysponuje adresem MAC 8C-70-5A-F3-75-BC

D. karta bezprzewodowa nosi nazwę Net11

Administracja i eksploatacja …

Każdorazowo automatycznie szyfrowany staje się plik, który został zaszyfrowany przez użytkownika za pomocą systemu NTFS 5.0, w momencie

A. kiedy jest wysyłany pocztą e-mail

B. gdy jest zapisywany na dysku

C. gdy inny użytkownik próbuje go odczytać

D. gdy jest kopiowany przez sieć

Administracja i eksploatacja …

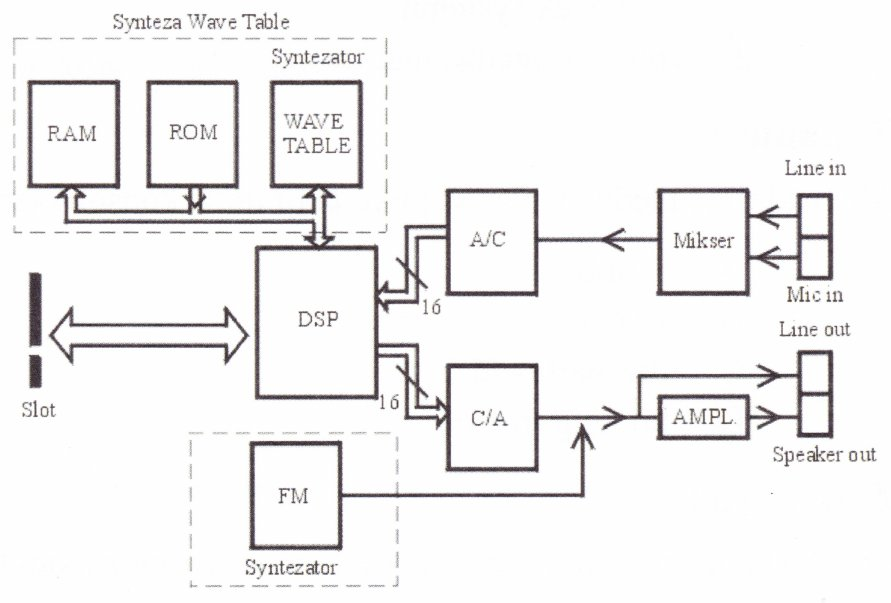

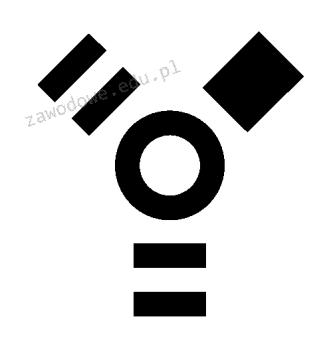

Na ilustracji przedstawiono diagram funkcjonowania

A. karty dźwiękowej

B. karty graficznej

C. kontrolera USB

D. modemu

Administracja i eksploatacja …

W technologii Ethernet 100BaseTX do przesyłania danych wykorzystywane są żyły kabla UTP podłączone do pinów

A. 1, 2, 3, 6

B. 4, 5, 6, 7

C. 1, 2, 5, 6

D. 1, 2, 3, 4

INF.02 Pytanie 3528

Administracja i eksploatacja …

Na nowym urządzeniu komputerowym program antywirusowy powinien zostać zainstalowany

A. zaraz po zainstalowaniu systemu operacyjnego

B. po zainstalowaniu aplikacji pobranych z Internetu

C. w trakcie instalacji systemu operacyjnego

D. przed instalacją systemu operacyjnego

INF.02 Pytanie 3529

Administracja i eksploatacja …

Aby uzyskać więcej wolnego miejsca na dysku bez tracenia danych, co należy zrobić?

A. defragmentację dysku

B. kopię zapasową dysku

C. weryfikację dysku

D. oczyszczanie dysku

Administracja i eksploatacja …

Jaką fizyczną topologię sieci komputerowej przedstawiono na załączonym rysunku?

A. topologię magistrali

B. topologię gwiazdy rozszerzonej

C. topologię hierarchiczną

D. topologię gwiazdy

Administracja i eksploatacja …

Proporcja ładunku zgromadzonego na przewodniku do potencjału tego przewodnika definiuje jego

A. moc

B. indukcyjność

C. rezystancję

D. pojemność elektryczną

Administracja i eksploatacja …

Jak wiele adresów IP można wykorzystać do przypisania komputerom w sieci o adresie 192.168.100.0 z maską 255.255.255.0?

A. 256

B. 253

C. 254

D. 255

Administracja i eksploatacja …

Aby komputery mogły udostępniać swoje zasoby w sieci, muszą mieć przypisane różne

A. serwery DNS.

B. adresy IP.

C. maski podsieci.

D. grupy robocze.

Administracja i eksploatacja …

Papier termotransferowy to materiał eksploatacyjny stosowany w drukarkach

A. igłowych.

B. atramentowych.

C. 3D.

D. rozetkowych.

INF.02 Pytanie 3535

Administracja i eksploatacja …

Aby uniknąć utraty danych w systemie do ewidencji uczniów, po zakończeniu codziennej pracy należy wykonać

A. bezpieczne zamknięcie systemu operacyjnego

B. aktualizację programu

C. aktualizację systemu operacyjnego

D. kopię zapasową danych programu

Administracja i eksploatacja …

Symbol graficzny przedstawiony na ilustracji oznacza złącze

A. HDMI

B. COM

C. FIRE WIRE

D. DVI

Administracja i eksploatacja …

Które urządzenie pomiarowe wykorzystuje się do określenia wartości napięcia w zasilaczu?

A. Omomierz

B. Watomierz

C. Amperomierz

D. Woltomierz

Administracja i eksploatacja …

Które stwierdzenie opisuje profil tymczasowy użytkownika?

A. Umożliwia używanie dowolnego komputera w sieci z ustawieniami i danymi użytkownika przechowywanymi na serwerze

B. Po wylogowaniu się użytkownika, zmiany dokonane przez niego w ustawieniach pulpitu oraz w plikach nie będą zachowane

C. Jest generowany przy pierwszym logowaniu do komputera i przechowywany na lokalnym dysku twardym

D. Jest tworzony przez administratora systemu i zapisywany na serwerze, tylko administrator systemu ma prawo wprowadzać w nim zmiany

Administracja i eksploatacja …

Po zainstalowaniu Systemu Windows 7 dokonano zmiany w BIOS-ie komputera, skonfigurowano dysk SATA z AHCI na IDE. Po ponownym uruchomieniu systemu komputer będzie

A. działał z większą szybkością

B. pracował z mniejszą prędkością

C. resetował się podczas uruchamiania

D. uruchamiał się tak jak wcześniej

Administracja i eksploatacja …

Jaki jest adres rozgłoszeniowy w sieci mającej adres IPv4 192.168.0.0/20?

A. 192.168.255.255

B. 192.168.255.254

C. 192.168.15.254

D. 192.168.15.255

INF.02 Pytanie 3541

Administracja i eksploatacja …

Jakie jest zadanie programu Wireshark?

A. analiza wydajności komponentów komputera

B. ochrona komputera przed wirusami

C. uniemożliwienie dostępu do komputera przez sieć

D. obserwacja działań użytkowników sieci

Administracja i eksploatacja …

Podczas próby zapisania danych na karcie SD wyświetla się komunikat "usuń ochronę przed zapisem lub użyj innego dysku". Zwykle przyczyną tego komunikatu jest

A. ustawienie mechanicznego przełącznika blokady zapisu na karcie w pozycji ON

B. brak wolnego miejsca na karcie pamięci

C. zbyt duża wielkość pliku, który ma być zapisany

D. posiadanie uprawnień "tylko do odczytu" do plików na karcie SD

Administracja i eksploatacja …

Administrator powinien podzielić adres 10.0.0.0/16 na 4 jednorodne podsieci zawierające równą liczbę hostów. Jaką maskę będą miały te podsieci?

A. 255.255.0.0

B. 255.255.224.0

C. 255.255.128.0

D. 255.255.192.0

Administracja i eksploatacja …

Jakie napięcie jest obniżane z 230 V w zasilaczu komputerowym w standardzie ATX dla różnych podzespołów komputera?

A. 12 V

B. 130 V

C. 20 V

D. 4 V

Administracja i eksploatacja …

Aby przeprowadzić instalację systemu operacyjnego z rodziny Windows na stacjach roboczych, konieczne jest dodanie na serwerze usług

A. wdrażania systemu Windows

B. pulpitu zdalnego

C. terminalowych

D. plików

Administracja i eksploatacja …

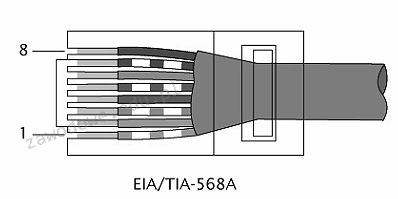

Na ilustracji pokazano końcówkę kabla

A. światłowodowego

B. koncentrycznego

C. typy skrętki

D. telefonicznego

Administracja i eksploatacja …

Pomiar strukturalnego okablowania metodą Permanent Link polega na

A. pomiarze z gniazda do gniazda

B. pomiarze z użyciem 2 kabli krosowych

C. pomiarze od gniazda z jednym kablem krosowym

D. żadna z wymienionych odpowiedzi nie jest prawidłowa

Administracja i eksploatacja …

Aby zapewnić bezpieczną komunikację terminalową z serwerem, powinno się skorzystać z połączenia z użyciem protokołu

A. TFTP

B. SSH

C. SFTP

D. Telnet

INF.02 Pytanie 3549

Administracja i eksploatacja …

Zachowanie kopii często odwiedzanych witryn oraz zwiększenie ochrony przez filtrowanie pewnych treści witryn internetowych można osiągnąć dzięki

A. konfiguracji serwera pośredniczącego proxy

B. używaniu systemu z uprawnieniami administratora

C. automatycznemu wyłączaniu plików cookies

D. zainstalowaniu oprogramowania antywirusowego i aktualizacji bazy wirusów

Administracja i eksploatacja …

Ile par przewodów miedzianej skrętki kategorii 5e jest używanych do transmisji danych w standardzie sieci Ethernet 100Base-TX?

A. 1

B. 3

C. 2

D. 4

Administracja i eksploatacja …

Który adres IPv4 identyfikuje urządzenie działające w sieci z adresem 14.36.64.0/20?

A. 14.36.65.1

B. 14.36.17.1

C. 14.36.80.1

D. 14.36.48.1

Administracja i eksploatacja …

Termin określający wyrównanie tekstu do prawego i lewego marginesu to

A. interlinią

B. wersalikiem

C. justowaniem

D. kapitalikiem

Administracja i eksploatacja …

Jaką maksymalną liczbę hostów można przypisać w sieci o adresie IP klasy B?

A. 16777214

B. 1022

C. 65535

D. 254

Administracja i eksploatacja …

Na dysku obok systemu Windows zainstalowano system Linux Ubuntu. W celu ustawienia kolejności uruchamiania systemów operacyjnych, konieczna jest modyfikacja zawartości

A. boot.ini

B. /etc/grub.d

C. bcdedit

D. /etc/inittab

Administracja i eksploatacja …

Który symbol przedstawia przełącznik?

A. Rys. D

B. Rys. B

C. Rys. A

D. Rys. C

Administracja i eksploatacja …

Który kabel powinien być użyty do budowy sieci w lokalach, gdzie występują intensywne pola zakłócające?

A. Koncentryczny z transmisją w paśmie podstawowym

B. Koncentryczny z transmisją szerokopasmową

C. Typu skrętka

D. Ekranowany

Administracja i eksploatacja …

Jakiego rodzaju papieru należy użyć, aby wykonać "naprasowankę" na T-shircie z własnym zdjęciem przy pomocy drukarki atramentowej?

A. transferowego

B. samoprzylepnego

C. Photo Matt

D. Photo Glossy

Administracja i eksploatacja …

Jaką rolę pełni serwer FTP?

A. udostępnianie plików

B. uzgadnianie czasu

C. nadzór nad siecią

D. zarządzanie kontami e-mail

Administracja i eksploatacja …

Ustawienia wszystkich kont użytkowników na komputerze znajdują się w gałęzi rejestru oznaczonej akronimem

A. HKLM

B. HKCR

C. HKCC

D. HKU

Administracja i eksploatacja …

Członkowie grupy Pracownicy nie mają możliwości drukowania dokumentów za pośrednictwem serwera wydruku w systemie Windows Server. Posiadają jedynie przydzielone uprawnienia 'Zarządzanie dokumentami'. Co trzeba zrobić, aby rozwiązać ten problem?

A. Dla grupy Pracownicy należy odebrać uprawnienia 'Zarządzanie dokumentami'

B. Dla grupy Pracownicy należy przyznać uprawnienia 'Drukuj'

C. Dla grupy Administratorzy należy odebrać uprawnienia 'Drukuj'

D. Dla grupy Administratorzy należy odebrać uprawnienia 'Zarządzanie drukarkami'