Filtrowanie pytań

Administracja i eksploatacja …

A. rejestr systemowy

B. właściwości uprawnień dostępu

C. przypisania dysków sieciowych

D. interfejsy sieciowe

Administracja i eksploatacja …

Jaką wartość liczbową ma BACA zapisaną w systemie heksadecymalnym?

A. 1011101011001010 (2)

B. 1100101010111010 (2)

C. 47821 (10)

D. 135316 (8)

Administracja i eksploatacja …

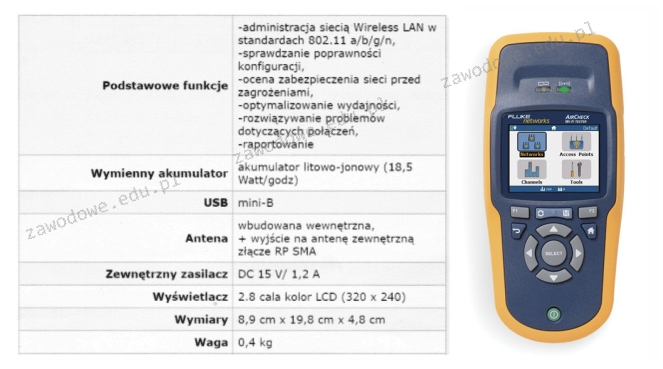

Jakie urządzenie diagnostyczne zostało zaprezentowane na ilustracji oraz opisane w specyfikacji zawartej w tabeli?

A. Multimetr cyfrowy

B. Reflektometr optyczny

C. Analizator sieci bezprzewodowych

D. Diodowy tester okablowania

Administracja i eksploatacja …

Do dynamicznej obsługi sprzętu w Linuxie jest stosowany system

A. uname

B. uptime

C. udev

D. ulink

Administracja i eksploatacja …

W trakcie konserwacji oraz czyszczenia drukarki laserowej, która jest odłączona od zasilania, pracownik serwisu komputerowego może zastosować jako środek ochrony osobistej

A. przenośny odkurzacz komputerowy

B. element mocujący

C. rękawice ochronne

D. ściereczkę do usuwania zabrudzeń

Administracja i eksploatacja …

Jak zapisuje się liczbę siedem w systemie ósemkowym?

A. 7(D)

B. 7(H)

C. 7(B)

D. 7(o)

Administracja i eksploatacja …

Wykonanie polecenia perfmon w terminalu systemu Windows spowoduje

A. uruchomienie aplikacji Monitor wydajności

B. aktualizację systemu operacyjnego przy użyciu usługi Windows Update

C. aktywację szyfrowania zawartości aktualnego folderu

D. przygotowanie kopii zapasowej systemu

Administracja i eksploatacja …

Na początku procesu uruchamiania sprzętowego komputera, wykonywany jest test

A. DOS

B. BIOS

C. POST

D. MBR

Administracja i eksploatacja …

Oblicz całkowity koszt materiałów potrzebnych do zbudowania sieci w topologii gwiazdy dla 3 komputerów z kartami sieciowymi, używając kabli o długości 2 m. Ceny materiałów są wskazane w tabeli.

| Nazwa elementu | Cena jednostkowa brutto |

|---|---|

| przełącznik | 80 zł |

| wtyk RJ-45 | 1 zł |

| przewód typu „skrętka" | 1 zł za 1 metr |

A. 89 zł

B. 249 zł

C. 252 zł

D. 92 zł

Administracja i eksploatacja …

Jakie rodzaje partycji mogą występować w systemie Windows?

A. Podstawowa, rozszerzona oraz dysk logiczny

B. Dodatkowa, podstawowa, rozszerzona, wymiany oraz dysk logiczny

C. Dodatkowa, rozszerzona, wymiany oraz dysk logiczny

D. Podstawowa, rozszerzona, wymiany, dodatkowa

Administracja i eksploatacja …

Jaką topologię fizyczną stosuje się w sieciach z topologią logiczną Token Ring?

A. Siatki

B. Magistrali

C. Pierścienia

D. Gwiazdy

Administracja i eksploatacja …

Aby sprawdzić statystyki użycia pamięci wirtualnej w systemie Linux, należy sprawdzić zawartość pliku

A. /proc/vmstat

B. pagefile.sys

C. xload

D. /etc/inittab

Administracja i eksploatacja …

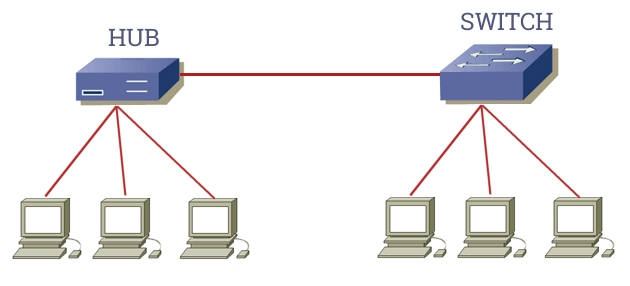

Ile kolizji domenowych występuje w sieci przedstawionej na ilustracji?

A. 1

B. 4

C. 6

D. 5

Administracja i eksploatacja …

Który z wymienionych adresów stanowi adres hosta w obrębie sieci 10.128.0.0/10?

A. 10.160.255.255

B. 10.127.255.255

C. 10.192.255.255

D. 10.191.255.255

Administracja i eksploatacja …

Jakie materiały są używane w kolorowej drukarce laserowej?

A. podajnik papieru

B. pamięć wydruku

C. przetwornik CMOS

D. kartridż z tonerem

Administracja i eksploatacja …

Jakie narzędzie w systemie Linux pozwala na wyświetlenie danych o sprzęcie zapisanych w BIOS?

A. cron

B. watch

C. dmidecode

D. debug

Administracja i eksploatacja …

Która z licencji ma charakter grupowy i pozwala instytucjom komercyjnym oraz organizacjom edukacyjnym, państwowym i charytatywnym na zakup większej ilości oprogramowania firmy Microsoft na korzystnych zasadach?

A. APSL

B. MOLP

C. MPL

D. OEM

Administracja i eksploatacja …

Jak nazywa się system, który pozwala na konwersję nazwy komputera na adres IP w danej sieci?

A. ICMP

B. DNS

C. NetBEUI

D. ARP

Administracja i eksploatacja …

Narzędzie systemu Windows wykorzystywane do interpretacji poleceń, stosujące logikę obiektową oraz cmdlety, to

A. Windows PowerShell.

B. wiersz poleceń systemu Windows.

C. konsola MMC.

D. standardowy strumień wejścia.

Administracja i eksploatacja …

Komputer jest podłączony do sieci Internet, a na jego pokładzie brak oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie zmieniając ustawień systemowych?

A. wykorzystanie skanera on-line

B. uruchomienie programu chkdsk

C. zainstalowanie skanera pamięci

D. uruchomienie zapory sieciowej

Administracja i eksploatacja …

W jakim urządzeniu elektronicznym znajduje się układ RAMDAC?

A. w zasilaczu

B. w karcie graficznej

C. w karcie dźwiękowej

D. w procesorze

Administracja i eksploatacja …

Jaki adres IP w systemie dziesiętnym odpowiada adresowi IP 10101010.00001111.10100000.11111100 zapisanemu w systemie binarnym?

A. 170.14.160.252

B. 171.15.159.252

C. 171.14.159.252

D. 170.15.160.252

Administracja i eksploatacja …

Do kategorii oprogramowania określanego jako malware (z ang. malicious software) nie zalicza się oprogramowanie typu:

A. exploit

B. keylogger

C. computer aided manufacturing

D. scumware

Administracja i eksploatacja …

Na ilustracji przedstawiono taśmę (kabel) złącza

A. ATA

B. SAS

C. SCSI

D. SATA

Administracja i eksploatacja …

Jaką funkcję pełni polecenie tee w systemie Linux?

A. Pobiera dane ze strumienia wejściowego i wysyła je do strumienia wyjściowego oraz plików.

B. Wyświetla zbiory dyskowe zapisane w postaci drzewa katalogów.

C. Pobiera dane ze strumienia i zapisuje wynik do pliku tekstowego w katalogu <i>/home</i>.

D. Wyświetla zawartość pliku tekstowego podanego jako argument polecenia.

Administracja i eksploatacja …

Co oznacza oznaczenie kabla skrętkowego S/FTP?

A. Każda para osłonięta folią

B. Skrętka bez ekranu

C. Każda para osłonięta folią i 4 pary razem w ekranie z siatki

D. Ekran wykonany z folii i siatki dla 4 par

Administracja i eksploatacja …

Ataki na systemy komputerowe, które odbywają się poprzez podstępne pozyskiwanie od użytkowników ich danych osobowych, często wykorzystywane są w postaci fałszywych komunikatów z różnych instytucji lub od dostawców usług e-płatności i innych znanych organizacji, to

A. SYN flooding

B. brute force

C. phishing

D. DDoS

Administracja i eksploatacja …

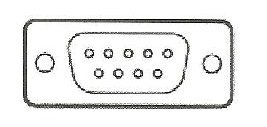

Na ilustracji przedstawiono złącze

A. FIRE WIRE

B. D-SUB

C. DVI

D. HDMI

INF.02 Pytanie 349

Administracja i eksploatacja …

Jednym z programów stosowanych do tworzenia kopii zapasowych partycji oraz dysków jest

A. Gparted

B. Norton Ghost

C. CrystalDiskInfo

D. Diskpart

Administracja i eksploatacja …

Jakie oprogramowanie do wirtualizacji jest dostępne jako rola w systemie Windows Server 2012?

A. VMware

B. Virtual PC

C. Virtual Box

D. Hyper-V

Administracja i eksploatacja …

Który z poniższych mechanizmów zapewni najwyższy stopień ochrony sieci bezprzewodowych w standardzie 802.11n?

A. WEP (Wired Equivalent Privacy)

B. WPA (Wi-Fi Protected Access)

C. WPS (Wi-Fi Protected Setup)

D. WPA2 (Wi-Fi Protected Access II)

Administracja i eksploatacja …

W jakim protokole komunikacyjnym adres nadawcy ma długość 128 bitów?

A. DNS

B. IPv4

C. UDP

D. IPv6

Administracja i eksploatacja …

W trakcie instalacji systemu Windows Serwer 2022 istnieje możliwość instalacji w trybie Core. Oznacza to, że system zostanie zainstalowany

A. tylko w trybie tekstowym.

B. w trybie tekstowym i graficznym.

C. w trybie Nano Serwer.

D. tylko w trybie graficznym.

Administracja i eksploatacja …

Co oznacza skrót WAN?

A. sieć komputerowa prywatna

B. sieć komputerowa w mieście

C. rozległa sieć komputerowa

D. sieć komputerowa lokalna

Administracja i eksploatacja …

W systemie operacyjnym pojawił się problem z driverem TWAIN, który może uniemożliwiać prawidłowe funkcjonowanie

A. drukarki

B. skanera

C. plotera

D. klawiatury

Administracja i eksploatacja …

Aby poprawić bezpieczeństwo zasobów sieciowych, administrator sieci komputerowej w firmie został zobowiązany do podziału istniejącej lokalnej sieci komputerowej na 16 podsieci. Pierwotna sieć miała adres IP 192.168.20.0 z maską 255.255.255.0. Jaką maskę sieci powinien zastosować administrator?

A. 255.255.255.248

B. 255.255.255.192

C. 255.255.255.224

D. 255.255.255.240

Administracja i eksploatacja …

Czym jest MFT w systemie plików NTFS?

A. tablica partycji dysku twardego

B. plik zawierający dane o poszczególnych plikach i folderach na danym woluminie

C. główny rekord bootowania dysku

D. główny plik indeksowy partycji

Administracja i eksploatacja …

Jakie zakresy częstotliwości określa klasa EA?

A. 300 MHz

B. 500 MHz

C. 600 MHz

D. 250 MHz

INF.02 Pytanie 359

Administracja i eksploatacja …

Jakie oprogramowanie jest zabronione do użytku na sprzęcie instytucji rządowych lub edukacyjnych?

A. Windows Defender

B. AbiWord

C. Microsoft Security Essentials

D. Microsoft Word

Administracja i eksploatacja …

Partycja w systemie Linux, która tymczasowo przechowuje dane w przypadku niedoboru pamięci RAM, to

A. swap

B. tmp

C. var

D. sys