Filtrowanie pytań

INF.02 Pytanie 5201

Administracja i eksploatacja …

A. prekompresja

B. dekompresja

C. pakowanie danych

D. archiwizacja

Administracja i eksploatacja …

Która z poniższych topologii sieciowych charakteryzuje się centralnym węzłem, do którego podłączone są wszystkie inne urządzenia?

A. Drzewo

B. Gwiazda

C. Pierścień

D. Siatka

Administracja i eksploatacja …

Aby powiększyć lub zmniejszyć rozmiar ikony na pulpicie, trzeba obracać rolką myszki, trzymając jednocześnie klawisz

A. SHIFT

B. TAB

C. ALT

D. CTRL

Administracja i eksploatacja …

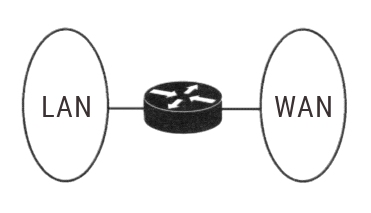

Jakie urządzenie sieciowe zostało pokazane na diagramie sieciowym?

A. przełącznik

B. modem

C. ruter

D. koncentrator

Administracja i eksploatacja …

Który z protokołów jest używany podczas rozpoczynania sesji VoIP?

A. SIP

B. MCGP

C. MIME

D. SDP

Administracja i eksploatacja …

Polecenie chmod +x test

A. odbiera wszystkim użytkownikom prawo do zapisu do pliku test.

B. nadaje prawo do odczytu pliku test jego właścicielowi.

C. ustawia pełną kontrolę nad wszystkimi plikami znajdującymi sie w katalogu test.

D. pozwala na uruchomienie pliku test przez każdego użytkownika.

Tworzenie i administrowanie s…

Aby wykonać przycisk na stronę internetową zgodnie z wzorem, potrzebne jest skorzystanie z opcji w programie do grafiki rastrowej

A. zaokrąglenie lub wybór opcji prostokąt z zaokrąglonymi rogami

B. zniekształcenia i deformacja

C. propagacja wartości

D. selekcja eliptyczna

Administracja i eksploatacja …

Który z poniższych protokołów jest wykorzystywany do uzyskiwania dynamicznych adresów IP?

A. FTP

B. DHCP

C. DNS

D. HTTP

Kwalifikacja EE8

Komentarze w kodzie źródłowym programu komputerowego mają na przykład na celu

A. dodawanie innych programów

B. wykonywanie wybranych części programu

C. dzielenie programu na sekcje

D. opisanie działania poszczególnych części programu

Administracja i eksploatacja …

Licencja CAL (Client Access License) uprawnia użytkownika do

A. nielimitowanego użytkowania programu

B. modyfikacji kodu aplikacji

C. przenoszenia programu na zewnętrzne nośniki

D. korzystania z usług oferowanych przez serwer

Administracja i eksploatacja …

W jednostce ALU do rejestru akumulatora wprowadzono liczbę dziesiętną 600. Jak wygląda jej reprezentacja w systemie binarnym?

A. 110110000

B. 111011000

C. 111110100

D. 111111101

Tworzenie i administrowanie s…

W języku SOL komenda INSERT INTO

A. wprowadza pola do tabeli

B. tworzy tabelę

C. modyfikuje rekordy ustaloną wartością

D. wprowadza dane do tabeli

Administracja i eksploatacja …

Na ilustracji zaprezentowano porty, które są częścią karty

A. telewizyjnej

B. faksmodemowej

C. dźwiękowej

D. sieciowej

Administracja i eksploatacja …

Plik tekstowy wykonaj.txt w systemie Linux zawiera: echo -n "To jest tylko " echo "jedna linijka tekstu" Aby móc wykonać polecenia znajdujące się w pliku, należy

A. zmienić nazwę pliku na wykonaj.exe

B. dodać uprawnienie +x

C. skompilować plik przy użyciu odpowiedniego kompilatora

D. zmienić nazwę pliku na wykonaj.bat

Tworzenie i administrowanie s…

Jakie zadanie wykonuje funkcja COUNT w języku SQL?

A. wyliczenie średniej wartości w danej kolumnie

B. obliczenie wartości bezwzględnej w polu liczbowym

C. liczenie znaków w polu tekstowym

D. zliczanie rekordów uzyskanych z kwerendy

Tworzenie i administrowanie s…

Które z poniższych zdań charakteryzuje grafikę wektorową?

A. Zapisywany obraz jest opisywany za pośrednictwem figur geometrycznych umieszczonych w układzie współrzędnych

B. Jest to reprezentacja obrazu przy pomocy siatki pikseli o różnych kolorach układających się w poziomie i pionie na monitorze komputera, drukarce lub innym urządzeniu wyjściowym

C. Służy do zapisu zdjęć cyfrowych

D. Może być zapisywana w formatach JPG lub PNG

Kwalifikacja EE8

Ile bitów trzeba przejąć z części hosta, aby adres IPv4 10.0.10.0/24 mógł zostać podzielony na

16 podsieci?

A. 3

B. 5

C. 2

D. 4

Administracja i eksploatacja …

Płyta główna wyposażona w gniazdo G2 będzie współpracowała z procesorem

A. Intel Core i7

B. Intel Pentium 4 EE

C. AMD Opteron

D. AMD Trinity

Administracja i eksploatacja …

Aby stworzyć las w strukturze katalogowej AD DS (Active Directory Domain Services), konieczne jest utworzenie przynajmniej

A. jednego drzewa domeny

B. czterech drzew domeny

C. trzech drzew domeny

D. dwóch drzew domeny

Administracja i eksploatacja …

Czym jest klaster komputerowy?

A. zespół komputerów działających równocześnie, tak jakby stanowiły jeden komputer

B. komputer z wieloma rdzeniami procesora

C. komputer z systemem macierzy dyskowej

D. komputer rezerwowy, na którym regularnie tworzy się kopię systemu głównego

Tworzenie i administrowanie s…

Aby uzyskać rezultaty działania skryptu napisanego w języku PHP, który jest częścią strony WWW, musi on być

A. skomponowany po stronie klienta

B. skomponowany po stronie serwera

C. zinterpretowany po stronie serwera

D. zinterpretowany po stronie klienta

Kwalifikacja EE8

Jakie funkcje pełni partycja /var w systemie Linux?

A. Jest to partycja służąca do wymiany

B. Zawiera wszystkie pliki wymagane do przeprowadzenia procesu rozruchu

C. Przechowywane są tam katalogi główne dla użytkownika

D. Zawiera katalogi z dynamicznie zmieniającymi się plikami, na przykład logi systemowe

Tworzenie i administrowanie s…

W PHP, aby poprawnie zakończyć połączenie z bazą danych MySQL, ostatnim krokiem powinno być użycie polecenia

A. mysqli_close

B. mysql_exit

C. die

D. exit

Administracja i eksploatacja …

Który standard implementacji sieci Ethernet określa sieć wykorzystującą kabel koncentryczny, z maksymalną długością segmentu wynoszącą 185 m?

A. 10Base-5

B. 100Base-T4

C. 10Base-2

D. 100Base-T2

Tworzenie i administrowanie s…

Polecenie w języku SQL w formie

ALTER TABLE 'miasta'

ADD 'kod' text;

A. zmienia nazwę tabeli miasta na kod.

B. dodaje do tabeli dwie kolumny o nazwach: kod i text.

C. dodaje do tabeli kolumnę o nazwie kod typu text.

D. w tabeli miasta zmienia nazwę kolumny kod na text.

Tworzenie i administrowanie s…

Które z zapytań SQL wybiera nazwiska z tabeli klient, które mają co najmniej jedną literę i zaczynają się od litery Z?

A. SELECT nazwisko FROM klient WHERE nazwisko LIKE 'Z%';

B. SELECT nazwisko FROM klient WHERE nazwisko LIKE 'Z_%';

C. SELECT nazwisko FROM klient WHERE nazwisko='Z_?';

D. SELECT nazwisko FROM klient WHERE nazwisko='Z?';

Tworzenie i administrowanie s…

W systemie bazy danych dotyczącej pojazdów, pole kolor w tabeli samochody może przyjmować wartości tylko z listy lakier. Aby zrealizować połączenie między tabelami samochody a lakier przez relację, należy użyć kwerendy

A. <br>ALTER TABLE samochody<br> ADD FOREIGN KEY kolor REFERENCES lakier;

B. <br>ALTER TABLE lakier<br> ADD FOREIGN KEY (barwa) REFERENCES samochody(kolor);

C. <br>ALTER TABLE samochody<br> ADD FOREIGN KEY barwa REFERENCES samochody.lakier;

D. <br>ALTER TABLE samochody<br> ADD FOREIGN KEY (kolor) REFERENCES lakier(lakierId);

Tworzenie i administrowanie s…

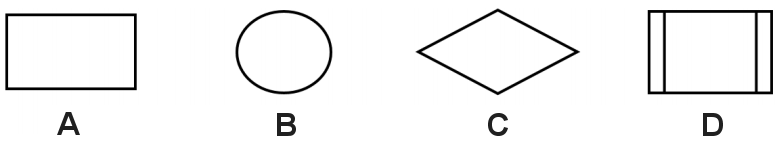

W jakim bloku powinien być umieszczony warunek pętli?

A. Opcja D

B. Opcja C

C. Opcja A

D. Opcja B

Administracja i eksploatacja …

Podczas realizacji procedury POST na wyświetlaczu ukazuje się komunikat "CMOS Battery State Low". Jakie kroki należy podjąć, aby uniknąć pojawiania się tego komunikatu w przyszłości?

A. Wymienić baterię znajdującą się na płycie głównej komputera

B. Podłączyć zasilanie z sieci

C. Właściwie skonfigurować ustawienia zasilania w CMOS

D. Zamienić akumulatory w laptopie na nowe

Administracja i eksploatacja …

To narzędzie może być wykorzystane do

A. dbania o czystość drukarki

B. pomiaru napięcia w zasilaczu

C. mierzenia długości analizowanego kabla sieciowego

D. podgrzewania i montażu elementów elektronicznych

Administracja i eksploatacja …

Jakie polecenie trzeba wydać w systemie Windows 7, aby uruchomić program Zapora systemu Windows z zabezpieczeniami zaawansowanymi bezpośrednio z wiersza poleceń?

A. perfmon.msc

B. serwices.msc

C. compmgmt.msc

D. wf.msc

Administracja i eksploatacja …

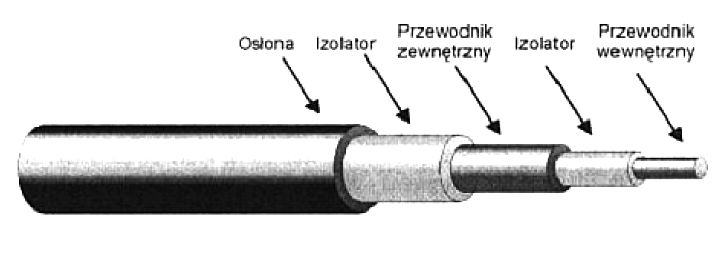

Na ilustracji pokazano przekrój kabla

A. S/UTP

B. optycznego

C. koncentrycznego

D. U/UTP

Kwalifikacja EE8

W arkuszu kalkulacyjnym w komórce A8 wprowadzono formułę "=J7+J18", a następnie skopiowano tę komórkę do E17. Jaką formę przyjmuje formuła w komórce E17?

A. N24+N31

B. N16+N27

C. L16+L18

D. G13+G23

Tworzenie i administrowanie s…

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

A. Barwienie.

B. Progowanie.

C. Krzywe.

D. Inwersja.

Kwalifikacja EE8

W firmie zainstalowano pięć komputerów o adresach kart sieciowych, podanych w poniższej tabelce. W firmie tej można zatem wyróżnić

| Adres IP | Maska |

| 10.1.61.10 | 255.0.0.0 |

| 10.2.61.11 | 255.0.0.0 |

| 10.3.63.10 | 255.0.0.0 |

| 10.4.63.11 | 255.0.0.0 |

| 10.5.63.12 | 255.0.0.0 |

A. 5 podsieci.

B. 3 podsieci.

C. 1 sieć.

D. 2 podsieci.

Administracja i eksploatacja …

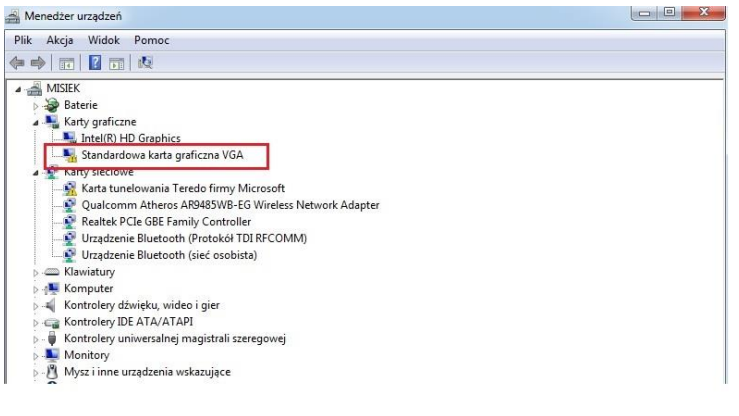

Jakie kroki powinien podjąć użytkownik, aby wyeliminować błąd zaznaczony na rysunku ramką?

A. Podłączyć monitor do portu HDMI

B. Usunąć kartę graficzną z Menedżera urządzeń

C. Zainstalować uaktualnienie Service Pack systemu operacyjnego Service Pack 1

D. Zainstalować sterownik do karty graficznej

Tworzenie i administrowanie s…

W języku JavaScript funkcja document.getElementById(id) służy do

A. umieszczenia tekstu 'id' na stronie WWW

B. uzyskania odniesienia do pierwszego elementu HTML o wskazanym id

C. sprawdzania poprawności formularza z identyfikatorem id

D. pobierania danych z pola formularza i przypisania ich do zmiennej id

Administracja i eksploatacja …

W dwóch sąsiadujących pomieszczeniach w pewnej firmie występują bardzo silne zakłócenia elektromagnetyczne. Aby osiągnąć jak największą przepustowość podczas działania istniejącej sieci LAN, jakie medium transmisyjne powinno zostać użyte?

A. fale elektromagnetyczne w zakresie podczerwieni

B. skrętkę nieekranowaną

C. kabel światłowodowy

D. kabel telefoniczny

Tworzenie i administrowanie s…

W relacyjnym modelu danych, krotki definiuje się jako

A. wiersze tabeli wyłączając wiersz nagłówkowy, w którym znajdują się nazwy kolumn

B. wszystkie wiersze w tabeli łącznie z wierszem nagłówkowym

C. liczbę rekordów w tabeli

D. wszystkie kolumny tabeli, które reprezentują atrybuty obiektu

Administracja i eksploatacja …

Który z wymienionych adresów należy do klasy C?

A. 125.9.3.234

B. 176.18.5.26

C. 196.74.6.29

D. 154.0.12.50