Filtrowanie pytań

Tworzenie i administrowanie s…

A. <ul>

B. <dd>

C. <ol>

D. <dt>

Administracja i eksploatacja …

Skaner, który został przedstawiony, należy podłączyć do komputera za pomocą złącza

A. Mini USB

B. Micro USB

C. USB-A

D. USB-B

Tworzenie i administrowanie s…

Którego atrybutu należy użyć w miejscu trzech kropek w znaczniku HTML5 <blockquote>, aby zdefiniować źródło cytatu? <blockquote ...="https://pl.wikipedia.org">

Pokojowa Nagroda Nobla jest przyznawana kandydatom, którzy wykonali największą lub najlepszą

pracę na rzecz braterstwa między narodami

</blockquote>

A. cite

B. href

C. src

D. alt

Administracja i eksploatacja …

Rzeczywistą kalibrację sprzętową monitora można wykonać

A. narzędziem systemowym do kalibracji.

B. dedykowanym do tego celu kolorymetrem.

C. narzędziem online producenta monitora.

D. luksomierzem.

Administracja i eksploatacja …

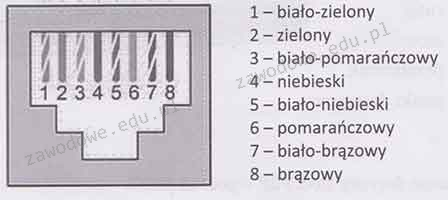

Który typ standardu zakończenia kabla w systemie okablowania strukturalnego ilustruje przedstawiony rysunek?

A. EIA/TIA 607

B. T568B

C. EIA/TIA 569

D. T568A

Kwalifikacja EE8

"Gorące podłączenie" („hot-plug”) wskazuje, że urządzenie, które jest podłączane, jest

A. zgodne z komputerem

B. funkcjonuje od razu po podłączeniu, bez potrzeby wyłączania ani restartowania systemu

C. sterowane temperaturą

D. działa po zainstalowaniu odpowiednich sterowników

Tworzenie i administrowanie s…

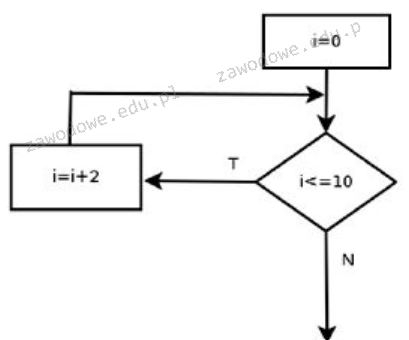

Algorytm przedstawiony na rysunku można zapisać w języku JavaScript za pomocą instrukcji

|

A. B.

B. D.

C. C.

D. A.

Administracja i eksploatacja …

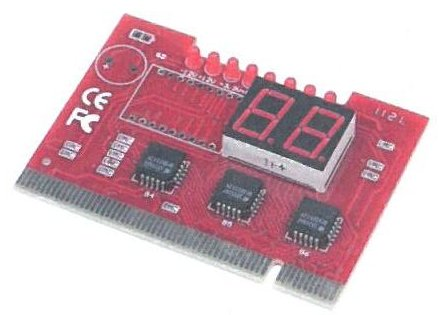

Na ilustracji zaprezentowano

A. tester płyt głównych

B. czujnik temperatury

C. sondę logiczną

D. impulsator

Administracja i eksploatacja …

Symbole i oznaczenia znajdujące się na zamieszczonej tabliczce znamionowej podzespołu informują między innymi o tym, że produkt jest

A. szkodliwy dla środowiska i nie może być wyrzucany wraz z innymi odpadami.

B. niebezpieczny i może emitować nadmierny hałas podczas pracy zestawu komputerowego.

C. przyjazny dla środowiska na etapie produkcji, użytkowania i utylizacji.

D. wykonany z aluminium i w pełni nadaje się do recyklingu.

Kwalifikacja EE8

Aby użytkownicy lokalnej sieci mogli uzyskiwać dostęp do stron WWW za pomocą protokołów http i HTTPS, brama internetowa musi umożliwiać ruch na portach

A. 80 i 434

B. 90 i 434

C. 80 i 443

D. 90 i 443

Kwalifikacja EE8

System S.M.A.R.T. jest stworzony do monitorowania funkcjonowania oraz identyfikacji usterek

A. napędów płyt CD/DVD

B. kart rozszerzeń

C. dysków twardych

D. płyty głównej

Administracja i eksploatacja …

Jakie jest właściwe IP dla maski 255.255.255.0?

A. 122.0.0.255

B. 192.168.1.1

C. 122.168.1.0

D. 192.168.1.255

Tworzenie i administrowanie s…

W języku HTML, aby stworzyć pole do wprowadzania hasła, w którym tekst jest maskowany (zastąpiony kropeczkami), należy zastosować znacznik

A. <input name="password" />

B. <form input type="password" />

C. <input type="password" />

D. <form="password" type="password" />

Administracja i eksploatacja …

Ile par kabli jest używanych w standardzie 100Base-TX do obustronnej transmisji danych?

A. 4

B. 1

C. 2

D. 8

Administracja i eksploatacja …

W komputerach stacjonarnych zamontowane są karty sieciowe Ethernet 10/100/1000 z gniazdem RJ45. Jakie medium transmisyjne powinno się zastosować w celu zbudowania sieci komputerowej zapewniającej najwyższą przepustowość?

A. Kabel UTP kategorii 5e

B. Światłowód jednomodowy

C. Kabel UTP kategorii 5

D. Światłowód wielomodowy

Administracja i eksploatacja …

Jakie urządzenie stosuje się do pomiaru rezystancji?

A. amperomierz

B. watomierz

C. woltomierz

D. omomierz

Tworzenie i administrowanie s…

Aby uniknąć występowania zduplikowanych wierszy w wyniku zapytania, należy zastosować klauzulę

A. ORDER BY

B. DISTINCT

C. UNIQUE

D. LIMIT

Kwalifikacja EE8

Licencja na system bankowy, przeznaczona wyłącznie dla jednego z banków funkcjonujących w Polsce, związana z umową zawartą z firmą tworzącą oprogramowanie, to licencja

A. wyłączna

B. dostępowa

C. niewyłączna

D. subskrypcyjna

Administracja i eksploatacja …

Z jakiej puli adresowej usługa APIPA przypisuje adres IP dla komputera z systemem Windows, jeśli w sieci nie funkcjonuje serwer DHCP?

A. 169.254.0.1 ÷ 169.254.255.254

B. 10.10.0.0 ÷ 10.10.255.255

C. 240.0.0.0 ÷ 255.255.255.255

D. 172.16.0.0 ÷ 172.31.255.255

Administracja i eksploatacja …

Jaką minimalną liczbę bitów potrzebujemy w systemie binarnym, aby zapisać liczbę heksadecymalną 110 (h)?

A. 16 bitów

B. 4 bity

C. 9 bitów

D. 3 bity

Tworzenie i administrowanie s…

Została stworzona baza danych z tabelą podzespoły, która zawiera pola: model, producent, typ, cena. W celu wyświetlenia wszystkich modeli pamięci RAM od firmy Kingston w porządku rosnącym według ceny, należy skorzystać z następującej kwerendy:

A. SELECT model FROM producent WHERE typ='RAM' OR producent='Kingston' ORDER BY podzespoly ASC

B. SELECT model FROM podzespoly WHERE typ='RAM' OR producent='Kingston' ORDER BY cena DESC

C. SELECT model FROM podzespoly WHERE typ='RAM' AND producent='Kingston' ORDER BY cena ASC

D. SELECT model FROM podzespoly WHERE typ='RAM' AND producent='Kingston' ORDER BY cena DESC

Administracja i eksploatacja …

Który z początkowych znaków w nazwie pliku w systemie Windows wskazuje na plik tymczasowy?

A. ~

B. &

C. *

D. #

Tworzenie i administrowanie s…

W języku JavaScript stworzono fragment kodu. Po uruchomieniu skryptu zmienna x

| <script> var x = 10; x++; console.log(x); </script> |

A. Będzie równa 11 i zostanie wypisana w oknie popup

B. Będzie równa 11 i zostanie wypisana w konsoli przeglądarki internetowej

C. Będzie równa 10 i zostanie wypisana w dokumencie HTML

D. Będzie równa 10 i zostanie wypisana w głównym oknie przeglądarki internetowej

Tworzenie i administrowanie s…

Za pomocą podanego zapytania w tabeli zostanie wykonane ALTER TABLE nazwa1 ADD nazwa2 DOUBLE NOT NULL;

A. Dodana kolumna nazwa2 o typie zmiennoprzecinkowym.

B. Została zmieniona nazwa kolumny z nazwa1 na nazwa2.

C. Dodana kolumna nazwa2, która nie przyjmuje wartości domyślnej.

D. Zmieniono typ kolumny nazwa2 na DOUBLE.

Administracja i eksploatacja …

Na ilustracji widoczna jest pamięć operacyjna

A. RIMM

B. RAMBUS

C. SDRAM

D. SIMM

Tworzenie i administrowanie s…

Jakie są właściwe etapy tworzenia bazy danych?

A. Zdefiniowanie celu, normalizacja, stworzenie tabel, utworzenie relacji

B. Zdefiniowanie celu, stworzenie tabel, utworzenie relacji, normalizacja

C. Zdefiniowanie celu, normalizacja, utworzenie relacji, stworzenie tabel

D. Zdefiniowanie celu, utworzenie relacji, stworzenie tabel, normalizacja

Administracja i eksploatacja …

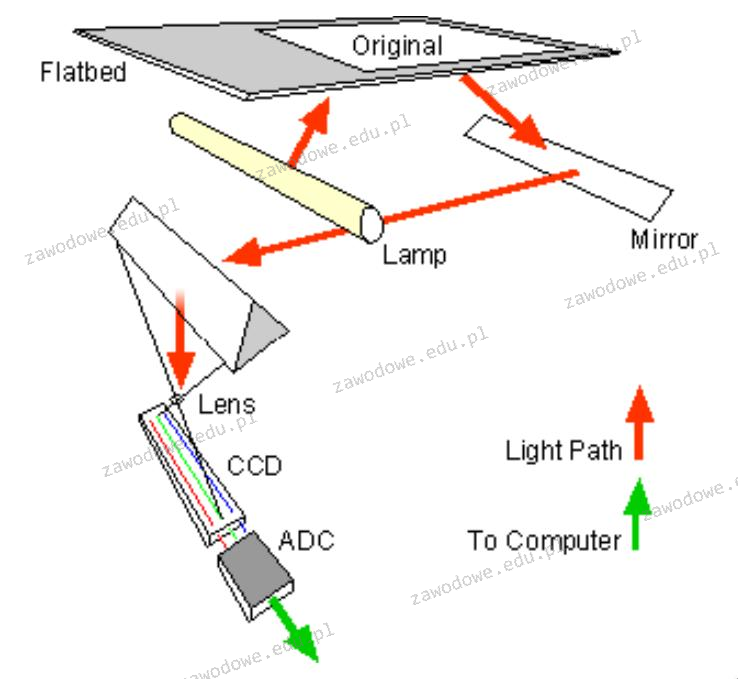

Ilustrowany schemat obrazuje zasadę funkcjonowania

A. drukarki 3D

B. drukarki laserowej

C. plotera grawerującego

D. skanera płaskiego

Tworzenie i administrowanie s…

Które z poniższych stwierdzeń dotyczy skalowania obrazu?

A. Łączy bądź pozbywa się kształtów

B. Prowadzi do zmiany wielkości obrazu bez zmiany istotnej zawartości wizualnej

C. Opiera się na modyfikacji formatu zapisu obrazu w celu zmiany metody kompresji

D. Skutkuje wycięciem z oryginalnego obrazu konkretnego fragmentu, aby uzyskać lepszy widok

Administracja i eksploatacja …

Jakim wynikiem jest suma liczb binarnych 1001101 oraz 11001?

A. 1100110

B. 1100111

C. 1000111

D. 1000110

Tworzenie i administrowanie s…

Wśród technik rozwiązywania problemów w przedsiębiorstwie znajdują się: ignorowanie, separacja, arbitraż oraz kompromis. Wskaż metodę, która szczególnie może być niebezpieczna i prowadzić do zaostrzenia konfliktu w firmie?

A. kompromis

B. separacja

C. arbitraż

D. ignorowanie

Tworzenie i administrowanie s…

Istnieje tabela o nazwie przedmioty, która zawiera kolumny ocena i uczenID. Jakie zapytanie należy wykorzystać, aby obliczyć średnią ocen ucznia z ID równym 7?

A. AVG SELECT ocena FROM przedmioty WHERE uczenID=7;

B. COUNT SELECT ocena FROM przedmioty WHERE uczenID=7;

C. SELECT AVG(ocena) FROM przedmioty WHERE uczenID=7;

D. SELECT COUNT(ocena) FROM przedmioty WHERE uczenID=7;

Tworzenie i administrowanie s…

Program napisany w języku PHP ma na celu wyliczenie średniej pozytywnych ocen ucznia w zakresie od 2 do 6. Warunek doboru ocen w pętli obliczającej średnią powinien zawierać wyrażenie logiczne

A. $ocena > 2 or $ocena < 6

B. $ocena >= 2 and $ocena <= 6

C. $ocena > 2 and $ocena < 6

D. $ocena >= 2 or $ocena <= 6

Administracja i eksploatacja …

Który z podanych adresów IPv4 należy do kategorii B?

A. 224.100.10.10

B. 192.168.1.10

C. 10.10.10.10

D. 128.100.100.10

Administracja i eksploatacja …

Aby komputery mogły udostępniać swoje zasoby w sieci, muszą mieć przypisane różne

A. serwery DNS.

B. grupy robocze.

C. maski podsieci.

D. adresy IP.

Administracja i eksploatacja …

Awaria drukarki igłowej może być spowodowana uszkodzeniem

A. dyszy.

B. elektromagnesu.

C. elektrody ładującej.

D. termorezystora.

Administracja i eksploatacja …

Jakie urządzenie powinno zostać użyte do segmentacji domeny rozgłoszeniowej?

A. Most.

B. Koncentrator.

C. Przełącznik.

D. Ruter.

Administracja i eksploatacja …

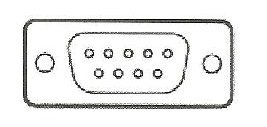

Na ilustracji przedstawiono złącze

A. FIRE WIRE

B. D-SUB

C. DVI

D. HDMI

Tworzenie i administrowanie s…

W semantycznym HTML odpowiednikiem elementu <b>, który nie tylko pogrubia tekst, ale także wskazuje na jego większe znaczenie, jest

A. <ins>

B. <mark>

C. <strong>

D. <em>

Administracja i eksploatacja …

Jakie polecenie należy wydać, aby skonfigurować statyczny routing do sieci 192.168.10.0?

A. static route 92.168.10.1 MASK 255.255.255.0 192.168.10.0 5

B. static 192.168.10.0 MASK 255.255.255.0 192.168.10.1 5 route

C. route ADD 192.168.10.0 MASK 255.255.255.0 192.168.10.1 5

D. route 192.168.10.1 MASK 255.255.255.0 192.168.10.0 5

Administracja i eksploatacja …

Mysz komputerowa z interfejsem bluetooth pracującym w klasie 2 ma teoretyczny zasięg do

A. 10 m

B. 1 m

C. 2 m

D. 100 m