Filtrowanie pytań

Administracja i eksploatacja …

A. 10.100.192.254

B. 10.100.64.254

C. 10.100.32.254

D. 10.100.128.254

Administracja i eksploatacja …

W sieciach komputerowych, gniazdo, które jednoznacznie wskazuje na dany proces na urządzeniu, stanowi połączenie

A. adresu IP i numeru sekwencyjnego danych

B. adresu fizycznego i adresu IP

C. adresu fizycznego i numeru portu

D. adresu IP i numeru portu

Kwalifikacja EE8

Specyfikacja pracy firm wymaga posługiwania się systemami plików charakteryzujących się dużym bezpieczeństwem i możliwością szyfrowania danych. W tym celu należy zastosować system operacyjny Windows:

| push(arg) – dodaje element pop() – usuwa ostatnio dodany element peek() – zwraca ostatnio dodany element bez usuwania isEmpty() – sprawdza czy istnieją dane w strukturze |

A. Server

B. NTSC

C. NC

D. 2000/XP

Administracja i eksploatacja …

Kluczowy sposób zabezpieczenia danych w sieci komputerowej przed nieautoryzowanym dostępem to

A. autoryzacja dostępu do zasobów serwera

B. realizacja kopii danych

C. tworzenie sum kontrolnych plików

D. użycie macierzy dyskowych

INF.03 Pytanie 6925

Tworzenie i administrowanie s…

Jakim protokołem można bezpiecznie przesłać pliki strony internetowej na serwer WWW?

A. IMAP

B. POP3

C. SFTP

D. Telnet

Administracja i eksploatacja …

Narzędzie pokazane na ilustracji jest używane do weryfikacji

A. płyty głównej

B. zasilacza

C. okablowania LAN

D. karty sieciowej

Administracja i eksploatacja …

Czynnikiem zagrażającym bezpieczeństwu systemu operacyjnego, który wymusza jego automatyczne aktualizacje, są

A. źle skonfigurowane uprawnienia do plików

B. niepoprawnie zainstalowane sterowniki urządzeń

C. niewłaściwe hasła użytkowników posiadających prawa administratora

D. luki w oprogramowaniu systemowym

Administracja i eksploatacja …

Zgodnie z KNR (katalogiem nakładów rzeczowych), montaż na skrętce 4-parowej modułu RJ45 oraz złącza krawędziowego wynosi 0,07 r-g, a montaż gniazd abonenckich natynkowych to 0,30 r-g. Jaki będzie całkowity koszt robocizny za zamontowanie 10 pojedynczych gniazd natynkowych z modułami RJ45, jeśli wynagrodzenie godzinowe montera-instalatora wynosi 20,00 zł?

A. 60,00 zł

B. 120,00 zł

C. 14,00 zł

D. 74,00 zł

Administracja i eksploatacja …

Która z usług umożliwia rejestrowanie oraz identyfikowanie nazw NetBIOS jako adresów IP wykorzystywanych w sieci?

A. WINS

B. DHCP

C. HTTPS

D. WAS

Tworzenie i administrowanie s…

Kwalifikatory dostępu, takie jak private, protected oraz public, określają mechanizm

A. hermetyzacji

B. przeładowania

C. polimorfizmu

D. rekurencji

Administracja i eksploatacja …

Jak wygląda liczba 51210) w systemie binarnym?

A. 10000000

B. 100000

C. 1000000

D. 1000000000

Tworzenie i administrowanie s…

Która z właściwości grafiki wektorowej jest słuszna?

A. Grafika wektorowa jest niezależna od rozdzielczości

B. Po utworzeniu nie jest możliwa edycja

C. Nie można jej przekształcić w grafikę rastrową

D. Grafika wektorowa nie podlega skalowaniu

Tworzenie i administrowanie s…

W tabeli klienci w bazie danych sklepu internetowego występują m.in. pola całkowite: punkty,

liczbaZakupow oraz pole ostatnieZakupy typu DATE. Klauzula WHERE do zapytania wybierającego klientów, którzy posiadają ponad 3000 punktów lub zrealizowali zakupy więcej niż 100 razy, a ich ostatnie zakupy miały miejsce przynajmniej w roku 2022 ma formę

A. WHERE (punkty > 3000 OR liczbaZakupow > 100) AND ostatnieZakupy >= '2022-01'

B. WHERE punkty > 3000 AND liczbaZakupow > 100 AND ostatnieZakupy >= '2022-01-01'

C. WHERE punkty > 3000 AND liczbaZakupow > 100 OR ostatnieZakupy >= '2022-01-01'

D. WHERE punkty > 3000 OR liczbaZakupow > 100 OR ostatnieZakupy >= '2022-01-01'

Administracja i eksploatacja …

Jakie są korzyści płynące z użycia systemu plików NTFS?

A. możliwość szyfrowania folderów i plików

B. zapisywanie plików z nazwami dłuższymi niż 255 znaków

C. przechowywanie tylko jednej kopii tabeli plików

D. możliwość sformatowania nośnika o niewielkiej pojemności (1,44MiB)

Administracja i eksploatacja …

Firma uzyskała zakres adresów 10.10.10.0/16. Po podzieleniu na podsieci zawierające 510 hostów, jakie są adresy podsieci z zastosowaną maską?

A. 255.255.240.0

B. 255.255.254.0

C. 255.255.253.0

D. 255.255.0.0

Kwalifikacja EE8

Które z urządzeń używanych w sieci komputerowej nie zmienia liczby kolizji domenowych?

A. Koncentrator

B. Serwer

C. Ruter

D. Przełącznik

Administracja i eksploatacja …

W dokumentacji technicznej głośników komputerowych producent może zamieścić informację, że największe pasmo przenoszenia wynosi

A. 20 W

B. 20%

C. 20 dB

D. 20 kHz

Tworzenie i administrowanie s…

Zawartość kodu w języku HTML umieszczona w ramce ilustruje zestaw

| <ol> <li>Pierwszy</li> <li>Drugi</li> <li>Trzeci</li> </ol> |

A. linków

B. skróconych

C. wypunktowanej

D. numerowanej

Administracja i eksploatacja …

Jak ustawić w systemie Windows Server 2008 parametry protokołu TCP/IP karty sieciowej, aby komputer mógł jednocześnie funkcjonować w dwóch sieciach lokalnych o różnych adresach IP?

A. Wpisać dwa adresy bramy, korzystając z zakładki "Zaawansowane"

B. Wpisać dwa adresy serwerów DNS

C. Zaznaczyć opcję "Uzyskaj adres IP automatycznie"

D. Wpisać dwa adresy IP, korzystając z zakładki "Zaawansowane"

Administracja i eksploatacja …

Która z warstw modelu ISO/OSI ma związek z protokołem IP?

A. Warstwa transportowa

B. Warstwa sieciowa

C. Warstwa fizyczna

D. Warstwa łączy danych

Tworzenie i administrowanie s…

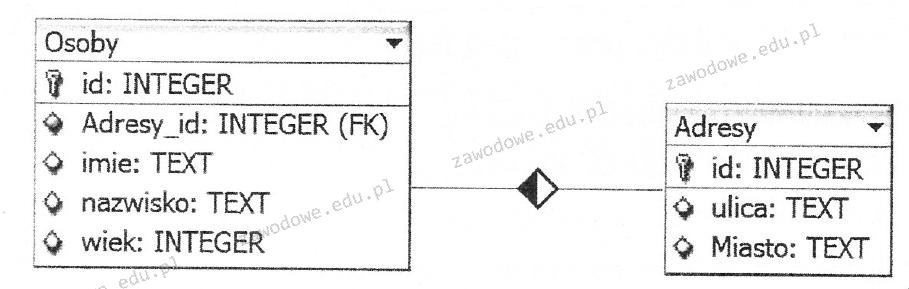

Tabele Osoby oraz Adresy są ze sobą połączone relacją typu jeden do wielu. Jakie zapytanie SQL powinno być użyte, aby poprawnie wyświetlić nazwiska oraz odpowiadające im miasta?

A. SELECT nazwisko, Miasto FROM Osoby, Adresy

B. SELECT nazwisko, Miasto FROM Osoby, Adresy WHERE Osoby.id=Adresy.id

C. SELECT nazwisko, Miasto FROM Osoby.Adresy_id=Adresy.id FROM Osoby, Adresy

D. SELECT nazwisko, Miasto FROM Osoby JOIN Adresy ON Osoby.Adresy_id=Adresy.id

Tworzenie i administrowanie s…

Które z poniższych stwierdzeń dotyczy grafiki wektorowej?

A. Może być zapisywana w formacie JPG lub PNG

B. Służy do zapisu cyfrowych zdjęć

C. Zawiera przedstawienie obrazu przy użyciu siatki składającej się z kolorowych pikseli ustawionych w pionie i poziomie na monitorze komputera, drukarce lub innym urządzeniu wyjściowym

D. Zapisywany obraz jest opisywany za pośrednictwem figur geometrycznych umieszczonych w układzie współrzędnych

Administracja i eksploatacja …

Jakie urządzenie powinno być użyte do połączenia komputerów w układzie gwiazdowym?

A. Bridge

B. Transceiver

C. Switch

D. Repeater

Administracja i eksploatacja …

Jakie polecenie w systemie operacyjnym Linux umożliwia sprawdzenie bieżącej konfiguracji interfejsu sieciowego na komputerze?

A. ping

B. ifconfig

C. ipconfig

D. tracert

Administracja i eksploatacja …

Dokumentacja końcowa dla planowanej sieci LAN powinna między innymi zawierać

A. kosztorys prac instalacyjnych

B. raport pomiarowy torów transmisyjnych

C. wykaz rysunków wykonawczych

D. założenia projektowe sieci lokalnej

Kwalifikacja EE8

Podczas skanowania reprodukcji obrazu z magazynu, na skanie pojawiły się regularne wzory, określane jako mora. Jaką funkcję skanera powinno się zastosować, aby zlikwidować morę?

A. Rozdzielczości interpolowanej

B. Odrastrowywania

C. Korekcji Gamma

D. Skanowania według krzywej tonalnej

Kwalifikacja EE8

Po udzieleniu pierwszej pomocy osobie dotkniętej porażeniem prądem elektrycznym przywrócono akcję serca. Poszkodowany ma oddech, lecz pozostaje w stanie nieprzytomnym. Jakie kroki należy podjąć później?

A. Umieścić poszkodowanego na plecach, zadzwonić po lekarza

B. Umieścić poszkodowanego na lewym boku w pozycji ustalonej, zadzwonić po lekarza i monitorować oddech co 1-2 minuty

C. Umieścić poszkodowanego na lewym boku, zadzwonić po lekarza

D. Umieścić poszkodowanego na prawym boku w pozycji ustalonej, zadzwonić po lekarza i monitorować oddech co 1-2 minuty

Administracja i eksploatacja …

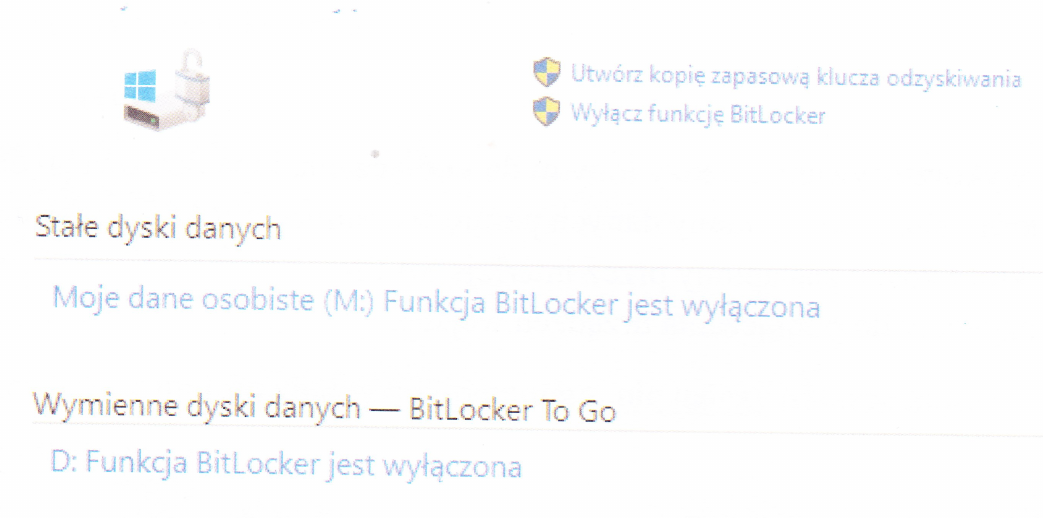

Wbudowane narzędzie dostępne w systemach Windows w edycji Enterprise lub Ultimate jest przeznaczone do

A. tworzenia kopii dysku

B. kompresji dysku

C. konsolidacji danych na dyskach

D. kryptograficznej ochrony danych na dyskach

Tworzenie i administrowanie s…

Co należy zrobić, gdy rozmiar pliku graficznego jest zbyt duży do umieszczenia w Internecie?

A. zwiększyć jego głębię kolorów

B. dodać kanał alfa

C. zmniejszyć jego rozdzielczość

D. zapisać w formacie BMP

Administracja i eksploatacja …

Aby zwiększyć lub zmniejszyć wielkość ikony na pulpicie, należy obracać kółkiem myszy, trzymając jednocześnie klawisz:

A. TAB

B. ALT

C. SHIFT

D. CTRL

Administracja i eksploatacja …

Który z poniższych protokołów reprezentuje protokół warstwy aplikacji w modelu ISO/OSI?

A. ICMP

B. UDP

C. ARP

D. FTP

Tworzenie i administrowanie s…

Według którego parametru oraz dla ilu tabel zostaną zwrócone wiersze na liście w wyniku przedstawionego zapytania?

| SELECT * FROM producent, hurtownia, sklep, serwis WHERE producent.nr_id = hurtownia.nr_id AND producent.wyrob_id = serwis.wyrob_id AND hurtownia.nr_id = sklep.nr_id AND sklep.nr_id = serwis.nr_id AND producent.nr_id = 1; |

A. Według parametru wyrób id dla wszystkich tabel.

B. Według parametru nr id wyłącznie dla trzech tabel.

C. Według parametru wyrób Jd wyłącznie dla trzech tabel.

D. Według parametru nr id dla wszystkich tabel.

Tworzenie i administrowanie s…

Który z elementów relacyjnej bazy danych, zapisany w języku SQL, może być wykorzystany w zapytaniach modyfikujących kolumny danych udostępnione jako tabela, niezależnie od tego, czy jest stworzony programowo, czy dynamicznie?

A. Trigger

B. Procedura składowa

C. Zasada

D. Funkcja zdefiniowana

Administracja i eksploatacja …

Rodzina adapterów stworzonych w technologii Powerline, pozwalająca na wykorzystanie przewodów elektrycznych w obrębie jednego domu lub mieszkania do przesyłania sygnałów sieciowych, nosi nazwę:

A. HomeOutlet

B. HomePlug

C. InternetPlug

D. InternetOutlet

Tworzenie i administrowanie s…

Jaką rozdzielczość określa jednostka ppi (ang. pixels per inch)?

A. Cyfrowych przyrządów dokonujących pomiarów.

B. Obrazów generowanych przez drukarki i plotery

C. Skanujących urządzeń.

D. Obrazów bitmapowych.

Administracja i eksploatacja …

SuperPi to aplikacja używana do oceniania

A. wydajności procesorów o podwyższonej częstotliwości

B. obciążenia oraz efektywności kart graficznych

C. poziomu niewykorzystanej pamięci operacyjnej RAM

D. sprawności dysków twardych

Administracja i eksploatacja …

Analiza tłumienia w torze transmisyjnym na kablu umożliwia ustalenie

A. różnic pomiędzy zdalnymi przesłuchami

B. spadku mocy sygnału w konkretnej parze przewodów

C. czasoprzestrzeni opóźnienia propagacji

D. błędów instalacyjnych polegających na zamianie par

Tworzenie i administrowanie s…

DOM oferuje metody oraz właściwości, które w języku JavaScript umożliwiają

A. przeprowadzanie operacji na zmiennych zawierających liczby

B. przesyłanie danych formularzy bezpośrednio do bazy danych

C. manipulację łańcuchami zdefiniowanymi w kodzie

D. pobieranie i zmianę elementów strony, która jest wyświetlana przez przeglądarkę

Administracja i eksploatacja …

Jakie rozwiązanie techniczne pozwala na transmisję danych z szybkością 1 Gb/s z zastosowaniem światłowodu?

A. 1000Base-LX

B. 100Base-FX

C. 10GBase-T

D. 10Base5

Kwalifikacja EE8

Rodzaj ataku komputerowego, który polega na zdobywaniu poufnych danych osobowych poprzez podszywanie się pod zaufaną osobę lub instytucję, to

A. spoofmg

B. phishing

C. spam

D. backscatter