Filtrowanie pytań

Tworzenie i administrowanie s…

A. Boolean

B. String

C. Float

D. Integer

Administracja i eksploatacja …

Jaką minimalną liczbę bitów potrzebujemy w systemie binarnym, aby zapisać liczbę heksadecymalną 110 (h)?

A. 4 bity

B. 3 bity

C. 16 bitów

D. 9 bitów

Kwalifikacja EE8

Jakie z wymienionych rozszerzeń jest przypisane do pliku graficznego?

A. .wav

B. .swa

C. .aif

D. .png

Tworzenie i administrowanie s…

Wskaż zdanie, które jest fałszywe w odniesieniu do poniższej definicji funkcji w języku C++?

void zamien(float &x, float &y) {

float tmp;

tmp = x;

x = y;

y = tmp;

}

A. Funkcja korzysta z parametrów przez referencję

B. Funkcja nie zwraca żadnej wartości

C. Funkcja ma dwa argumenty

D. Funkcja zwraca wartość

Tworzenie i administrowanie s…

W języku PHP pętla umieści liczby w tablicy

| $x=0; for($i=0; $i<10; $i++) { $tab[$i]=$x; $x=$x+10; } |

A. 0, 10, 20, 30, 40, 50, 60, 70, 80, 90

B. 0, 1, 2, 3, 4, 5, 6, 7, 8, 9, 10

C. 0, 1, 2, 3, 4, 5, 6, 7, 8, 9

D. 10, 20, 30, 40, 50, 60, 70, 80, 90, 100

Administracja i eksploatacja …

Jakim poleceniem w systemie Linux można utworzyć nowych użytkowników?

A. net user

B. usermod

C. usersadd

D. useradd

Administracja i eksploatacja …

Aby przeprowadzić rezerwację adresów IP w systemie Windows Server na podstawie fizycznych adresów MAC urządzeń, konieczne jest skonfigurowanie usługi

A. NAT

B. DNS

C. RRAS

D. DHCP

Administracja i eksploatacja …

Industry Standard Architecture to standard magistrali, który określa, że szerokość szyny danych wynosi:

A. 32 bitów

B. 16 bitów

C. 64 bitów

D. 128 bitów

Administracja i eksploatacja …

Najmniejszymi kątami widzenia charakteryzują się matryce monitorów typu

A. PVA

B. MVA

C. TN

D. IPS/S-IPS

Tworzenie i administrowanie s…

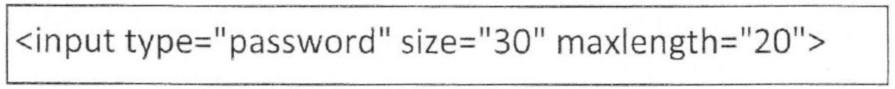

W formularzu HTML wykorzystano znacznik <input>. Wyświetlane pole będzie przeznaczone do wprowadzania maksymalnie

A. 30 znaków, które są widoczne podczas wpisywania

B. 30 znaków, które nie są widoczne w polu tekstowym

C. 20 znaków, które nie są widoczne w polu tekstowym

D. 20 znaków, które są widoczne podczas wpisywania

Tworzenie i administrowanie s…

Jednym z atrybutów tabeli ksiazki jest status czyWypozyczona, który może przyjmować dwie wartości: true lub false. Jaki typ danych będzie najbardziej odpowiedni dla tego atrybutu?

A. BOOLEAN

B. DOUBLE

C. VARCHAR(5)

D. CHAR

Administracja i eksploatacja …

Urządzeniem w zestawie komputerowym, które obsługuje zarówno dane wejściowe, jak i wyjściowe, jest

A. głośnik.

B. rysownik.

C. urządzenie do skanowania.

D. modem.

Administracja i eksploatacja …

Wskaż zewnętrzny protokół rutingu?

A. OSPF

B. BGP

C. RIP

D. IGP

Administracja i eksploatacja …

Podstawowym zadaniem mechanizmu Plug and Play jest

A. automatyczne uruchamianie ostatnio zagranej gry

B. rozpoznanie nowo podłączonego urządzenia oraz automatyczne przydzielenie mu zasobów

C. automatyczne tworzenie kopii zapasowych danych na świeżo podłączonym nośniku pamięci

D. automatyczne usuwanie sterowników, które nie były używane przez dłuższy czas

Kwalifikacja EE8

Jakie narzędzie służy do nadzorowania lokalnych sieci komputerowych?

A. SCTP

B. find

C. pwd

D. Nmap

Administracja i eksploatacja …

Najkrótszy czas dostępu charakteryzuje się

A. pamięć RAM

B. dysk twardy

C. pamięć USB

D. pamięć cache procesora

Tworzenie i administrowanie s…

Która z komórek tabeli została sformatowana przedstawionym stylem CSS zakładając, że pozostałe własności przyjmują wartości domyślne?

td {

border: 1px solid black;

padding: 15px;

height: 40px;

vertical-align: bottom;

}

| dane w tabeli | dane w tabeli | dane w tabeli | dane w tabeli | ||||

| Komórka 1 | Komórka 2 | Komórka 3 | Komórka 4 |

A. Komórka 4.

B. Komórka 3.

C. Komórka 2.

D. Komórka 1.

Kwalifikacja EE8

Jakie stwierdzenie dotyczące tablicy partycji GUID (GPT) jest poprawne?

A. Umożliwia tworzenie partycji o wielkości większej niż 2 TB

B. Nie ma limitu na liczbę tworzonych partycji

C. Wprowadzono w nim zmianę metody adresowania pamięci masowej z LBA na CHS

D. Zrezygnowano w nim z wykorzystania unikatowego identyfikatora dysku

Administracja i eksploatacja …

Jakie polecenie powinien zastosować użytkownik systemu Linux, aby wydobyć zawartość archiwum o nazwie dane.tar?

A. tar –xvf dane.tar

B. gunzip –r dane.tar

C. gzip –r dane.tar

D. tar –cvf dane.tar

Administracja i eksploatacja …

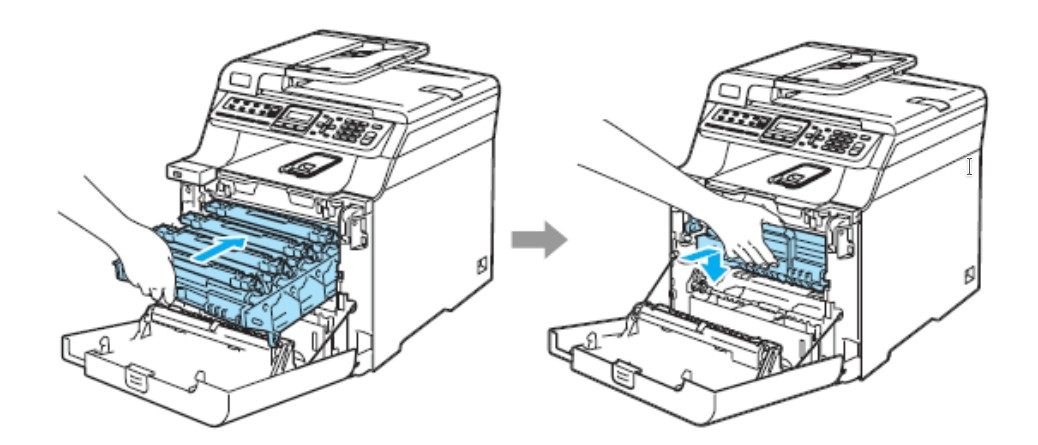

Czynność przedstawiona na ilustracjach dotyczy mocowania

A. taśmy barwiącej w drukarce igłowej

B. bębna zintegrowanego z tonerem w drukarce laserowej

C. głowicy w drukarce rozetkowej

D. kartridża w drukarce atramentowej

Administracja i eksploatacja …

Jakie narzędzie należy zastosować do podłączenia zaszycia kabla w module Keystone?

A. bit imbusowy

B. narzędzie uderzeniowe

C. praskę ręczną

D. wkrętak typu Torx

Administracja i eksploatacja …

Który z komponentów nie jest zgodny z płytą główną MSI A320M Pro-VD-S socket AM4, 1 x PCI-Ex16, 2 x PCI-Ex1, 4 x SATA III, 2 x DDR4- maks. 32 GB, 1 x D-SUB, 1x DVI-D, ATX?

A. Pamięć RAM Crucial 8GB DDR4 2400MHz Ballistix Sport LT CL16

B. Karta graficzna Radeon RX 570 PCI-Ex16 4GB 256-bit 1310MHz HDMI, DVI, DP

C. Procesor AMD Ryzen 5 1600, 3.2GHz, s-AM4, 16MB

D. Dysk twardy 500GB M.2 SSD S700 3D NAND

Administracja i eksploatacja …

Który port stosowany jest przez protokół FTP (File Transfer Protocol) do przesyłania danych?

A. 20

B. 53

C. 25

D. 69

INF.02 Pytanie 1184

Administracja i eksploatacja …

Jednym z narzędzi zabezpieczających system przed oprogramowaniem, które bez wiedzy użytkownika pozyskuje i wysyła jego autorowi dane osobowe, numery kart płatniczych, informacje o adresach stron WWW odwiedzanych przez użytkownika, hasła i używane adresy mailowe, jest program

A. Reboot Restore Rx

B. HDTune

C. FakeFlashTest

D. Spyboot Search & Destroy

Tworzenie i administrowanie s…

Jakie imiona spełniają warunki klauzuli LIKE w podanym zapytaniu?

SELECT imie FROM mieszkancy WHERE imie LIKE '_r%';

A. Arleta, Krzysztof, Krystyna, Tristan

B. Rafał, Rebeka, Renata, Roksana

C. Krzysztof, Krystyna, Romuald

D. Gerald, Jarosław, Marek, Tamara

Administracja i eksploatacja …

Ile par przewodów miedzianej skrętki kategorii 5e jest używanych do transmisji danych w standardzie sieci Ethernet 100Base-TX?

A. 2

B. 1

C. 3

D. 4

Administracja i eksploatacja …

Jak prezentuje się adres IP 192.168.1.12 w formacie binarnym?

A. 11000100.10101010.00000101.00001001

B. 11000001.10111000.00000011.00001110

C. 11000010.10101100.00000111.00001101

D. 11000000.10101000.00000001.00001100

Tworzenie i administrowanie s…

W kodzie HTML 5, w celu walidacji wartości pola <input type="text"> za pomocą wyrażenia regularnego, należy użyć atrybutu

A. pattern

B. step

C. readonly

D. value

INF.02 Pytanie 1189

Administracja i eksploatacja …

Jakie jest zadanie programu Wireshark?

A. uniemożliwienie dostępu do komputera przez sieć

B. ochrona komputera przed wirusami

C. obserwacja działań użytkowników sieci

D. analiza wydajności komponentów komputera

Administracja i eksploatacja …

Użytkownik napotyka trudności z uruchomieniem systemu Windows. W celu rozwiązania tego problemu skorzystał z narzędzia System Image Recovery, które

A. przywraca system, wykorzystując punkty przywracania

B. odzyskuje ustawienia systemowe, korzystając z kopii rejestru systemowego backup.reg

C. odtwarza system na podstawie kopii zapasowej

D. naprawia pliki startowe, używając płyty Recovery

Administracja i eksploatacja …

Podczas pracy wskaźnik przewodowej myszy optycznej nie reaguje na przesuwanie urządzenia po padzie, dopiero po odpowiednim ułożeniu myszy kursor zaczyna zmieniać położenie. Objawy te wskazują na uszkodzenie

A. ślizgaczy.

B. przycisków.

C. kabla.

D. baterii.

Tworzenie i administrowanie s…

Która metoda JavaScript służy do dodawania nowego elementu na końcu tablicy?

A. shift()

B. push()

C. unshift()

D. pop()

Administracja i eksploatacja …

Jakie polecenie w systemach Linux służy do przedstawienia konfiguracji interfejsów sieciowych?

A. ipconfig

B. ifconfig

C. tracert

D. ping

Tworzenie i administrowanie s…

Instrukcja zapisana w SQL, przedstawiona poniżej, ilustruje kwerendę: UPDATE katalog SET katalog.cena = [cena]*1.1;

A. usuwającej

B. krzyżowej

C. aktualizującej

D. dołączającej

Administracja i eksploatacja …

Jak nazywa się protokół odpowiedzialny za wysyłkę wiadomości e-mail?

A. Simple Mail Transfer Protocol

B. Internet Message Access Protocol

C. Post Office Protocol

D. File Transfer Protocol

Tworzenie i administrowanie s…

Programista stworzył pętlę w języku C++ mającą na celu obliczenie wartości 5! (5! = 1 * 2 * 3 * 4 * 5). Niestety, popełnił błąd logiczny polegający na tym, że

| int a = 1; for (int i = 1; i < 5; i++) { a = a * i; } cout << a; |

A. zmienna a powinna być ustawiona na 0 zamiast 1

B. parametr i pętli powinien być zmniejszany zamiast zwiększany

C. parametr i pętli powinien być inicjowany wartością 0, a nie 1

D. w drugim warunku pętli powinno być porównanie i < 6 zamiast i < 5

Tworzenie i administrowanie s…

Jakie polecenie w CSS wykorzystuje się do dołączenia zewnętrznego arkusza stylów?

A. open

B. include

C. require

D. import

Administracja i eksploatacja …

Aby była możliwa komunikacja pomiędzy dwiema różnymi sieciami, do których należą karty sieciowe serwera, należy w systemie Windows Server dodać rolę

A. Serwer DHCP.

B. Usługi pulpitu zdalnego.

C. Serwer DNS.

D. Dostęp zdalny.

Administracja i eksploatacja …

Jednym z typowych symptomów mogących świadczyć o nadchodzącej awarii dysku twardego jest wystąpienie

A. trzech krótkich sygnałów dźwiękowych

B. błędów zapisu i odczytu dysku

C. komunikatu CMOS checksum error

D. komunikatu Diskette drive A error

Tworzenie i administrowanie s…

Jaką rolę pełni funkcja PHP o nazwie mysql_num_rows()?

A. zwraca rekord o numerze podanym w argumencie funkcji

B. numeruje rekordy w bazie danych

C. zwraca następny rekord z wynikami zapytania

D. zwraca ilość wierszy znajdujących się w rezultacie zapytania