Filtrowanie pytań

Tworzenie i administrowanie s…

A. funkcjonalnej

B. krzyżowej

C. wybierająca

D. parametrycznej

Administracja i eksploatacja …

Jakie polecenie należy wydać, aby skonfigurować statyczny routing do sieci 192.168.10.0?

A. route 192.168.10.1 MASK 255.255.255.0 192.168.10.0 5 ADD

B. static 192.168.10.0 MASK 255.255.255.0 192.168.10.1 5 route

C. static route 92.168.10.1 MASK 255.255.255.0 192.168.10.0 5

D. route ADD 192.168.10.0 MASK 255.255.255.0 192.168.10.1 5

Tworzenie i administrowanie s…

Pierwszym etapem w procesie konwersji sygnału analogowego na cyfrowy jest

A. próbkowanie

B. filtracja

C. kwantyzacja

D. kodowanie

Administracja i eksploatacja …

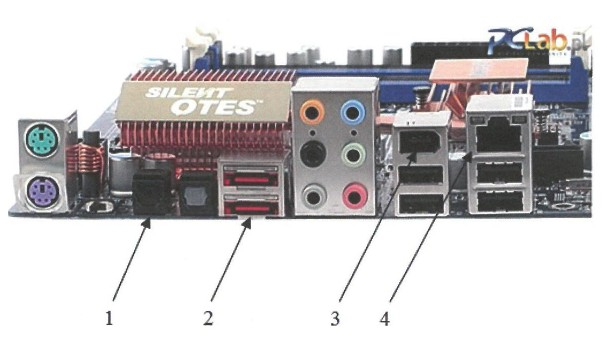

Który z portów na zaprezentowanej płycie głównej umożliwia podłączenie zewnętrznego dysku przez interfejs e-SATA?

A. 4

B. 2

C. 1

D. 3

Administracja i eksploatacja …

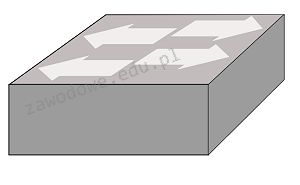

Graficzny symbol pokazany na ilustracji oznacza

A. bramę

B. przełącznik

C. koncentrator

D. most

Tworzenie i administrowanie s…

Która z poniższych funkcji zdefiniowanych w języku PHP oblicza sumę połowy wartości a i połowy wartości b?

A. function licz($a, $b) {return $a/2 + $b;}

B. function licz($a, $b) {return 2/$a + 2/$b;}

C. function licz($a, $b) {return ($a/2 + $b)/2;}

D. function licz($a, $b) {return $a/2 + $b/2;}

Tworzenie i administrowanie s…

W instrukcji warunkowej w języku JavaScript należy zweryfikować sytuację, w której zmienne a i b są większe od zera, przy czym zmienna b nie przekracza wartości 100. Taki warunek powinien być zapisany w następujący sposób:

A. if (a>0 || b> 0 || b > 100) ...

B. if (a>0 || (b> 0 && b<100)) ...

C. if (a > 0 && b > 0 && b < 100) ...

D. if (a > 0 && b > 0 || b > 100) ...

Tworzenie i administrowanie s…

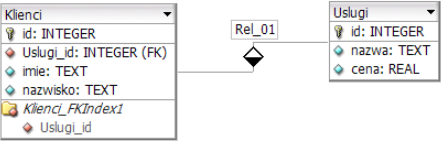

Z tabel Klienci oraz Uslugi należy wyodrębnić tylko imiona klientów oraz odpowiadające im nazwy usług, które kosztują więcej niż 10 zł. Kwerenda uzyskująca te informacje ma formę

A. SELECT imie, nazwa FROM klienci JOIN uslugi ON uslugi.id = klienci.id

B. SELECT imie, nazwa FROM klienci, uslugi WHERE cena < 10

C. SELECT imie, nazwa FROM klienci JOIN uslugi ON uslugi.id = uslugi_id

D. SELECT imie, nazwa FROM klienci JOIN uslugi ON uslugi.id = uslugi_id WHERE cena > 10

Kwalifikacja EE8

Podczas wyłączania systemu operacyjnego na ekranie ukazał się błąd, zwany bluescreenem, 0x000000F3 Bug Check 0xF3 DISORDERLY_SHUTDOWN – nieudane zamknięcie systemu, spowodowane brakiem pamięci. Taki błąd może sugerować

A. przegrzanie procesora

B. uszkodzenie partycji systemowej

C. zbyt duża liczba uruchamianych aplikacji przy starcie komputera

D. niedostateczny rozmiar pamięci wirtualnej

Tworzenie i administrowanie s…

W jaki sposób będzie uporządkowana lista stworzona z wszystkich kolumn tabeli uczniowie, obejmująca uczniów o średniej wyższej niż 5, która zostanie zwrócona jako rezultat przedstawionego zapytania?

| SELECT * FROM uczniowie WHERE srednia > 5 ORDER BY klasa DESC; |

A. Malejąco według parametru klasa

B. Malejąco według parametru srednia

C. Rosnąca według parametru klasa

D. Rosnaco według parametru srednia

Administracja i eksploatacja …

Aby telefon VoIP działał poprawnie, należy skonfigurować adres

A. IP

B. rozgłoszeniowy.

C. centrali ISDN

D. MAR/MAV

Administracja i eksploatacja …

Dokument służący do zaprezentowania oferty cenowej dla inwestora dotyczącej wykonania robót instalacyjnych sieci komputerowej, to

A. specyfikacja techniczna

B. spis prac

C. kosztorys ukryty

D. kosztorys ofertowy

Administracja i eksploatacja …

Jak przywrócić stan rejestru systemowego w edytorze Regedit, wykorzystując wcześniej utworzoną kopię zapasową?

A. Eksportuj

B. Kopiuj nazwę klucza

C. Załaduj gałąź rejestru

D. Importuj

Tworzenie i administrowanie s…

Aby stworzyć relację jeden do wielu, w tabeli po stronie wiele, co należy zdefiniować?

A. klucz podstawowy wskazujący na klucz podstawowy tabeli po stronie jeden

B. klucz sztuczny odnoszący się do kluczy podstawowych obu tabel

C. klucz obcy wskazujący na klucz obcy tabeli po stronie jeden

D. klucz obcy wskazujący na klucz podstawowy tabeli po stronie jeden

Tworzenie i administrowanie s…

Przedstawiona transformacja obrazu, w edytorze grafiki rastrowej, została wykonana przy pomocy filtru

A. redukcja szumu.

B. szum HSV.

C. rozmycia Gaussa.

D. błysk gradientowy.

Tworzenie i administrowanie s…

Podczas weryfikacji pliku HTML5 pojawił się komunikat brzmiący: "Error: Element head is missing a required instance of child element title". Co to oznacza w kontekście dokumentu?

A. element <title> nie jest konieczny.

B. element <title> nie został prawidłowo zamknięty przez </title>.

C. nie zdefiniowano obowiązkowego atrybutu title w tagu <img>.

D. nie zdefiniowano elementu <title> w sekcji <head> dokumentu.

Administracja i eksploatacja …

Które polecenie systemu Linux służy do wyświetlenia informacji o zainstalowanych podzespołach?

A. xrandr

B. mkfs

C. chsh

D. lshw

Administracja i eksploatacja …

Literowym symbolem P oznacza się

A. indukcyjność

B. rezystancję

C. częstotliwość

D. moc

Administracja i eksploatacja …

Na stronie wydrukowanej na drukarce laserowej pojawiają się jaśniejsze i ciemniejsze obszary. Aby rozwiązać problemy z nieciągłością i jakością wydruku, należy

A. wymienić bęben światłoczuły.

B. przeczyścić wentylator drukarki.

C. przeczyścić dysze drukarki.

D. wymienić nagrzewnicę.

Tworzenie i administrowanie s…

Aby właściwie skomentować podaną linię kodu w JavaScript, należy po znakach // wpisać opis

| document.getElementById("napis").innerHTML = Date(); // |

A. nieprawidłowe dane

B. wyświetlenie tekstu "Date()" w znaczniku o id = napis

C. zmiana stylu atrybutu innerHTML

D. wyświetlenie daty i czasu w znaczniku o id = napis

Tworzenie i administrowanie s…

Która z zasad walidacji stron internetowych jest niepoprawna?

A. W znacznikach nie zachodzi rozróżnienie pomiędzy dużymi a małymi literami, np. <p> i <P> są tym samym znacznikiem

B. Znaczniki, poza tymi samozamykającymi się, funkcjonują aż do momentu ich zakończenia znakiem '/', np. <p>...</p>

C. Wyłączanie znaczników powinno następować w odwrotnej kolejności do ich włączania, np. <p>....<big>...</big></p>

D. Jeżeli w instrukcji stosuje się kilka atrybutów, ich kolejność powinna odpowiadać porządkom alfabetycznym, np. <img alt="...." src="...." />

Kwalifikacja EE8

Rozważ poniższy fragment kodu w języku C++:

|

A. Typ zmiennej a

B. Adres zmiennej a

C. Wartość zmiennej a

D. Liczbę bajtów zajmowanych przez a

Administracja i eksploatacja …

Jakie polecenie pozwala na przeprowadzenie aktualizacji do nowszej wersji systemu Ubuntu Linux?

A. sudo apt-get dist-upgrade

B. upgrade install dist high

C. install source update

D. apt-get sudo su update

Administracja i eksploatacja …

Brak danych dotyczących parzystości liczby lub znaku rezultatu operacji w ALU może sugerować usterki w funkcjonowaniu

A. pamięci cache

B. wskaźnika stosu

C. tablicy rozkazów

D. rejestru flagowego

Administracja i eksploatacja …

Jakie urządzenie należy wykorzystać w sieci Ethernet, aby zredukować liczbę kolizji pakietów?

A. Bramkę VoIP

B. Przełącznik

C. Regenerator

D. Koncentrator

Tworzenie i administrowanie s…

Aby utworzyć relację wiele do wielu pomiędzy tabelami A i B, należy

A. tabela A będzie miała identyczne pola jak tabela B

B. tabelę A połączyć z tabelą B przez utworzenie kluczy obcych

C. wiele wpisów z tabeli A zduplikuje się w tabeli B

D. wprowadzić trzecią tabelę zawierającą klucze obce do tabel A i B

Tworzenie i administrowanie s…

Co to jest AJAX?

A. Język programowania służący do tworzenia stron internetowych

B. Biblioteka JavaScript do obsługi animacji i efektów wizualnych

C. System zarządzania bazą danych używany do przechowywania i manipulacji danymi

D. Technologia umożliwiająca asynchroniczne przesyłanie danych między klientem a serwerem bez przeładowania strony

Tworzenie i administrowanie s…

Wykonano następującą kwerendę na tabeli Pracownicy:

SELECT imie FROM pracownicy WHERE nazwisko = 'Kowal' OR stanowisko > 2;

Na tabeli Pracownicy, której wiersze zostały pokazane na obrazie, wykonano przedstawioną kwerendę SELECT. Które dane zostaną wybrane?

| id | imie | nazwisko | stanowisko |

|---|---|---|---|

| 1 | Anna | Kowalska | 1 |

| 2 | Monika | Nowak | 2 |

| 3 | Ewelina | Nowakowska | 2 |

| 4 | Anna | Przybylska | 3 |

| 5 | Maria | Kowal | 3 |

| 6 | Ewa | Nowacka | 4 |

A. Monika, Ewelina, Maria.

B. Anna, Maria, Ewa.

C. Tylko Maria.

D. Tylko Anna.

Administracja i eksploatacja …

Do jakiej grupy w systemie Windows Server 2008 powinien być przypisany użytkownik odpowiedzialny jedynie za archiwizację danych zgromadzonych na dysku serwera?

A. Operatorzy kopii zapasowych

B. Użytkownicy zaawansowani

C. Użytkownicy domeny

D. Użytkownicy pulpitu zdalnego

Kwalifikacja EE8

Jak brzmi termin określający niewłaściwe oprogramowanie komputerowe, które często instalowane jest bez zgody użytkownika?

A. Shareware

B. Malware

C. Freeware

D. Slackware

Tworzenie i administrowanie s…

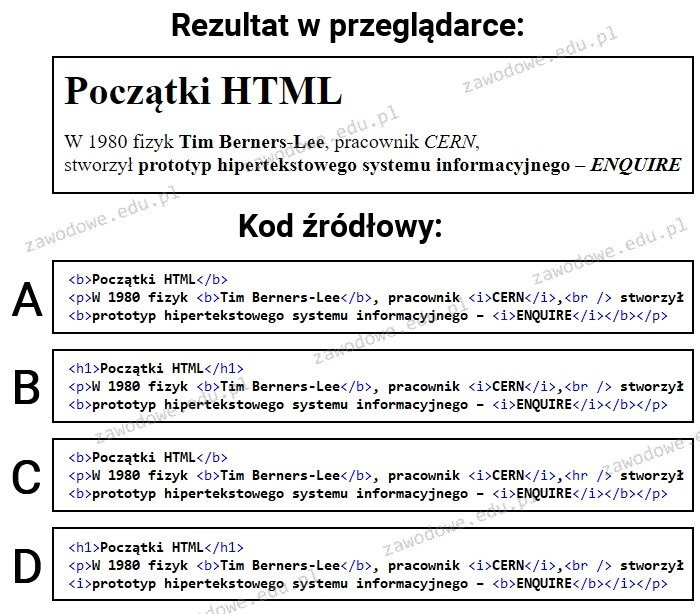

Strona internetowa została stworzona w języku XHTML. Który z poniższych kodów reprezentuje realizację zaprezentowanego fragmentu strony, jeśli nie zdefiniowano żadnych stylów CSS?

A. B

B. D

C. C

D. A

Administracja i eksploatacja …

Prezentowany komunikat pochodzi z wykonania polecenia

C:\Windows NT_SERVICE\TrustedInstaller:(F)

NT_SERVICE\TrustedInstaller:(OI)(CI)(IO)(F)

ZARZĄDZANIE NT\SYSTEM:(M)

ZARZĄDZANIE NT\SYSTEM:(OI)(CI)(IO)(F)

BUILTIN\Administratorzy:(M)

BUILTIN\Administratorzy:(OI)(CI)(IO)(F)

BUILTIN\Użytkownicy:(RX)

BUILTIN\Użytkownicy:(OI)(CI)(IO)(GR,GE)

TWÓRCA-WŁAŚCICIEL:(OI)(CI)(IO)(F)

NT_SERVICE\TrustedInstaller:(OI)(CI)(IO)(F)

ZARZĄDZANIE NT\SYSTEM:(M)

ZARZĄDZANIE NT\SYSTEM:(OI)(CI)(IO)(F)

BUILTIN\Administratorzy:(M)

BUILTIN\Administratorzy:(OI)(CI)(IO)(F)

BUILTIN\Użytkownicy:(RX)

BUILTIN\Użytkownicy:(OI)(CI)(IO)(GR,GE)

TWÓRCA-WŁAŚCICIEL:(OI)(CI)(IO)(F)

A. icacls C:Windows

B. path C:Windows

C. attrib C:Windows

D. subst C:Windows

Administracja i eksploatacja …

Medium transmisyjne oznaczone symbolem S/FTP to skrętka

A. wyłącznie z folią ekranową na czterech parach przewodów

B. z ekranem na każdej parze oraz z folią ekranową na czterech parach przewodów

C. nieekranowaną

D. z folią ekranową na każdej parze przewodów oraz z siatką na czterech parach

Kwalifikacja EE8

Zgodnie z aktualnymi normami dotyczącymi organizacji pracy przy komputerze

A. pracownicy są zobowiązani do noszenia okularów antyrefleksyjnych podczas pracy

B. osoby z wadą wzroku nie mogą pracować przy komputerach

C. należy wprowadzać przerwy trwające co najmniej 5 minut po każdej godzinie pracy przy komputerze

D. nie wolno pracować dłużej niż cztery godziny dziennie

Tworzenie i administrowanie s…

W JavaScript zdarzenie onKeydown zostanie wywołane, gdy klawisz

A. klawiatury został zwolniony

B. klawiatury został naciśnięty

C. myszki został naciśnięty

D. myszki został zwolniony

Tworzenie i administrowanie s…

Jakie imiona spełniają warunek klauzuli LIKE w zapytaniu

SELECT imie FROM mieszkancy WHERE imie LIKE 'o_%_a';

?

A. Oksana, Ola, Olga

B. Oksana, Oktawia, Olga

C. Oda, Oksana, Oktawia

D. Oktawia, Oktawian, Olga

Administracja i eksploatacja …

Jaką minimalną ilość pamięci RAM musi mieć komputer, aby móc uruchomić 64-bitowy system operacyjny Windows 7 w trybie graficznym?

A. 2GB

B. 512MB

C. 256MB

D. 1GB

Administracja i eksploatacja …

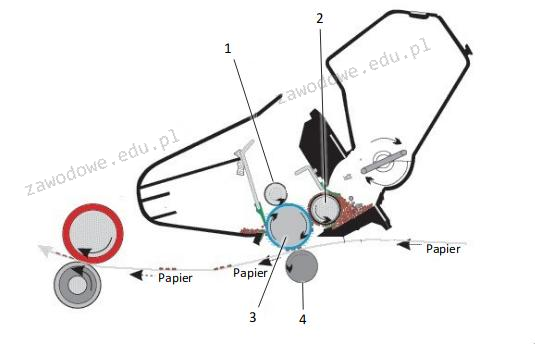

Na schemacie ilustrującym konstrukcję drukarki, w której toner jest nierównomiernie dostarczany do bębna, należy wskazać wałek magnetyczny oznaczony numerem

A. 2

B. 4

C. 1

D. 3

Administracja i eksploatacja …

Aby ustalić fizyczny adres karty sieciowej, w terminalu systemu Microsoft Windows należy wpisać komendę

A. get mac

B. ipconfig /all

C. show mac

D. ifconfig -a

Tworzenie i administrowanie s…

Jaką czynność należy wykonać przed przystąpieniem do tworzenia kopii zapasowej danych w bazie MySQL?

A. określenie systemu kodowania znaków w bazie

B. sprawdzenie integralności bazy oraz ewentualna jej naprawa

C. przyznanie uprawnień do przeglądania bazy dla Administratora

D. weryfikacja, czy baza działa wystarczająco efektywnie