Filtrowanie pytań

Kwalifikacja EE8

A. Podłączenie zewnętrznego zasilania sieciowego, włączenie laptopa, montaż baterii, instalacja systemu operacyjnego, wyłączenie laptopa po instalacji systemu operacyjnego

B. Montaż baterii, podłączenie zewnętrznego zasilania sieciowego, włączenie laptopa, instalacja systemu operacyjnego, wyłączenie laptopa po instalacji systemu operacyjnego

C. Włączenie laptopa, montaż baterii, instalacja systemu operacyjnego, podłączenie zewnętrznego zasilania sieciowego, wyłączenie laptopa po instalacji systemu operacyjnego

D. Podłączenie zewnętrznego zasilania sieciowego, włączenie laptopa, instalacja systemu operacyjnego, montaż baterii, wyłączenie laptopa po instalacji systemu operacyjnego

Tworzenie i administrowanie s…

W dokumentacji CMS WordPress znajduje się zdanie:

"Enable comments for this post"

Co oznacza to zdanie?

A. Włącz publikację wpisu.

B. Włącz możliwość dodawania komentarzy do wpisu.

C. Włącz edycję wpisu.

D. Włącz formatowanie wpisu.

Tworzenie i administrowanie s…

body{

background-image: url"rysunek.gif");

background-repeat: repeat-y;

}

W przedstawionej definicji stylu CSS, powtarzanie dotyczy

A. rysunku umieszczonego w tle strony w poziomie

B. rysunku osadzonego znacznikiem img

C. tła każdego znacznika akapitu

D. rysunku znajdującego się w tle strony w pionie

Tworzenie i administrowanie s…

Instrukcja języka PHP tworząca obiekt pkt dla zdefiniowanej w ramce klasy Punkt ma postać

| class Punkt { public $x; public $y; } |

A. Punkt() pkt;

B. pkt Punkt;

C. pkt Punkt();

D. pkt = new Punkt();

Administracja i eksploatacja …

Jaki typ plików powinien być stworzony w systemie operacyjnym, aby zautomatyzować najczęściej wykonywane zadania, takie jak kopiowanie, utworzenie pliku lub folderu?

A. Plik systemowy

B. Plik konfiguracyjny

C. Plik wsadowy

D. Plik inicjujący

Tworzenie i administrowanie s…

Ile razy zostanie wykonana zaprezentowana pętla w języku PHP, zakładając, że zmienna sterująca nie jest zmieniana wewnątrz pętli?

for ($i = 0; $i <= 10; $i++) {

// kod pętli

}

A. Nieskończenie wiele

B. 11

C. 0

D. 10

Administracja i eksploatacja …

Podczas wyboru zasilacza do komputera kluczowe znaczenie

A. Ma współczynnik kształtu obudowy

B. Maję specyfikację zainstalowanego systemu operacyjnego

C. Ma łączna moc wszystkich komponentów komputera

D. Ma rodzaj procesora

Tworzenie i administrowanie s…

Polecenie DBCC CHECKDB 'sklepAGD', Repair_fast) w systemie MS SQL Server

A. zweryfikuje spójność danej tabeli

B. potwierdzi spójność bazy danych i utworzy kopię zapasową

C. sprawdzi spójność bazy danych i naprawi uszkodzone indeksy

D. zweryfikuje spójność danej tabeli oraz naprawi uszkodzone rekordy

Administracja i eksploatacja …

W systemach operacyjnych z rodziny Windows, funkcja EFS umożliwia ochronę danych poprzez ich

A. szyfrowanie

B. kopiowanie

C. przenoszenie

D. archiwizowanie

Administracja i eksploatacja …

W drukarce laserowej do utrwalenia wydruku na papierze stosuje się

A. głowice piezoelektryczne

B. rozgrzane wałki

C. promienie lasera

D. taśmy transmisyjne

Administracja i eksploatacja …

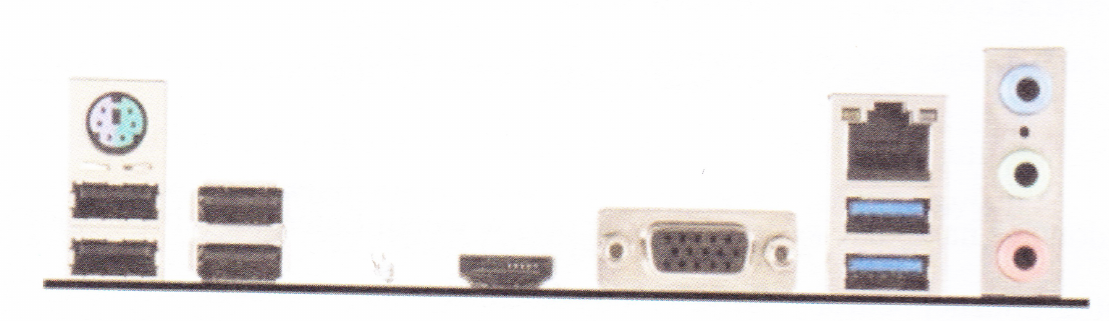

Zidentyfikuj interfejsy znajdujące się na panelu tylnym płyty głównej:

A. 2xPS2; 1xRJ45; 6xUSB 2.0, 1.1

B. 2xHDMI, 1xD-SUB, 1xRJ11, 6xUSB 2.0

C. 2xUSB 3.0; 2xUSB 2.0, 1.1; 2xDP, 1xDVI

D. 2xUSB 3.0; 4xUSB 2.0, 1.1; 1xD-SUB

Tworzenie i administrowanie s…

Który ze sposobów komentowania kodu nie jest stosowany w kodzie jako komentarz PHP?

A. <!-- komentarz -->

B. // komentarz

C. # komentarz

D. /* komentarz */

Administracja i eksploatacja …

Przedstawione na ilustracji narzędzie jest przeznaczone do

A. zdejmowania izolacji z okablowania światłowodowego.

B. łączenia okablowania światłowodowego.

C. zdejmowania izolacji z okablowania miedzianego.

D. montażu okablowania miedzianego.

Administracja i eksploatacja …

Jakie oprogramowanie nie jest przeznaczone do diagnozowania komponentów komputera?

A. Cryptic Disk

B. Everest

C. CPU-Z

D. HD Tune

Administracja i eksploatacja …

Liczba 10011001100 zaprezentowana w systemie heksadecymalnym ma formę

A. EF4

B. 998

C. 4CC

D. 2E4

Kwalifikacja EE8

W systemie binarnym liczba FFFF (w szesnastkowym systemie) reprezentuje się jako

A. 0000 0000 0000 0000

B. 1111 0000 0000 0111

C. 0010 0000 0000 0111

D. 1111 1111 1111 1111

Administracja i eksploatacja …

Który protokół jest używany do zdalnego zarządzania komputerem przez terminal w systemach Linux?

A. POP3

B. FTP

C. SMTP

D. SSH

Administracja i eksploatacja …

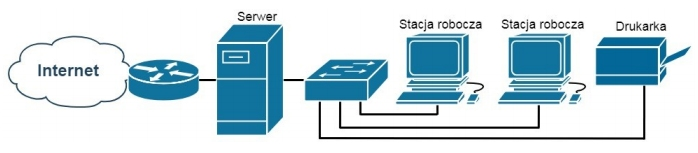

Która funkcja serwera Windows umożliwia użytkownikom końcowym sieci pokazanej na rysunku dostęp do Internetu?

A. Usługa drukowania

B. Usługa LDS

C. Usługa dzielenia

D. Usługa rutingu

Administracja i eksploatacja …

Urządzeniem, które przekształca otrzymane ramki w sygnały przesyłane później w sieci komputerowej, jest

A. karta sieciowa

B. konwerter mediów

C. punkt dostępowy

D. regenerator sygnału

Administracja i eksploatacja …

Komputer, którego serwis ma być wykonany u klienta, nie odpowiada na naciśnięcie przycisku POWER. Jakie powinno być pierwsze zadanie w planie działań związanych z identyfikacją i naprawą tej awarii?

A. odłączenie wszystkich komponentów, które nie są potrzebne do działania komputera

B. sprawdzenie, czy zasilanie w gniazdku sieciowym jest prawidłowe

C. opracowanie kosztorysu naprawy

D. przygotowanie rewersu serwisowego

Administracja i eksploatacja …

Celem złocenia styków złącz HDMI jest

A. poprawa przewodności i trwałości złącza

B. zwiększenie przepustowości ponad wartości określone przez standard

C. umożliwienie przesyłu obrazu w rozdzielczości 4K

D. stworzenie produktu o ekskluzywnym charakterze, aby zwiększyć dochody ze sprzedaży

Kwalifikacja EE8

Za przydzielanie czasu procesora do konkretnych zadań odpowiada

A. chipset

B. cache procesora

C. pamięć RAM

D. system operacyjny

Administracja i eksploatacja …

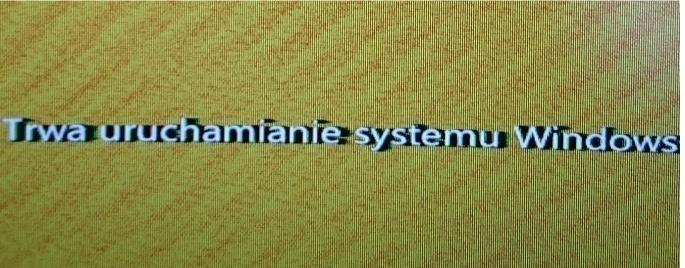

Prezentowana usterka ekranu laptopa może być spowodowana

A. uszkodzenie podświetlenia matrycy.

B. ustawieniem złej rozdzielczości ekranu.

C. uszkodzeniem taśmy łączącej matrycę z płytą główną.

D. martwymi pikselami.

Tworzenie i administrowanie s…

W aplikacji webowej komunikat powinien być wyświetlany jedynie wtedy, gdy użytkownik odwiedza stronę po raz pierwszy. Jakiej funkcji PHP należy użyć w tym przypadku?

A. mysqli_change_user

B. setcookie

C. define

D. session_destroy

Administracja i eksploatacja …

Z jakiego typu pamięci korzysta dysk SSD?

A. pamięć ferromagnetyczną

B. pamięć półprzewodnikową flash

C. pamięć bębnową

D. pamięć optyczną

Kwalifikacja EE8

Dokumentacja przedstawia system plików

"Nowoczesny system plików, który oferuje wysoką wydajność, bezpieczeństwo, niezawodność oraz zaawansowane opcje, które nie występują w żadnej wersji systemu FAT. Na przykład, dzięki standardowemu rejestrowaniu transakcji oraz metodom odzyskiwania danych, system ten zapewnia spójność woluminów. W sytuacji awarii, system korzysta z pliku dziennika oraz informacji kontrolnych, aby przywrócić spójność systemu plików."

A. NTFSB. FAT32C. EXT4D. FAT Administracja i eksploatacja … Aplikacją, która umożliwia wyświetlenie listy aktywnych urządzeń w sieci LAN, jest

A. NetstatB. Ace UtilitiesC. Ultimate BootD. Advanced IP Scaner Administracja i eksploatacja … Użytkownik zamierza zmodernizować swój komputer zwiększając ilość pamięci RAM. Zainstalowana płyta główna ma parametry przedstawione w tabeli. Wybierając dodatkowe moduły pamięci, powinien pamiętać, aby

Parametry płyty głównej Model H97 Pro4 Typ gniazda procesora Socket LGA 1150 Obsługiwane procesory Intel Core i7, Intel Core i5, Intel Core i3, Intel Pentium, Intel Celeron Chipset Intel H97 Pamięć 4 x DDR3- 1600 / 1333/ 1066 MHz, max 32 GB, ECC, niebuforowana Porty kart rozszerzeń 1 x PCI Express 3.0 x16, 3 x PCI Express x1, 2 x PCI

A. były to trzy moduły DDR2, bez systemu kodowania korekcyjnego (ang. Error Correction Code).B. dokupione moduły miały łączną pojemność większą niż 32 GB.C. w obrębie jednego banku były ze sobą zgodne tak, aby osiągnąć najwyższą wydajność.D. były to cztery moduły DDR4, o wyższej częstotliwości niż zainstalowana pamięć RAM. Kwalifikacja EE8 Jaką ilość danych można zapisać na płycie Blu-ray Disc (BD) o podwójnej warstwie?

A. 10 GBB. 50 GBC. 25 GBD. 100 GB Administracja i eksploatacja … Aby zobaczyć datę w systemie Linux, można skorzystać z komendy

A. joeB. calC. awkD. irc Administracja i eksploatacja … W przypadku awarii którego urządzenia w sieci lokalnej, cała sieć przestaje działać w topologii magistrali?

A. RouterB. Dowolny komputer klienckiC. Kabel magistraliD. Serwer DHCP Tworzenie i administrowanie s… Jaką barwę przedstawia kolor określony w modelu RGB (255, 0, 0)?

A. czerwonaB. zielonaC. niebieskaD. żółta Administracja i eksploatacja … Aby osiągnąć prędkość przesyłania danych 100 Mbps w sieci lokalnej, wykorzystano karty sieciowe działające w standardzie Fast Ethernet, kabel typu UTP o odpowiedniej kategorii oraz przełącznik (switch) zgodny z tym standardem. Taka sieć jest skonstruowana w topologii

A. STARB. IEEEC. BUSD. RING Administracja i eksploatacja … Z analizy oznaczenia pamięci DDR3 PC3-16000 można wywnioskować, że ta pamięć:

A. posiada przepustowość 16 GB/sB. działa z częstotliwością 16000 MHzC. charakteryzuje się przepustowością 160 GB/sD. działa z częstotliwością 160 MHz Administracja i eksploatacja … Przedstawiony zestaw komputerowy jest niekompletny. Który element nie został uwzględniony w tabeli, a jest niezbędny do prawidłowego działania zestawu i należy go dodać?

Lp. Nazwa podzespołu 1. Cooler Master obudowa komputerowa CM Force 500W czarna 2. Gigabyte GA-H110M-S2H, Realtek ALC887, DualDDR4-2133, SATA3, HDMI, DVI, D-Sub, LGA1151, mATX 3. Intel Core i5-6400, Quad Core, 2.70GHz, 6MB, LGA1151, 14nm, 65W, Intel HD Graphics, VGA, TRAY/OEM 4. Patriot Signature DDR4 2x4GB 2133MHz 5. Seagate BarraCuda, 3.5", 1TB, SATA/600, 7200RPM, 64MB cache 6. LG SuperMulti SATA DVD+/-R24x,DVD+RW6x,DVD+R DL 8x, bare bulk (czarny) 7. Gembird Bezprzewodowy Zestaw Klawiatura i Mysz 8. Monitor Iiyama E2083HSD-B1 19.5inch, TN, HD+, DVI, głośniki 9. Microsoft OEM Win Home 10 64Bit Polish 1pk DVD

A. Zasilacz.B. Karta graficzna.C. Wentylator procesora.D. Pamięć RAM. Tworzenie i administrowanie s… Która rozdzielczość jest wyrażana za pomocą jednostki ppi (ang. pixels per inch)?

A. Cyfrowych urządzeń wykonujących pomiary.B. Obrazów rastrowych.C. Obrazów tworzonych przez drukarki i plotery.D. Skanerów. Kwalifikacja EE8 Polecenie tracert to narzędzie diagnostyczne, które ustala

C:\>tracert wp.pl

Trasa śledzenia do wp.pl [212.77.100.101]

przewyższa maksymalną liczbę przeskoków 30

1 2 ms 3 ms 2 ms 192.168.0.1

2 * 8 ms 10 ms 10.135.96.1

3 * * * Upłynął limit czasu żądania.

4 9 ms 7 ms 10 ms upe-task-gw.task.gda.pl [153.19.0.5]

5 16 ms 9 ms 9 ms ci-wp-rtr.wp.pl [153.19.102.1]

6 91 ms * 10 ms zew.rtrd2.adm.wp-sa.pl [212.77.105.29]

7 11 ms 10 ms 11 ms www.wp.pl [212.77.100.101]

Śledzenie zakończone.

C:\>

A. możliwość diagnozowania infrastruktury systemu DNSB. poprawność konfiguracji protokołu TCP/IPC. ścieżkę do lokalizacji docelowejD. sprawność połączenia przy użyciu protokołu IPX/SPX Administracja i eksploatacja … W kontekście adresacji IPv6, użycie podwójnego dwukropka służy do

A. wielokrotnego zastąpienia dowolnych bloków zer oddzielonych blokiem jedynekB. jednorazowego zastąpienia jednego lub więcej kolejnych bloków składających się wyłącznie z zerC. wielokrotnego zastąpienia dowolnych bloków jedynekD. jednorazowego zastąpienia jednego bloku jedynek Administracja i eksploatacja … Z analizy danych przedstawionych w tabeli wynika, że efektywna częstotliwość pamięci DDR SDRAM wynosi 184 styki 64-bitowa magistrala danych Pojemność 1024 MB Przepustowość 3200 MB/s

A. 400 MHzB. 266 MHzC. 200 MHzD. 333 MHz Tworzenie i administrowanie s… Tabela odlotów zawiera dane przedstawione na ilustracji. Wykonanie zapytania SQL spowoduje zwrócenie informacji:

SELECT id FROM odloty WHERE samoloty_id > 2 AND kierunek LIKE '_a%';

id samoloty_id nr_rejsu kierunek czas dzien status_lotu 1 1 FR1646 Neapol 09:20:00 2019-07-25 wystartowal 2 1 FR1327 ALICANTE 09:10:00 2019-07-25 Opóźniony 10 min 3 2 W63425 Warszawa 09:45:00 2019-07-25 odprawa 4 3 LX5647 Londyn LT 10:03:00 2019-07-25 odprawa 5 3 LX5673 Malta 10:06:00 2019-07-25 opoznienie 20 min 6 3 LX5622 Wieden 10:13:00 2019-07-25 7 4 LH9821 Berlin 10:16:00 2019-07-25 8 4 LH9888 Hamburg 10:19:00 2019-07-25

A. 4; 5; 6; 7; 8B. zbiór pustyC. 3; 5; 8D. 5; 8

A. NTFS

B. FAT32

C. EXT4

D. FAT

Administracja i eksploatacja …

Aplikacją, która umożliwia wyświetlenie listy aktywnych urządzeń w sieci LAN, jest

A. Netstat

B. Ace Utilities

C. Ultimate Boot

D. Advanced IP Scaner

Administracja i eksploatacja …

Użytkownik zamierza zmodernizować swój komputer zwiększając ilość pamięci RAM. Zainstalowana płyta główna ma parametry przedstawione w tabeli. Wybierając dodatkowe moduły pamięci, powinien pamiętać, aby

| Parametry płyty głównej | |

|---|---|

| Model | H97 Pro4 |

| Typ gniazda procesora | Socket LGA 1150 |

| Obsługiwane procesory | Intel Core i7, Intel Core i5, Intel Core i3, Intel Pentium, Intel Celeron |

| Chipset | Intel H97 |

| Pamięć | 4 x DDR3- 1600 / 1333/ 1066 MHz, max 32 GB, ECC, niebuforowana |

| Porty kart rozszerzeń | 1 x PCI Express 3.0 x16, 3 x PCI Express x1, 2 x PCI |

A. były to trzy moduły DDR2, bez systemu kodowania korekcyjnego (ang. Error Correction Code).

B. dokupione moduły miały łączną pojemność większą niż 32 GB.

C. w obrębie jednego banku były ze sobą zgodne tak, aby osiągnąć najwyższą wydajność.

D. były to cztery moduły DDR4, o wyższej częstotliwości niż zainstalowana pamięć RAM.

Kwalifikacja EE8

Jaką ilość danych można zapisać na płycie Blu-ray Disc (BD) o podwójnej warstwie?

A. 10 GB

B. 50 GB

C. 25 GB

D. 100 GB

Administracja i eksploatacja …

Aby zobaczyć datę w systemie Linux, można skorzystać z komendy

A. joe

B. cal

C. awk

D. irc

Administracja i eksploatacja …

W przypadku awarii którego urządzenia w sieci lokalnej, cała sieć przestaje działać w topologii magistrali?

A. Router

B. Dowolny komputer kliencki

C. Kabel magistrali

D. Serwer DHCP

Tworzenie i administrowanie s…

Jaką barwę przedstawia kolor określony w modelu RGB (255, 0, 0)?

A. czerwona

B. zielona

C. niebieska

D. żółta

Administracja i eksploatacja …

Aby osiągnąć prędkość przesyłania danych 100 Mbps w sieci lokalnej, wykorzystano karty sieciowe działające w standardzie Fast Ethernet, kabel typu UTP o odpowiedniej kategorii oraz przełącznik (switch) zgodny z tym standardem. Taka sieć jest skonstruowana w topologii

A. STAR

B. IEEE

C. BUS

D. RING

Administracja i eksploatacja …

Z analizy oznaczenia pamięci DDR3 PC3-16000 można wywnioskować, że ta pamięć:

A. posiada przepustowość 16 GB/s

B. działa z częstotliwością 16000 MHz

C. charakteryzuje się przepustowością 160 GB/s

D. działa z częstotliwością 160 MHz

Administracja i eksploatacja …

Przedstawiony zestaw komputerowy jest niekompletny. Który element nie został uwzględniony w tabeli, a jest niezbędny do prawidłowego działania zestawu i należy go dodać?

| Lp. | Nazwa podzespołu |

|---|---|

| 1. | Cooler Master obudowa komputerowa CM Force 500W czarna |

| 2. | Gigabyte GA-H110M-S2H, Realtek ALC887, DualDDR4-2133, SATA3, HDMI, DVI, D-Sub, LGA1151, mATX |

| 3. | Intel Core i5-6400, Quad Core, 2.70GHz, 6MB, LGA1151, 14nm, 65W, Intel HD Graphics, VGA, TRAY/OEM |

| 4. | Patriot Signature DDR4 2x4GB 2133MHz |

| 5. | Seagate BarraCuda, 3.5", 1TB, SATA/600, 7200RPM, 64MB cache |

| 6. | LG SuperMulti SATA DVD+/-R24x,DVD+RW6x,DVD+R DL 8x, bare bulk (czarny) |

| 7. | Gembird Bezprzewodowy Zestaw Klawiatura i Mysz |

| 8. | Monitor Iiyama E2083HSD-B1 19.5inch, TN, HD+, DVI, głośniki |

| 9. | Microsoft OEM Win Home 10 64Bit Polish 1pk DVD |

A. Zasilacz.

B. Karta graficzna.

C. Wentylator procesora.

D. Pamięć RAM.

Tworzenie i administrowanie s…

Która rozdzielczość jest wyrażana za pomocą jednostki ppi (ang. pixels per inch)?

A. Cyfrowych urządzeń wykonujących pomiary.

B. Obrazów rastrowych.

C. Obrazów tworzonych przez drukarki i plotery.

D. Skanerów.

Kwalifikacja EE8

Polecenie tracert to narzędzie diagnostyczne, które ustala

C:\>tracert wp.pl

Trasa śledzenia do wp.pl [212.77.100.101]

przewyższa maksymalną liczbę przeskoków 30

1 2 ms 3 ms 2 ms 192.168.0.1

2 * 8 ms 10 ms 10.135.96.1

3 * * * Upłynął limit czasu żądania.

4 9 ms 7 ms 10 ms upe-task-gw.task.gda.pl [153.19.0.5]

5 16 ms 9 ms 9 ms ci-wp-rtr.wp.pl [153.19.102.1]

6 91 ms * 10 ms zew.rtrd2.adm.wp-sa.pl [212.77.105.29]

7 11 ms 10 ms 11 ms www.wp.pl [212.77.100.101]

Śledzenie zakończone.

C:\>

Trasa śledzenia do wp.pl [212.77.100.101]

przewyższa maksymalną liczbę przeskoków 30

1 2 ms 3 ms 2 ms 192.168.0.1

2 * 8 ms 10 ms 10.135.96.1

3 * * * Upłynął limit czasu żądania.

4 9 ms 7 ms 10 ms upe-task-gw.task.gda.pl [153.19.0.5]

5 16 ms 9 ms 9 ms ci-wp-rtr.wp.pl [153.19.102.1]

6 91 ms * 10 ms zew.rtrd2.adm.wp-sa.pl [212.77.105.29]

7 11 ms 10 ms 11 ms www.wp.pl [212.77.100.101]

Śledzenie zakończone.

C:\>

A. możliwość diagnozowania infrastruktury systemu DNS

B. poprawność konfiguracji protokołu TCP/IP

C. ścieżkę do lokalizacji docelowej

D. sprawność połączenia przy użyciu protokołu IPX/SPX

Administracja i eksploatacja …

W kontekście adresacji IPv6, użycie podwójnego dwukropka służy do

A. wielokrotnego zastąpienia dowolnych bloków zer oddzielonych blokiem jedynek

B. jednorazowego zastąpienia jednego lub więcej kolejnych bloków składających się wyłącznie z zer

C. wielokrotnego zastąpienia dowolnych bloków jedynek

D. jednorazowego zastąpienia jednego bloku jedynek

Administracja i eksploatacja …

Z analizy danych przedstawionych w tabeli wynika, że efektywna częstotliwość pamięci DDR SDRAM wynosi 184 styki 64-bitowa magistrala danych Pojemność 1024 MB Przepustowość 3200 MB/s

A. 400 MHz

B. 266 MHz

C. 200 MHz

D. 333 MHz

Tworzenie i administrowanie s…

Tabela odlotów zawiera dane przedstawione na ilustracji. Wykonanie zapytania SQL spowoduje zwrócenie informacji:

SELECT id FROM odloty WHERE samoloty_id > 2 AND kierunek LIKE '_a%';

| id | samoloty_id | nr_rejsu | kierunek | czas | dzien | status_lotu |

|---|---|---|---|---|---|---|

| 1 | 1 | FR1646 | Neapol | 09:20:00 | 2019-07-25 | wystartowal |

| 2 | 1 | FR1327 | ALICANTE | 09:10:00 | 2019-07-25 | Opóźniony 10 min |

| 3 | 2 | W63425 | Warszawa | 09:45:00 | 2019-07-25 | odprawa |

| 4 | 3 | LX5647 | Londyn LT | 10:03:00 | 2019-07-25 | odprawa |

| 5 | 3 | LX5673 | Malta | 10:06:00 | 2019-07-25 | opoznienie 20 min |

| 6 | 3 | LX5622 | Wieden | 10:13:00 | 2019-07-25 | |

| 7 | 4 | LH9821 | Berlin | 10:16:00 | 2019-07-25 | |

| 8 | 4 | LH9888 | Hamburg | 10:19:00 | 2019-07-25 |

A. 4; 5; 6; 7; 8

B. zbiór pusty

C. 3; 5; 8

D. 5; 8