Filtrowanie pytań

Administracja i eksploatacja …

A. Link aggregation.

B. Port Mirroring.

C. IP Security.

D. Bandwidth control.

Administracja i eksploatacja …

Według przedstawionego cennika, średni wydatek na zakup sprzętu do stanowiska komputerowego wynosi

A. 5000,50 zł

B. 2000,00 zł

C. 4350,00 zł

D. 6700,00 zł

Tworzenie i administrowanie s…

Po uruchomieniu poniższego fragmentu kodu PHP: echo date("Y");

na ekranie pojawi się bieżąca data zawierająca tylko:

A. miesiąc i rok

B. rok

C. dzień

D. dzień i miesiąc

Kwalifikacja EE8

Minimalna odległość pomiędzy sąsiadującymi monitorami powinna wynosić

A. 50 cm

B. 70 cm

C. 60 cm

D. 80 cm

Administracja i eksploatacja …

IMAP jest protokołem do

A. synchronizacji czasu z serwerami

B. wysyłania wiadomości e-mail

C. odbierania wiadomości e-mail

D. nadzoru nad urządzeniami sieciowymi

Tworzenie i administrowanie s…

Na stronie www znajduje się formularz, do którego należy zaimplementować następujące funkcje: walidacja: podczas wypełniania formularza w czasie rzeczywistym sprawdzana jest poprawność danych, oraz przesyłanie danych: po wypełnieniu formularza i jego zatwierdzeniu informacje są przesyłane do bazy danych na serwerze. Aby wprowadzić tę funkcjonalność w najprostszy sposób, trzeba zapisać

A. walidację w języku JavaScript, a przesyłanie danych w skrypcie PHP

B. walidację i przesyłanie danych w języku PHP

C. walidację w skrypcie PHP, a przesyłanie danych w JavaScript

D. walidację i przesyłanie danych w języku JavaScript

Tworzenie i administrowanie s…

Wskaż zapytanie, w którym dane są uporządkowane.

A. SELECT DISTINCT produkt, cena FROM artykuly;

B. SELECT imie, nazwisko FROM mieszkancy WHERE wiek > 18 ORDER BY wiek;

C. SELECT AVG(ocena) FROM uczniowie WHERE klasa = 2;

D. SELECT nazwisko FROM firma WHERE pensja > 2000 LIMIT 10;

Administracja i eksploatacja …

Do czego służy oprogramowanie Microsoft Hyper-V?

A. zdalnego łączenia z innymi hostami

B. lokalizacji zasobów w sieci

C. identyfikacji komputerów w sieci

D. wirtualizacji komputerów fizycznych

Administracja i eksploatacja …

Według modelu TCP/IP, protokoły DNS, FTP oraz SMTP zaliczają się do warstwy

A. transportowej

B. internetowej

C. aplikacji

D. dostępu do sieci

Administracja i eksploatacja …

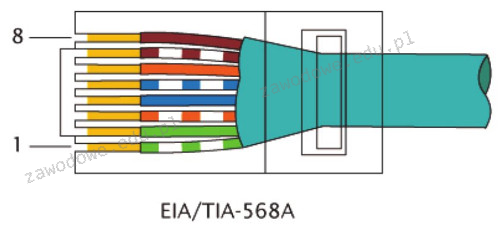

W standardzie Ethernet 100BaseTX do przesyłania danych używane są żyły kabla UTP podłączone do pinów

A. 4, 5, 6, 7

B. 1, 2, 3, 4

C. 1, 2, 3, 6

D. 1, 2, 5, 6

Tworzenie i administrowanie s…

W języku SQL przedstawiony warunek jest równoważny warunkowi

|

A. NOT (liczba < 10 AND liczba > 100)

B. liczba LIKE '10%'

C. liczba BETWEEN 10 AND 100

D. liczba IN (10, 100)

Administracja i eksploatacja …

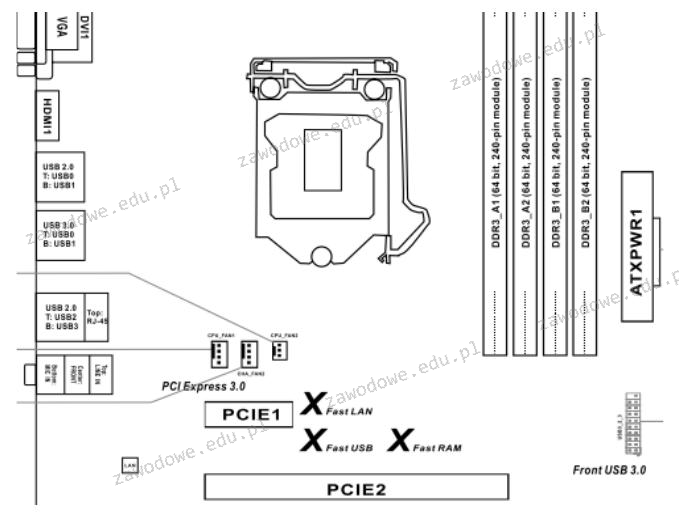

Na wskazanej płycie głównej możliwe jest zainstalowanie procesora w obudowie typu

A. LGA

B. SECC

C. SPGA

D. PGA

Kwalifikacja EE8

W programowaniu w języku C/C++ do budowy pętli wykorzystuje się instrukcję

A. switch

B. break

C. do...while

D. if...else

Kwalifikacja EE8

Rozważ poniższy fragment kodu w języku C++:

|

A. Adres zmiennej a

B. Wartość zmiennej a

C. Typ zmiennej a

D. Liczbę bajtów zajmowanych przez a

Administracja i eksploatacja …

Po zainstalowaniu z domyślnymi uprawnieniami, system Windows XP nie obsługuje formatu systemu plików

A. FAT32

B. NTFS

C. FAT16

D. EXT

Tworzenie i administrowanie s…

Programista stworzył w języku C++ pętlę mającą na celu obliczenie wartości 5! (5! = 1 * 2 * 3 * 4 * 5). Niestety, popełnił błąd logiczny, gdyż int a = 1;

for (int i=1; i < 5; i++)

{

a = a * i;

}

cout << a;

for (int i=1; i < 5; i++)

{

a = a * i;

}

cout << a;

A. W drugim parametrze pętli powinno być porównanie i < 6 zamiast i < 5.

B. Parametr i pętli powinien być zmniejszany zamiast zwiększany.

C. Zmienna a powinna być inicjowana wartością 0 zamiast 1.

D. Parametr i pętli powinien być rozpoczęty od wartości 0 zamiast 1.

Administracja i eksploatacja …

Aby sprawdzić, czy zainstalowana karta graficzna w komputerze jest przegrzewana, użytkownik ma możliwość użycia programu

A. CPU-Z

B. HD Tune

C. CHKDSK

D. Everest

Administracja i eksploatacja …

Tusz w żelu wykorzystywany jest w drukarkach

A. igłowych

B. sublimacyjnych

C. fiskalnych

D. termotransferowych

Tworzenie i administrowanie s…

Jak nazywa się platforma wspierająca rozwój oprogramowania w technologii .NET?

A. framework

B. eclipse

C. middleware

D. db2

Tworzenie i administrowanie s…

Znaczniki HTML <strong> oraz <em>, które służą do wyróżniania istotności tekstu, odpowiadają pod względem formatowania znacznikom

A. <u> oraz <sup>

B. <i> oraz <mark>

C. <b> oraz <i>

D. <b> oraz <u>

Kwalifikacja EE8

W C++ instrukcja switch jest rodzajem

A. iteracji

B. warunków

C. wyboru

D. skoków

Administracja i eksploatacja …

Protokół kontrolny z rodziny TCP/IP, który odpowiada między innymi za identyfikację usterek w urządzeniach sieciowych, to

A. SMTP

B. ICMP

C. FDDI

D. IMAP

Tworzenie i administrowanie s…

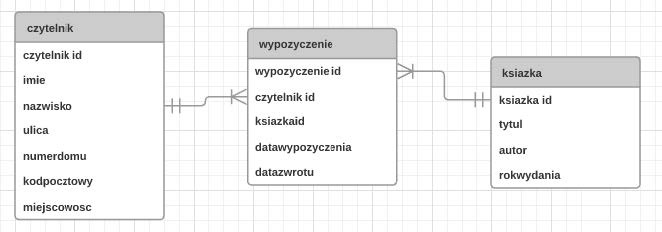

W przedstawionym diagramie bazy danych biblioteka, elementy: czytelnik, wypozyczenie i ksiazka są

A. polami.

B. atrybutami.

C. krotkami.

D. encjami.

Administracja i eksploatacja …

Jakie oprogramowanie jest używane do archiwizacji danych w systemie Linux?

A. lzma

B. tar

C. compress

D. free

Administracja i eksploatacja …

Jakie polecenie w systemie Windows należy wpisać w miejsce kropek, aby uzyskać dane przedstawione na załączonym obrazku?

C:\Windows\system32> ...................

Nazwa użytkownika Gość

Pełna nazwa

Komentarz Wbudowane konto do dostępu do komputera/domeny

Komentarz użytkownika

Kod kraju 000 (Domyślne ustawienia systemu)

Konto jest aktywne Nie

Wygasanie konta Nigdy

Hasło ostatnio ustawiano 2019-11-23 10:55:12

Ważność hasła wygasa Nigdy

Hasło może być zmieniane 2019-12-02 10:55:12

Wymagane jest hasło Nie

Użytkownik może zmieniać hasło Nie

Dozwolone stacje robocze Wszystkie

Skrypt logowania

Profil użytkownika

Katalog macierzysty

Ostatnie logowanie Nigdy

Dozwolone godziny logowania Wszystkie

Członkostwa grup lokalnych *Goście

Członkostwa grup globalnych *None

Polecenie zostało wykonane pomyślnie.

C:\Windows\system32>

C:\Windows\system32> ................... Nazwa użytkownika Gość Pełna nazwa Komentarz Wbudowane konto do dostępu do komputera/domeny Komentarz użytkownika Kod kraju 000 (Domyślne ustawienia systemu) Konto jest aktywne Nie Wygasanie konta Nigdy Hasło ostatnio ustawiano 2019-11-23 10:55:12 Ważność hasła wygasa Nigdy Hasło może być zmieniane 2019-12-02 10:55:12 Wymagane jest hasło Nie Użytkownik może zmieniać hasło Nie Dozwolone stacje robocze Wszystkie Skrypt logowania Profil użytkownika Katalog macierzysty Ostatnie logowanie Nigdy Dozwolone godziny logowania Wszystkie Członkostwa grup lokalnych *Goście Członkostwa grup globalnych *None Polecenie zostało wykonane pomyślnie. C:\Windows\system32>

A. net accounts Gość

B. net user Gość

C. net config Gość

D. net statistics Gość

Tworzenie i administrowanie s…

Taki styl CSS sprawi, że na stronie internetowej

| ul{ list-style-image: url('rys.gif'); } |

A. każdy punkt listy zyska osobne tło z grafiki rys.gif

B. rys.gif stanie się ramką dla listy nienumerowanej

C. rys.gif wyświetli się jako tło dla listy nienumerowanej

D. punkt listy nienumerowanej będzie rys.gif

Tworzenie i administrowanie s…

Aby obraz umieszczony na stronie internetowej mógł automatycznie dostosowywać się do rozmiaru ekranu, na którym jest prezentowana strona, trzeba

A. nie zmieniać obu jego wymiarów za pomocą stylów CSS

B. oba jego wymiary ustawić w pikselach

C. jego szerokość ustawić w wartościach procentowych

D. jeden z jego wymiarów określić w pikselach

Administracja i eksploatacja …

Jak określa się typ licencji, który pozwala na pełne korzystanie z programu, lecz można go uruchomić tylko przez ograniczoną, niewielką liczbę razy od momentu instalacji?

A. Donationware

B. Box

C. Adware

D. Trialware

Kwalifikacja EE8

Jeżeli adres IP komputera roboczego wynosi 176.16.50.10/26, to jaki jest adres rozgłoszeniowy oraz ile maksymalnie hostów może być w tej sieci?

A. 176.16.50.62; 63 hosty

B. 176.16.50.1; 26 hostów

C. 176.16.50.36; 6 hostów

D. 176.16.50.63; 62 hosty

Administracja i eksploatacja …

Czym jest NAS?

A. dynamiczny protokół przydzielania adresów DNS

B. technologia pozwalająca na podłączenie zasobów dyskowych do sieci komputerowej

C. serwer do synchronizacji czasu

D. protokół używany do tworzenia połączenia VPN

Administracja i eksploatacja …

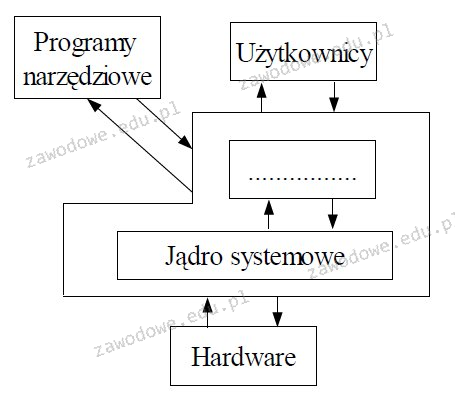

Jaki termin powinien zostać umieszczony w miejscu z kropkami na schemacie blokowym przedstawiającym strukturę systemu operacyjnego?

A. Testy wydajnościowe

B. Powłoka

C. Aplikacje użytkowe

D. Sterowniki

Tworzenie i administrowanie s…

Jakim słowem kluczowym w języku z rodziny C można przypisać alternatywną nazwę dla już istniejącego typu danych?

A. switch

B. union

C. typedef

D. enum

Administracja i eksploatacja …

Jaką funkcję pełni serwer ISA w systemie Windows?

A. Pełni funkcję firewalla

B. Służy jako system wymiany plików

C. Rozwiązuje nazwy domen

D. Jest serwerem stron WWW

Tworzenie i administrowanie s…

Aby wyszukać w tabeli Pracownicy tylko te nazwiska, które kończą się na literę "i", można zastosować kwerendę SQL

A. SELECT nazwisko FROM Pracownicy WHERE nazwisko LIKE "%i%"

B. SELECT nazwisko FROM Pracownicy WHERE nazwisko LIKE "i"

C. SELECT nazwisko FROM Pracownicy WHERE nazwisko LIKE "%i"

D. SELECT nazwisko FROM Pracownicy WHERE nazwisko LIKE "i%"

Kwalifikacja EE8

W systemie Linux folder, który powstaje w trakcie instalacji i zawiera pliki odzwierciedlające dostęp do urządzeń systemowych, nosi nazwę

A. /bin

B. /dev

C. /etc

D. /var

Tworzenie i administrowanie s…

Który efekt został zaprezentowany na filmie?

A. Zmniejszenie kontrastu zdjęcia.

B. Przenikanie zdjęć.

C. Zmiana jasności zdjęć.

D. Zwiększenie ostrości zdjęcia.

Administracja i eksploatacja …

Jakie jest tempo transferu danych dla napędu DVD przy prędkości x48?

A. 54000 KiB/s

B. 64800 KiB/s

C. 10800 KiB/s

D. 32400 KiB/s

Administracja i eksploatacja …

Protokół stosowany w sieciach komputerowych do zarządzania zdalnym terminalem w modelu klient-serwer, który nie gwarantuje bezpieczeństwa przekazywanych danych i funkcjonuje tylko w formacie tekstowym, to

A. Telnet

B. Secure Shell

C. Remote Desktop Protocol

D. Internet Protocol

INF.02 Pytanie 3959

Administracja i eksploatacja …

Aby skutecznie zabezpieczyć system operacyjny przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego konieczne jest

A. aktualizowanie oprogramowania i baz wirusów oraz regularne skanowanie systemu

B. zainstalowanie dodatkowego programu antywirusowego dla zwiększenia bezpieczeństwa

C. wykupienie licencji na oprogramowanie antywirusowe i korzystanie z programu chkdsk

D. niedostarczanie swojego hasła dostępowego oraz wykonywanie defragmentacji dysków twardych

Kwalifikacja EE8

W trakcie testów nowego oprogramowania ujawniło się, że nie funkcjonuje ono poprawnie. Jakie narzędzie powinno się zastosować do identyfikacji błędów wykonania?

A. Debuggera

B. Linkera

C. Konwertera

D. Kompilatora