Filtrowanie pytań

Administracja i eksploatacja …

A. cd

B. ln

C. tr

D. df

Administracja i eksploatacja …

Jaką usługę trzeba zainstalować na serwerze, aby umożliwić korzystanie z nazw domen?

A. DHCP

B. DNS

C. SNTP

D. AD

Administracja i eksploatacja …

Aby chronić systemy sieciowe przed zewnętrznymi atakami, należy zastosować

A. narzędzie do zarządzania połączeniami

B. serwer DHCP

C. zapory sieciowej

D. protokół SSH

Tworzenie i administrowanie s…

W formularzu wartość z pola input o typie number została przypisana do zmiennej a i następnie przetworzona w skrypcie JavaScript w poniższy sposób. Jaki typ będzie miała zmienna z?

| var z = parseFloat(a); |

A. napisowego

B. zmiennoprzecinkowego

C. NaN

D. liczbowego, całkowitego

Administracja i eksploatacja …

Aby skonfigurować i dostosować środowisko graficzne GNOME w różnych dystrybucjach Linux, należy użyć programu

A. GNOMON 3D

B. GNOME Tweak Tool

C. GIGODO Tools

D. GNU Compiller Collection

Administracja i eksploatacja …

Który z podanych adresów IP należy do klasy A?

A. 169.255.2.1

B. 192.0.2.1

C. 134.16.0.1

D. 119.0.0.1

Administracja i eksploatacja …

Jaką maksymalną prędkość przesyłania danych osiągają urządzenia zgodne ze standardem 802.11g?

A. 54 Mb/s

B. 108 Mb/s

C. 150 Mb/s

D. 11 Mb/s

Kwalifikacja EE8

W arkuszu kalkulacyjnym, aby w komórce pokazać bieżącą datę, należy wpisać do tej komórki

A. funkcję, która wyświetla aktualny czas modyfikacji pliku arkusza.

B. formułę, która pokazuje bieżący czas.

C. formułę, która pokazuje bieżącą datę modyfikacji pliku arkusza.

D. funkcję, która wyświetla bieżącą datę dla danego typu arkusza kalkulacyjnego.

Administracja i eksploatacja …

Do jakiego pomiaru wykorzystywany jest watomierz?

A. natężenia prądu elektrycznego

B. napięcia prądu elektrycznego

C. rezystancji

D. mocy czynnej

Administracja i eksploatacja …

Granice domeny kolizyjnej nie są określane przez porty takich urządzeń jak

A. router

B. przełącznik (ang. switch)

C. most (ang. bridge)

D. koncentrator (ang. hub)

Tworzenie i administrowanie s…

Jednym z rodzajów testów jednostkowych jest badanie ścieżek, które polega na

A. ustaleniu punktu startowego i końcowego oraz analizie możliwych tras pomiędzy tymi punktami

B. stworzeniu kilku zbiorów danych o analogicznym sposobie przetwarzania i wykorzystaniu ich do przeprowadzenia testu

C. sprawdzaniu wartości granicznych zbioru danych

D. analizie obiektów pod kątem inicjalizacji oraz uwalniania pamięci

Kwalifikacja EE8

Ataki na systemy komputerowe, które polegają na podstępnym wyłudzaniu od użytkowników ich prywatnych danych, zazwyczaj za pomocą fałszywych komunikatów od różnych instytucji lub dostawców usług płatniczych oraz innych powszechnie znanych organizacji, nazywamy

A. brute force

B. DDoS

C. phishing

D. SYN flooding

Administracja i eksploatacja …

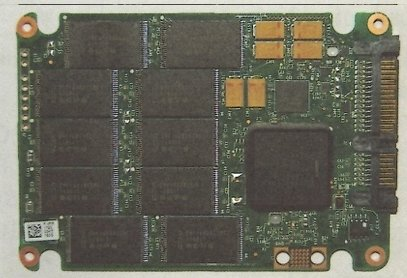

Element systemu komputerowego przedstawiony na ilustracji to

A. moduł pamięci Cache

B. GPU

C. dysk SSD

D. karta graficzna do laptopa

Administracja i eksploatacja …

Wskaż urządzenie, które powinno być użyte do połączenia dwóch komputerów z siecią Internet poprzez lokalną sieć Ethernet, gdy dysponujemy jedynie jednym adresem IP

A. Switch LAN

B. Splitter ADSL

C. Modem ISDN

D. Router LAN

Administracja i eksploatacja …

Jakie działanie nie przyczynia się do personalizacji systemu operacyjnego Windows?

A. Ustawienie rozmiaru pliku wymiany

B. Konfigurowanie opcji wyświetlania pasków menu i narzędziowych

C. Zmiana koloru lub kilku współczesnych kolorów jako tło pulpitu

D. Wybór domyślnej przeglądarki internetowej

Administracja i eksploatacja …

Jakiego typu rozbudowa serwera wymaga zainstalowania dodatkowych sterowników?

A. Dodanie pamięci RAM

B. Instalacja kolejnego procesora

C. Montaż kolejnej karty sieciowej

D. Dodanie dysków fizycznych

Kwalifikacja EE8

W C++ numerowanie elementów tablicy rozpoczyna się od

A. zera.

B. końca.

C. dwóch.

D. jedynki.

Administracja i eksploatacja …

Jak nazywa się rodzaj licencji, który sprawia, że program jest w pełni funkcjonalny, ale można go uruchomić jedynie określoną, niewielką liczbę razy od momentu instalacji?

A. Trialware.

B. Donationware.

C. Adware.

D. Box.

Administracja i eksploatacja …

Jak nazywa się standard podstawki procesora bez nóżek?

A. SPGA

B. PGA

C. LGA

D. CPGA

Tworzenie i administrowanie s…

Atrybut, który definiuje lokalizację pliku graficznego w znaczniku <img>, to

A. alt

B. link

C. src

D. href

Administracja i eksploatacja …

Aby skonfigurować wolumin RAID 5 na serwerze, wymagane jest minimum

A. 3 dyski

B. 4 dyski

C. 2 dyski

D. 5 dysków

Tworzenie i administrowanie s…

W poniższym zapisie CSS kolor zielony zostanie zastosowany do

| h2 { background-color: green; } |

A. tła tekstu nagłówka drugiego poziomu

B. czcionki nagłówka drugiego poziomu

C. czcionki wszystkich nagłówków na stronie

D. tła całej witryny

Administracja i eksploatacja …

Główną metodą ochrony sieci komputerowej przed zagrożeniem z zewnątrz jest zastosowanie

A. programu antywirusowego

B. blokady portu 80

C. serwera Proxy

D. zapory sieciowej

Administracja i eksploatacja …

Jaki adres IPv6 jest poprawny?

A. 1234.9ABC.123.DEF4

B. 1234-9ABC-123-DEF4

C. 1234:9ABC::123:DEF4

D. 1234:9ABC::123::DEF4

Tworzenie i administrowanie s…

Instrukcja w języku SQL GRANT ALL PRIVILEGES ON klienci TO pracownik

GRANT ALL PRIVILEGES ON klienci TO pracownikA. Odbiera wszystkie uprawnienia pracownikowi do tabeli klienci

B. Przenosi uprawnienia z grupy klienci na użytkownika pracownik

C. Przyznaje uprawnienia grupie klienci do tabeli pracownik

D. Przyznaje wszystkie uprawnienia do tabeli klienci użytkownikowi pracownik

Kwalifikacja EE8

Rejestr mikroprocesora, znany jako licznik rozkazów, przechowuje

A. ilość cykli zegara, liczonych od początku działania programu.

B. adres następnego rozkazu, który ma być wykonany.

C. liczbę rozkazów, które pozostały do zrealizowania do zakończenia programu.

D. liczbę rozkazów, które procesor wykonał do tej pory.

Tworzenie i administrowanie s…

Na podstawie jakiego parametru oraz z ilu tabel będą zwrócone wiersze w wyniku podanego zapytania?

| SELECT * FROM producent, hurtownia, sklep, serwis WHERE producent.nr_id = hurtownia.nr_id AND producent.wyrob_id = serwis.wyrob_id AND hurtownia.nr_id = sklep.nr_id AND sklep.nr_id = serwis.nr_id AND producent.nr_id = 1; |

A. Na podstawie parametru wyrob_id tylko dla trzech tabel

B. Na podstawie parametru wyrob_id tylko dla trzech tabel

C. Na podstawie parametru nr_id tylko dla trzech tabel

D. Na podstawie parametru nr_id dla wszystkich tabel

Administracja i eksploatacja …

Jak określa się niechciane oprogramowanie komputerowe, które zwykle instaluje się bez wiedzy użytkownika?

A. Shareware

B. Malware

C. Slackware

D. Freeware

Kwalifikacja EE8

Deklaracja zmiennej liczbowej poprzedzona słowem kluczowym unsigned w poniższej postaci sprawi, że w języku C

| unsigned int x; |

A. zmienna x będzie przyjmowała wartości z przedziału o połowę mniejszego niż przewiduje typ int.

B. zmienna x będzie przyjmowała wartości bez znaku, czyli albo dodatnie albo ujemne w zależności od tego jaką pierwszą wartość jej się przypisze.

C. będzie to stała liczbowa o nazwie x.

D. zmienna x będzie przyjmowała wartości nieujemne.

Administracja i eksploatacja …

Aby zapobiec uszkodzeniom układów scalonych przy serwisie sprzętu komputerowego, należy korzystać z

A. opaski antystatycznej

B. skórzanych rękawiczek

C. gumowych rękawiczek

D. okularów ochronnych

Kwalifikacja EE8

Jakie jest równoważne przedstawienie 232 bajtów?

A. 8 GB

B. 4 GiB

C. 2 GB

D. 1 GiB

Administracja i eksploatacja …

Jakie polecenie powinno być użyte do obserwacji lokalnych połączeń?

A. host

B. netstat

C. route add

D. dir

Tworzenie i administrowanie s…

Które z poniższych twierdzeń najlepiej opisuje klasę Owoc zdefiniowaną w PHP i przedstawioną w kodzie?

class Owoc {

public $nazwa;

private $kolor;

function set_nazwa($nazwa) {

$this->nazwa = $nazwa;

}

}

public $nazwa;

private $kolor;

function set_nazwa($nazwa) {

$this->nazwa = $nazwa;

}

}

A. Zawiera jedno pole oraz dwie metody, przy czym jedna z metod ma zakres prywatny

B. Zawiera dwa pola oraz jedną metodę, pole kolor ma widoczność ograniczoną jedynie do metod klasy

C. Zawiera dwa pola oraz jedną metodę, pole nazwa ma widoczność ograniczoną tylko do metod klasy

D. Zawiera dwa pola oraz jeden konstruktor, oba pola mają widoczność ograniczoną tylko do metod klasy

Kwalifikacja EE8

Rekordy w określonej bazie danych różnią się od siebie

A. zawartością danych zapisanych w polach

B. nazwami pól

C. liczbą pól wchodzących w skład rekordu

D. budową (projektem)

Tworzenie i administrowanie s…

Dostępna jest tabela pracownicy zawierająca pola id, nazwisko, imię oraz wynagrodzenie. Kolumnę wynagrodzenie można usunąć przy użyciu następującej instrukcji

A. DROP TABLE pracownicy DELETE COLUMN wynagrodzenie

B. ALTER TABLE pracownicy DROP COLUMN wynagrodzenie

C. ALTER TABLE pracownicy DELETE COLUMN wynagrodzenie

D. ALTER TABLE pracownicy DELETE wynagrodzenie

Administracja i eksploatacja …

Awaria drukarki igłowej może być spowodowana uszkodzeniem

A. elektrody ładującej.

B. termorezystora.

C. elektromagnesu.

D. dyszy.

Tworzenie i administrowanie s…

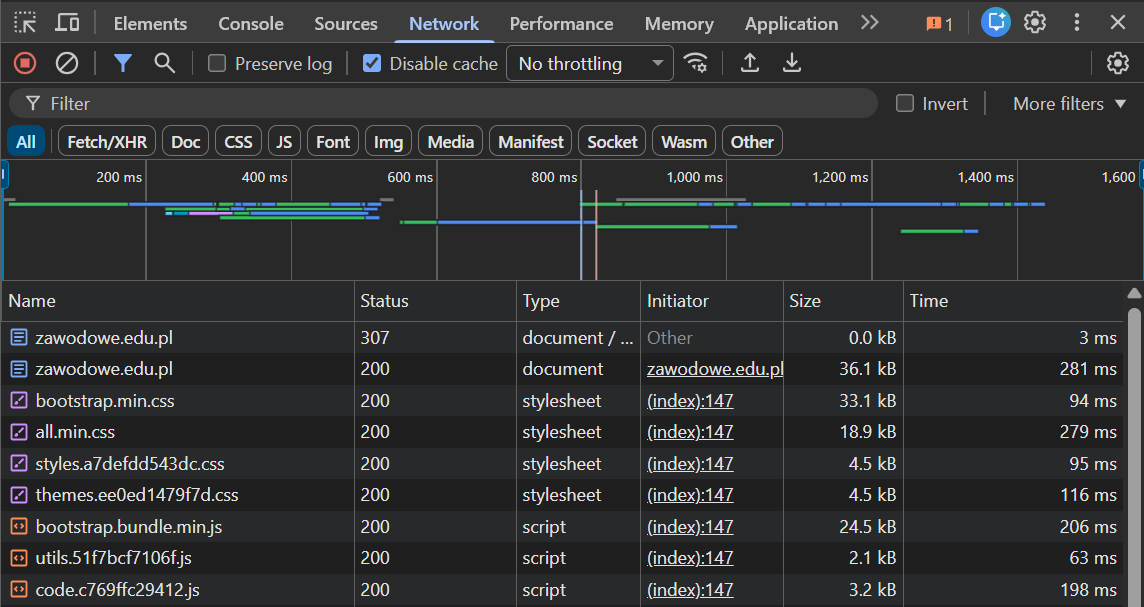

Na ilustracji przedstawiono

A. testy funkcjonalne strony interenetowej.

B. testy bezpieczeństwa strony.

C. analizę poprawności kodu strony internetowej.

D. analizę ruchu sieciowego między serwerem a przeglądarką.

Administracja i eksploatacja …

Jaką usługę należy zainstalować na systemie Linux, aby umożliwić bezpieczny zdalny dostęp?

A. telnet

B. tftp

C. rlogin

D. ssh

Tworzenie i administrowanie s…

Aby uzyskać dane dotyczące środowiska, w którym działa serwer obsługujący PHP, należy użyć funkcji

A. phpinfo()

B. php()

C. phpgetinfo()

D. phpinformation()

Administracja i eksploatacja …

Użytkownicy sieci Wi-Fi zauważyli zakłócenia oraz częste przerwy w połączeniu. Przyczyną tej sytuacji może być

A. niepoprawne hasło do sieci

B. niewłaściwa metoda szyfrowania sieci

C. niez działający serwer DHCP

D. zbyt słaby sygnał