Filtrowanie pytań

Tworzenie i administrowanie s…

A. wirtualizacją

B. hermetyzacją

C. polimorfizmem

D. dziedziczeniem

Administracja i eksploatacja …

Urządzenie funkcjonujące w warstwie łącza danych, które umożliwia połączenie segmentów sieci o różnych architekturach, to

A. ruter

B. most

C. koncentrator

D. regenerator

Tworzenie i administrowanie s…

Tabela samochody zawiera poniższe rekordy.

| id | klasa_id | marka | model | rocznik |

|---|---|---|---|---|

| 1 | 1 | ford | ka | 2017 |

| 2 | 2 | seat | toledo | 2016 |

| 3 | 3 | opel | zafira | 2018 |

| 4 | 2 | fiat | 500X | 2018 |

| 5 | 3 | opel | insignia | 2017 |

SELECT model FROM samochody WHERE rocznik > 2017 AND marka = "opel";

A. zafira; insignia

B. opel zafira

C. opel zafira; opel insignia

D. zafira

Administracja i eksploatacja …

Jakie polecenie w systemie Windows powinno zostać użyte, aby uzyskać wynik zbliżony do tego na załączonym obrazku?

TCP 192.168.0.14:57989 185.118.124.154:http ESTABLISHED

TCP 192.168.0.14:57997 fra15s17-in-f8:http ESTABLISHED

TCP 192.168.0.14:58010 fra15s11-in-f14:https TIME_WAIT

TCP 192.168.0.14:58014 wk-in-f156:https ESTABLISHED

TCP 192.168.0.14:58015 wk-in-f156:https TIME_WAIT

TCP 192.168.0.14:58016 104.20.87.108:https ESTABLISHED

TCP 192.168.0.14:58022 ip-2:http TIME_WAIT

TCP 192.168.0.14:57989 185.118.124.154:http ESTABLISHED TCP 192.168.0.14:57997 fra15s17-in-f8:http ESTABLISHED TCP 192.168.0.14:58010 fra15s11-in-f14:https TIME_WAIT TCP 192.168.0.14:58014 wk-in-f156:https ESTABLISHED TCP 192.168.0.14:58015 wk-in-f156:https TIME_WAIT TCP 192.168.0.14:58016 104.20.87.108:https ESTABLISHED TCP 192.168.0.14:58022 ip-2:http TIME_WAIT

A. netstat

B. ipconfig

C. ping

D. tracert

Tworzenie i administrowanie s…

Definicja stylu przedstawiona w języku CSS dotyczy odnośnika, który

A. ma wskaźnik myszy ustawiony nad nim

B. posiada niepoprawny adres URL

C. jeszcze nie był odwiedzany

D. był już odwiedzany

Tworzenie i administrowanie s…

Tabela faktury w bazie danych zawiera pola: numer, data, id_klienta, wartość oraz status. Każdego dnia tworzony jest raport dotyczący faktur z dnia bieżącego. Zawiera on jedynie numery oraz wartości faktur. Która z poniższych kwerend SQL pozwoli na wygenerowanie tego raportu?

A. SELECT * FROM faktury;

B. SELECT numer, wartość FROM faktury;

C. SELECT * FROM faktury WHERE data=CURRENT_DATE();

D. SELECT numer, wartosc FROM faktury WHERE data=CURRENT_DATE();

Administracja i eksploatacja …

Gniazdo LGA umieszczone na płycie głównej komputera stacjonarnego pozwala na zamontowanie procesora

A. AMD Sempron

B. Athlon 64 X2

C. Intel Core i5

D. Intel Pentium II Xeon

Tworzenie i administrowanie s…

W skrypcie JavaScript deklaracja zmiennych ma miejsce

A. zawsze z poprzedzającym nazwą znakiem $

B. w chwili pierwszego użycia zmiennej

C. wyłącznie na początku skryptu

D. tylko gdy określimy typ zmiennej oraz jej nazwę

Administracja i eksploatacja …

Pamięć RAM pokazana na ilustracji jest instalowana na płycie głównej posiadającej gniazdo

A. DDR3

B. DDR2

C. DDR4

D. DDR

Tworzenie i administrowanie s…

Jakie zdarzenie należy wykorzystać, aby funkcja JavaScript była aktywowana za każdym razem, gdy użytkownik wprowadza jakikolwiek znak w polu tekstowym?

A. onkeydown

B. onload

C. onclick

D. onmouseout

Tworzenie i administrowanie s…

Jakie zapytanie pozwoli Administratorowi cofnąć uprawnienia do przeglądania oraz modyfikacji danych w bazie gazeta dla użytkownika redaktor?

A. GRANT SELECT, ALTER ON gazeta.* TO 'redaktor'@'localhost';

B. REVOKE SELECT, ALTER ON gazeta.* FROM 'redaktor'@'localhost';

C. GRANT SELECT, UPDATE ON gazeta.* TO 'redaktor'@'localhost';

D. REVOKE SELECT, UPDATE ON gazeta.* FROM 'redaktor'@'localhost';

Administracja i eksploatacja …

Która kopia w procesie archiwizacji plików pozostawia oznaczenie archiwizacji?

A. Przyrostowa

B. Normalna

C. Całościowa

D. Różnicowa

Tworzenie i administrowanie s…

Wskaż poprawne stwierdzenie dotyczące poniższej definicji stylu:

| <style> <!-- P{color:blue; font-size:14pt; font-style:italic} A{font-size: 16pt ; text-transform:lowercase;} TD.niebieski {color: blue} TD.czerwony {color: red} --> </style> |

A. Określono dwie kategorie

B. Akapit będzie konwertowany na małe litery

C. Odnośnik będzie napisany czcionką 14 punktów

D. To jest styl lokalny

Tworzenie i administrowanie s…

Który z poniższych typów plików NIE JEST używany do publikacji grafiki lub animacji na stronach www?

A. SVG

B. AIFF

C. PNG

D. SWF

Administracja i eksploatacja …

Określ prawidłową sekwencję działań, które należy wykonać, aby nowy laptop był gotowy do użycia?

A. Montaż baterii, podłączenie zewnętrznego zasilania sieciowego, włączenie laptopa, instalacja systemu operacyjnego, wyłączenie laptopa po instalacji systemu operacyjnego

B. Podłączenie zewnętrznego zasilania sieciowego, włączenie laptopa, montaż baterii, instalacja systemu operacyjnego, wyłączenie laptopa po instalacji systemu operacyjnego

C. Włączenie laptopa, montaż baterii, instalacja systemu operacyjnego, podłączenie zewnętrznego zasilania sieciowego, wyłączenie laptopa po instalacji systemu operacyjnego

D. Podłączenie zewnętrznego zasilania sieciowego, włączenie laptopa, instalacja systemu operacyjnego, montaż baterii, wyłączenie laptopa po instalacji systemu operacyjnego

Administracja i eksploatacja …

W procedurze Power-On Self-Test w pierwszej kolejności wykonywane jest sprawdzanie

A. pamięci wirtualnej.

B. podzespołów niezbędnych do działania komputera.

C. urządzeń peryferyjnych.

D. sterowników urządzeń peryferyjnych.

Kwalifikacja EE8

W dokumentacji jednego z podzespołów komputera znajduje się informacja, że urządzenie obsługuje OpenGL. Do jakiego elementu odnosi się ta dokumentacja?

A. mikroprocesora

B. karty graficznej

C. karty sieciowej

D. dysku twardego

Administracja i eksploatacja …

ACPI jest skrótem oznaczającym

A. zaawansowany interfejs zarządzania konfiguracją i energią.

B. program umożliwiający odnalezienie rekordu rozruchowego systemu.

C. test poprawności działania podstawowych podzespołów.

D. zestaw ścieżek łączących jednocześnie kilka komponentów z możliwością komunikacji.

Administracja i eksploatacja …

Który protokół z warstwy aplikacji reguluje przesyłanie wiadomości e-mail?

A. HTTP (Hypertext Transfer Protocol)

B. SMTP (Simple Mail Transfer Protocol)

C. DNS (Domain Name System)

D. FTP (File Transfer Protocol)

Administracja i eksploatacja …

Jakie kanały są najodpowiedniejsze dla trzech sieci WLAN 2,4 GHz, aby zminimalizować ich wzajemne interferencje?

A. 3, 6, 12

B. 1, 6, 11

C. 2, 5, 7

D. 1, 3, 12

Administracja i eksploatacja …

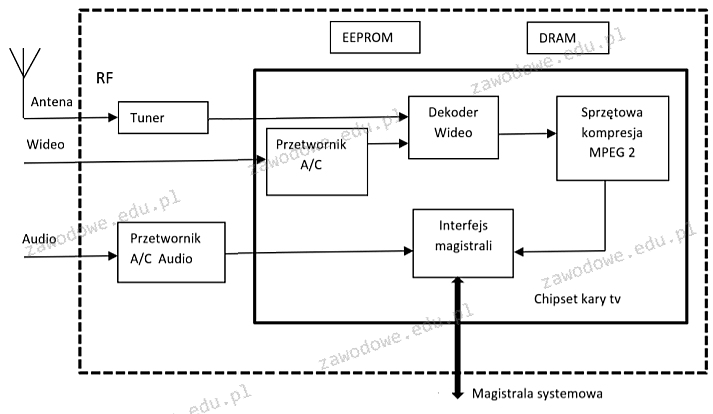

Na ilustracji przedstawiona jest karta

A. kontrolera RAID

B. sieciowa Fibre Channel

C. kontrolera SCSI

D. sieciowa Token Ring

Administracja i eksploatacja …

Ile bitów trzeba wydzielić z części hosta, aby z sieci o adresie IPv4 170.16.0.0/16 utworzyć 24 podsieci?

A. 5 bitów

B. 6 bitów

C. 4 bity

D. 3 bity

Administracja i eksploatacja …

Aby stworzyć bezpieczny wirtualny tunel pomiędzy dwoma komputerami korzystającymi z Internetu, należy użyć technologii

A. VPN (Virtual Private Network)

B. VoIP (Voice over Internet Protocol)

C. VLAN (Virtual Local Area Network)

D. EVN (Easy Virtual Network)

Administracja i eksploatacja …

Program do monitorowania, który umożliwia przechwytywanie, nagrywanie oraz dekodowanie różnych pakietów sieciowych to

A. finder

B. wireshark

C. tracker

D. konqueror

Tworzenie i administrowanie s…

Aby przyznać użytkownikowi prawa do tabel w bazie danych, powinno się użyć polecenia

A. CREATE

B. GRANT

C. REVOKE

D. SELECT

Tworzenie i administrowanie s…

W CSS wprowadzono formatowanie

p > i {color: blue}

Co oznacza, że tekst zapisany będzie w kolorze niebieskim

A. pogrubiony tekst akapitu

B. pochylony tekst akapitu

C. cały tekst akapitu bez względu na jego formatowanie

D. cały tekst nagłówków bez względu na ich formatowanie

Tworzenie i administrowanie s…

Który kod HTML zapewni identyczny efekt formatowania jak na przedstawionym obrazku?

| W tym paragrafie zobaczysz sposoby formatowania tekstu w HTML |

A. <p>W tym <i>paragrafie </i><b>zobaczysz</b><i> sposoby formatowania</i> tekstu w HTML</p>

B. <p>W tym <i>paragrafie <b>zobaczysz</b> sposoby formatowania</i> tekstu w HTML</p>

C. <p>W tym <i>paragrafie zobaczysz sposoby formatowania</i> tekstu w HTML</p>

D. <p>W tym <b>paragrafie <i>zobaczysz</i> sposoby formatowania</b> tekstu w HTML</p>

Administracja i eksploatacja …

Na zdjęciu pokazano złącza

A. DisplayPort

B. HDMI

C. Firewire (IEEE 1394)

D. USB

Tworzenie i administrowanie s…

Projektant stworzył logo dla witryny internetowej. Jest to czarny symbol na przezroczystym tle. Aby zachować wszystkie cechy obrazu i umieścić go na stronie, projektant powinien zapisać obraz w formacie

A. BMP

B. JPEG

C. CDR

D. PNG

Kwalifikacja EE8

Wyrażenie #include <stdio.h> umieszczone na początku programu w języku C

A. wymaga bezwzględnie użycia funkcji z biblioteki stdio

B. umożliwia korzystanie z funkcji zdefiniowanych w bibliotece stdio

C. jest traktowane jako komentarz w kodzie, ignorowany przez kompilator

D. informuje, że kod poniżej tego wyrażenia to definicja biblioteki stdio

Administracja i eksploatacja …

Na ilustracji zaprezentowano schemat blokowy karty

A. dźwiękowej

B. telewizyjnej

C. graficznej

D. sieciowej

Administracja i eksploatacja …

Określ najprawdopodobniejszą przyczynę pojawienia się komunikatu: CMOS checksum error press F1 to continue press DEL to setup podczas uruchamiania systemu

A. Zgubiony plik setup

B. Rozładowana bateria podtrzymująca ustawienia BIOS-u

C. Skasowana zawartość pamięci CMOS

D. Uszkodzona karta graficzna

Administracja i eksploatacja …

Jakie polecenie używa się do tworzenia kopii danych na pamięci USB w systemie Linux?

A. mv

B. su

C. cp

D. rm

Kwalifikacja EE8

W systemie Windows 7 aplikacja trybu poleceń Cipher.exe jest przeznaczona do

A. wyświetlania plików tekstowych

B. szyfrowania oraz odszyfrowywania plików i folderów

C. przełączania monitora w stan oczekiwania

D. zarządzania uruchamianiem systemu

Tworzenie i administrowanie s…

Zgodnie z wytycznymi WCAG 2.x na poziomie AA minimalny kontrast tekstu (o standardowym rozmiarze) do tła, spełniający wymogi dostępności serwisu WWW dla osób z ograniczoną percepcją wzrokową wynosi

A. 2,5 : 1

B. 1,5 : 1

C. 4,5 : 1

D. 2,0 : 1

Administracja i eksploatacja …

W jakim typie członkostwa w VLAN port może należeć do wielu sieci VLAN?

A. Port-Based VLAN

B. Multi-VLAN

C. Statyczny VLAN

D. Dynamiczny VLAN

Administracja i eksploatacja …

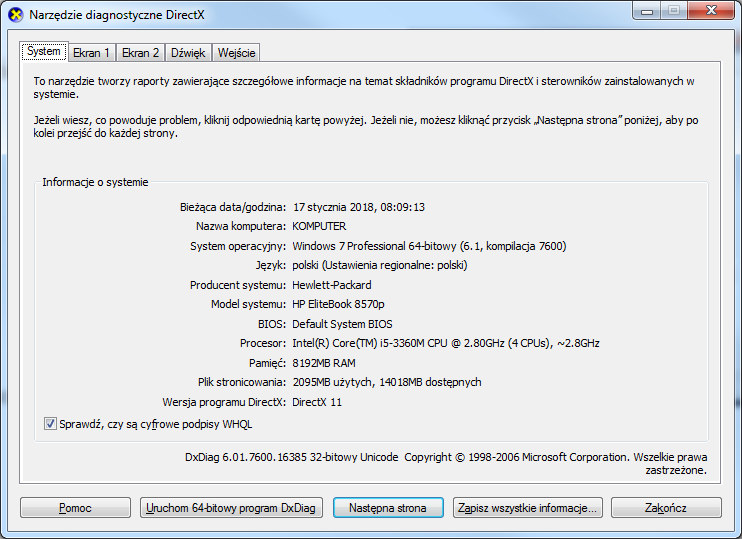

Aby uruchomić przedstawione narzędzie systemu Windows, należy użyć polecenia

A. dxdiag

B. nmon

C. taskmgr

D. msconfig

Administracja i eksploatacja …

Który z podanych adresów protokołu IPv4 jest adresem klasy D?

A. 128.1.0.8

B. 10.0.3.5

C. 191.12.0.18

D. 239.255.203.1

Tworzenie i administrowanie s…

Jakie są określenia typowych komend języka SQL, które dotyczą przeprowadzania operacji na danych SQL DML (np.: dodawanie danych do bazy, usuwanie, modyfikowanie danych)?

A. SELECT, SELECT INTO

B. DENY, GRANT, REVOKE

C. DELETE, INSERT, UPDATE

D. ALTER, CREATE, DROP

Tworzenie i administrowanie s…

Jakie polecenie HTML powinno być zastosowane, aby sformatować akapit tekstu?

| Tekst może być zaznaczony albo istotny dla autora |

A. <p>Tekst może być <mark>zaznaczony albo <i>istotny</i> dla autora</mark></p>

B. <p>Tekst może być <mark>zaznaczony albo <em>istotny</em> dla autora</mark></p>

C. <p>Tekst może być <mark>zaznaczony</mark> albo <em>istotny</em> dla autora</p>

D. <p>Tekst może być <mark>zaznaczony</mark> albo <em>istotny dla autora</p>