Filtrowanie pytań

Kwalifikacja EE8

A. uwolnić od źródła napięcia.

B. umieścić ją w bezpiecznej pozycji.

C. wezwać karetkę.

D. sprawdzić funkcje życiowe.

Tworzenie i administrowanie s…

Najprostszy sposób przekształcenia obiektu oznaczonego cyfrą 1 w obiekt oznaczony cyfrą 2 to

A. animowanie obiektu

B. geometryczne transformowanie obiektu

C. zmiana warstwy obiektu

D. narysowanie docelowego obiektu

Administracja i eksploatacja …

Aby zweryfikować połączenia kabla U/UTP Cat. 5e w systemie okablowania strukturalnego, jakiego urządzenia należy użyć?

A. testera okablowania

B. woltomierza

C. analizatora protokołów sieciowych

D. reflektometru optycznego OTDR

Administracja i eksploatacja …

Odmianą pamięci, która jest tylko do odczytu i można ją usunąć za pomocą promieniowania ultrafioletowego, jest pamięć

A. PROM

B. EEPROM

C. EPROM

D. ROM

Administracja i eksploatacja …

Który z protokołów NIE jest używany do ustawiania wirtualnej sieci prywatnej?

A. PPTP

B. SNMP

C. SSTP

D. L2TP

Administracja i eksploatacja …

Jakie cyfry należy wprowadzić na klawiaturze telefonu podłączonego do bramki VoIP po wcześniejszym wpisaniu *** aby ustalić adres bramy domyślnej sieci?

| Aby wejść w tryb konfiguracji należy wprowadzić *** po podniesieniu słuchawki. | ||

| Tabela przedstawia wszystkie parametry oraz ich opis | ||

| Parametr | Informacja | Opcje |

|---|---|---|

| Menu główne po wprowadzeniu *** | Wejście w tryb programowania | - następna opcja + powrót do menu głównego Należy wybrać parametr 01-05, 07, 12-17, 47 lub 99 |

| 01 | „DHCP" lub „statyczny IP" | Używając cyfry „9" przełączanie pomiędzy : statycznym i dynamicznym adresem. |

| 02 | Statyczny adres IP | Zostanie wyemitowany komunikat z adresem IP Należy wprowadzić nowy adres 12 cyfrowy za pomocą klawiatury numerycznej. |

| 03 | Maska podsieci + adres | Tak samo jak w przypadku 02 |

| 04 | Brama domyślna + adres | Tak samo jak w przypadku 02 |

| 05 | Adres serwera DNS | Tak samo jak w przypadku 02 |

A. 02

B. 04

C. 03

D. 01

Tworzenie i administrowanie s…

Określ słowo kluczowe w języku C++, które umieszcza się przed wbudowanym typem danych, aby ograniczyć zakres do liczb wyłącznie nieujemnych.

A. unsigned

B. long

C. const

D. short

Administracja i eksploatacja …

Zakres adresów IPv4 od 224.0.0.0 do 239.255.255.255 jest przeznaczony do jakiego rodzaju transmisji?

A. unicast

B. anycast

C. multicast

D. broadcast

Administracja i eksploatacja …

Kabel pokazany na ilustracji może być zastosowany do realizacji okablowania sieci o standardzie

A. 100Base-SX

B. 10Base-T

C. 10Base2

D. 100Base-TX

Administracja i eksploatacja …

Przedstawione narzędzie podczas naprawy zestawu komputerowego przeznaczone jest do

A. podstawowych testów elementów elektronicznych, takich jak diody, tranzystory lub rezystory.

B. zaciskania wtyków, obcinania i ściągania izolacji z przewodów elektrycznych.

C. czyszczenia elementów elektronicznych z resztek pasty i topników.

D. wyginania oraz zaciskania metalowych płaszczyzn.

Tworzenie i administrowanie s…

W tabeli podzespoly należy zaktualizować wartość pola URL na 'toshiba.pl' dla wszystkich rekordów, gdzie pole producent to TOSHIBA. W języku SQL ta zmiana będzie wyglądała następująco

A. UPDATE producent='TOSHIBA' SET URL='toshiba.pl';

B. UPDATE podzespoly.producent='TOSHIBA' SET URL='toshiba.pl';

C. UPDATE podzespoly SET URL='toshiba.pl';

D. UPDATE podzespoly SET URL='toshiba.pl' WHERE producent='TOSHIBA';

Tworzenie i administrowanie s…

W CSS zapisano stylizację css

p > i {color: blue}

oznacza to, że kolorem niebieskim zostanie wyświetlony

css

p > i {color: blue}

A. pochylony tekst akapitu

B. cały tekst akapitu, niezależnie od jego stylizacji

C. wszystkie teksty nagłówków, niezależnie od formatowania

D. pogrubiony tekst akapitu

Tworzenie i administrowanie s…

W języku MySQL należy wykorzystać polecenie REVOKE, aby użytkownikowi anna cofnąć możliwość wprowadzania zmian wyłącznie w definicji struktury bazy danych. Polecenie, które służy do odebrania tych uprawnień, ma następującą formę

A. REVOKE CREATE INSERT DELETE ON tabela1 FROM 'anna'@'localhost'

B. REVOKE ALL ON tabela1 FROM 'anna'@'localhost'

C. REVOKE CREATE UPDATE DROP ON tabela1 FROM 'anna'@'localhost'

D. REVOKE CREATE ALTER DROP ON tabela1 FROM 'anna'@'localhost'

Administracja i eksploatacja …

Jaką rolę pełni serwer FTP?

A. zarządzanie kontami e-mail

B. uzgadnianie czasu

C. nadzór nad siecią

D. udostępnianie plików

Tworzenie i administrowanie s…

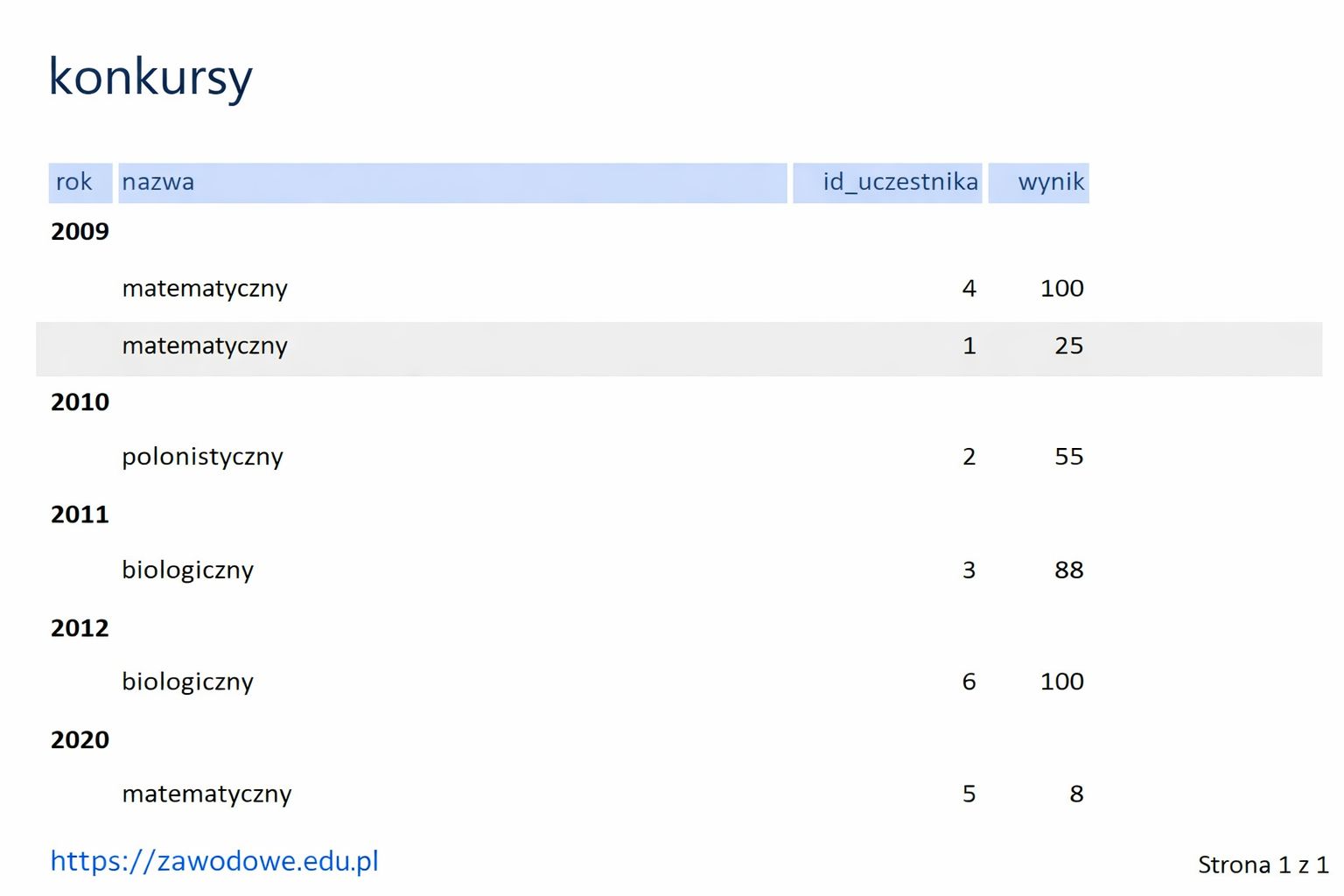

Według którego pola tabeli zostały pogrupowane dane w przedstawionym raporcie?

A. rok

B. wynik

C. id_uczestnika

D. nazwa

Administracja i eksploatacja …

Diagnostykę systemu Linux można przeprowadzić używając polecenia

Architecture: x86_64

CPU op-mode(s): 32-bit, 64-bit

Byte Order: Little Endian

CPU(s): 8

On-line CPU(s) list: 0-7

Thread(s) per core: 2

Core(s) per socket: 4

Socket(s): 1

NUMA node(s): 1

Vendor ID: GenuineIntel

CPU family: 6

Model: 42

Stepping: 7

CPU MHz: 1600.000

BogoMIPS: 6784.46

Virtualization: VT-x

L1d cache: 32K

L1i cache: 32K

L2 cache: 256K

L3 cache: 8192K

NUMA node0 CPU(s): 0-7

Architecture: x86_64 CPU op-mode(s): 32-bit, 64-bit Byte Order: Little Endian CPU(s): 8 On-line CPU(s) list: 0-7 Thread(s) per core: 2 Core(s) per socket: 4 Socket(s): 1 NUMA node(s): 1 Vendor ID: GenuineIntel CPU family: 6 Model: 42 Stepping: 7 CPU MHz: 1600.000 BogoMIPS: 6784.46 Virtualization: VT-x L1d cache: 32K L1i cache: 32K L2 cache: 256K L3 cache: 8192K NUMA node0 CPU(s): 0-7

A. lscpu

B. pwd

C. cat

D. whoami

INF.02 Pytanie 5417

Administracja i eksploatacja …

Co się stanie, jeśli w systemie operacyjnym komputera zainstalowany zostanie program określany jako Trojan?

A. wykonywanie niepożądanych działań poza kontrolą użytkownika

B. ochronę systemu operacyjnego przed działaniem wirusów

C. optymalizację działania systemu operacyjnego

D. wspomaganie działania użytkownika

Administracja i eksploatacja …

Jakie rozszerzenia mają pliki instalacyjne systemu operacyjnego Linux?

A. rpm, deb

B. tgz, dmg

C. ini, dll

D. zip, exe

Administracja i eksploatacja …

W sekcji zasilania monitora LCD, powiększone kondensatory elektrolityczne mogą prowadzić do uszkodzenia

A. inwertera oraz podświetlania matrycy

B. układu odchylania poziomego

C. przewodów sygnałowych

D. przycisków umiejscowionych na panelu monitora

Administracja i eksploatacja …

Jak nazywa się serwer Windows, na którym zainstalowano usługę Active Directory?

A. kontrolerem domeny

B. serwerem DHCP

C. serwerem plików

D. serwerem WWW

Tworzenie i administrowanie s…

Zapis przedstawiony w języku JavaScript oznacza, że

| x = przedmiot.nazwa(); |

A. nazwa to pole klasy przedmiot.

B. nazwa to właściwość obiektu przedmiot.

C. zmienna x będzie przechowywać wynik działania metody nazwa.

D. zmienna x będzie przechowywać wynik działania funkcji przedmiot.

Tworzenie i administrowanie s…

W systemie MySQL przyznanie roli o nazwie DBManager umożliwia użytkownikowi wykonywanie

A. zakładanie użytkowników serwera oraz definiowanie ich haseł

B. wszystkie operacje na bazach danych serwera

C. nadzór nad serwerem

D. wszystkie operacje związane z bazami danych oraz użytkownikami serwera

Tworzenie i administrowanie s…

Jaką wartość zwróci funkcja w języku C++, jeśli parametry wynoszą a = 4 oraz b = 3?

long int fun1(int a, int b) |

A. 64

B. 12

C. 1

D. 16

Administracja i eksploatacja …

Na ilustracji widoczny jest

A. zaślepka gniazda RJ-45

B. terminator BNC

C. zastępczy wtyk RJ-45

D. zaślepka kabla światłowodowego

Administracja i eksploatacja …

Które zestawienie: urządzenie - funkcja, którą pełni, jest niepoprawne?

A. Access Point - bezprzewodowe łączenie komputerów z siecią lokalną

B. Przełącznik - segmentacja sieci na VLAN-y

C. Ruter - łączenie komputerów w tej samej sieci

D. Modem - łączenie sieci lokalnej z Internetem

Kwalifikacja EE8

W celu uniknięcia wyładowań elektrostatycznych podczas wymiany komponentów komputerowych, technik powinien zastosować

A. ubranie poliestrowe

B. rękawice lateksowe

C. matę oraz opaskę antystatyczną

D. gogle ochronne

Tworzenie i administrowanie s…

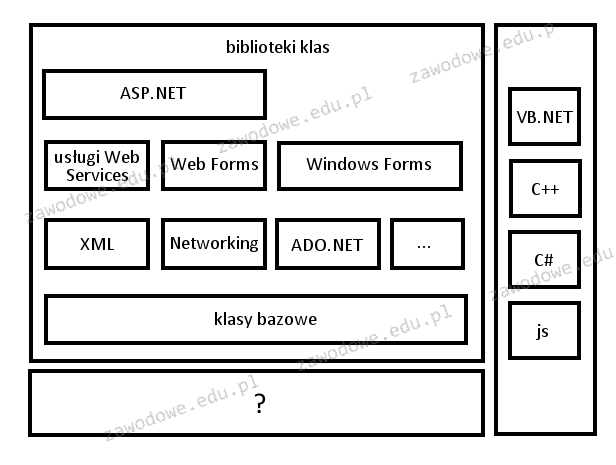

Jak nazywa się komponent oznaczony znakiem zapytania w architekturze platformy .NET, który pozwala na tworzenie własnych aplikacji za pomocą frameworków oraz przekształcanie skompilowanego kodu pośredniego na kod maszynowy procesora zainstalowanego w systemie?

A. Wspólne środowisko programistyczne (CLP)

B. Biblioteka klas bazowych (BCL)

C. Infrastruktura językowa (CLI)

D. Wspólne środowisko uruchomieniowe (CLR)

Administracja i eksploatacja …

W systemie Linux do monitorowania użycia procesora, pamięci, procesów i obciążenia systemu służy polecenie

A. ifconfig

B. rev

C. grep

D. top

Administracja i eksploatacja …

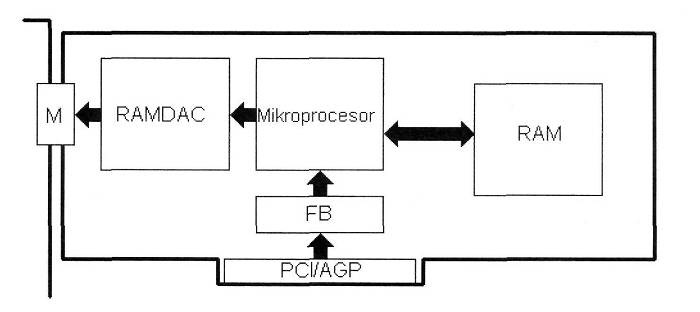

Na schemacie blokowym funkcjonalny blok RAMDAC ilustruje

A. przetwornik cyfrowo-analogowy z pamięcią RAM

B. pamięć RAM karty graficznej

C. pamięć ROM karty graficznej

D. przetwornik analogowo-cyfrowy z pamięcią RAM

Administracja i eksploatacja …

Jak nazywa się system, który pozwala na konwersję nazwy komputera na adres IP w danej sieci?

A. NetBEUI

B. ARP

C. ICMP

D. DNS

Administracja i eksploatacja …

W projekcie sieci komputerowej przewiduje się użycie fizycznych adresów kart sieciowych. Która warstwa modelu ISO/OSI odnosi się do tych adresów w komunikacji?

A. Transportowa

B. Sesji

C. Prezentacji

D. Łącza danych

Administracja i eksploatacja …

Jaką liczbę komórek pamięci można bezpośrednio zaadresować w 64-bitowym procesorze z 32-bitową szyną adresową?

A. 64 do potęgi 2

B. 32 do potęgi 2

C. 2 do potęgi 64

D. 2 do potęgi 32

Administracja i eksploatacja …

Norma TIA/EIA-568-B.2 definiuje parametry specyfikacji transmisyjnej

A. światłowodów

B. kabli koncentrycznych

C. fal radiowych

D. kabli UTP

Administracja i eksploatacja …

Na ilustracji zobrazowano

A. hub

B. switch

C. network card

D. patch panel

Tworzenie i administrowanie s…

Który z komponentów dokumentacji aplikacji powinien być zawarty w dokumentacji dla użytkownika?

A. Opis algorytmów użytych w kodzie

B. Szczegółowy opis kodu źródłowego

C. Instrukcja obsługi funkcji systemu

D. Wyjaśnienie zastosowanych technologii oraz bibliotek

Tworzenie i administrowanie s…

W CSS zdefiniowano styl dla pola edycji. Taki obszar będzie miał jasnozielone tło

| input:focus { background-color: LightGreen; } |

A. gdy zostanie na niego najechane kursorem myszy bez kliknięcia

B. po kliknięciu myszą w celu wprowadzenia tekstu

C. jeśli jest to pierwsze wystąpienie tego elementu w dokumencie

D. w każdej sytuacji

Tworzenie i administrowanie s…

Jakie formaty wideo są obsługiwane przez standard HTML5?

A. MP4, AVI

B. Ogg, QuickTime

C. Ogg, AVI, MPEG

D. MP4, Ogg, WebM

Tworzenie i administrowanie s…

Przedstawiony styl generuje pojedyncze obramowanie, które posiada następujące właściwości:

| border: solid 1px; border-color: red blue green yellow; |

A. krawędź górna ma kolor czerwony, krawędź lewa w kolorze niebieskim, krawędź dolna w odcieniu zielonym, krawędź prawa w kolorze żółtym

B. krawędź prawa ma kolor czerwony, krawędź dolna w kolorze niebieskim, krawędź lewa w odcieniu zielonym, krawędź górna w kolorze żółtym

C. krawędź lewa ma kolor czerwony, krawędź dolna w kolorze niebieskim, krawędź prawa w odcieniu zielonym, krawędź górna w kolorze żółtym

D. krawędź górna jest koloru czerwonego, krawędź prawa koloru niebieskiego, krawędź dolna koloru zielonego, krawędź lewa koloru żółtego

Administracja i eksploatacja …

W którym katalogu w systemie Linux można znaleźć pliki zawierające dane o urządzeniach zainstalowanych w komputerze, na przykład pamięci RAM?

A. /dev

B. /proc

C. /var

D. /sbin

Administracja i eksploatacja …

Analiza tłumienia w torze transmisyjnym na kablu umożliwia ustalenie

A. różnic pomiędzy zdalnymi przesłuchami

B. czasoprzestrzeni opóźnienia propagacji

C. spadku mocy sygnału w konkretnej parze przewodów

D. błędów instalacyjnych polegających na zamianie par